Седьмого января команда Google Project Zero, специализирующаяся на поиске уязвимостей в ПО, сообщила об изменениях в правилах раскрытия информации об обнаруженных багах (, в блоге). В 2020 году Project Zero будет раскрывать информацию об уязвимостях через 90 дней после первого уведомления «пострадавшего» вендора. Дедлайн не изменился, но до этого исследователи из Project Zero могли опубликовать отчет о проблеме быстрее, если разработчику ПО удалось выпустить патч до этого срока. Теперь Project Zero будет ждать 90 дней вне зависимости от наличия заплатки.

Новые правила представляют интерес по ряду причин. Во-первых, нет единого стандарта — сколько времени давать разработчику ПО на анализ уязвимости и ее устранение. Команда Project Zero, регулярно обнаруживающая серьезные уязвимости в ПО, принимает такие решения самостоятельно и таким образом пытается влиять на всю индустрию. Во-вторых, важно изменение приоритетов: вместо «давайте закроем этот баг побыстрее» разработчиков мотивируют устранять уязвимость надежно. Иначе регулярно выходит, что патч либо не решает проблему вовсе, либо добавляет новые баги.

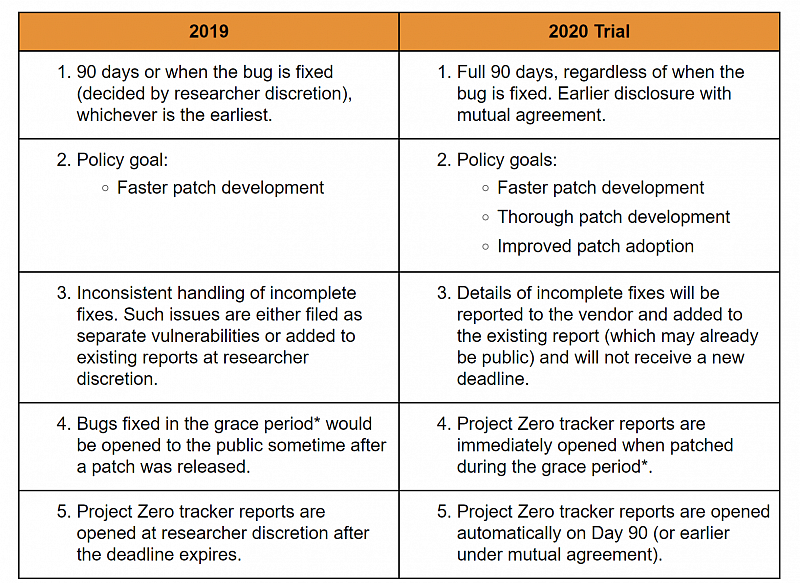

Новые правила раскрытия отчетов об обнаруженных уязвимостях в Project Zero теперь выглядят так:

Можно зафиксировать еще одно важное изменение: правила стали немного сложнее. Тот же 90-дневный срок может быть увеличен до 104 дней — если вендор испытывает трудности, но может решить проблему за дополнительные две недели. Сохраняется короткий дедлайн в 7 дней для уязвимостей нулевого дня: если баг в софте уже эксплуатируется злоумышленниками, то нет смысла скрывать его от общественности. Сложные правила — это нормально, так как случаи бывают разные. Например, раньше ошибки в патчах обрабатывались непоследовательно: либо как новая уязвимость, либо как дополнение к старой. Теперь они будут добавляться к имеющемуся отчету, даже если он уже доступен публично.

Тема раскрытия уязвимостей по определению конфликтная. Разработчик софта может посчитать раскрытие информации об уязвимости ударом по своей репутации. Исследователь, нашедший баг, может быть обвинен в «пиаре на чужой беде». По крайней мере, до начала системной работы вендоров с «белыми шляпами» ситуация в большинстве случаев была именно такая. Со временем восприятие меняется: уязвимости есть в любом софте. Оценивать ту или иную компанию можно не по количеству обнаруженных багов, а по тому, насколько оперативно их закрывают. Взаимодействие с независимыми багхантерами также налаживается — как с помощью программ bug bounty, так и путем вот таких попыток установить правила игры.

Впрочем, это не значит, что все проблемы решены. Что если баг невозможно закрыть, как, например, уязвимость checkm8 в устройствах Apple? Этично ли раскрывать информацию о том, что патч не работает, а срок в 90 дней уже вышел? Поэтому в Project Zero добавили новым правилам приставку beta и не исключают их изменение в будущем, по результатам работы с вендорами. Пока что, по данным Project Zero, девяностодневного срока достаточно для закрытия уязвимости в 97,7% случаев. Как бы то ни было, смена подхода с «выпускайте патч как можно быстрее» на «закрывайте уязвимость надежно» — это хорошие новости.

Что еще произошло:

Алгоритм шифрования SHA-1 стало дешевле ломать (, исследовательская ). Практическую атаку на SHA-1 исследователи провели еще в 2017 году, но необходимая вычислительная мощность в условных «ценах Amazon» обошлась бы в сотни тысяч долларов. Новая работа снизила эту сумму до 45 тысяч долларов в теории и до 75 тысяч на практике — с учетом неоптимальной закупки мощностей и затрат на подготовку. Атака вполне реальная: если алгоритм используется для шифрования переписки, можно перехватывать сообщения. В вебе SHA-1 практически полностью искоренен, но в ряде устаревших приложений все еще используется.

Исследователи из Malwarebytes нашли неудаляемый в дешевых Android-смартфонах, которые американский сотовый оператор распространял в рамках госпрограммы по поддержке малоимущих.

В свежей версии Firefox 72 несколько серьезных багов и внедрены средства для борьбы с «фингерпринтингом» — идентификацией пользователя по настройкам браузера. Браузер отдает в веб десятки параметров, включая, например, установленные шрифты и плагины. Комбинация этих настроек позволяет определить пользователя, даже если он ограничил применение стандартных средств идентификации с помощью cookie. Проблема решена путем запрета на передачу информации компаниям, «про которые известно, что они применяют методы фингерпринтинга».

Компания CheckPoint мессенджер TikTok. Ранее это приложение с китайскими корнями для использования в армии США. Менее политизированное исследование CheckPoint обнаружило серьезные уязвимости, включая возможность отправки видео злоумышленником из чужого аккаунта. Еще один мессенджер, ToTok, популярный (из-за запрета на другие сервисы) в ОАЭ, забанили в Google Play Store, но потом — достаточно было изменить пользовательское соглашение, явно прописав там, что программа, например, закачивает на свои серверы адресную книгу пользователя.

Компания Facebook «политические» дипфейки. По новым правилам соцсети постить, например, модифицированное видео с Дональдом Трампом нельзя, а с Николасом Кейджем — можно. Последнее попадает в категорию сатиры. Интересно, как будут определять? Технические методы в процессе разработки, а «на глаз» отличить реальность от беллетристики нынче нелегко.

Компания Google доступ для веб-камер производства Xiaomi к своему средству автоматизации умного дома Nest Hub. В результате некоей «неполадки с работой кэширования» пользователи Nest Hub, подключившие свою камеру Xiaomi, наблюдали видео и изображения с других, не принадлежащих им камер.