Добыча криптовалюты на чужих компьютерах — труд трендовый, но медленный и неблагодарный. На какие только ухищрения не приходится идти несчастным золотостарателям! На прошлой неделе мы рассказали о том, как Coihnive встроили в плагин для общения с онлайн-консультантом. Но приключения удачного майнерского скрипта продолжаются: на сей раз изощренные умы нашли способ оставлять его работающим и после закрытия окна с сайтом-источником. Его просто открывают в отдельном окошке, которое прячется за панелью задач Windows.

Пока что майнер-ниндзя был найден только на одном портале (веб-сайте для взрослых), и опасен он только для тех, кто использует браузер Chrome. Код на «родительском» сайте вычисляет динамическую позицию для нового окна браузера по следующей формуле:

Horizontal position = (current screen width) – 100px

Vertical position = (current screen height) – 40px

Не сложно догадаться, что открытое в этих координатах окошко оказывается как раз под панелью инструментов. Помимо того, что майнер так хорошо прячется визуально, он еще и старается не слишком нагружать ЦП и действовать скрытно, в лучших традициях ниндзя: его создатели явно решили брать не мощностью майнера, а количеством установок.

Заметить лишнее окошко можно только если у вас прозрачная панель. Зато несанкционированный процесс можно засечь и без труда остановить в диспетчере задач.

Хакеры из Cobalt слили список своих целей через почту… снова

,

Кто бы в преступной группировке Cobalt ни занимался рассылками, ему определенно есть чему поучиться в области работы с почтой. Отправляя сообщения для целевого фишинга, бедняга поставил полный список адресатов фишинговых писем в строку «Кому», а не в «Скрытую копию». Причем не первый раз — в марте этого года аналогичное открытое письмо засветило 1880 мишеней среди финансовых организаций Казахстана.

Раскрытая атака представляла собой рассылку на личные адреса сотрудников писем, предупреждающих об изменениях, якобы произошедших в системе SWIFT. Вернее в теле письма не было ничего, просто вложенный документ RTF назывался Swift changes. При открытии он использовал — недавно обнаруженную уязвимость в механизме вставки формул в Microsoft Office, которая позволяет выполнять программный код без участия пользователя. Microsoft поставила соответствующую заплатку еще в ноябре, однако обновились-то, как обычно, не все. Те, кто не успел — получали инструмент Cobalt Strike, который теоретически используется для пентестинга. Он-то и подключал зараженный компьютер к командному центру злоумышленников.

Среди адресатов вредоносной рассылки оказались в основном финансовые учреждения из России и Турции, но попадались также сотрудники европейских, ближневосточных и американских банков.

Закрыт сервис торговли паролями LeakBase

,

Даркнетовый сайт LeakBase торговал паролями от вскрытых аккаунтов MySpace и LinkedIn, но внезапно начал перенаправлять пользователей на вполне легитимный сайт, который позволял проверить, был ли ваш пароль взломан. Внезапная доброжелательность объясняется просто: владельцы LeakBase были арестованы в результате раскручивания дела Hansa — другого сайта, приторговывающего тяжелыми наркотиками.

Оказывается, голландская полиция захватила его еще летом и какое-то время не афишировала свою операцию, управляя ресурсом самостоятельно. Они пытались отслеживать связи преступников и собрали приличный улов, в том числе торговцев крадеными паролями с LeakBase.

Пока не очень ясно, можно ли привлечь злоумышленников к ответу именно за торговлю паролями: данные, которые предлагались сайтом, утекли в свободный доступ гораздо раньше в результате массовых взломов.

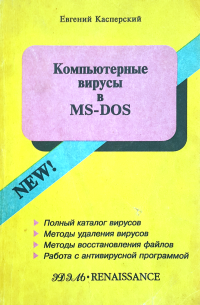

Древности

| Starship Резидентный неопасный «стелс» — «призрак»-вирус. Поражает СОМ- и ЕХЕ-файлы только на дисках А: и В: при создании файла, MBR винчестера при запуске зараженного файла. В результате вирус обеспечивает свое присутствие в оперативной памяти компьютера и переносимость на другие компьютеры при минимальном числе пораженных объектов, что несколько затрудняет его обнаружение. Эта идеология имеет и еще одно «достоинство» — при заражении заново создаваемого файла нет необходимости отслеживать критическую ошибку DOS (int 24h). Файлы поражает стандартно, используя «призрак»-алгоритм. При заражении диска записывается в самые последние секторы диска и устанавливает в Partition Table адрес активного загрузочного сектора на свое начало. При обращении к исправленной MBR и последним секторам диска использует «стелс»-механизм. В зависимости от своих счетчиков при обращении к дискам «пищит морзянкой» и выводит «звезды» на экран. Содержит строку: «>STARSHIP_1<». Перехватывает int 13h, 20h, 21h, 27h. |

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.