Введение: растущая угроза социальной инженерии

Недавний инцидент с взломом «Прикарпатьеоблэнерго» наглядно демонстрирует, насколько эффективными могут быть методы социальной инженерии. Атака началась с простого открытия файла Microsoft Word и установки макроса, что привело к загрузке бэкдора BlackEnergy3 в сеть компании.

Исследования компаний Proof Point и BalaBit подтверждают, что социальная инженерия стала методом №1 для проникновения в корпоративные сети. В отличие от автоматизированных атак, методы социальной инженерии позволяют злоумышленникам обходить системы безопасности, заставляя сотрудников добровольно делиться конфиденциальной информацией.

Основные векторы атак социальной инженерии

1. Зараженные электронные письма

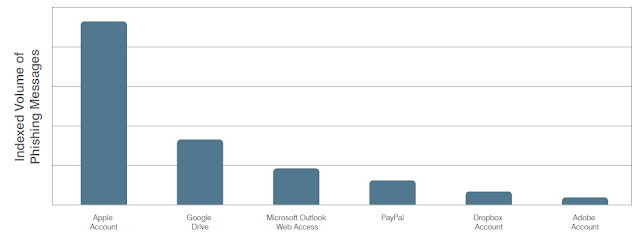

Согласно данным Proof Point, 99,7% вредоносных прикреплённых файлов используют методы социальной инженерии и макросы. Наиболее часто используемые маскировки для вредоносных URL:

Самыми эффективными оказались ссылки, маскирующиеся под ресурсы Dropbox, Google Drive и Adobe:

Банковские трояны составляют 74% от общего объема вредоносных вложений:

Наиболее распространенным вирусом является Dridex, который часто распространяется через вредоносные макросы в файлах Word и Excel:

Самые популярные приманки в письмах - это инвойсы, рецепты и отсканированные файлы:

2. Фишинг в социальных сетях

Около 40% страниц в Facebook и 20% в Twitter, связанных с крупнейшими брендами, являются мошенническими. Организациям рекомендуется использовать динамический и предиктивный анализ для выявления фишинговых страниц и контролировать переходы сотрудников по подозрительным ссылкам.

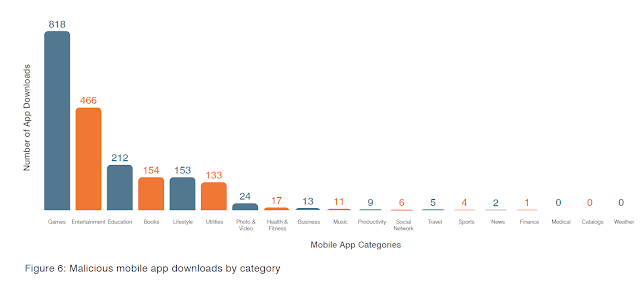

3. Вредоносные мобильные приложения

Более 12 000 вредоносных Android-приложений распространяются через сторонние магазины. Такие приложения были загружены более 2 миллиардов раз, причем 40% крупнейших предприятий подвержены этой угрозе.

Топ-10 методов получения конфиденциальной информации

По данным исследования Balabit, вот наиболее распространенные методы кибератак:

Как защититься от атак социальной инженерии

- Внедрение передовых систем идентификации и блокирования целенаправленных атак в электронной почте.

- Развертывание автоматизированных систем реагирования на инциденты.

- Регулярное обновление операционных систем и программного обеспечения.

- Усиление правил шлюза электронной почты и механизмов внутреннего финансового контроля.

- Сотрудничество с правоохранительными органами для блокировки мошеннических страниц в соцсетях.

- Использование инструментов анализа пользовательского поведения для выявления скомпрометированных учетных записей.

Заключение

Социальная инженерия и фишинг остаются главными угрозами кибербезопасности в 2024 году. Организациям необходимо не только внедрять технические средства защиты, но и обучать сотрудников распознавать и противостоять методам социальной инженерии. Только комплексный подход к безопасности может обеспечить надежную защиту от современных киберугроз.