Недавно мы рассказывалиоб эффективности тренингов по повышению осведомленности сотрудников о сетевых угрозах. Сегодня поговорим о том, что бывает, если подобными вопросами не заниматься. Речь пойдет о краже особо чувствительных персональных данных, так или иначе связанных с врачебной тайной.

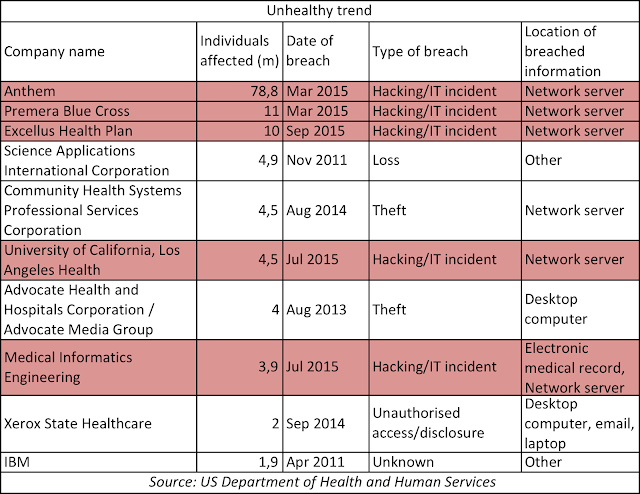

На днях журналисты Financial Times со ссылкой на министерство здравоохранения и социальных служб США сообщили, что в течение уходящего года хакерами была похищена медицинская информация более чем 100 млн клиентов.

В таблице Financial Times не указаны атаки на страховую компанию CareFirst (1,1 пользователей), а о двух крупнейших утечках 2015 года (Anthem и Premera) стало известно не в марте, а в феврале, но суть от этого не меняется – минувший год стал наиболее результативным для злоумышленников, нацеленных на компании в области здравоохранения. И вновь самые крупные операции начинались с помощью фишинговых ресурсов.

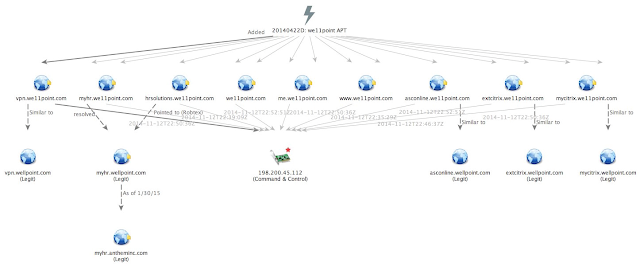

5 февралявыяснилось, что хакерам удалось получить доступ к личным данным почти 80 млн клиентов одной из крупнейших американских страховых компаний – Anthem. Нападающие зарегистрировали сайт «we11point.com», маскирующийся под официальный ресурс компании Anthem, которая до конца 2014 года называлась именно Wellpoint.Была развернута сеть вызывающих доверие поддоменов, в частности «extcitrix.we11point.com» и «hrsolutions.we11point.com», что вполне соответствует статистикеPhisheMe – проще всего обмануть сотрудников, сделав упор на безопасность (Citrix предоставляет VPN-сервисы) и внутренние коммуникации (hr).

Как и в последующем взломе службы управления персоналом США (OPM), для проникновения в сеть Anthem применялся один из вариантов вредоносного ПО Derusbi (подробнее о нем в докладеFortinet)под названием Sakula. Зловред был заверен электронной подписью с сертификатом, похищенным у корейской софтверной компании DTOPTOOLZ Co.

27 февралястало известно об утечке персональных данных 11 млн клиентов страховщика Premera Blue Cross. На этот раз сотрудники были обмануты с помощью сайта «prennera.com». Злоумышленники небезосновательно предполагали, что две буквы «n»некоторыми пользователями будут приняты за букву «m».

20 маябыли опубликованы подробности об атаке на компанию Carefirst с помощью фишингового сайта «caref1rst.com». Похищены сведения о 1,1 млн клиентов страховой компании.

Размер ущерба посчитать практически невозможно, известны лишь расценки на черном рынке за информацию такого рода. Средняя стоимость медицинской карты, по данным World Privacy Forum, составляет около 50 долл., тогда как сведения о номерах кредитных карт оцениваются всего в один долл. О пятидесятикратной разнице в цене говорити Линн Данбрак (Lynne Dunbrack), вице-президент по исследованиям IDC Health Insights. Цифры далеко не предельные. По информацииКарла Леонарда (Carl Leonard), аналитика компании Raytheon Websense, полное медицинское досье на одного человека в даркнете может стоить от 200 до 2000 долл.

Большинство жителей США, по всей видимости, могут спать относительно спокойно. Во-первых, американские страховщики уверены, что хакеры не получили информацию о диагнозах пациентов и их платежных данных, хотя это и вызывает определённые сомнения, учитывая, что нападающие по несколько месяцев «сидели» в сетях страховщиков. Во-вторых, украденные данные не появились на подпольных биржах, что является очередным «индикатором компрометации» групп, сотрудничающих с китайскими спецслужбами ( Deep Panda, Axiom, Group 72, Shell_Crewи т.д.), которые, скорее всего, и стоят за этими атаками.

В 2016 году в борьбу за потребителя активно включатся группировки, напрямую монетизирующие информацию о здоровье пациентов. В декабре отдел Health Insights компании IDC выпустил прогноз, согласно которому в 2016 году медицинские данные каждого третьего пользователя будут скомпрометированы. Среди основных причин – недостаточное внимание к вопросам безопасности в сфере здравоохранения и увеличение количества онлайн-данных пациентов.

В докладе утверждается, что к 2018 году такие суперкомпьютеры, как IBM Уотсон, помогут снизить смертность пациентов и расходы на лечение на 10%, а виртуальное здравоохранение и телемедицина (о ней, в частности, немного говорилВладимир Путин с представителями Рунета) войдут в обиход уже в ближайшее время. По прогнозу, к 2018 году 30% мировых систем здравоохранения будут применять системы когнитивного анализа. Машинное обучение и системы Big Data станут использоваться для борьбы с раком и другими тяжелыми заболеваниями. При этом системам потребуется самая полная информация о пациентах. По словам аналитиковIDC, помимо клинических данных, системы Big Datа будут анализировать информацию об образовании и финансовом благополучие пациента, о местных погодных явлениях, таких, как смог или пыльца в воздухе.

Давайте представим, какие риски могут нести за собой утечки персональных медицинских данных с учетом российских реалий, где результаты анализов постороннего человека можно получитьпростой подстановкой номера договора в адресной строке, а ответственность организации за разглашение информации, содержащей врачебную тайну, по прежнему весьма расплывчата.

- Телефонный фишинг (представиться врачом и убедить приобрести дорогостоящее лекарство; подобные аферы в отношение пожилых больных людей происходят повсеместно).

- Шантаж пациента (угроза разглашения информации об инфекционных заболеваниях, половых инфекциях и т.д.).

- Шантаж организации (угроза судебных преследований компании, допустившей утечку, со стороны пациентов).

- Недобросовестная конкуренция (кража информации о платежеспособных пациентах, внесение изменений в документацию и т.д.)

- Развитие рынка черной трансплантологии (поиск клиентов и носителей органов, один из примеров).

Кредитные карты можно перевыпустить, но изменить медицинские данные значительно сложнее, что хорошо известно, например, американским кадровикам, допустившим утечкуболее 5 млн отпечатков пальцев. Как защитить хотя бы часть данных о пациентах?Основной совет аналитиков IDCзаключается в повышении базовой компьютерной грамотности сотрудников медицинских (и околомедицинских компаний) для противодействия фишинговым атакам.