Обратите внимание, что если у вас установлен соответствующий патч или иным образом блокируется использование данной уязвимости, например, с помощью IPS), то это не значит, что вы неподвержены WannaCry. Шифровальщик и в этом случае сможет быть запущен, но для этого уже понадобится реакция пользователя, привычная для работы классических локеров-вымогателей. Установка патча Microsoft блокирует только удаленное заражение и распространение вредоносного кода.

Вредоносная программа WannaCry ищет уязвимые компьютеры, путем сканирования открытого извне TCP-порта 445 (Server Message Block/SMB). Поэтому неплохой идеей (если ваши процессы допускают это) было бы заблокировать доступ по этому порту (а также по 139-му) из Интернет на вашем межсетевом экране или маршрутизаторе. Для маршрутизаторов Cisco соответствующий ACL может выглядеть следующим образом:

access-list 110 deny tcp any any eq 445

access-list 110 deny tcp any any eq 139

Однако блокирование данных портов извне не означает полной защиты от внутреннего заражения. Если какой-либо из ваших пользователей принесет домашний ноутбук, содержащий WannaCry, и подключит его к внутренней локальной сети (а мы уже получили запросы от некоторых заказчиков, у которых генеральные директора со своими зараженными компьютерами приехали в выходные на работу, вызвав туда же «на ковер» и ИТ-персонал), то WannaCry начнет искать новые жертвы внутри организации.

Наш анализ показывает, что в паре с уязвимостью ETERNALBLUE действует и бэкдор DOUBLEPULSAR из утечки ShadowBrokers, который позволяет получать удаленный доступ и выполнять произвольный код на предварительно скомпрометированной машине. Обычно после успешной эксплуатации уязвимости ETERNALBLUE устанавливается бэкдор DOUBLEPULSAR и уже с его помощью устанавливается шифровальщик. Если успешно проэксплуатировать ETERNALBLUE не удается, но при этом на атакуемом узле находится копия DOUBLEPULSAR, то код шифровальщика устанавливается через него.

После успешной инсталляции и зашифрования файлов WannaCry пытается установить соединение с узлами сети Tor для передачи трафика через нее и попытки скрыть своих истинных «хозяев». Указанные ниже IP-адреса узлов Tor были обнаружены специалистами Cisco Talos, но это не финальный список. У наших коллег из других компаний списки используемых узлов Tor имеют другие адреса. При этом их анализ показывает, что большинство из них имеет старую историю и уже применялись в тех или иных вредоносных активностях. Кроме того, стоит помнить, что указанные адреса не будут применяться постоянно — их срок жизни для текущей версии WannaCry составит несколько недель. Поэтому стоит регулярно отслеживать информацию о данной угрозе и обновлять соответствующие индикаторы компрометации.

Несмотря на то, что с момента начала эпидемии прошло всего пару дней и пострадало уже несколько сотен тысяч компьютеров, злоумышленники успели выпустить несколько новых версий своего вредоносного творения, преимущественно в части шифровальщика. Текущая версия WannaCry содержит функцию «kill switch», то есть проверку наличия определенного домена в Интернет, при обнаружении которого вредоносный код не устанавливался на компьютер жертвы. Этот домен — iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com (в новых модификациях WannaCry возможно использование и других доменов) был идентифицирован одним из исследователей и зарегистрирован им для «перехвата» управления вредоносной программой. Как показал анализ обращений к данному домену с помощью сервиса Cisco OpenDNS Investigate, около 200 тысяч компьютеров за прошедшие два дня были спасены от заражения.

Пока не обнаружено модификаций WannaCry без функции «kill switch» (хотя попытки предпринимались, но пока неуспешные), но это не означает, что ее быть не может. В любом случае история еще не закончилась. В понедельник многие включат свои компьютеры после отпуска и выходных и число жертв у данной вредоносной программы может еще увеличиться. Более того, наш анализ показывает, что архитектура у WannaCry модульная и может быть использована для доставки и использования других вредоносных модулей.

Стоит обратить внимание, что на момент написания заметки, пока не удалось найти способ расшифрования зашифрованных файлов. Это означает, что в случае заражения пользователя и отсутствия у него резервной копии своих данных, вероятность возврата доступа к своим файлам невысока (даже в случае выплаты выкупа, что не гарантирует получения ключа для расшифрования). Для шифрования используется 2048-мибитный ключ RSA, а «под раздачу» попадают файлы со следующими расширениями:

.der, .pfx, .key, .crt, .csr, .p12, .pem, .odt, .sxw, .stw, .3ds, .max, .3dm, .ods, .sxc, .stc, .dif, .slk, .wb2, .odp, .sxd, .std, .sxm, .sqlite3, .sqlitedb, .sql, .accdb, .mdb, .dbf, .odb, .mdf, .ldf, .cpp, .pas, .asm, .cmd, .bat, .vbs, .sch, .jsp, .php, .asp, .java, .jar, .class, .mp3, .wav, .swf, .fla, .wmv, .mpg, .vob, .mpeg, .asf, .avi, .mov, .mp4, .mkv, .flv, .wma, .mid, .m3u, .m4u, .svg, .psd, .tiff, .tif, .raw, .gif, .png, .bmp, .jpg, .jpeg, .iso, .backup, .zip, .rar, .tgz, .tar, .bak, .ARC, .vmdk, .vdi, .sldm, .sldx, .sti, .sxi, .dwg, .pdf, .wk1, .wks, .rtf, .csv, .txt, .msg, .pst, .ppsx, .ppsm, .pps, .pot, .pptm, .pptx, .ppt, .xltm, .xltx, .xlc, .xlm, .xlt, .xlw, .xlsb, .xlsm, .xlsx, .xls, .dotm, .dot, .docm, .docx, .doc

Как можно заметить, шифруются офисные файлы Excel, Word, PowerPoint, Open Office, музыкальные и видео файлы, архивы, сообщения e-mail и почтовые архивы/базы данных, файлы баз данных MS SQL, MS Access, графические файлы MS Visio, Photoshop, а также виртуальные машины и другие.

Сейчас пока рано ставить точку в истории с WannaCry и впереди нас ждет более детальный анализ этой вредоносной программы. Пока же мы можем дать ряд рекомендаций по защите от нее:

- Установите, как минимум, патч MS17-010, закрывающий уязвимость ETERNALBLUE в SMB. Лучше обновить все свои компьютеры с ОС Windows. В промышленных сетях, где установка патчей имеет свои особенности, стоит уточнить у производителя своей АСУ ТП, не повлияет ли установка этого патча на функционирование системы и технологического процесса. Также можно вовсе поддержку протокола SMB, если это допустимо в конкретной сети и для конкретных ИТ-процессов и приложений.

- Заблокируйте внешние соединения из Интернет по протоколам SMB/NetBIOS — для этого необходимо закрыть 137-й, 139-й и 445-й TCP-порты, а также 137-й и 138-й UDP-порты.

- Задействуйте системы резервного копирования (даже копирование важных файлов на обычную флешку или внешний жесткий диск в ручном режиме уже будет нелишним).

- Используйте актуальные, поддерживаемые версии ОС, для которых выпускаются обновления безопасности.

- Используйте средства защиты персональных компьютеров — от традиционных антивирусов с регулярно обновляемыми базами сигнатур до средств защиты следующего поколения (EDR, STAP, BDS и т.п. наименования).

- Контролируйте и блокируйте трафик к узлам сети Tor, которые часто используются шифровальщиками и иными вредоносными программами.

- Используйте сервисы Threat Intelligence, которые позволят вам быть в курсе динамически изменяющегося ландшафта угроз и постоянно обнволять свои средства защиты новыми индикаторами компрометации.

- Advanced Malware Protection (AMP), особенно AMP for Endpoints, идеально подходит для обнаружения и предотвращения данной вредоносной программы.

- Cloud Web Security (CWS) и Web Security Appliance (WSA) детектируют обращение к вредоносным доменам «kill switch».

- Cisco Firepower NGIPS имеет актуальные сигнатуры для обнаружения и блокирования данной угрозы.

- Cisco Firepower NGFW (а также Cisco ASA) может блокировать доступ к 139-му и 445-му TCP-портам, а также имеет регулярно обновляемый список узлов Tor для отслеживания взаимодействия с этой сетью и блокирования исходящих соединений.

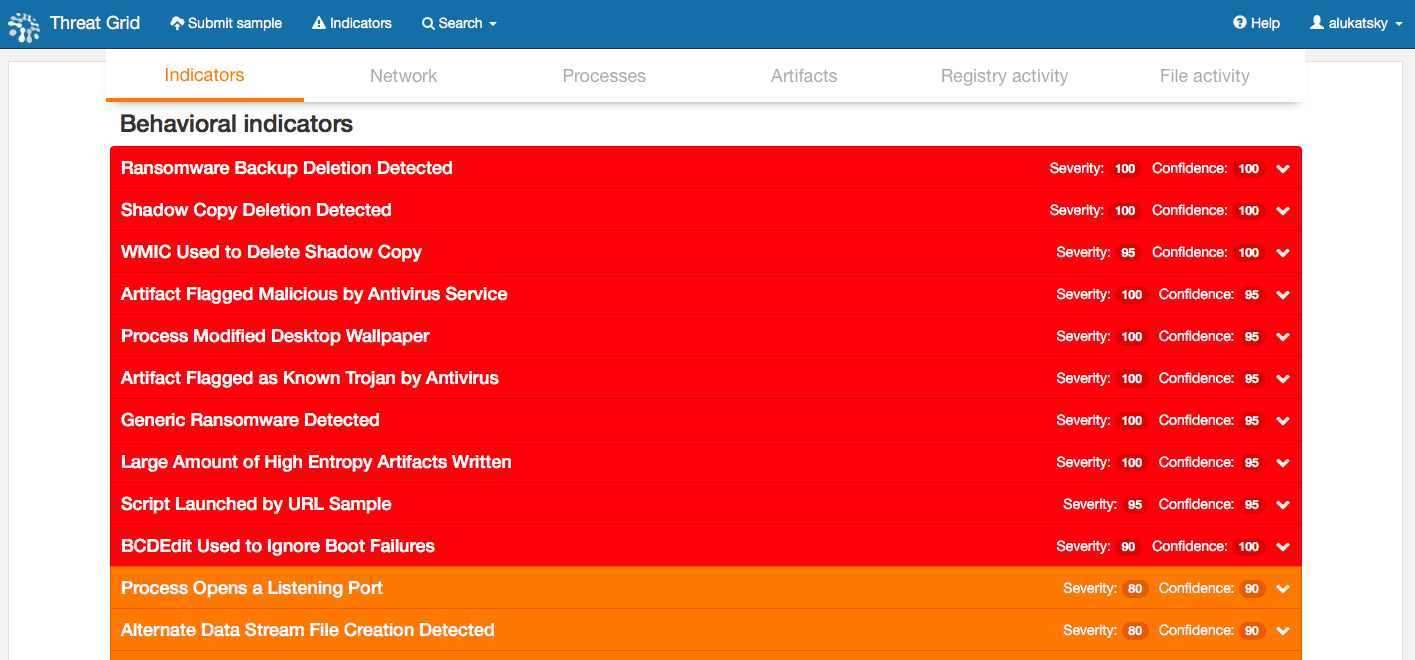

- AMP Threat Grid помог проанализировать вредоносное поведение WannaCry, а также может это сделать и для новых модификаций этой вредоносной программы.

- OpenDNS Umbrella помогает распознавать взаимодействие с доменами, ассоциированными с данной угрозой. Вы можете воспользоваться бесплатной версией , которая позволит повысить уровень защиты домашних пользователей.

- Stealthwatch детектирует сетевую активность, связанную со сканированием уязвимых узлов, распространение вредоносного кода по сети, а также взаимодействие с командными серверами (C2 или CnC), в том числе и с сетью Tor.

- Identity Service Engine (ISE) может отслеживать непропатченные узлы в локальной сети и блокировать им доступ или локализовывать, перенаправляя в карантинную подсеть. Также интеграция ISE со сканером безопасности Qualys (TC-NAC) позволяет идентифицировать уязвимые к ETERNALBLUE узлы и также помещать их в карантин.

Дополнительно хотим указать индикаторы компрометации для WannaCry, которые мы идентифицировали в рамках проведенного нами анализа:

Имена файлов:

d5e0e8694ddc0548d8e6b87c83d50f4ab85c1debadb106d6a6a794c3e746f4fa b.wnry

055c7760512c98c8d51e4427227fe2a7ea3b34ee63178fe78631fa8aa6d15622 c.wnry

402751fa49e0cb68fe052cb3db87b05e71c1d950984d339940cf6b29409f2a7c r.wnry

e18fdd912dfe5b45776e68d578c3af3547886cf1353d7086c8bee037436dff4b s.wnry

4a468603fdcb7a2eb5770705898cf9ef37aade532a7964642ecd705a74794b79 taskdl.exe

2ca2d550e603d74dedda03156023135b38da3630cb014e3d00b1263358c5f00d taskse.exe

97ebce49b14c46bebc9ec2448d00e1e397123b256e2be9eba5140688e7bc0ae6 t.wnry

b9c5d4339809e0ad9a00d4d3dd26fdf44a32819a54abf846bb9b560d81391c25 u.wnry

Наблюдавшиеся IP-адреса:

188[.]166[.]23[.]127:443 — Tor Exit Node

193[.]23[.]244[.]244:443 — Tor Exit Node

2[.]3[.]69[.]209:9001 — Tor Exit Node

146[.]0[.]32[.]144:9001 — Tor Exit Node

50[.]7[.]161[.]218:9001 — Tor Exit Node

128.31.0[.]39 — Tor Exit Node

213.61.66[.]116 — Tor Exit Node

212.47.232[.]237 — Tor Exit Node

81.30.158[.]223 — Tor Exit Node

79.172.193[.]32 — Tor Exit Node

Tor C2:

xxlvbrloxvriy2c5.onion

cwwnhwhlz52maqm7.onion

gx7ekbenv2riucmf.onion

57g7spgrzlojinas.onion

76jdd2ir2embyv47.onion

Список наблюдаемых в рамках деятельности WannaCry хешей:

ed01ebfbc9eb5bbea545af4d01bf5f1071661840480439c6e5babe8e080e41aa

c365ddaa345cfcaff3d629505572a484cff5221933d68e4a52130b8bb7badaf9

09a46b3e1be080745a6d8d88d6b5bd351b1c7586ae0dc94d0c238ee36421cafa

0a73291ab5607aef7db23863cf8e72f55bcb3c273bb47f00edf011515aeb5894

428f22a9afd2797ede7c0583d34a052c32693cbb55f567a60298587b6e675c6f

5c1f4f69c45cff9725d9969f9ffcf79d07bd0f624e06cfa5bcbacd2211046ed6

62d828ee000e44f670ba322644c2351fe31af5b88a98f2b2ce27e423dcf1d1b1

72af12d8139a80f317e851a60027fdf208871ed334c12637f49d819ab4b033dd

85ce324b8f78021ecfc9b811c748f19b82e61bb093ff64f2eab457f9ef19b186

a1d9cd6f189beff28a0a49b10f8fe4510128471f004b3e4283ddc7f78594906b

a93ee7ea13238bd038bcbec635f39619db566145498fe6e0ea60e6e76d614bd3

b43b234012b8233b3df6adb7c0a3b2b13cc2354dd6de27e092873bf58af2693c

eb47cd6a937221411bb8daf35900a9897fb234160087089a064066a65f42bcd4

24d004a104d4d54034dbcffc2a4b19a11f39008a575aa614ea04703480b1022c

2c2d8bc91564050cf073745f1b117f4ffdd6470e87166abdfcd10ecdff040a2e

7a828afd2abf153d840938090d498072b7e507c7021e4cdd8c6baf727cafc545

a897345b68191fd36f8cefb52e6a77acb2367432abb648b9ae0a9d708406de5b

fb0b6044347e972e21b6c376e37e1115dab494a2c6b9fb28b92b1e45b45d0ebc

9588f2ef06b7e1c8509f32d8eddfa18041a9cc15b1c90d6da484a39f8dcdf967

b43b234012b8233b3df6adb7c0a3b2b13cc2354dd6de27e092873bf58af2693c

4186675cb6706f9d51167fb0f14cd3f8fcfb0065093f62b10a15f7d9a6c8d982

09a46b3e1be080745a6d8d88d6b5bd351b1c7586ae0dc94d0c238ee36421cafa

Дополнительная информация:

- Более полный анализ WannaCry (на английском языке) в .

- Описание уязвимости ETERNALBLUE .

- WannaCry на продукты компании Cisco.

UPDATE: По мере появления новых сведений по данной вредоносной программе мы будем вносить изменения в данный текст.