В классическом понимании – это локальная сеть организации, на границе с интернетом которой установлен пограничный межсетевой экран.

Но в современном мире технологии не стоят на месте, и вместе с появлением облаков и распространением технологии удаленного доступа, понятие сетевого периметра размывается. Так, в связи с последними событиями в мире, многие компании предоставляют удаленный доступ своим сотрудникам. Поэтому сетевой периметр организации уже расширяется на домашние сети сотрудников организации, и мало кто из специалистов по ИБ задумывается о защите конечных станций, с которых пользователи могут подключаться к сети организации.

В основном ИБшников волнуют защита канала связи между пользователем и сетью, но при этом не учитывается, что злоумышленнику гораздо проще заразить рабочее место пользователя, чем перехватить передаваемые данные.

По Positive Technologies:

- каждый третий сотрудник рискует запустить вредоносный код;

- каждый седьмой сотрудник может вступить в диалог со злоумышленником и выдать конфиденциальную информацию;

- каждый десятый сотрудник вводит учетные данные в поддельную форму аутентификации.

Что же делать?

Первый шаг – это необходимость повышения уровня осведомленности сотрудников организации. Все сотрудники организации должны пройти курсы по повышению осведомлённости по базовым понятиям Информационной безопасности. Данные курсы должны проводиться с определенной периодичностью, а по итогу прохождения – тестирование полученных знаний. А для инженеров по ИБ и сетевиков необходимо проводить дополнительные курсы на знание основ пентестинга и современных трендов в ИБ для того, чтобы они имели представление, как может развиваться атака и как от нее защититься.

Второй шаг – необходимость проведения аудита действующей системы защиты. Аудит – это база, которая позволит нам определить потоки информации в сети и оценить уровень защищенности организации. Данный аудит желательно проводить сторонним подразделениям компании или же воспользоваться услугами организаций, специализирующихся на этом. Такой аудит позволит получить стороннюю оценку защищенности, а также не позволит сотрудникам IT-отдела повлиять на результаты проверки.

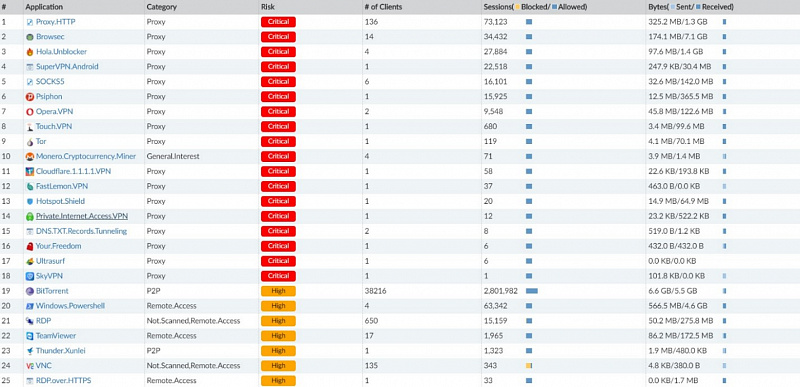

По статистике проведенных аудитов в большинстве организаций в сетевом трафике можно найти как трафик от подозрительного приложения (прокси, приложения удаленного доступа и др.), так и трафик от вредоносных приложений.

Мы рассмотрели начальные этапы построения сетевого периметра.

В следующих статьях мы рассмотрим уже процесс проектирования и поэтапного построения сетевого периметра.