Я думаю, что вы со мной согласитесь в том, что парольные политики являются одним из наиболее скучных и, на первый взгляд простых аспектов политики безопасности любой организации. Они часто вызывают в нас «ложное» чувство безопасности и удовлетворения, ведь если политика согласована и задокументирована, то мы можем спать спокойно и быть уверенным, что пользователи используют сложные и безопасные пароли.

Но на практике ситуация чаще всего совсем другая...

Многим организациям ещё предстоит выработать продуманную и качественную политику паролей. В своей работе я часто наблюдаю ситуации, когда политика паролей требует одно, но в существующей инфраструктуре происходит нечто совершенно иное. Именно этот компонент комплексной системы защиты информации компании является одним из наиболее уязвимых.

При создании политики паролей «с нуля» или её обновлении в организации стоит учесть следующие вопросы:

- Что конкретно вы хотите реализовать с помощью данной политики?

- Какие учётные записи пользователей вы будете защищать – привилегированные, обычные или учётные записи удаленных сотрудников?

- Какие парольные требования необходимо применить для каждого из типов, учитывая риски, связанные с компрометацией и удобством работы пользователя? Ранее мой коллега рассматривал этот

Существует множество различных стандартов и положений, как мировых (NIST, SANS, PCI), так и российских, которые описывают необходимые требования парольной политики. Каким будете руководствоваться вы, решать только вам. Однако, исходя из опыта проведения проектов по тестированию на проникновение, в организациях различной экономической направленности, мы сформировали минимальные парольные требования, которые необходимо соблюдать:

- длина пароля – не менее 8 символов;

- включение механизма сложности пароля (верхний, нижний регистр символов, использование цифр и специальных символов);

- при создании пароля исключить процесс парольной энтропии (последовательно повторяющиеся символы, замена похожих символов формата “a - @”);

- запрет использования паролей из скомпрометированных словарных списков (реализацию данного требования рассмотрим далее).

В большинстве случаев реализация всех парольных требований происходит через настройку групповых политик Active Directory или же, наиболее продвинутые специалисты осваивают механизмы работы гранулированных политик. Но этих стандартных средств бывает недостаточно при реализации практической безопасности. Взять даже требования, описанные выше: проверка на использование словарных слов и парольная энтропия "незнакома" инфраструктуре Active Directory. Тогда, как быть в таких ситуациях? Обсудим подробнее.

При ответе на эти вопросы, у специалистов по информационной безопасности (далее – ИБ) должна сложиться "чёткая картина" того, как правильно выстраивать защиту паролей пользователей в своей организации. При этом встаёт вопрос практической реализации необходимых требований. Кто и как будет заниматься внедрением? Как проводить аудит на соответствие применения политики паролей?

Обычно, данная задача ложиться на отдел информационных технологий (далее – ИТ) или же выделенного системного администратора. Но, в большинстве случаев, эти люди «встают на сторону пользователя» в рамках удобства и простоты, нежели в разрезе реализации практической безопасности – "главное, что работает, а пользователи не жалуются…». Поэтому иногда возникает непонимание между отделами ИТ и специалистом ИБ, а сложность паролей пользователей остаётся на низком уровне или же выражается в приклеивании стикеров на монитор – «Я не могу запомнить такой длинный пароль, мне будет удобнее так…".

- Какое решение?

Есть потребность – найдено решение. Что если упростить процесс внедрения парольной политики и сделать его более быстрым, гибким и при этом обеспечить удобство для проведения аудита на соответствие для специалиста по ИБ?

Исходя из имеющихся на рынке решений и большого опыта обеспечения практической безопасности в организациях различной экономической направленности, мы остановились на продукте

Какие преимущества мы выделили для наших заказчиков, исходя из потребностей в удобстве настройки для отдела ИТ и реализации необходимых парольных требований, с точки зрения специалиста ИБ:

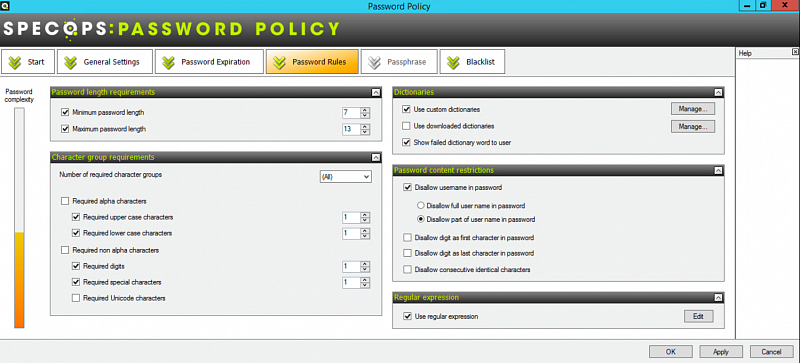

- Легкость интеграции продукта с существующей инфраструктурой без расширения схемы Active Directory;

- Решение работает с существующими объектами групповых политик, и настройка производится через стандартную оснастку управления;

- Возможность применения парольных политик на пользователя, компьютер, групп или организационное подразделение;

- Использование уведомлений по электронной почте об истечении срока действия паролей пользователя;

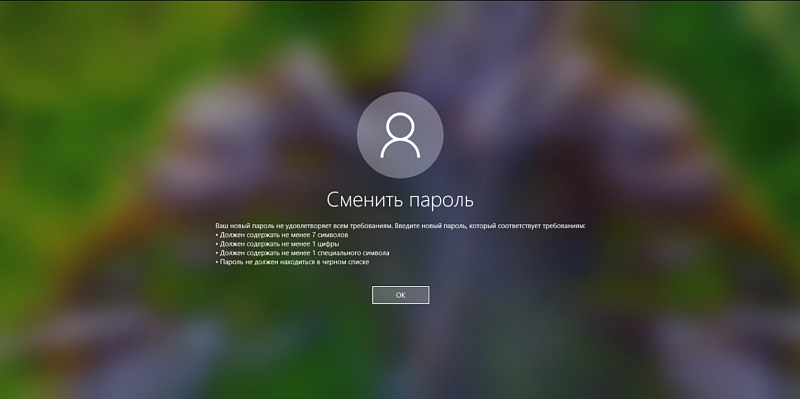

- Демонстрация информативных клиентских сообщений о несоответствии вновь создаваемого пароля утвержденной парольной политики организации;

- Возможность использования пользовательских словарей и словарей с хешами для запрета установки таких паролей в корпоративной инфраструктуре;

- Поддержка использования парольных фраз;

- Интеграция с компонентом

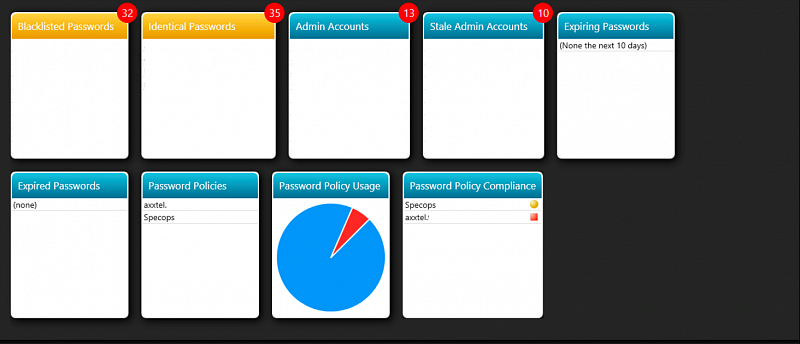

- Использование автоматизированного инструмента аудита используемых парольных политик в организации, как с точки зрения соответствия различным мировым стандартам (NIST, SANS, PCI и др.), так и возможной компрометации отдельно взятого пароля пользователя.

Заключение

Реализация требований парольной политики организации одновременно является, как простой задачей с точки зрения специалиста ИБ, так и сложной относительно отдела ИТ. Но она решаема. При этом необходимо учитывать множество других факторов, такие как: категории защищаемых пользователей (удаленные, привилегированные и обычные учётные записи), а также зоны аутентификации, которые необходимо защищать. Подробнее, данный вопрос мы рассматривали

"Формула успеха" парольной политики проста:

- понимание текущей инфраструктуры и необходимых требований защиты;

- оценка рисков при отсутствии технической реализации требований политики;

- выполнение согласованных мер по защите паролей пользователей с использованием автоматизированных инструментов и баланса между сложностью защиты и удобством использования.

Практические рекомендации мы дали. Инструмент есть – Specops Password Policy. Остальные действия за вами.

Удачи!

Автор: Дмитрий Мокреев, инженер по информационной безопасности