Правительства Великобритании и США выступили с совместным , рекомендуя всем предприятиям (государственным, частным, провайдерам объектов критической инфраструктуры, интернет-провайдерам и пр.) пересмотреть безопасность своих сетей и доложить о каких-либо признаках вредоносной кибер-активности, осуществляемой по заказу (как вы думаете кого?) правительства Российской Федерации (а кто бы мог сомневаться!).

В этом первом совместном заявлении о безопасности правительства данных стран официально заявили, что у них имеется «высокая уверенность» в том, «что российские хакеры, поддерживаемые государством, стоят за широкой кампанией по компрометации сетевых аппаратных устройств, таких как роутеры, свитчи, файерволы и системы обнаружения сетевых вторжений (NIDS)».

Компрометируя такие устройства, кибер-преступники способны перенаправлять трафик, осуществлять кражу ценной информации, а также использовать эти устройства для будущей вредоносной деятельности. Многочисленные источники, включая частные и государственные организации, занимающиеся исследованием в сфере безопасности, сообщили об этой активности в правительства США и Великобритании.

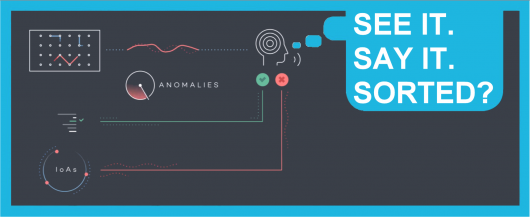

Предприятиям всех размеров и форм собственности рекомендуется прочитать Техническое предупреждение и действовать строго с его рекомендациями. Предупреждение содержит подробную информацию об индикаторах атак (IoA) в сетях скомпрометированных жертв. Любые признаки взлома следует немедленно сообщать в Министерство внутренней безопасности США (МВБ США), ФБР, Центр национальной компьютерной безопасности (NCSC) или правоохранительные органы.

Киаран Мартин, Руководитель Центра национальной компьютерной безопасности (Великобритания):

“Это первый случай, когда, приписывая кибер-атаки России, США и Великобритания одновременно выступили с совместными рекомендациями для предприятий о том, как управлять рисками со стороны атак. Это знаменует собой важный шаг в нашей борьбе против спонсируемой государством агрессии в кибер-пространстве.»

Заприте все двери и спрячьте все ключи

Сетевые устройства являются идеальными целями, т.к. большая часть трафика физических и юридических лиц должна проходить через эти критические устройства. Любой кибер-преступник, обладающий доступом к этим устройствам, может осуществлять мониторинг трафика, запрещать его или перенаправлять по своему усмотрению. Принимая во внимание тот факт, что после установки сетевых устройств и при их корректной работе зачастую пренебрегают их регулярным обновлением, которое осуществляют в случае видимых проблем, то можно говорить о том, что высока вероятность незаметного преодоления или обхода целого уровня корпоративной безопасности.

Стратегии смягчения последствий

Существует большое количество общедоступных руководств по информационной безопасности и лучших практических примеров от NCSC, МВБ США, производителей устройств, а также экспертов по информационной безопасности по реализации стратегий смягчения последствий атак.

Рекомендации, предоставленные компаниям в Техническом предупреждении TA18-106A, содержат способы правильной настройки своих систем и применения патчей для устранения уязвимостей в аппаратном обеспечении.

- Просматривайте журналы сетевых устройств и их данные для выявления случаев компрометации хостов сетевых устройств.

- Не разрешайте доступ из Интернета нешифрованным протоколам управления.

- Используйте зашифрованные протоколы, основанные на лучших практиках безопасности.

- Не разрешайте доступ из Интернета к интерфейсу управления любого сетевого устройства.

- Немедленно поменяйте пароли по умолчанию и применяйте строгую политику паролей.

- Применяйте обновления ПО и патчи безопасности на все устройства.

Кроме того, убедитесь, что в сети установлено эффективное решение по обнаружению атак на конечные устройства и реагированию на них (), для предотвращения атак, а также смягчения их последствий в том случае, если сетевые устройства были скомпрометированы.

Оригинал статьи:

Panda Security в России

+7(495)105 94 51, marketing@rus.pandasecurity.com