В первой статье нашего цикла «Рейтинг атак на предприятия» мы представим Вам основные угрозы безопасности, направленные на предприятия, и предоставим Вам некоторые советы, как Вы можете защитить себя!

Поддерживать постоянно обновленный статус безопасности – это серьезная задача, которая требует определенных усилий. Т.к. технологии постоянно развиваются и эволюционируют, немудрено в этом вопросе отстать. Кибер-преступники, с другой стороны, всегда стараются быть на шаг впереди этой «игры», и они постоянно ищут способы, как бы воспользоваться новыми уязвимостями, которые сопровождают эти инновации.

Чтобы защитить себя, крайне важно идти в ногу с тенденциями в сфере информационной безопасности. Каждый год RSA публикует отчет о , который рассматривает методы взлома, наиболее популярные среди кибер-преступников. Для сотрудников по IT-безопасности крайне важно знать эти тенденции. (RSA – это группа американских экспертов по IT-безопасности, которые разработали алгоритм шифрования с помощью открытого ключа RSA, а в .)

Атакуя Ваш кошелек

Сегодня очень легко совершать транзакции на мобильных устройствах – отчасти по этой причине данная сфера быстро приобрела популярность среди кибер-преступников.

Все больше компаний развивают сервисы, основанные на мобильных телефонах. Это выгодно как клиентам (приложения электронной коммерции, платежные платформы и пр.), так и сотрудникам, чья работа все чаще зависит от таких устройств. Однако благодаря этим преимуществам, каждый из нас становится более желанным и привлекательным для кибер-преступников.

Существует множество вариантов мошенничества, связанного с мобильными устройствами. Т.к. они окружают нас не так долго, как другие устройства (например, компьютеры), то технологии безопасности в них не настолько совершенны, в результате чего, мобильные устройства, как правило, хуже защищены.

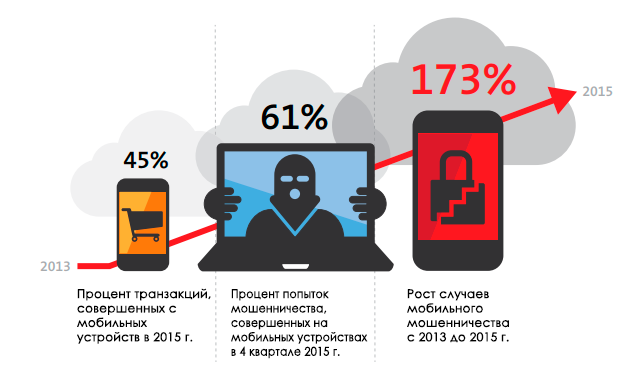

В 2015 году RSA обнаруживала, что 45% транзакций и 61% попыток мошенничества произошли на мобильных устройствах.

В ответ на это возник интерес к биометрическим системам идентификации, которые идентифицируют пользователя благодаря анализу некоторых аспектов его тела или физического поведения.

Появляется особый интерес к биометрическим системам идентификации

Сегодня может применяться при распознавании лица, в работе сканеров отпечатков пальцев и радужки глаз, и в меньшей степени – при распознавании голоса или анализу подписи. Кроме того, изучается вопрос, как другие биометрические параметры могут быть использованы для идентификации, например: особенности почерка, движения, ритм сердцебиения и уровень пота.

По данным отчета RSA, в настоящее время свыше 90% банков рассматривают возможность использования биометрии в своих мобильных приложениях (или намерены ее внедрить) в ближайшие 9-12 месяцев. Многие компании идут по тому же пути. На самом деле, в будущем аутентификация представляется как сочетание этих систем с традиционными системами, такими как PIN-коды и пароли.

Такой комбинированный подход является лучшим вариантом для обеспечения безопасности в будущем. В 2015 году мобильные атаки были направлены на более чем 1 миллиард транзакций (в онлайне и оффлайне).

Если Вы хотите повысить информационную безопасность Вашего бизнеса, необходимо инвестировать в , которые позволят Вам управлять, контролировать и защищать весь свой технологический парк через единую консоль управления.

Оригинал статьи:

Panda Security в России

+7(495)105 94 51, marketing@rus.pandasecurity.com