В ноябре вышло любопытное исследование от наших коллег и партнеров – компании Positive Technologies – об уровне прозрачности корпоративных сетей. Компания провела опрос ИБ- и ИТ-специалистов различных секторов экономики России, и выяснила субъективные оценки данного параметра, а также наиболее часто выявляемые во внутренних сетях киберугрозы.

Основные и самые интересные выводы отчета:

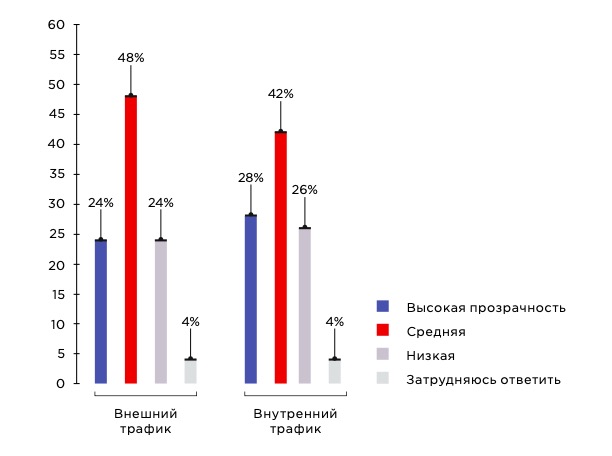

- Наряду с достаточно низкой оценкой прозрачности внутреннего трафика, российские ИБ-эксперты отмечают практически на таком же уровне прозрачность внешнего периметрового трафика:

Рис.1 – субъективная оценка прозрачности внешнего и внутреннего трафика

- Причем особенно острая ситуация сложилась в промышленном секторе.

- При этом видимость и понимание трафика внутренних сетей ставится в более высокий приоритет, чем шифрование – 64% выбирают прозрачность в данном случае.

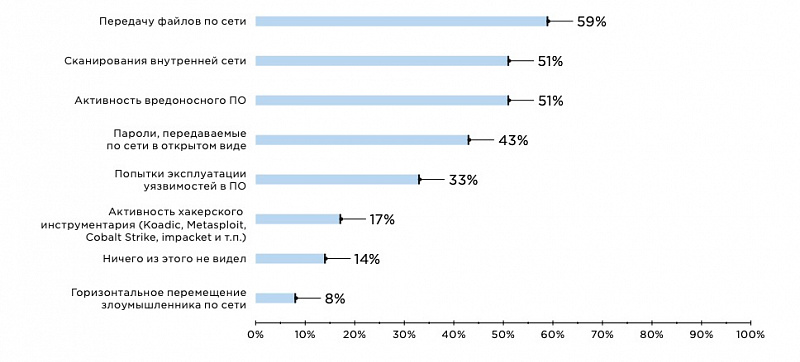

- Замеченная активность известного хакерского инструментария во внутреннем трафике отмечается на довольно низком уровне: не более 17%:

Рис. 2 – наиболее часто выявляемые во внутренних сетях киберугрозы

Многие эксперты ИБ указали в своих организациях низкий уровень прозрачности сети. И если с внутренними сегментами этот вопрос связан, скорее всего, с отсутствием самих технических средств сетевого мониторинга и внутреннего контроля межсегментного трафика, то для внешнего трафика эта оценка, возможно, связана с другим фактором. При наличии решений класса NGFW или UTM, для их тонкой настройки необходимо четкое понимание картины сетевого обмена, что часто является нетривиальной задачей, особенно среди промышленных, добывающих и других производственных предприятий, где используется много специализированного отраслевого ПО, документация на которое не всегда имеет четкие описания всех необходимых взаимодействий. Иногда эта проблема выливается в открытие неоправданно больших сетевых обменов между разными филиалами группы и даже открытыми сетевыми сегментами и сетью Интернет.

Поэтому крайне важно производить регулярный аудит сетевых политик, анализ сетевой архитектуры и инфраструктуры.

Что касается внутреннего трафика, интересным фактором является редкое детектирование ИБ-экспертами непосредственного инструментария злоумышленников. Но если вспомнить современные тенденции, то нельзя не отметить рост спроса на атаки On The Land (использование для атаки встроенного в систему ПО) и другие методы сокрытия своего присутствия в системе.

Эксперты группы компаний Angara рекомендуют и имеют в арсенале следующие услуги, позволяющие значительно повысить сетевую защищенность:

- Аудит сетевой инфраструктуры и средств защиты информации, включая аудит физической и логической топологии сетевой инфраструктуры, систем сетевой безопасности, политик сетевой безопасности и оценку эффективности / надежности / масштабируемости ее работы.

- Усиление защищенности (Hardering) сетевой инфраструктуры: эксперты предложат конкретные методы усиления уровня защищенности сетевой инфраструктуры.

- Проектирование архитектуры сети и сетевых СЗИ, включая внутреннюю сегментацию, SD-WAN и проектирование отказоустойчивого ЦОД с использованием современных технологий.

- А также внедрение специализированных средств поведенческого анализа сетевого трафика – Network Traffic Analyzer – для контроля и обнаружения сетевых аномалий.