Накануне 1 апреля, когда возможно увеличение активности вредоносов, а также с учетом большого числа людей, работающих удаленно, эксперты группы компаний Angara делают обзор исследования Recorded Future об основных уязвимостях за 2019 год и дают рекомендации, как их исправить.

Исследователи Recorded Future ежегодно анализируют наиболее эксплуатируемые в реальных атаках уязвимости для составления списка лидеров. Аналитический отчет подсвечивает реальные риски и тенденции по критичным уязвимостям.

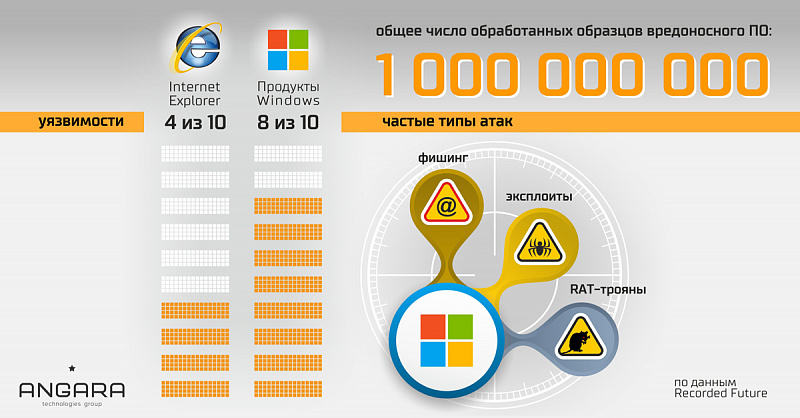

Recorded Future проанализировала черные рынки вредоносного ПО, составы часто использованных эксплоит и троянов и другие источники информации.

Ключевые выводы, полученные в результате исследования:

- Большая часть наиболее задействованных уязвимостей была выявлена не в прошедшем году, а годами ранее и для них давно существуют пакеты исправлений. Тем не менее зачастую организации их не устанавливают. Это позволяет злоумышленникам эффективно их использовать.

- Большая часть уязвимостей нацелена на продукты Microsoft, в том числе Internet Explorer, Flash Player.

- Активность по созданию злоумышленниками новых эксплоит и троянов (RAT трояны выделены как наиболее часто используемые) несколько снизилась за прошедший год. Чаще стало использоваться уже существующее вирусное ПО.

Исследователи отдельно отмечают, что эксплоиты класса Eternal (Eternalblue и Eternalromance), которые, напомним, использовались для распространения вредоносного ПО WannaCry и Petya, не попали в выборку, так как считаются возможно распространяемыми проправительственными хакерскими организациями. В связи с чем эксперты группы компаний Angara напоминают, что эти эксплоиты эксплуатируют уязвимости, исправления к которым входят в пакет MS17-010. Мы надеемся, его все давно установили.

Исследователи Recorded Future и эксперты группы компаний Angara рекомендуют:

- Регулярно обновлять системы и своевременно устанавливать критические патчи, особенно для уязвимостей, упомянутых в отчете.

- Отслеживать уязвимости прошлых лет и обязательно устанавливать исправления для них. Утверждение, что злоумышленники теряют к ним интерес, ложно.

- Отключить Flash Player в свойствах браузера, установить ad-blocker расширения web-браузера.

- Удалить уязвимое программное обеспечение, ненужное для работы пользователей: Internet Explorer, Adobe Player и т.д.

- Обеспечить регулярное резервное копирование и проверку восстановления.

- Активно бороться с фишингом, обучать пользователей, фильтровать контент и т.д.

- Проводить приоритезированный патчинг, ссылаясь на данные исследовательских организаций.

Группа компаний Angara имеет в своем портфеле услугу по обучению и повышению уровня осведомленности пользователей в области информационной безопасности, которая включает проверку уровня осведомленности тестированием на проникновение методом фишинга.