Автор: Тимур Зиганшин, руководитель отдела управления рисками

Банковский сектор занимает верхние строчки списка целевых отраслей, наиболее подверженных атакам киберпреступников. Наибольшую опасность киберугрозы представляют для диверсифицированных финансовых учреждений, имеющих филиалы, дочерние и зависимые компании. Нарушение кибербезопасности в любой точке ставит под угрозу репутацию всего Банка.

Координация данных о киберугрозах между географически распределенными субъектами компании является сложной организационно-технической задачей. Данная задача ежегодно усугубляется увеличением числа мотивированных киберпреступников, а киберугрозы становятся всё более сложными и изощрёнными.

Именно поэтому банки должны всегда быть бдительными и оперативно реагировать на информацию о потенциальных угрозах, типах атак и методах их реализации. Для поддержания максимальной осведомленности компаниям необходимо взаимодействовать с многочисленными разнородными источниками информации о киберугрозах, к которым могут относиться:

внутренние службы (White-Hat, Red-Team и пр.),

вендоры (Cisco, IBM, Kaspersky и др.),

криминалистические лаборатории (Group-IB),

исследовательские центры (RecordedFuture, Intel471),

государственные учреждения (GovCert, FinCert, ГОССОПКА и др.),

отраслевые провайдеры (FS/FI/Retail-ISAC, Swift и др.)

источники с общедоступной информацией.

По данным RecordedFuture общее количество источников информации о киберугрозах превышает 700 000. По опросу, проведенному SANS Institute, до 80% организаций используют информацию о киберугрозах, поставляемую отраслевыми провайдерами, до 70% использует коммерческие источники информации о киберугрозах, до 55% используют информацию из открытых источников, до 45% выстраивают деятельность внутренних служб и соответствующих процессов. По данным компании ThreatQuotient, количество индикаторов компрометации в единый момент времени может достигать нескольких миллионов.

В связи с многообразием источников и форматов получаемых данных сотрудники служб информационной безопасности могут оказаться перегруженными информацией о киберугрозах. Огромный объем и разнообразие информации об угрозах усложняет обработку данных, не говоря уже о невозможности своевременного реагирования. Каждый новый источник информации об угрозах требует либо реализации программных механизмов для приёма, обработки и комбинирования структурированных и неструктурированных данных, либо рутинной ручной работы по обработке информации, что не оставляет времени для необходимого анализа релевантности и актуализации угроз.

Таким образом, современным финансовым организациям уже сейчас необходимо решать следующие задачи в области защиты от киберугроз:

получать и обрабатывать информацию о киберугрозах;

непрерывно сопоставлять полученные данные о киберугрозах с событиями, происходящими внутри инфраструктуры;

эффективно выстраивать внутренние процессы взаимодействия сотрудников различных подразделений, обеспечивающих защиту от киберугроз, с целью предупреждения инцидентов ИБ или минимизации возможных последствий;

осуществлять обмен данными о киберугрозах с филиалами, дочерними и зависимыми компаниями.

С целью автоматизации выполнения данных задач в последние годы получили активное развитие продукты, сформировавшие класс решений Threat Intelligence Platform (TIP), потребность в которых появилась и на российском рынке.

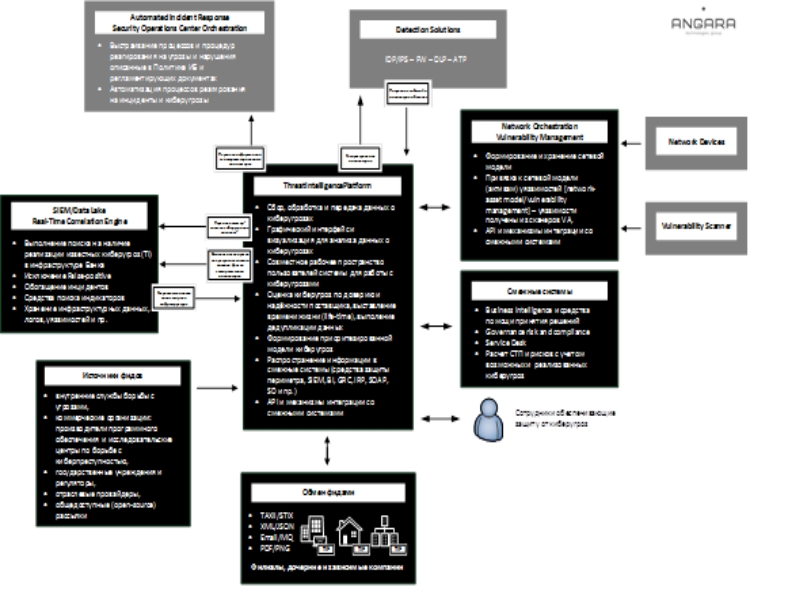

Решения класса TIP обеспечивают реализацию целевых задач, обозначенных выше, при эффективном внедрении в инфраструктуру и интеграции со смежными системами:

Функциональными лидерами рынка TIP на текущий момент являются следующие вендоры – Anomali, ThreatConnect, ThreatQuotinet, LookingGlass (ScoutVision), EclecticIQ.

Обеспечивая реализацию необходимого функционала для TIP, каждое из перечисленных решений обладает уникальными особенностями, которые могут склонить выбор клиента в их сторону:

Вендор Anomali дополняет функционал своей платформы выделенным механизмом сопоставления данных о киберугрозах с событиями, происходящими внутри инфраструктуры, что позволяет исключить нагрузку на SIEM-систему. Платформа Anomali позволяет использовать операционные модели (на текущий момент это – Security Incident Response Matrix, Diamond Model, и Cyber Kill Chain) с целью выстраивания процессов деятельности персонала (например, аналитиков SOC).

С помощью функционала решения ThreatConnect можно выстраивать собственные операционные процессы обработки информации о киберугрозах с учетом ролевой модели.

Вендор ThreatQuotient осуществляет приоритизацию собираемых данных в зависимости от инфраструктуры клиента, автоматизирует процесс поиска связанных угроз и обладает наибольшими возможностями по кастомизации платформы конечным пользователем.

Вендор LookingGlass (ScoutVision) дополняет платформу модулями анализа сетевого трафика и DNS запросов при обработке данных о киберугрозах.

Решение EclecticIQ обладает наиболее гибким механизмом выставления времени жизни индикаторов угроз, а также предоставляет совместную рабочую область для операторов, выполняющих работу с системой.

Решения класса TIP являются необходимой реакцией на возникающие потребности противодействия угрозам в киберпространстве. Несмотря на небольшой возраст (4 года) решения данного класса являются достаточно зрелыми и в ближайшее время станут очередной ступенькой в непрерывном совершенствовании уровня ИБ современных организаций.