Что такое MITRE ATT&CK и почему она важна для кибербезопасности

В этой статье вы узнаете, что такое MITRE ATT&CK, как она устроена, как ее можно использовать для повышения уровня кибербезопасности и какие инструменты и ресурсы доступны для работы с ней.

Представьте ситуацию: ваша команда безопасности обнаружила подозрительную активность в корпоративной сети. Аналитик говорит про "латеральное движение", красная команда упоминает "privilege escalation", а руководство требует отчет на понятном языке. Знакомо? Именно для решения таких проблем с терминологией и был создан MITRE ATT&CK — фреймворк, который стал лингва франка современной кибербезопасности.

В 2025 году, когда киберугрозы становятся всё изощрённее, а команды безопасности работают в условиях постоянного цейтнота, наличие общего языка для описания атак уже не роскошь, а необходимость. MITRE ATT&CK предоставляет именно такую возможность — структурированную базу знаний о поведении злоумышленников, основанную на реальных наблюдениях.

Что такое MITRE ATT&CK: от эксперимента до отраслевого стандарта

MITRE ATT&CK (Adversarial Tactics, Techniques, and Common Knowledge) — это глобально доступная база знаний о тактиках и техниках противников, основанная на реальных наблюдениях. Но за этой сухой формулировкой скрывается гораздо более интересная история.

Всё началось в 2013 году с проекта Fort Meade Experiment (FMX), где исследователи MITRE пытались ответить на простой, но критически важный вопрос: "Насколько хорошо мы обнаруживаем задокументированное поведение злоумышленников?" Для ответа на этот вопрос команда разработала ATT&CK как инструмент категоризации поведения атакующих.

MITRE Corporation — некоммерческая организация, предоставляющая инженерные и технические консультации федеральному правительству США. В 2015 году фреймворк стал публично доступным и бесплатным для всех. Сегодня актуальная версия ATT&CK v17.1 включает новейшие техники, включая специальную матрицу для атак на гипервизоры VMware ESXi — признак того, как быстро развивается ландшафт угроз.

Анатомия фреймворка: тактики, техники и кое-что ещё

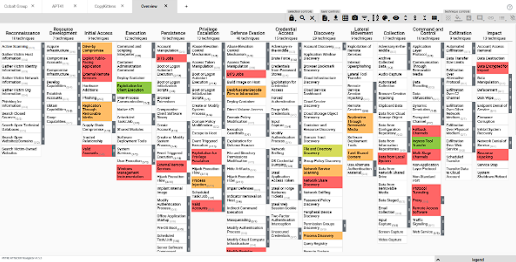

Архитектура MITRE ATT&CK напоминает хорошо организованную библиотеку, где каждая "книга" имеет своё место. Основные компоненты включают:

Тактики — цели злоумышленника

Тактики отвечают на вопрос "зачем" — они представляют краткосрочные тактические цели во время атаки. В Enterprise-матрице их 14, от разведки (Reconnaissance) до воздействия (Impact). Думайте о тактиках как о главах в книге "Руководство хакера" — каждая описывает определённый этап кампании.

Техники и под-техники — способы достижения целей

Если тактики отвечают на "зачем", то техники объясняют "как". Каждая техника описывает конкретный способ достижения тактической цели. Например, в рамках тактики Initial Access (Первоначальный доступ) существует техника T1566 "Phishing", которая дополнительно разбивается на под-техники: спирфишинг с вложениями, ссылками или через сервисы.

Интересный факт: по данным исследований 2025 года, средние корпоративные SIEM-системы покрывают детекцией только 21% техник ATT&CK, оставляя 79% техник без должного мониторинга. Это показывает масштаб работы, которую ещё предстоит проделать командам безопасности.

Матрицы и домены

ATT&CK организован в виде технологических доменов — экосистем, в которых действует злоумышленник:

Enterprise — традиционные корпоративные сети и облачные технологии. Самая обширная матрица, покрывающая Windows, macOS, Linux и облачные платформы.

Mobile — поведение злоумышленников в iOS и Android. С ростом BYOD-политик эта матрица становится всё актуальнее.

ICS (Industrial Control Systems) — действия в промышленных системах управления. Критически важна для энергетики, производства и инфраструктуры.

Отдельного внимания заслуживает развитие ATT&CK for Cloud. В 2025 году облачные атаки становятся более изощрёнными — злоумышленники используют нативные возможности облачных провайдеров вместо традиционного вредоносного ПО, что требует совершенно иного подхода к детекции.

Практическое применение: от теории к реальной защите

Теория — это хорошо, но как ATT&CK работает в реальных условиях? Рассмотрим основные сценарии использования.

Threat Intelligence: обогащение данных и TTP-анализ

Аналитики угроз используют ATT&CK для структурирования и сравнения разведданных. Вместо разрозненных отчётов "группа X использует PowerShell" мы получаем точное описание: "группа X применяет технику T1059.001 (PowerShell) для выполнения команд в рамках тактики Execution". Российские платформы киберразведки активно интегрируют эти подходы.

Реальный кейс: в 2024 году во время анализа кампаний LockBit и Cl0p исследователи MITRE использовали ATT&CK для корреляции техник между группами. Оказалось, что обе группы применяли схожие подходы к эскалации привилегий, что помогло выявить общие векторы защиты.

Blue Team: оценка покрытия и заполнение пробелов

Синие команды используют ATT&CK для системного подхода к защите. Классический workflow выглядит так:

1. Mapping — сопоставление существующих средств детекции с техниками ATT&CK

2. Gap Analysis — выявление техник без покрытия

3. Prioritization — приоритизация на основе актуальных угроз

4. Implementation — разработка новых детектов

Пример из практики: крупная финтех-компания обнаружила, что у них отличное покрытие техник Initial Access, но практически нет детекции для Persistence. Используя ATT&CK Navigator, команда визуализировала пробелы и сфокусировалась на критических техниках вроде T1053 (Scheduled Task/Job).

Red Team: планирование атак и purple teaming

Красные команды применяют ATT&CK для планирования эмуляций противников. Фреймворк помогает создать реалистичные сценарии атак, основанные на поведении конкретных групп.

Интересный тренд 2025 года — использование ATT&CK для эмуляции AI-driven атак. Злоумышленники начали применять ИИ для создания более убедительных фишинговых кампаний (T1071) и анализа поведения жертв, что требует новых подходов к тестированию.

Почему ATT&CK изменил правила игры

Унификация языка

До ATT&CK каждый вендор, каждая команда использовали собственную терминологию. "Lateral movement", "pivoting", "island hopping" — всё это описывало схожие действия, но создавало путаницу. ATT&CK предоставил общий словарь.

Измеримость защиты

Фреймворк позволил сделать кибербезопасность более научной. Теперь можно измерить покрытие защиты, сравнить эффективность решений и объективно оценить прогресс.

Фокус на поведении, а не на индикаторах

Традиционная безопасность фокусировалась на IoC (Indicators of Compromise) — хеши файлов, IP-адреса, домены. Проблема в том, что их легко изменить. ATT&CK переключил внимание на TTP (Tactics, Techniques, and Procedures) — поведенческие паттерны, которые намного сложнее модифицировать.

Связь с реальным миром

Каждая техника в ATT&CK основана на реальных наблюдениях. Это не академические упражнения, а документирование того, что действительно используют злоумышленники в дикой природе.

Инструменты экосистемы: от Navigator до CALDERA

ATT&CK — это не просто таблица техник. Вокруг фреймворка выросла целая экосистема инструментов.

ATT&CK Navigator — визуализация и планирование

Navigator — веб-инструмент для аннотирования и исследования матриц ATT&CK. Он позволяет создавать "слои" — кастомизированные представления базы знаний. Например, слой может показывать только техники конкретной группы злоумышленников или области с недостаточным покрытием детекции.

Практический совет: начните с создания слоя для вашей текущей системы детекции. Отметьте зелёным техники с хорошим покрытием, жёлтым — частичным, красным — отсутствующим. Получите наглядную карту слабых мест.

Atomic Red Team — тестирование детекции

Разработанный Red Canary, этот проект предоставляет библиотеку готовых тестов, сопоставленных с техниками ATT&CK. Каждый тест занимает около пяти минут и позволяет проверить, срабатывают ли ваши детекты на конкретную технику.

CALDERA — автоматизированная эмуляция

Платформа MITRE для автоматизации задач красной команды. CALDERA может планировать и выполнять операции на основе ATT&CK, адаптируясь к результатам предыдущих шагов.

Decider — интерактивное сопоставление

Веб-приложение CISA для сопоставления техник противника с фреймворком ATT&CK через серию вопросов. Особенно полезно для аналитиков, которые только начинают работать с фреймворком.

Реальные кейсы: как ATT&CK работает на практике

Кейс 1: SolarWinds через призму ATT&CK

Атака на SolarWinds стала хрестоматийным примером supply chain compromise. Используя ATT&CK, исследователи структурировали анализ:

• T1195.002 — Compromise Software Supply Chain: внедрение вредоносного кода в обновление Orion

• T1071.001 — Web Protocols: использование HTTP/HTTPS для C2

• T1027 — Obfuscated Files or Information: маскировка C2 под Orion Improvement Program

Такая структуризация помогла организациям быстро понять, какие защитные меры нужно усилить.

Кейс 2: Детекция AI-powered фишинга

В 2025 году злоумышленники начали использовать генеративный ИИ для создания персонализированных фишинговых сообщений. Команда безопасности одной IT-компании применила ATT&CK для борьбы с этой угрозой:

Проблема: традиционные антифишинговые решения не справлялись с AI-генерированным контентом.

Решение через ATT&CK:

• Техника T1566 (Phishing) была разбита на под-техники

• Для каждой под-техники разработаны поведенческие детекты

• Внедрён мониторинг T1078 (Valid Accounts) для детекции компрометации после успешного фишинга

Результат: снижение успешных фишинговых атак на 67% за полгода.

MITRE ATT&CK Evaluations: тест-драйв для вендоров

Отдельно стоит упомянуть программу MITRE ATT&CK Evaluations — ежегодное тестирование продуктов безопасности против актуальных угроз. В 2024 году тестировались возможности против LockBit, Cl0p и северокорейских групп. В 2025 году фокус сместился на облачные атаки и анализ после инцидентов.

Оценки MITRE стали де-факто стандартом для сравнения EDR/XDR решений. Они показывают не только способность обнаружить атаку, но и качество контекста, скорость реакции и процент ложных срабатываний.

Практический совет: при выборе решения безопасности обязательно изучите результаты ATT&CK Evaluations для вашего типа инфраструктуры. Но помните — высокий балл в оценке не гарантирует эффективность в вашей конкретной среде.

Частые ошибки при внедрении ATT&CK

Ошибка 1: "Нужно покрыть все техники"

Новички часто пытаются создать детекты для всех техник ATT&CK. Это нереалистично и нерационально. Фокусируйтесь на техниках, релевантных для вашей среды и актуальных угроз.

Ошибка 2: "ATT&CK заменит threat intelligence"

ATT&CK — это инструмент для структурирования TI, а не замена аналитических процессов. Фреймворк помогает организовать данные, но не заменяет экспертизу аналитиков.

Ошибка 3: "Достаточно купить ATT&CK-совместимое решение"

Многие вендоры заявляют о "полной совместимости с ATT&CK", но важно понимать глубину интеграции. Простое сопоставление алертов с техниками — это начало, а не финиш.

Ошибка 4: "ATT&CK — только для больших компаний"

Малые команды часто считают ATT&CK слишком сложным. На самом деле фреймворк можно внедрять постепенно, начиная с базового сопоставления и простых метрик покрытия.

Глоссарий основных терминов

TTP (Tactics, Techniques, and Procedures) — тактики, техники и процедуры злоумышленников. Поведенческие паттерны, более стабильные, чем технические индикаторы.

Sub-technique — более специфическое описание техники. Например, T1059.001 — использование PowerShell как под-техника T1059 Command and Scripting Interpreter.

Mitigation — меры противодействия конкретной технике. В ATT&CK каждая техника сопровождается рекомендациями по защите.

Detection — способы обнаружения применения техники. Включают источники данных и логику детекции.

Layer (слой) — в ATT&CK Navigator: кастомизированное представление матрицы с дополнительными аннотациями, цветами и метаданными.

Matrix (матрица) — табличное представление тактик и техник для конкретного домена (Enterprise, Mobile, ICS).

STIX (Structured Threat Information eXpression) — стандарт для представления киберразведданных, используемый ATT&CK для структурирования данных.

TAXII (Trusted Automated eXchange of Intelligence Information) — протокол для автоматизированного обмена киберразведданными через HTTPS.

Будущее ATT&CK: куда движется фреймворк

ATT&CK не стоит на месте. В 2025 году наблюдается несколько ключевых трендов:

Адаптация к AI-угрозам

С ростом использования ИИ злоумышленниками появляются новые техники. MITRE уже начал документировать AI-powered атаки, и можно ожидать отдельную матрицу для AI/ML-угроз.

Расширение облачного покрытия

Облачные атаки становятся сложнее. Вместо традиционного вредоносного ПО злоумышленники используют нативные возможности AWS, Azure, GCP. ATT&CK активно расширяет покрытие этих сценариев.

Интеграция с DevSecOps

Появляются инициативы по интеграции ATT&CK в CI/CD пайплайны для автоматизированного тестирования детекции во время разработки.

Сектор-специфичные адаптации

Ожидается развитие отраслевых версий ATT&CK для здравоохранения, финансов, критической инфраструктуры с учётом специфических угроз.

Чек-лист: с чего начать внедрение ATT&CK

Этап 1: Изучение и планирование (1-2 недели)

□ Изучите базовые концепции ATT&CK на официальном сайте

□ Определите цели внедрения (детекция, threat hunting, оценка покрытия)

□ Выберите релевантные матрицы (Enterprise, Mobile, ICS)

□ Соберите команду заинтересованных сторон

Этап 2: Инвентаризация текущих возможностей (2-3 недели)

□ Проведите аудит существующих средств детекции

□ Сопоставьте current state с техниками ATT&CK

□ Создайте baseline-слой в ATT&CK Navigator

□ Идентифицируйте критические пробелы

Этап 3: Приоритизация и планирование (1 неделя)

□ Определите приоритетные техники на основе актуальных угроз

□ Создайте roadmap для заполнения пробелов

□ Выберите инструменты для тестирования (например, Atomic Red Team)

□ Запланируйте первые тесты детекции

Этап 4: Внедрение и итерации (постоянно)

□ Начните с простых детектов для высокоприоритетных техник

□ Проводите регулярное тестирование с помощью эмуляции

□ Обновляйте слои Navigator по мере развития возможностей

□ Интегрируйте ATT&CK в процессы threat hunting и incident response

□ Регулярно пересматривайте приоритеты на основе новых угроз

Помните: внедрение ATT&CK — это марафон, а не спринт. Начинайте с малого, фокусируйтесь на практической пользе и постепенно расширяйте использование фреймворка.

Заключение: ATT&CK как основа современной кибербезопасности

MITRE ATT&CK превратился из экспериментального проекта в основу современной кибербезопасности за чуть более чем десятилетие. Фреймворк решил фундаментальную проблему индустрии — отсутствие общего языка для описания угроз и защиты от них.

Сегодня ATT&CK используют не только крупные корпорации, но и государственные структуры, стартапы и исследователи по всему миру. Фреймворк стал де-факто стандартом для:

• Структурирования threat intelligence

• Оценки эффективности средств защиты

• Планирования красных команд

• Разработки детекций

• Обучения специалистов по безопасности

Особенно важно отметить, что ATT&CK остается открытым и бесплатным ресурсом. В мире, где кибербезопасность часто доступна только крупным игрокам с большими бюджетами, MITRE предоставляет инструменты мирового класса всем желающим.

Статистика говорит сама за себя: по данным недавнего исследования, 417 научных публикаций ссылаются на применение ATT&CK в различных областях кибербезопасности. Фреймворк интегрируется с машинным обучением, обработкой естественного языка и другими современными технологиями.

Однако важно понимать, что ATT&CK — это инструмент, а не панацея. Его эффективность зависит от того, как грамотно команды безопасности применяют фреймворк в своих процессах. Простое сопоставление алертов с техниками — это только начало пути.

Глядя в будущее, можно предположить, что ATT&CK будет развиваться в сторону большей автоматизации, интеграции с DevSecOps практиками и адаптации к новым типам угроз, включая AI-powered атаки и квантовые вычисления.

Если ваша организация ещё не использует ATT&CK, сейчас самое время начать. Фреймворк достаточно зрелый для продуктивного использования, но при этом не настолько сложный, чтобы стать барьером для входа. Начните с простого сопоставления ваших текущих возможностей детекции с техниками ATT&CK — и вы сразу получите ценные инсайты о пробелах в защите.

ATT&CK изменил то, как мы думаем о кибербезопасности, переведя фокус с технических артефактов на поведение злоумышленников. В мире, где угрозы развиваются быстрее, чем наша способность их отслеживать, такой подход становится не просто полезным — он становится необходимым для выживания. При внедрении фреймворка полезно изучить опыт Purple teaming для эффективного взаимодействия красных и синих команд.

Материал подготовлен на основе актуальных данных MITRE ATT&CK v17.1, официальной документации и исследований индустрии кибербезопасности за 2024-2025 годы. Все упоминаемые продукты и технологии являются зарегистрированными торговыми марками соответствующих компаний.