Что такое база MITRE ATT&CK и для чего она нужна?

MITRE ATT&CK (Adversarial Tactics, Techniques and Common Knowledge) — это общедоступная база знаний, набор матриц данных и инструмент оценки, разработанный корпорацией MITRE для того, чтобы помочь организациям оценить свою кибербезопасность и выявить уязвимости в системе.

Разработанная в 2013 году платформа MITRE ATT&CK использует опыт специалистов по кибербезопасности для документирования конкретных методов, тактик и приемов атак хакеров. По мере появления новых уязвимостей и векторов атак они добавляются в структуру ATT&CK, которая таким образом постоянно развивается.

За последние несколько лет инфраструктура MITRE ATT&CK и ее матрицы стали отраслевым стандартом как для знаний, так и для инструментов предотвращения кибератак.

Кто использует MITRE ATT&CK и почему?

Матрицы ATT&CK используются широким кругом ИТ- и ИБ-специалистов, в том числе участниками красной команды, багхантерами и инженерами по разработке продуктов безопасности, группами анализа угроз и специалистами по управлению рисками.

Участники Red Team используют инфраструктуру MITRE ATT&CK в качестве схемы, которая помогает выявлять векторы атак и уязвимости в корпоративных системах и устройствах, а также улучшать способность предотвращать атаки, изучив необходимую информацию – как хакер получил доступ, как он перемещается в уязвимой сети и какие методы использует для уклонения от обнаружения.

MITRE ATT&CK позволяет организациям получать полное представление о состоянии кибербезопасности, выявлять и тестировать бреши в защите, а также определять приоритеты исправления потенциальных «пробелов» в безопасности на основе риска, который они представляют для компании.

Багхантеры используют структуру ATT&CK, чтобы найти взаимосвязь между конкретными методами, которые злоумышленники используют для обхода защиты, и используют эту структуру, чтобы определить – обнаруживается ли атака как на конечных точках, так и по всему периметру сети.

Разработчики и инженеры продуктов безопасности используют MITRE ATT&CK как инструмент для оценки эффективности своих продуктов, выявления ранее неизвестных уязвимостей и моделирования того, как их продукты будут вести себя при кибератаке.

Что входит в матрицу MITRE ATT&CK?

Структура MITRE ATT&CK представляет из себя таблицы со столбцами – тактики атак, и строками – методы достижения целей хакеров.

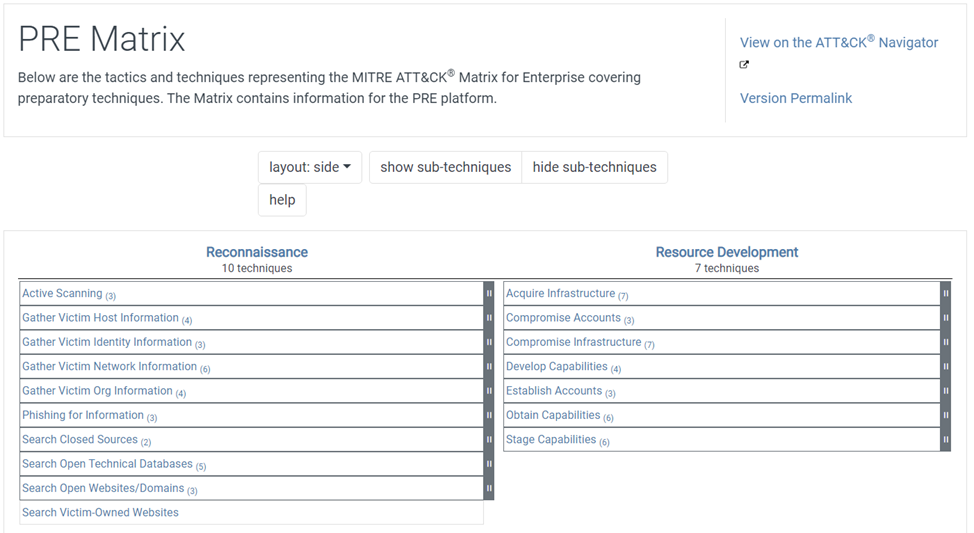

В настоящее время существует 4 основных матрицы, которые составляют структуру ATT&CK. Pre-ATT&CK и ATT&CK for Enterprise относятся к атакам на корпоративную инфраструктуру.

PRE-ATT&CK. Многие действия (такие как разведка и подготовка ресурсов) злоумышленники выполняют до начала компрометации и обычно вне поля зрения целевой организации. Поэтому действия, предшествующие атаке, очень трудно обнаружить вовремя.

Например, киберпреступники могут использовать общедоступную информацию из Интернета о компании, чтобы узнать её отношения с другими уже скомпрометированными организациями. Матрица PRE-ATT&CK позволяет организациям лучше отслеживать действия хакеров перед взломом, которые происходят за пределами периметра сети.

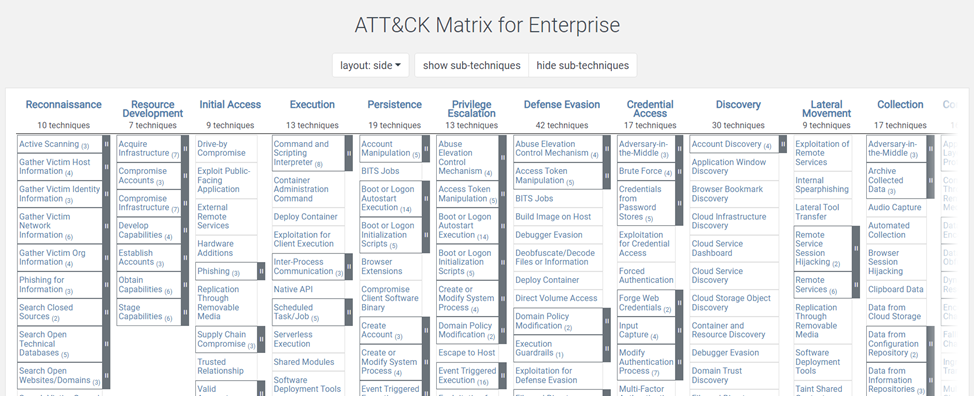

Enterprise ATT&CK. Матрица Enterprise ATT&CK предоставляет модель, в которой подробно описываются действия хакеров для компрометации корпоративной сети. Матрица описывает конкретные тактики и методы для широкого спектра платформ – Windows, macOS, Linux, Azure, Office 365, Google Workspace, SaaS (Software as a Service), IaaS (Infrastructure as a Service), сети и контейнеры.

Enterprise ATT&CK помогает организациям расставить приоритеты в своей сетевой защите, чтобы сосредоточиться на тех, которые представляют наибольший риск для предприятия.

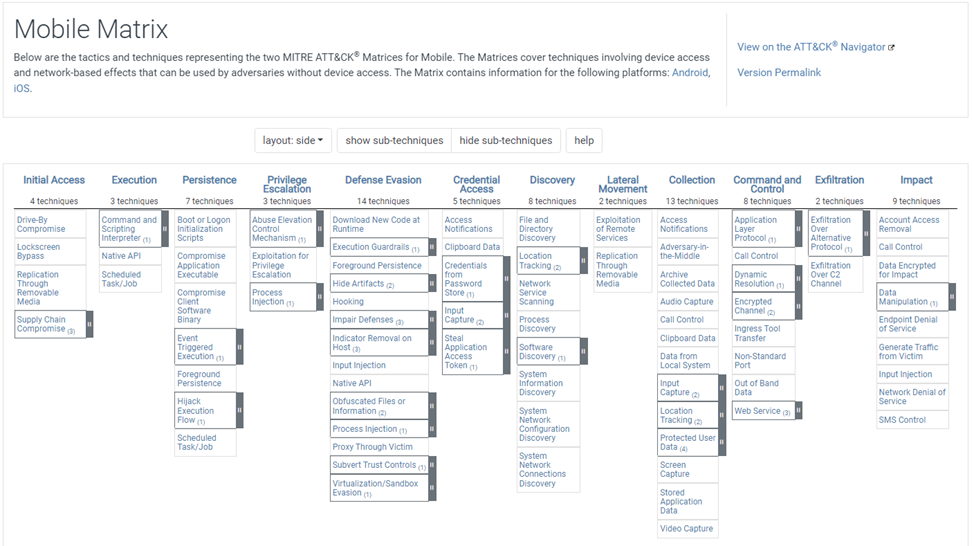

Mobile ATT&CK. Матрица Mobile ATT&CK описывает тактики и методы, используемые для компрометации мобильных устройств iOS и Android. Mobile ATT&CK основывается на Каталоге мобильных угроз NIST (Mobile Threat Catalogue), и на данный момент содержит 12 тактик и более 100 методов взломов мобильных устройств. Кроме того, Mobile ATT&CK перечисляет сетевые эффекты — тактики и приемы, которые можно использовать, не требуя доступа к фактическому устройству.

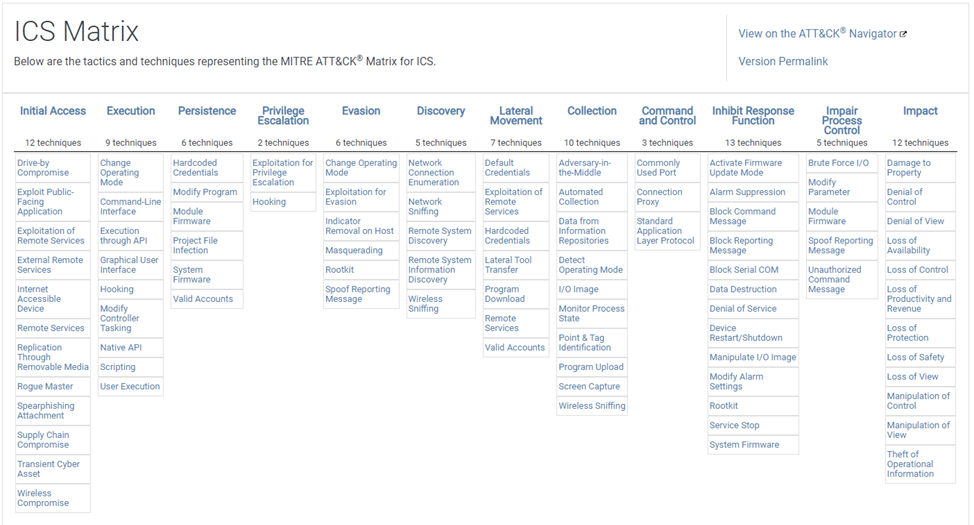

ICS ATT&CK. Матрица ICS ATT&CK – самая новая в семействе ATT&CK. Она предназначена специально для промышленных систем управления (ICS), таких как электрические сети, фабрики, заводы и другие организации, которые полагаются на взаимосвязанное оборудование, устройства, датчики и сети.

Каждая матрица включает подробные технические описания каждого метода атаки, а также матрицы описывают меры смягчения последствий и противодействия атакам, аналитику обнаружения и примеры применения этих мер на практике. В матрицах тактики представлены в линейной форме, описывающей процесс атаки, начиная с разведки и заканчивая конечной целью, будь то эксфильтрация данных, шифрование файлов и другие злонамеренные действия.

Преимущества MITRE ATT&CK

Основное преимущество платформы ATT&CK заключается в том, что организации могут изучить, как действуют злоумышленники, какие шаги они предпринимают для получения начального доступа, избегания обнаружения, бокового перемещения и эксфильтрации данных.

Это позволяет ИБ-специалистам «встать на сторону хакера», чтобы более глубоко понимать мотивы и тактики атак. В конечном итоге, компании могут использовать эти знания для выявления пробелов в своей системе безопасности, а также повышения эффективности обнаружения угроз и реагирования на них.

Кроме того, при нынешней нехватке навыков в области кибербезопасности, MITRE ATT&CK может помочь младшим сотрудникам или стажёрам в службе безопасности, предоставив им знания и исследовательские инструменты, необходимые им для быстрого реагирования на любую конкретную угрозу.

Какие проблемы возникают при использовании MITRE ATT&CK?

Поскольку матрицы ATT&CK продолжают расти как в количестве, так и в размере каждой из них, они становятся все более сложными. Количество комбинаций тактик и методов может быть ошеломляющим из-за огромного количества данных, которые необходимо понять и обработать.

Например, в настоящее время существует более 400 различных методов или шаблонов атак, описанных в 14-ти тактиках ATT&CK for Enterprise. Многие из этих методов также содержат подметоды, которые еще больше увеличивают количество элементов в матрицах. Многие организации не автоматизировали отображение всех этих данных в своей системе безопасности, что в дальнейшем может оказаться сложной задачей.

Другие проблемы включают в себя трудности с корреляцией облачных и локальных событий или невозможность корреляции событий с мобильных устройств и конечных точек.

Как используют MITRE ATT&CK?

В 2021 году Агентство по кибербезопасности и защите инфраструктуры США (CISA) выпустило руководство по использованию платформы MITRE ATT&CK. Руководство призвано помочь аналитикам киберугроз сопоставить тактики, техники и процедуры злоумышленников с соответствующими методами ATT&CK.

В документе приведены пошаговые инструкции по оптимизации использования MITRE ATT&CK при анализе угроз кибербезопасности. Данное руководство также направлено на повышение способности «защитников» своевременно выявлять атаки злоумышленников и делиться информацией об их поведении.