Вирус-Шпион TgRAT использует Telegram для управления бекдорами

Вредонос TgRAT может делать снимки экрана, скачивать файлы на атакуемый узел, загружать данные с узла на управляющий сервер

1. Введение

Во время одного из расследований команда по реагированию на инциденты ИБ (экспертный центр безопасности Positive Technologies — PT Expert Security Center, PT ESC) выявила хакерский инструментарий, использующий Telegram для управления бэкдорами. Для проникновения и перемещения по сети злоумышленники применяли как уже известные вредоносные программы, в частности Impacket, Mimikatz, инструменты для туннелирования сетевого трафика (Chisel[1], dnscat2[2] , Gost[3] и т. д.), так и новые, пока не особо распространенные вредоносы — небольшие RAT (remote access trojan), использующие Telegram API для выгрузки данных. Анализ вредоносов проведен командой исследования киберугроз (PT ESC) и Денисом Гойденко.

2. Дроппер TgRAT

На первом этапе дроппер проверяет параметры (аргументы), с которыми был запущен: это влияет на промежуточный этап персиста. Если входные аргументы есть, начинается этап add_payload (назван по имени основной функции, его выполняющей), если нет, то происходят инициализация и закрепление. Дроппер:

-

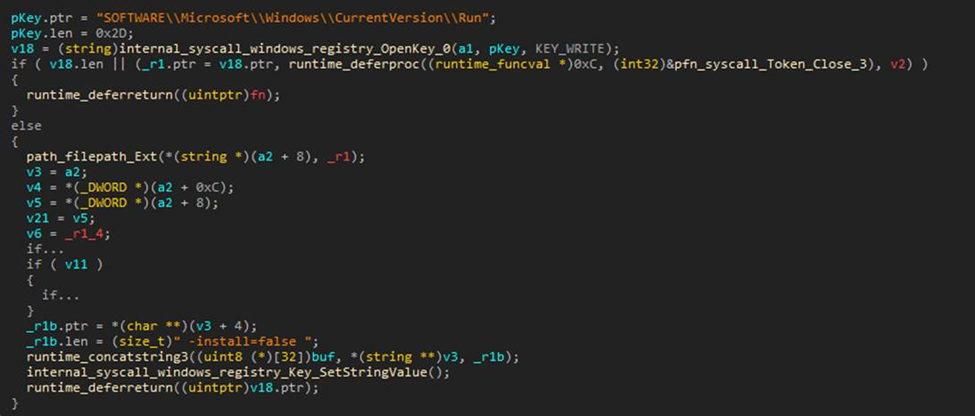

устанавливает себя в автозагрузке с параметром " -install=false " (рис. 1);

-

формирует имя файла с полезной нагрузкой (производится парсинг пути и имени текущего процесса, модификация данного пути с подстановкой имени полезной нагрузки, которая вшита в код);

-

расшифровывает бинарные данные, содержащиеся в теле программы, с помощью алгоритма AES в режиме CTR (вектор инициализации вшит в тело программы);

-

записывает расшифрованные данные в файл и передает управление полезной нагрузке.

Рисунок 1. Закрепление дроппера

3. Бэкдор TgRAT

Анализ показал, что файл с полезной нагрузкой представляет собой небольшой RAT, использующий Telegram в качестве контрольного сервера. Сервером является закрытая группа в мессенджере, коммуникация осуществляется с помощью Telegram API (библиотека github.com/wrwrabbit/telegram-bot-api-go). Мы видели несколько модификаций этого ВПО, отличающихся архитектурой; тем не менее, функциональность у них идентичная.

В самом начале своей работы RAT проверяет имя узла, на котором он запущен. Если имя не совпадает со значением, жестко вшитым в тело программы, ВПО завершает свою работу. Таким образом, очевидно, что вредонос написан целенаправленно под конкретные компьютеры.

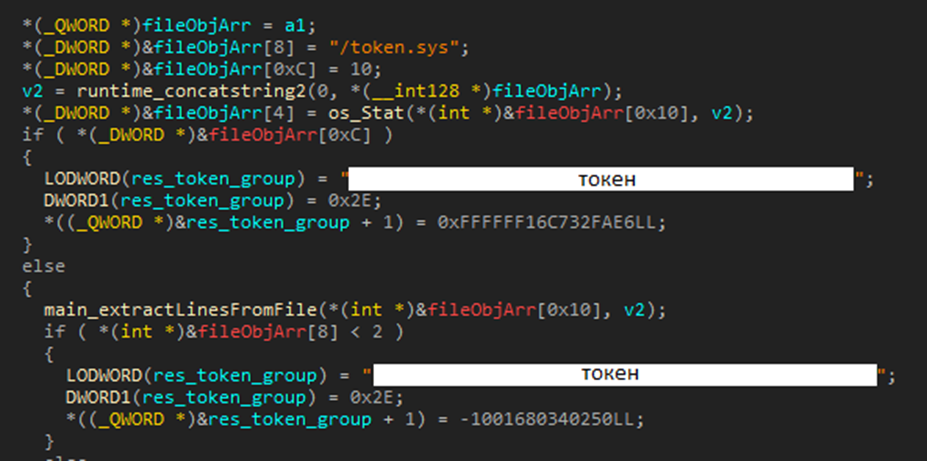

Токен и ID чата для коммуникации могут быть считаны из файла с именем token.sys, который должен лежать в каталоге с вредоносом. В случае если файла нет, ВПО использует те токен и ID, которые содержатся в коде (рис. 2).

Рисунок 2. Формирование параметров коммуникации

После установки соединения ВПО получает имена команд и аргументы (при необходимости).

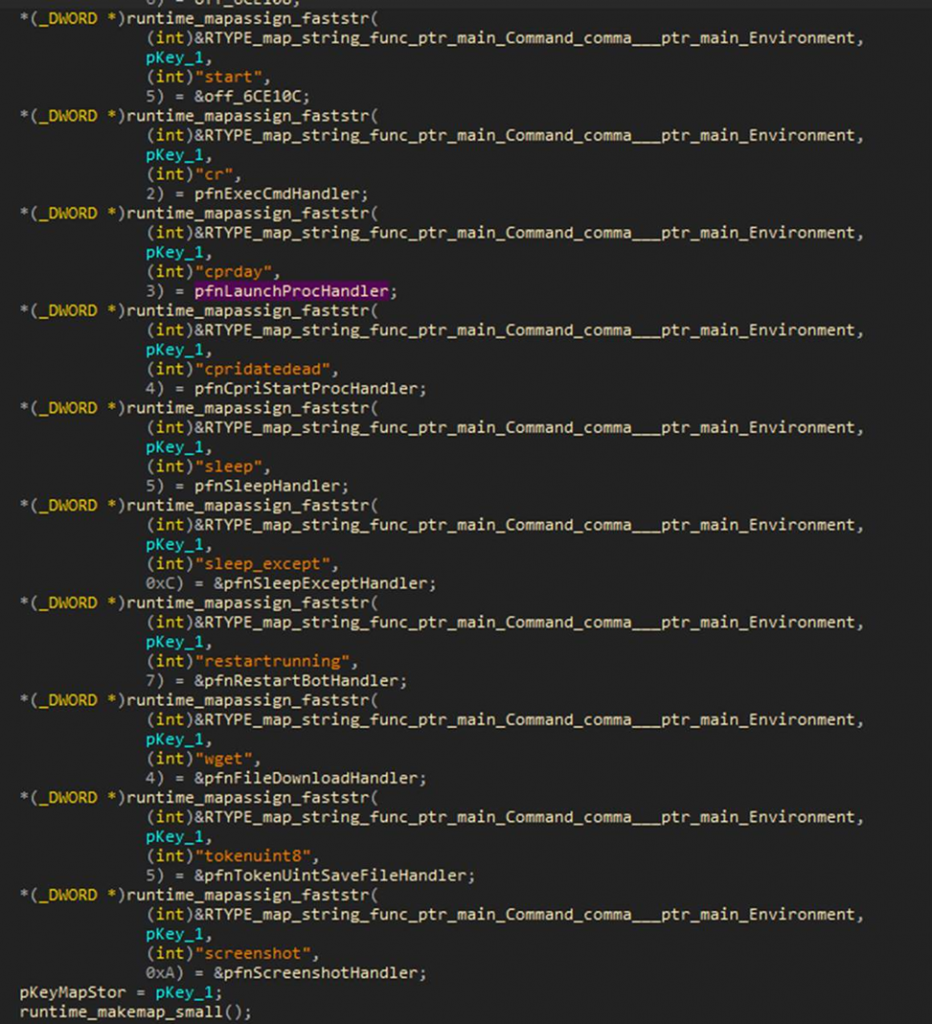

Отдельно стоит рассмотреть формат хранения и исполнения команд. На этапе инициализации необходимых параметров, переменных и библиотек, ВПО формирует структуру данных определенного вида, идентичную map (рис. 3).

Рисунок 3. Формат хранения указателей на функции — обработчики команд

Эта структура хранит, кроме служебных полей, указатели на функции, которые будут отвечать за выполнение команд. Она используется для маппинга имени команды, которое приходит с управляющего сервера (Telegram-чата) на функцию.

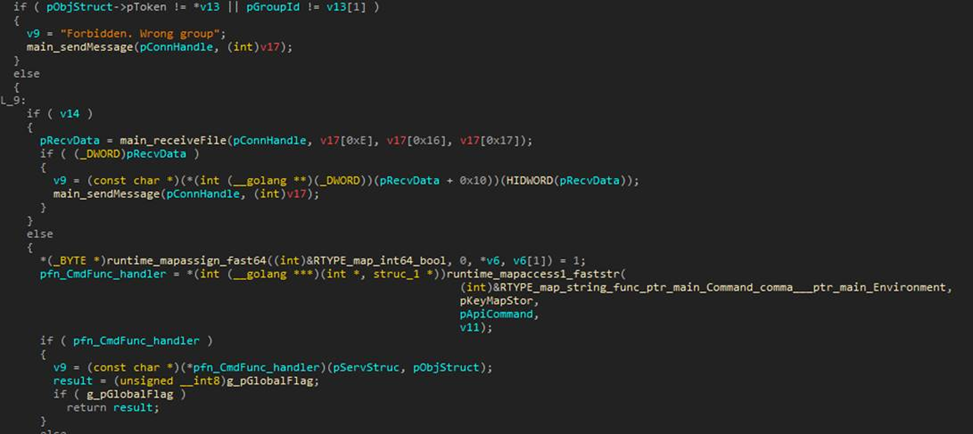

ВПО получает имя команды, после чего, используя методы доступа к вышеописанной структуре, получает адрес функции-обработчика (на рис. 4 переменная pfn_CmdFunc_handler). Затем производится ее вызов.

Рисунок 4. Получение адреса функции-обработчика и ее вызов

Изучение кода инициализации структуры с адресами функций и их именами значительно облегчило выявление типов команд, которые ВПО выполняет:

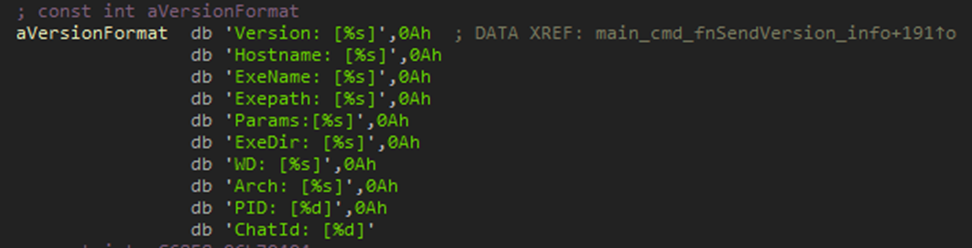

- получение информации о зараженном компьютере (пример на рис. 5);

-

подключение (bind) к определенной группе в Telegram, служебное сообщение об ошибке подключения;

-

самозавершение (kill <PID>);

-

сохранение сообщения в виде файла;

-

самообновление;

-

запуск шелла;

-

выполнение команды в шелле и сохранение результата в виде файла;

-

запуск процесса;

-

сон в течение определенного времени;

-

перезапуск бота;

-

скачивание файла;

-

снимок экрана.

Рисунок 5. Собираемая информация

4. Выводы

Даже несмотря на то, что хакеры используют легитимные протоколы для управления своими инструментами и для выгрузки данных, эту атаку можно с легкостью выявить при минимальном уровне мониторинга трафика. Чтобы защититься от нее, необходимо:

-

Покрывать антивирусными средствами защиты все узлы, включая серверы: хакеры вполне успешно продолжают использовать обычные, прекрасно знакомые любому антивирусу утилиты.

-

Наблюдать за трафиком с серверов в интернете на периметре: в большинстве инфраструктур трафик с внутренних серверов на Telegram-серверы — история ненормальная.

-

Наблюдать за трафиком внутри сети: при таком подходе можно выявлять сетевые туннели и нестандартное общение между серверами.

[1] github.com/jpillora/chisel.

[2] github.com/iagox86/dnscat2.

[3] github.com/go-gost/gost.