Каждая третья российская компания уже строит процессы безопасной разработки

Делимся результатами исследования Positive Technologies, проведенного на Positive Hack Days 11.

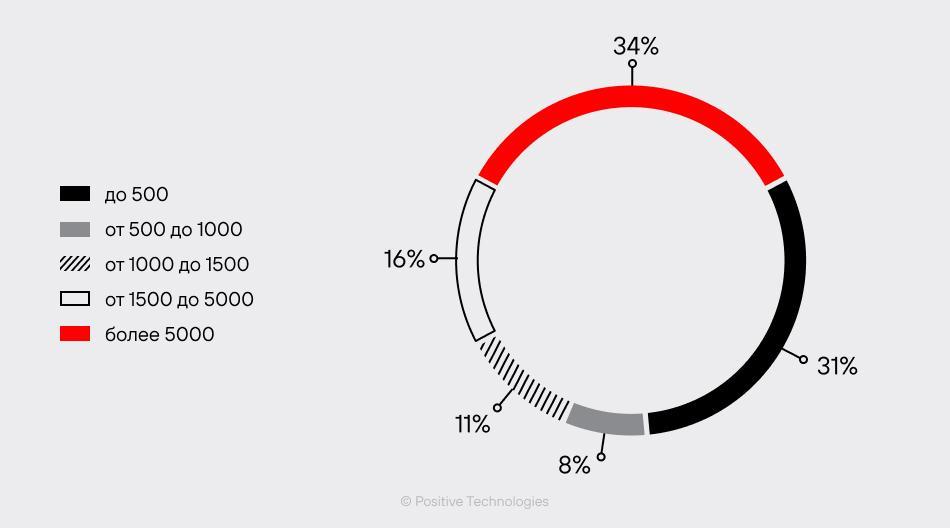

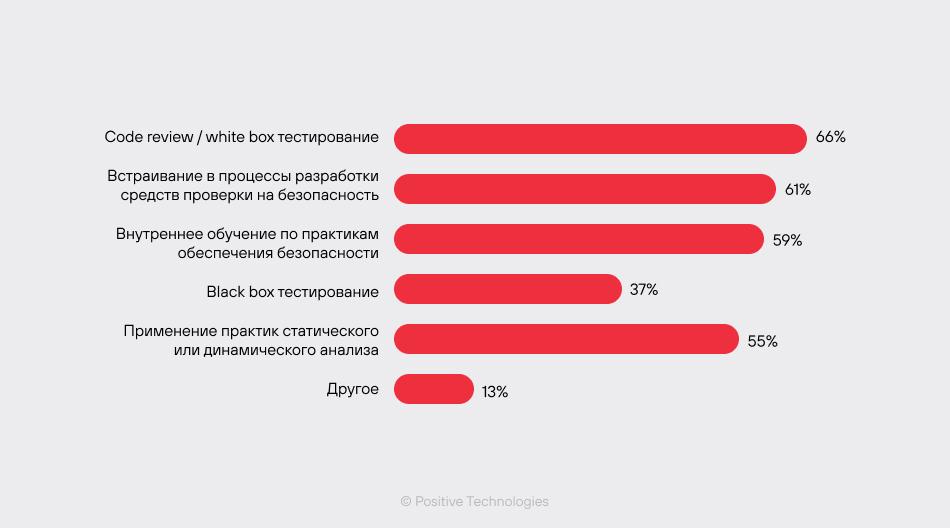

На Positive Hack Days 11 мы спросили участников секции Development, какую роль в их компаниях занимает DevSecOps. Результаты опроса показали, что 34% компаний уровня enterprise и 31% представителей малого бизнеса уже внедрили безопасную разработку (в опросе принимали участие организации с достаточно высоким уровнем зрелости в ИБ). Респонденты считают самыми эффективными code review (67%), встраивание в процессы разработки средств проверки на безопасность (62%) и внутреннее обучение практикам обеспечения безопасности (60%).

Один из наиболее популярных методов атак киберзлоумышленников — это взлом веб-приложений. По данным исследования Positive Technologies об уязвимостях и угрозах веб-приложений, в абсолютном большинстве случаев (98%) злоумышленники имеют возможность проводить атаки на пользователей веб-ресурсов. Также в 91% веб-приложений происходят утечки важной информации, а две трети приложений подвержены раскрытию персональных данных. Возможность получения несанкционированного доступа отмечена в 84% случаев. Все это грозит компаниям финансовыми и репутационными потерями.

По итогам опроса, проведенного в сентябре 2021 года, выяснилось, что только 36% компаний имеют наработанные практики DevSecOps, которые направлены на недопущение возникновения уязвимостей в коде и своевременное реагирование на них.

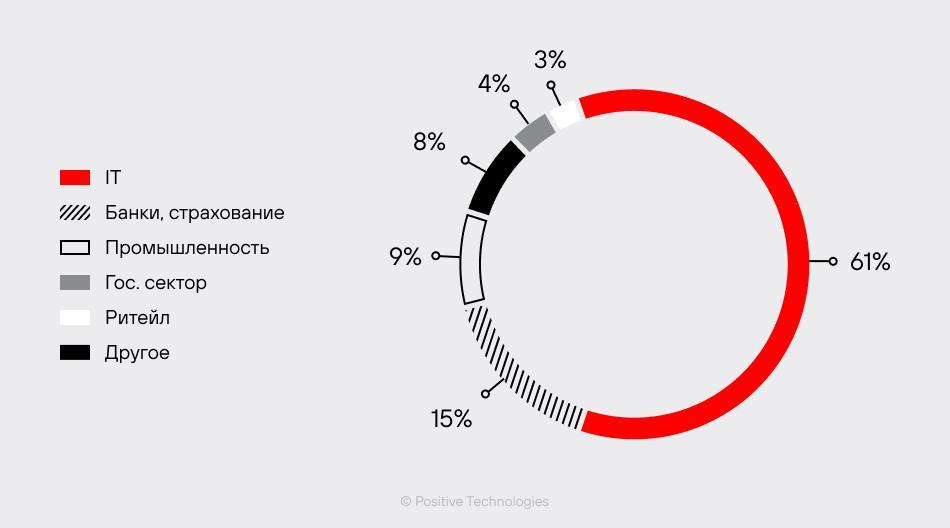

На форуме Positive Hack Days 11 мы спросили участников трека Development, на какой стадии развития находится безопасная разработка в их компании, планируются ли изменения, а также какие инструменты используются, и кто ответственен за эти процессы. В исследовании приняли участие сотрудники отечественных компаний разных размеров (со штатом от 5000 человек), а также представители среднего и малого бизнеса (со штатом 100–500 человек). Ожидаемо, наибольшая часть опрошенных имела отношение к IT-сегменту (60%), так как в секции по разработке в основном проходят технические доклады, что привлекает инженеров DevOps и DevSecOps. Следующими по численности были сотрудники организаций банковской сферы и страхования (15%), промышленных компаний (9%). Представителей ретейла и госсектора было меньше всего.

Рисунок 1. Отрасли экономики, в которых работают респонденты

Безопасной разработкой серьезно занимаются 34% компаний уровня enterprise с численностью сотрудников от 5000 человек и, что неожиданно, 31% небольших компаний с численностью сотрудников до 500 человек. Респонденты также рассказали об уровне глубинной проработки созданных процессов: оказалось, что в этом плане между крупными и небольшими компаниями нет особых различий.

Рисунок 2. Численность сотрудников компаний

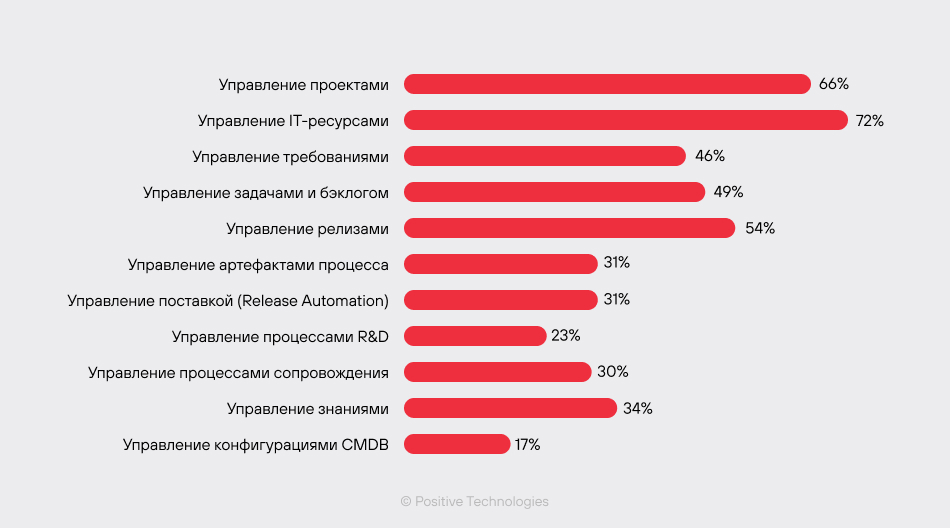

Мы спросили у респондентов, какие процессы DevSecOps сегодня выстроены в их компаниях. Самым распространенным оказалось управление проектами и ресурсами. Наименее проработаны в российских компаниях процессы управления конфигурациями, R&D, артефактами и поставками.

Рисунок 3. Выстроенные в компаниях процессы DevSecOps

Что интересно, многие компании заложили в план на этот год проработку других процессов, не указанных в опросе, и, что немаловажно, доработку текущих до более высокого уровня.Рисунок 4. Процессы, которые компании планируют выстроить в текущем году

Самым непопулярным оказалось управление требованиями и конфигурациями: в план работ в обоих случаях его поместили только 11% респондентов. Управление проектами и IT-ресурсами, наоборот, остается востребованным, компании планируют развивать его в текущем году. Треть респондентов выбрала вариант «другое»: это говорит о том, что в план работ компании ставят не те процессы, о которых мы привыкли читать в статьях и слышать на конференциях.

В топ-3 самых эффективных процессов DevSecOps, по мнению респондентов, оказались code review (white box), встраивание в процессы разработки средств проверки на безопасность, внутреннее обучение практикам обеспечения безопасности. Под тестированием white box и black box подразумевалась ручная обработка, а под применением практик статического или динамического анализа ― автопроверка (например, с помощью сканера кода).

Рисунок 5. Наиболее эффективные процессы в DevSecOps, по мнению респондентов

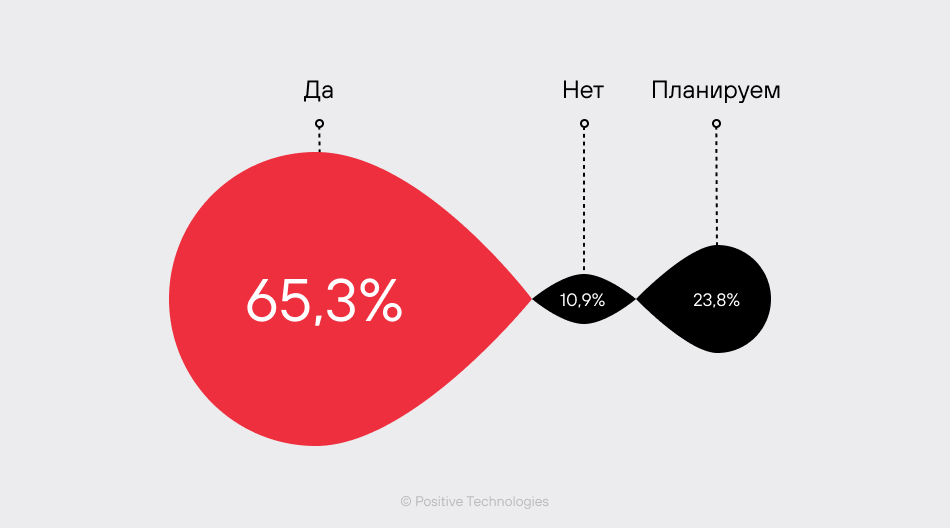

Мы узнали, какой процент опрошенных прибегает к решениям open source для выявления уязвимостей в коде веб-приложений. Внушительная часть респондентов (65%) уже использует их в корпоративных процессах, 10% собираются задействовать их в этом году, а в 23% опрошенных, которые не применяют решения open source, попали те, кто ответил, что используют такие продукты для себя, но в компании это запрещено. Интересно, что активные пользователи open source — это организации, в которых процессы DevSecOps уже налажены. Они также применяют вендорские решения, а open source кастомизируют под свои нужды.

Рисунок 6. Использование решений open source для защиты веб-приложений

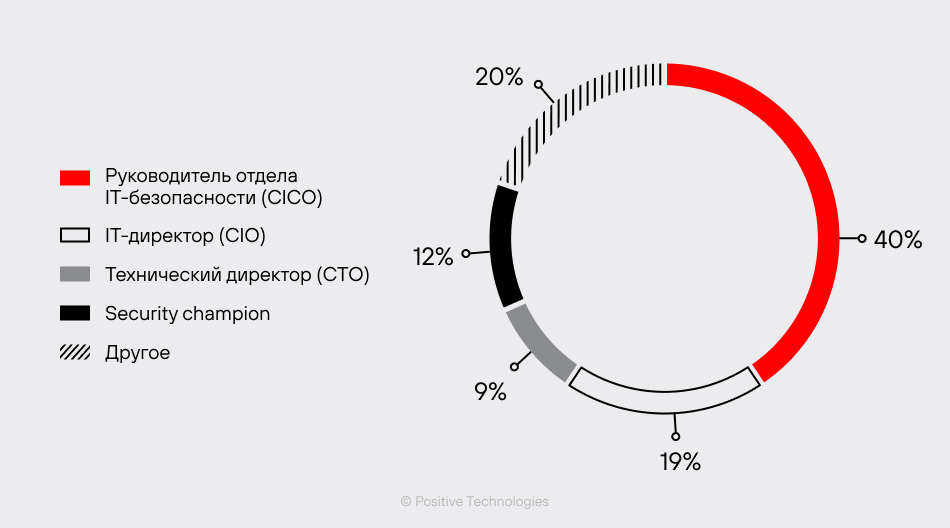

Также нам было интересно понять, кто в российских компаниях отвечает за безопасную разработку. В 40% случаев это зона ответственности руководителя отдела IT-безопасности. Второе место между собой поделили IT-директор и другие должности ― 18% и 19% соответственно. Самым непопулярным оказался ответ «технический директор»: только в 9% компаний CTO отвечает за DevSecOps.

Рисунок 7. Ответственные за безопасную разработку и выстраивание процессов DevSecOps в компании

Исследование показало, что в сравнении с прошлым годом все больше компаний осознает важность внедрения практик безопасной разработки. Мы видим, что у 65% респондентов настроены DevSecOps-процессы. Это предостерегает их от утечки данных или несанкционированного доступа злоумышленников в инфраструктуру организации. Важно, что в текущей ситуации 65% компаний прибегают к open-source-решениям и 24% планируют использовать их в 2022 году. Для безопасной разработки у Positive Technologies есть собственный анализатор кода PT Application Inspector, а также бесплатные плагины продукта для IDE JetBrains и VS Code, доступные всем желающим.

Мы благодарим гостей сессии за участие в нашем опросе и видим, что интерес к теме безопасной разработки растет: в течение двух дней PHDays зал сессии Development на 300 человек был заполнен. Участники прослушали 12 докладов, каждый из которых был прикладного характера.

Мы получили позитивную обратную связь от вас. Спасибо каждому из участников и слушателей :) Ждем вас в следующем году!