Атака "браузер в браузере"

В статье рассматривается техника фишинга, имитирующая окно браузера внутри браузера для подделки легитимного домена.

Для специалистов по безопасности URL-адрес обычно является наиболее надежным аспектом домена. Безусловно, существуют атаки типа IDN Homograph и DNS Hijacking, способные снизить надежность URL. Однако подобные атаки не смогут сделать URL-адреса абсолютно ненадежными.

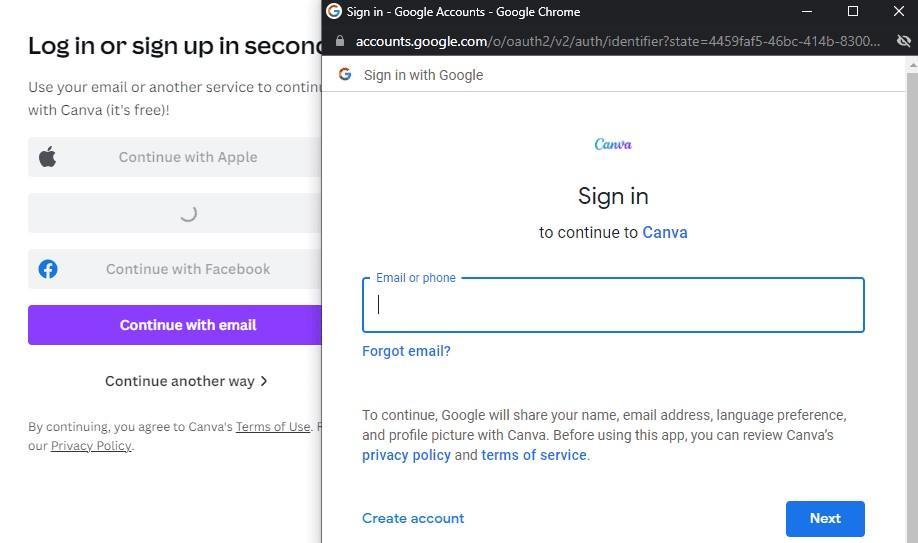

Всплывающие окна входа в систему

Довольно часто при авторизации на веб-сайте через Google, Microsoft, Apple и т.д. появляется всплывающее окно с запросом на аутентификацию. На изображении ниже показано окно, появляющееся при попытке войти в Canva с помощью учетной записи Google.

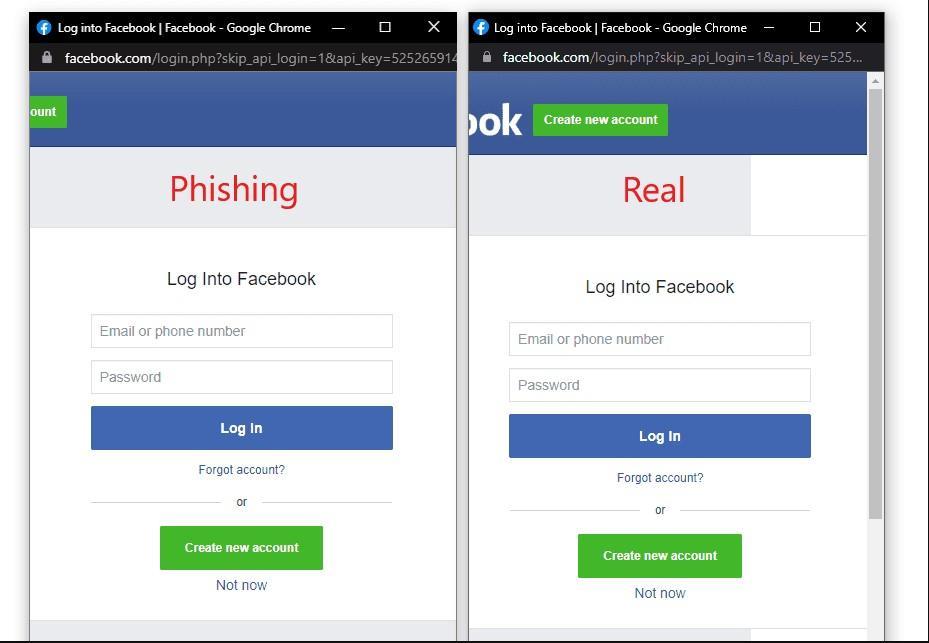

Дублирование окна

Повторить дизайн окна с помощью базового HTML/CSS довольно просто. Если объединить дизайн окна с iframe, ведущим на вредоносный сервер с фишинговой страницей, то окно будет практически неотличимо от других. На изображении ниже показано поддельное окно в сравнении с настоящим. Как видим, различия между ними совсем незначительные.

При помощи JavaScript легко добиться появления окна при нажатии на ссылку или кнопку, при загрузке страницы и т.д. Кроме того, можно придать окну визуально привлекательный вид с помощью анимации, доступной в библиотеках, например, JQuery.

Демо-версия

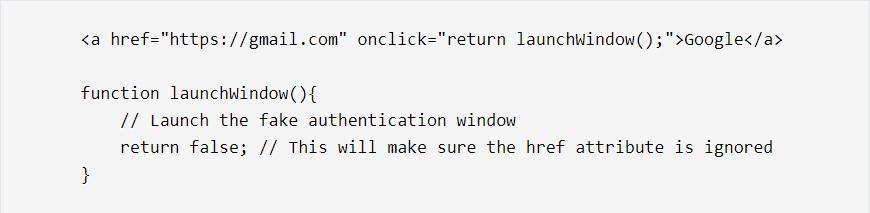

Пользовательский URL при наведении

Определение подлинности URL-адреса с помощью наведения курсора при разрешенном JavaScript не очень эффективно. HTML для ссылки обычно выглядит следующим образом:

Если добавить событие onclick, возвращающее false, то при наведении курсора на ссылку веб-сайт будет по-прежнему отображаться в атрибуте href, но при нажатии на ссылку атрибут href будет игнорироваться. Используя данную информацию, можно придать всплывающему окну более реалистичный вид.

Доступные шаблоны

Созданы шаблоны для следующих ОС и браузеров:

- Windows - Chrome (светлый и темный режимы)

- Mac OSX - Chrome (светлый и темный режимы)

Готовые шаблоны доступны на Github.

Заключение

Данная техника позволяет повысить достоверность поддельного сайта при фишинге. Оказавшись на мошенническом сайте, пользователь не заметит обмана, ведь о легитимности сайта свидетельствует вполне правдоподобный URL. Ничего не подозревающая жертва введет в всплывающем окне учетные данные, которые сразу направятся к злоумышленникам.