Как отличить качественную SIEM-систему: группа компаний Angara о работе с MaxPatrol SIEM

Тимур Зиннятуллин, руководитель практики отдела систем мониторинга и реагирования группы компаний Angara, рассказал, как за последние пять лет изменилась работа с MaxPatrol SIEM, как с помощью системы стандартизовать работу DevOps, выявлять последствия фишинга и контролировать рабочее время сотрудников на удаленке.

Группа компаний Angara представлена системным интегратором Angara Technologies Group и сервис-провайдером Angara Professional Assistance и оказывает полный спектр услуг по информационной безопасности: поставку оборудования и ПО, проектирование, внедрение, сопровождение систем ИТ и ИБ клиентов, а также предлагает сервисы по обеспечению информационной безопасности по модели подписки. Мы работаем с организациями всех отраслей, в том числе компаниями из финансового сектора, телекоммуникаций, медиа, легкой промышленности, здравоохранения.

Наш отдел систем мониторинга и реагирования (ОСМР) группы компаний Angara отвечает за реализацию проектов по внедрению и развитию решений класса SIEM, SGRC, IRP/SOAR, Threat Intelligence & Security Feeds и Security Intelligence, активно участвует в жизни российского и международного сообществ ИБ (OSCD — organization member), осуществляет вклад в развитие открытых репозиториев со Сценариями детектирования угроз (Sigma (@zinint)), публикует работы на открытых тематических ресурсах (habr (@ANosarev)) и помогает в переводе работ зарубежных авторов на русский язык (habr (@zinint)). Все это мы делаем с целью предоставления современных экспертных решений, чтобы решать следующие задачи наших заказчиков:

-

автоматизировать процессы ИБ в части организации мониторинга событий (SIEM/SEM);

-

обогащать процессы ИБ сторонней аналитикой (TI & Security Feeds);

-

управлять инцидентами ИБ и осуществлять их мониторинг (SIEM/IR-SOC);

-

автоматизировать управление и реагирование на инциденты ИБ (IRP/SOAR-SOC);

-

визуализировать и контролировать метрики эффективности (SI-SOC).

ОСМР участвует во всех перечисленных задачах на всем жизненном цикле решений. Мы проектируем внедрение решений, занимаемся пусконаладочными работами, оформлением документации, проектной сдачей в эксплуатацию, принятием продукта на сопровождение, техническим сопровождением первой и второй линий поддержки. Кроме того, мы развиваем внутренние ресурсы системы: корреляционные правила, отчеты, дашборды — по желанию клиентов и по собственной инициативе. У нас есть ряд собственных методик по разработке — отчасти мы проектируем эту методику и развиваем ее совместно с нашим коммерческим SOC (security operation center, центр реагирования на киберугрозы), взаимодействуя с ним по направлению Blue Team (защиты).

***О работе отдела систем мониторинга и реагирования

Эксперты ОСМР предлагают следующий подход к реализации процесса внедрения Сценариев детектирования угроз в соответствии с матрицей техник и тактик MITRE ATT&CK:

1. Подбор и внедрение пакетов Сценариев детектирования группами по 10 со специальным описанием от экспертов ОСМР, которое заносится в базу знаний заказчика с целью сохранения экспертизы даже после смены ответственных сотрудников. В качестве базы знаний может использоваться любая внутренняя система заказчика, например SharePoint, XWiki или Confluence. При отсутствии такой системы ее внедрение выполняется экспертами ОСМР.

2. Для предлагаемых Сценариев ОСМР также формирует набор специальных «триггеров» — безопасных способов эмуляции детектируемой техники с целью проверки как корректности реализации самого правила детектирования, так и Сценария в целом.

3. Дополнительно по желанию заказчика подбор Сценариев может осуществляться с применением предлагаемого ОСМР специального решения:

3.1. ОСМР сопоставил позиции российского ОКВЭД его аналогу — Североамериканской системе отраслевой классификации (NAICS) в последней опубликованной версии (именно она используется в MITRE). Таким образом, возможность пользоваться информацией, предоставляемой MITRE, появляется и у субъектов экономической деятельности за пределами США, Канады и Мексики (стран, для которых актуален NAICS).

3.2. ОСМР берет имеющиеся у заказчика коды ОКВЭД и на основании всех опубликованных в MITRE ATT&CK данных формирует отчет с перечнем группировок и техник, которые наиболее часто выбирали своей целью организации из схожего направления деятельности. Этот отчет используется как один из дополнительных факторов при формировании изначального перечня Сценариев.

***

По какому принципу выбирать SIEM

В портфеле группы компаний Angara есть все представленные на российском рынке решения класса SIEM, но мы видим, как эти системы стали разительно отличаться между собой по качеству сопровождения. Пять лет назад при выборе SIEM-системы компании зачастую ориентировались на тактико-технические характеристики программно-аппаратных комплексов или виртуальных машин, необходимых для запуска решения и сдачи его в эксплуатацию. Важную роль тогда играл список функциональных возможностей, а точнее, их количество, но без погружения в их содержание и качество реализации. Сегодня при выборе SIEM-системы фокус внимания сдвинулся в сторону потребностей в контенте, под которым мы понимаем экспертизу, а именно в сторону качества и объема наполнения внутренних ресурсов системы — правил корреляции, отчетов, дашбордов — и, самое главное, поддержки всех этих механизмов. Можно заметить это на примере развития экспертизы в MaxPatrol SIEM. Количество правил корреляции из коробки с 2015 года выросло с 120 до 390 (рис. 1).

Рисунок 1. Развитие экспертизы в MaxPatrol SIEM

Казалось бы, если есть service desk, что может быть сложного в подобных системах? Но сопровождение бывает разного качества и с разной скоростью реагирования, и Positive Technologies в этом аспекте заметно отличается от зарубежных вендоров — предоставляет качественную поддержку и удобный service desk. Меня поражает скорость ответа на запросы, вне зависимости от уровня их важности. Учитывая, что я сам управляю второй и третьей линиями поддержки, я представляю, какой объем работы был проделан: скорость реакции выросла на глазах, даже по инцидентам с невысоким уровнем значимости.

Таким образом, два важных аспекта при выборе SIEM-систем сегодня — это качественные реализация наполнения системы (с рекомендациями по подключению источников, экспертизой по обнаружению угроз, материалами по созданию отчетов и анализу информации с дашбордов и др.) и техническая поддержка вендора.

От требований регуляторов к ключевой роли в задачах SOC

С 2015 года также сильно выросла стабильность MaxPatrol SIEM и предсказуемость взаимодействия ее компонентов. Теперь мы видим переход продукта на новую стадию зрелости в части внедрения и технического сопровождения. Во-первых, в MaxPatrol SIEM лучше прописаны требования и процедуры внедрения, рекомендации по работе с ошибками. Во-вторых, отмечу повышение качества документации, которая предоставляется вместе с решением. Это позволяет более эффективно и быстро работать с системой, в том числе не тратить время партнеров и клиентов на вопросы вендору.

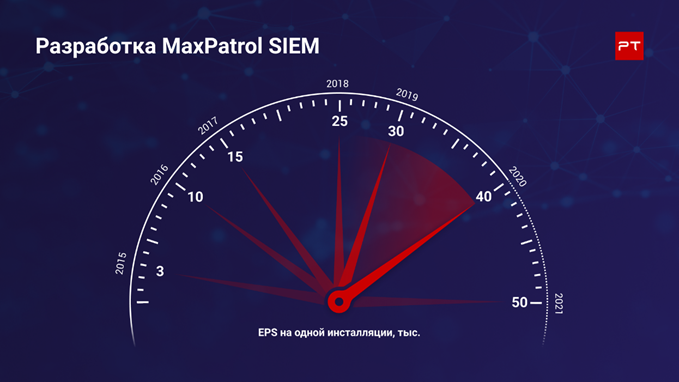

Если раньше продукт часто использовали для закрытия регуляторных требований либо в связи с необходимостью импортозамещения, то сейчас появляются отзывы, где MaxPatrol SIEM выбирают просто как единственно подходящий продукт для решения реальных практических задач, с которыми он успешно справляется, стабильно работая с большими объемами данных. Размеры некоторых инсталляций в наших проектах доходят до 30 тысяч событий в секунду. С 2015 года производительность системы в EPS (events per second — число обрабатываемых событий в секунду) на одной инсталляции выросла с 3 тыс. до 40 тыс. (рис. 2).

Рисунок 2. Как росла скорость работы MaxPatrol SIEM

Российская SIEM-система в сравнении с зарубежной

По функциональному наполнению MaxPatrol SIEM не уступает, а в чем-то и опережает большинство западных решений. Объясню свою точку зрения. Например, такого понятия, как инвентаризация активов из коробки в зарубежных решениях не встречается. Обычно это лицензированный модуль либо возможности, которые необходимо выполнять другим средством защиты, будь то сканер или ручные средства (скрипты).

Если говорить о качестве наполнения контента, то MaxPatrol SIEM, по моим оценкам, можно поставить в топ ведущих международных решений — благодаря последним изменениям и уровню проработки экспертизы. Пользователи MaxPatrol SIEM ежемесячно получают свежие пакеты экспертизы, которые сопровождают общие рекомендации по реагированию — их дают далеко не все вендоры. В отдельных, экстренных случаях пакеты выходят даже вне графика: например, во время глобальных атак с использованием шифровальщиков и перехода компаний на удаленную работу[1]. У иностранных вендоров практика наполнения продукта контентом была внедрена давно, но в виде различных маркетплейсов и комьюнити, в которых предлагались готовые сценарии. Сейчас MaxPatrol SIEM эти продукты обгоняет, особенно с точки зрения российских пользователей, в том числе за счет поддержки отечественных источников событий, например 1С и решений «Лаборатории Касперского», тогда как западные решения вынуждают клиентов дорабатывать продукт в этом аспекте.

Компании стабильно интересуются у нас пакетами экспертизы Positive Technologies, они обращаются к нам с просьбой их адаптировать под свою инфраструктуру — например, настроить работу с ложноположительными срабатываниями. Как партнер мы вносим свой вклад в общее дело и адаптируем их для систем конкретной компании. Один из последних примеров — уже упомянутый мной своевременный выпуск пакета, связанного с выявлением сетевых аномалий при удаленной работе. Мы дополнили его исключениями, белыми и черными списками.

Но перед тем, как реагировать, надо подключить источники и понять, как их использовать. Тут есть как стандартные сценарии, так и весьма необычные. Расскажу об этом подробнее.

Источники мониторинга и сценарии использования SIEM

Если говорить об источниках подключения, то один из самых стандартных из них — это инфраструктура Microsoft Windows. Далее идут почтовые серверы (Microsoft или других вендоров), периметровые прокси-серверы, обеспечивающие работу с интернетом. Следом — сетевое оборудование, которое находится на периметре демилитаризованных зон (внутренние межсетевые экраны). Но на практике приходится подключать и необычные источники. Например, однажды это был межсетевой экран военной разработки — отечественный продукт, который не был в изначальном списке поддерживаемых источников. Для подключения этого решения мы потратили немало времени, но в итоге справились.

О необычных сценариях работы с SIEM из нашей практики

Пример 1. SIEM для стандартизации процесса DevOps

|

Задача |

Служба ИТ без согласования с отделом ИБ вводила в корпоративную сеть новые информационные объекты, что рано или поздно могло привести к рискам. Компании требовалось выявить несанкционированное появление новых активов внутри сети и новых, несогласованных с ИБ, потоков данных при разработке.

|

|

Решение |

Мы использовали встроенные возможности MaxPatrol SIEM по инвентаризации сети, за счет чего смогли в реальном времени детектировать события в контурах разработки. Теперь разработчики уже привыкли к тому, что мы видим, что они делают, даже если это тестовый контур.

В итоге c помощью системы мы стандартизовали весь процесс DevOps. |

Пример 2. SIEM для обнаружения фишинга, пропущенного другими средствами защиты

|

Картина угроз |

Злоумышленникам удалось проникнуть во внутренний периметр компании посредством целевого фишинга. После доставки полезной нагрузки преступники начали собирать информацию о домене.

|

|

Роль SIEM в защите |

MaxPatrol SIEM детектировал, что на активе пользовательской группы (в том случае это была бухгалтерия) происходят административные команды, связанные со сбором информации о домене. Техника T1087.002 была выявлена рядом стандартных, давно используемых нами детектов (отслеживание последовательного выполнения соответствующих команд, например whoami, route print, net user /domain, net group /domain, посредством контроля событий создания процессов с ID4688 с аргументами командой строки). Сработка данного детекта безусловно еще не является инцидентом, она может свидетельствовать о ряде работ, выполняемых администраторами, но в данном случае при реагировании на сработку детекта были выявлены явно злонамеренные действия, которым дополнительно предшествовала доставка полезной нагрузки через фишинговое письмо. После этого компьютер был отключен от локальной вычислительной сети, и началось выполнение следующих шагов в рамках процесса реагирования на инциденты. Таким образом мы смогли выявить фишинг, который пропустило другое средство защиты, и предпринять меры по ликвидации последствий компрометации. |

Нельзя исключать и сценарии использования SIEM, которые стали актуальными в период самоизоляции и повсеместной удаленной работы. Мы разработали ряд дашбордов, которые в том числе позволяют рассчитать количество проведенного времени сотрудника на работе. Конечно, это не близко к тематике ИБ, но интересно для бизнеса.

Дистанция или близость с вендором

Когда вендор дистанцируется от пользователей и отдает все общение с клиентами на откуп партнеру, клиенты чувствуют себя отстраненными от общей динамики развития продукта, в таком случае потребности конечного клиента вряд ли будут услышаны разработчиком. Positive Technologies ведет диалог с пользователями и партнерами в формате мероприятий, таких как дни открытых дверей, форум PHDays, вебинары, посвященные конкретным задачам использования SIEM-систем, чат пользователей MaxPatrol SIEM в Telegram. Пользователям нужно иметь возможность делиться впечатлениями от работы с продуктом, задавать вопросы, знакомиться с рекомендациями и интересными кейсами коллег. Отмечу и ненавязчивую интенсивность, с которой менеджеры вендора интересуются, все ли у нас в порядке. Чувствуется, что о тебе помнят, это очень важно :)

Как будут развиваться системы SIEM

Мы видим, как массовый переход компаний на удаленную работу повлиял на подходы к мониторингу инцидентов. Сейчас службы ИБ делают основной упор на контроль удаленных сессий, тех же VPN и RDS, хотя это все контролировалось и раньше. Возрос также интерес к различным консультациям, purple teaming (смешение экспертизы blue team (защита) и red team (тестирование защищенности, пентесты), к повышению осведомленности пользователей в вопросах ИБ в связи с активностью фишинговых кампаний, использующих тему коронавируса.

В скором времени мы ожидаем, что на помощь SIEM-систем придут решения EDR (endpoint detection and response — системы обнаружения угроз на конечных точках), так как все больше киберпреступников стали использовать техники living off the land — когда злоумышленники для атаки используют легитимные инструменты, которые уже присутствуют в атакуемой системе. Выявлять подобные техники встроенными средствами журналирования возможно, но обычно в SIEM это становится очень «шумной» практикой с множеством ложноположительных срабатываний. Для этого нужен штат аналитиков, который есть далеко не в каждой компании.

К слову, обнаружение техник living off the land уже присутствует в пакетах экспертизы Positive Technologies и дополнено методиками наших пентестеров: в частности, по детектированию случаев использования штатных средств операционной системы для горизонтального масштабирования внутри сети (стандартных или иногда даже обфусцированных в статическом виде команд PoweSshell, PsExec, WMI и т. д.). Большая часть полезной нагрузки, которая «прилетает» с фишинга, в первую очередь начинает измерять периметр в рамках домена коллизий[2], в котором она оказалась. Мы данные угрозы выявляем, и это очень популярный запрос среди клиентов группы компаний Angara.

В завершение отмечу, что без SIEM-систем уже невозможно выявлять инциденты — такой большой объем событий генерится сегодня. Число инцидентов быстро растет, что связано, на мой взгляд, с увеличением общедоступных средств проведения атак. На том же GitHub или других общедоступных площадках человек, обладающий минимальным техническим бэкграундом, может найти вредоносное вложение и начать его рассылать, не говоря уже о malware-as-a-service. Чем проще становится злоумышленникам атаковать компании, тем умнее должны становиться SIEM-системы. Поэтому вендоры SIEM будут активно повышать качество внутреннего контента, пополнять экспертизу и улучшать реализацию правил выявления злонамеренной активности.

[1] В период самоизоляции Positive Technologies добавили в продукт правила по выявлению аномалий при удаленном доступе, организованном с помощью OpenVPN, RDG, межсетевых экранов Cisco ASA, Check Point и Palo Alto Networks.

[2] Домен коллизий (collision domain) — часть сети Ethernet, все узлы которой конкурируют за общую разделяемую среду передачи, и, следовательно, каждый узел которой может создать коллизию с любым другим узлом этой части сети.