Как проводятся исследования ATT&CK и какие результаты они принесли в 2020 году

В этой статье мы подробней остановимся на деталях исследования, его методиках и результатах.

В конце апреля 2020 года The MITRE Corporation опубликовала результаты своего сравнительного исследования, посвящённого способности инструментов различных вендоров из сферы кибербезопасности обнаруживать кибератаки и попытки вторжения. Для исследования применялась матрица ATT&CK и инструменты из арсенала хакеров группировки APT29. Специалистов MITRE в первую очередь интересовал threathunting («охота на угрозы») — определение наиболее значимых областей контроля и сбор данных о методах киберпреступников для дальнейшего их анализа и разработки/совершенствования механизмов защиты. В этой статье мы подробней остановимся на деталях исследования, его методиках и результатах.

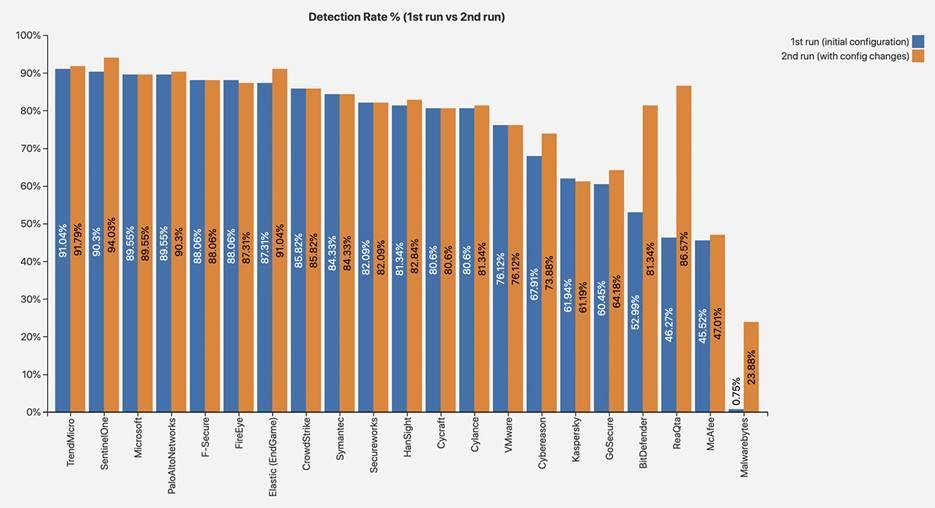

Рис. 1 — Процент обнаружения угроз на первом и втором этапе исследования.

Что такое MITRE ATT&CK

The MITRE Corporation — некоммерческая организация, основанная в США в 1958 году, которая руководит целым рядом федеральных научно-исследовательских центров и занимается системной инженерией и изысканиями в различных сферах. Программа MITRE ATT&CK была создана для оценки продуктов в области кибербезопасности и использует открытую базу знаний — так называемую матрицу ATT&CK. Цель программы — не выявление лучших и худших вендоров на рынке, а совершенствование систем защиты организаций от атак хакеров. ATT&CK помогает конечным пользователям правильно применять и настраивать коммерческие продукты в сфере кибербезопасности, используя данные о типичном поведении и векторах атак хакеров. Она даёт понимание реальных возможностей этого ПО при обнаружении этих атак и борьбе с ними. Ещё она помогает сообществу вендоров и разработчиков совершенствовать свои решения, чтобы лучше противостоять киберпреступникам.

В рамках исследований ATT&CK MITRE берёт за основу инструменты и методы атак конкретных APT (advanced persistent threat, или «развитая устойчивая угроза») — группировок хакеров, известных на глобальном уровне своей успешностью и значительными ресурсами, позволяющими этим группировкам избегать обнаружения на протяжении нескольких лет. Затем для этих инструментов подбираются максимально сходные по возможностям варианты из публично доступных — для ATT&CK никогда не применяется ПО самих хакерских групп. И наконец, специалисты MITRE проводят симуляцию по сценариям, характерным для реальных кибератак, с поэтапной структурой.

Например, для исследования ATT&CK APT29 было создано два сценария: первый включал в себя широкомасштабную фишинговую кампанию, быстрый взлом системы и копирование файлов определённых типов, а второй начинался после «оценки» виртуальными хакерами полученных данных и ставил своей целью скрытное проникновение в сеть «жертвы» для полного захвата контроля над ней.

APT29, или Cozy Bear, — русскоговорящая хакерская группировка, созданная приблизительно в 2008 году. Она обладает обширными ресурсами и считается ответственной за взлом инфраструктуры организаций, связанных с правительствами различных стран, в частности, Национального комитета Демократической партии США в 2015 году.

Важным отличием ATT&CK от других программ является то, что её цель — не оценка способности продуктов защитить сеть и конечные устройства пользователей, а определение эффективности обнаружения атак и обработки полученных данных. Также эта программа не ранжирует вендоров по степени успешности и не учитывает такие аспекты их продуктов, как производительность, удобство использования и TCO (совокупная стоимость владения).

Как сработали продукты Trend Micro

Для тестирования MITRE в числе прочих отобрала продукты Trend Micro — Apex One c Endpoint Sensor в качестве основного инструмента, Deep Security Enterprise с подключением всех доступных модулей, Deep Discovery Inspector и службу Trend Micro MDR. На первом этапе смогли обнаружить 91,04% угроз, а на втором (после того, как всем участникам разрешили поменять настройки своих решений) — 91,79%. И даже без использования службы MDR индивидуальные решения компании достигли уровня обнаружения в 86,00%, что является отличным результатом. Также, несмотря на то, что целью исследования не было предотвращение этих атак, инструменты Trend Micro однозначно смогли бы заблокировать большинство из них.

Николай Романов, архитектор решений в Trend Micro отмечает: «Участвовать в такого рода исследованиях критически важно, потому что в ходе тестов разработчикам даётся возможность оценить свои решения с помощью независимых тестов и внести необходимые изменения, чтоб улучшить определение атак. Атаки в реальном мире не дают шанса на исправление, поэтому если злоумышленники пробьют защиту, то это гарантированно повлечёт за собой значительный ущерб. Во время всего тестирования решения Trend Micro показали себя отлично на всех этапах».

Также продукты Trend Micro «взяли серебро» по количеству проигнорированных атак — их было одиннадцать за всё время тестирования, что крайне мало, учитывая широкий охват тестирования и общее количество атак. Специалисты компании отметили, что этот показатель не означает, что атака была полностью проигнорирована. Каждый невыявленный элемент — это только один из шагов киберпреступников к проникновению в систему, поэтому достаточно обнаружить и заблокировать большинство из них, чтобы избежать заражения инфраструктуры или кражи ценных данных.

В соотношении между обнаружениями типов атак General, Tactic и Technique («общие», «тактические» и «технические») продукты Trend Micro также показали отличный результат: 44 выявленных технических атаки против 12 общих атак. Он означает, что решения Trend Micro не только способны обнаружить сам факт атаки, но и могут достаточно точно идентифицировать её тип, чтобы принять соответствующие меры по защите системы от наиболее опасных инструментов киберпреступников.

При этом ПО Trend Micro в индивидуальных тестах не только показало высокие результаты, но и избежало большинства «лишних» срабатываний, которые рассеивают внимание специалистов по кибербезопасности и снижают их возможности по борьбе с реальными угрозами. По мнению вендора, не все выявленные шаги хакеров требуют немедленного вмешательства от ИТ-персонала, так как сами по себе они не могут привести атаку к успеху. Лучше сосредоточить их внимание на действительно важных атаках, которые помогают выявить решения Trend Micro, — в этом заключается вся суть платформы XDR, которую компания планирует вывести на рынок к середине 2020 года.

Выводы

Ценность описанного исследования MITRE ATT&CK, заключается не столько в том, что оно служит для составления условного рейтинга инструментов, сколько в том, что оно действительно помогает показать потенциальным клиентам и самим разработчикам реальные возможности продуктов, их сильные и слабые стороны, а также подсказывает оптимальные способы использования этих продуктов для борьбы с актуальными угрозами. Для Trend Micro это исследование стало первым, поэтому полученные позитивные результаты оказались весьма впечатляющими, учитывая, что в нём принимал участие 21 крупный вендор из сферы кибербезопасности. С полными результатами, методологией и условиями тестирования можно ознакомиться по ссылке.