По щучьему веленью, по моему хотенью – ступайте, сани, в лес сами!..

Долгое время DLP-системы воспринимались заказчиками как инфраструктурные решения наподобие антивируса, интеграции которых в информационную систему предприятия было достаточно для того, чтобы они защищали от утечек конфиденциальной информации. На самом же деле и заказчики, и производители DLP-решений боялись публично озвучить несостоятельность такого подхода. Ведь DLP, в отличие от того же антивируса, – это система, с которой должен работать человек, анализировать информацию и принимать решения – только в этом случае она будет функционировать эффективно. Но закрывать глаза на этот «нюанс» было проще и заказчикам, и разработчикам.

Однако, несколько лет назад ситуация изменилась: DLP-вендоры начали дополнять свои решения необходимым инструментарием для удобной и простой работы, постепенно приближая их к полноценным бизнес-системам. Что послужило причиной для этих изменений? На наш взгляд, – изменения требований, которые специалисты по информационной безопасности стали предъявлять к системам защиты от утечек; переход от запроса «дайте нам функционал» к модели «помогите нам решить задачу». Руководители ИБ-подразделений признали, что несмотря на функционирование DLP-системы в компании значительную часть их рабочего времени «отъедал» стандартный набор рутинных операций по защите от утечек информации, который можно (и нужно!) автоматизировать с помощью средств DLP.

Рутинные операции при работе с DLP

Какие же рутинные операции есть у всех без исключения пользователей, работающих с DLP-системами? На наш взгляд, следующие:

-

Оценка оперативной обстановки в компании

-

Управление событиями и инцидентами

-

Расследование инцидентов

-

Мониторинг коммуникаций сотрудников из групп риска

-

Проведение расследований в отношении сотрудников

-

Анализ движения и хранения информации

-

Настройка политик

Очевидно, что реализация всех этих сценариев на регулярной основе позволяет существенно снизить внутренние риски информационной безопасности. Однако в реальности благие намерения разбиваются о суровую реальность, когда на три тысячи сотрудников в компании приходится в среднем два специалиста по информационной безопасности. Мы провели опрос среди представителей нескольких десятков компаний, эксплуатирующих различные DLP-системы, и выяснили, что подавляющее большинство из них на регулярной основе выполняют только один конкретный сценарий – квалификация инцидента и реагирование на него, и на это у них уходит бОльшая часть рабочего времени.

При этом зрелая DLP-система обладает всей необходимой функциональностью для того, чтобы приносить компании гораздо больше пользы. С ее помощью офицер информационной безопасности, например, может заняться профилактикой утечек конфиденциальной информации, чтобы в разы снизить риски возникновения инцидентов в компании. В частности, осуществить профилирование пользователей, выявить группы риска и настроить мониторинг коммуникаций сотрудников из групп риска, проанализировать реальные пути движения и места хранения информации для оценки рисков. Можно отработать процедуру раннего обнаружения инцидентов в экономической сфере – различных мошеннических схем, которые ведут к колоссальным финансовым потерям для компании.

Таким образом, налицо проблема наличия большого числа рутинных задач при остром дефиците кадров для их реализации. В этом случае очевидным решением представляется частичная автоматизация рутинных операций, что позволит специалисту по информационной безопасности, наконец, сконцентрироваться на решении тех задач, до которых ранее руки не доходили вообще.

Что и как можно автоматизировать с помощью DLP-систем

Хотелось бы отдельно подчеркнуть: на наш взгляд, автоматизация DLP – это не только набор функций, которые система выполняет автоматически после нажатия соответствующей кнопки. Это, в первую очередь, предоставляемые системой готовые срезы данных, необходимые для принятия решения. Именно они являются непременным условием для быстрой и удобной работы с DLP-системой. Ведь вся польза от автоматического исполнения операций сводится к нулю, если для принятия решения о запуске данных операций необходимо выполнить множество поисковых запросов и проанализировать большой массив информации. Зрелые DLP-системы предоставляют широкий набор удобных аналитических инструментов и готовых срезов данных, с помощью которых можно принимать решения быстро, без необходимости совершать предварительно множество разнообразных запросов и тратить время на ожидание результатов.

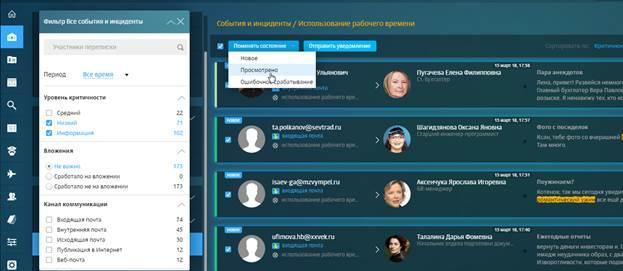

Итак, какие возможности DLP-системы способны облегчить жизнь специалиста по информационной безопасности? Прежде всего, – наличие удобной и наглядной классификации всех событий и инцидентов, чтобы новые, еще не проанализированные события визуально отличались от старых. Ведь невозможно заниматься любым видом анализа непрерывно: «безопасник» отсмотрел часть инцидентов, ушел налить кофе, вернулся, и ему надо вспоминать, что уже проработано, а что нет. В этой связи важнейшей опцией в DLP-системе является возможность установки жизненного цикла события, которая позволяет менять статус события, чтобы пользователь не забывал, на каком этапе проработки он находится. Или чтобы мог делегировать задачу по разбору выявленного инцидента другому сотруднику.

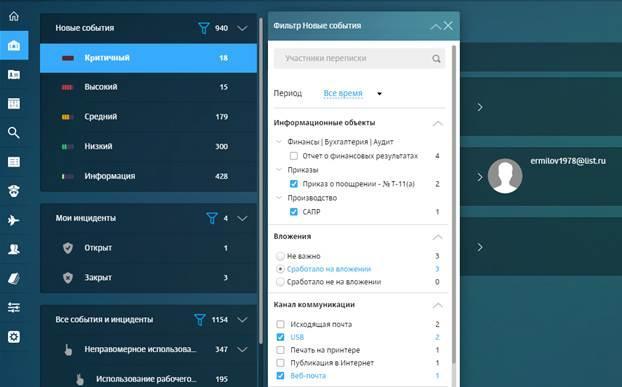

Кроме того, важна классификация событий по критичности, по типам угроз, по группам пользователей, по времени. Пользователь DLP системы должен иметь возможность в зависимости от наличия или отсутствия времени сузить либо расширить выборку тех событий, которые он готов отработать за один сеанс. Такая настройка должна отнимать минимум времени – один-два клика мышью, и пользователь получает результат, иначе быстро отработать события не получится.

Приведем пару лайфхаков по использованию подобных умных функций DLP-систем, в разы ускоряющих работу по защите от утечек.

Контекстный фильтр

Предположим, за день DLP-система сгенерировала 100 событий. Если у ИБ-специалиста есть, например, 1 час на их отработку, то он явно не успеет просмотреть всю сотню. Значит, необходимо сузить выборку, скажем, до 20-ти. И для каждой отдельной компании критерии сужения выборки будут индивидуальными: для одних важна критичность события, для других – наличие вложений или определенных информационных объектов, для третьих – принадлежность источника события. Оперативно проанализировать события из наиболее критичной выборки и выявить инциденты можно с помощью контекстного фильтра, который также позволяет быстро увидеть количество инцидентов по выбранному критерию. Таким образом, ИБ-специалист сразу понимает, какую выборку он получит на выходе. Дополнительно к выбранной группе событий можно применить полнотекстовый поиск конфиденциальной информации по ключевым словам. В целом же широкие возможности применения контекстного фильтра в DLP являются достойной темой для отдельной статьи, которую мы обязательно предложим вам в ближайшем будущем.

Рис. 1. Контекстный фильтр. Использование контекстного фильтра позволяет в первую очередь сфокусироваться на анализе наиболее критичных событий

Использование статуса «ложное срабатывание»

При работе с событиями специалист по информационной безопасности сконцентрирован на квалификации, реагировании и расследовании причин возникновения события. Однако в процессе работы он может обнаружить, что некоторые события созданы системой ошибочно. Чтобы не терять контекст, можно просто перевести такие события в статус «ложное срабатывание», а уже в удобное время отфильтровать их по данному статусу и более точно настроить политики DLP-системы. А поможет ИБ-специалисту в этом наличие в карточке ссылки на правило, которое породило данное ложное срабатывание, или даже на условие этого правила.

Групповые действия над событиями

В продвинутых DLP-системах, как правило, реализована расширенная градация событий по уровню их критичности, до 4-5 ти уровней. Это очень удобно для профилирования событий, формирования отчетов и сбора статистики. Однако обработка большого количества событий, не требующих детального анализа, все равно трудоемка, потому что событий низкого уровня критичности, как правило, очень много, и, если переводить их в другой статус по одному вручную, эта работа займет слишком много времени. Поэтому очень важным достоинством системы является наличие в ней возможности осуществлять групповые действия над событиями. Например, события, связанные с использованием ненормативной лексики в корпоративной переписке, могут быть признаками разных явлений, но сами по себе не являются инцидентами информационной безопасности. После беглого анализа ИБ-специалист должен иметь возможность в один клик перевести бОльшую часть таких событий в категорию «просмотрено». Изменение же статуса каждого такого события вручную может вылиться в часы рутинной работы. Таким образом, функционал групповых действий над событиями способен колоссально сэкономить рабочее время ИБ-специалиста!

Рис. 2. Групповые действия. Использование групповых действий позволяет резко снизить трудоемкость обработки событий, не требующих детального анализа.

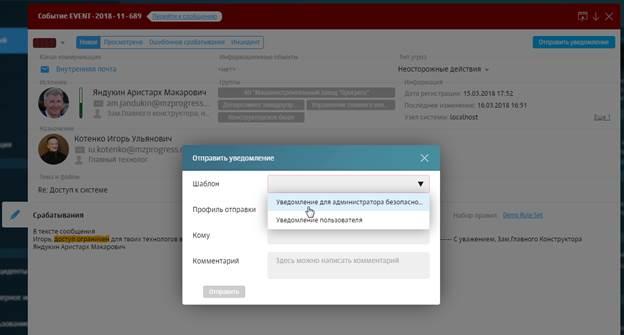

Отправка уведомления

Сейчас любая DLP-система имеет функцию отправки уведомления, например, о событии. Однако в реальной жизни в зависимости от типа события возникает необходимость отправлять разные типы уведомлений с разным содержимым сообщения. Например, руководителю ИБ – уведомление о серьезном инциденте с основными реквизитами события или коллеге – с полной копией события, или линейному руководителю нарушителя – с минимальной детализацией. В этом случае существенно снизит временнЫе потери возможность настройки нескольких шаблонов уведомлений. Тогда при отправке уведомления останется только выбрать шаблон, и уведомление отправится нужному адресату с необходимой степенью детализации.

Рис. 3. Отправка уведомлений. Использование шаблонов уведомлений при отправке уведомлений позволяет сократить время, затрачиваемое на оповещение заинтересованных лиц о зафиксированном нарушении.

Выводы

Подведем итоги: из всего вышесказанного очевидно, что мелкие потери времени на больших объемах информации в процессе ее ручной обработки в конечном складываются в потерянные десятки часов, а последние, в свою очередь, – в нераскрытые преступления и непредотвращенные угрозы. Использование автоматизированных функций DLP позволяет существенно повысить скорость и эффективность управления событиями и инцидентами информационной безопасности в компаниях, проведения расследований, настройки политик и так далее. А значит, высвободить большую часть рабочего времени ИБ-специалиста для решения дополнительных задач, связанных с профилактикой нарушений в области обработки, хранения и использования конфиденциальной корпоративной информации.

В данной статье мы упомянули о важной задаче мониторинга коммуникаций сотрудников, одном из следующих материалов мы поговорим об основных составляющих работы с группами риска и автоматизированными возможностями современных DLP, которые можно применить к решению данной задачи.