Mac на службе у хакера. Часть 2 – Создание образа шифрованного диска

Прежде чем продолжать подготовку Mac для пентестов, я бы хотел немного углубиться в тему шифрования. В первой части мы затронули вопрос полного шифрования диска, во второй, прежде чем рассматривать менеджеры паролей, эмуляторы терминалов и т. д., рассмотрим вопрос, связанный с шифрованием образов диска.

Автор: Barrow

Прежде чем продолжать подготовку Mac для пентестов, я бы хотел немного углубиться в тему шифрования. В первой части мы затронули вопрос полного шифрования диска, во второй, прежде чем рассматривать менеджеры паролей, эмуляторы терминалов и т. д., рассмотрим вопрос, связанный с шифрованием образов диска.

Зачем нужны зашифрованные образы?

Облачные сервисы – очень удобная штука, поскольку мы можем загружать и получать доступ к информации с любого устройство и в любом месте, где есть подключение к интернету. Обратная сторона медали в том, что данные хранятся на чьей-то машине.

Сервис Dropbox был взломан хакерами в 2012 году, но детали стали известны только в 2016 году – около 68 миллионов учетных записей были выложены на всеобщее обозрение. Огромный массив информации. Если вы были жертвой той утечки, то, вероятно, получили уведомление, но слишком поздно. Между взломом и обнародованием информации был большой временной промежуток, и у злоумышленников было достаточно времени, чтобы воспользоваться полным доступом ко многим учетным записям. Если вы хранили что-то ценное на серверах Dropbox, то вполне вероятно ваши данные были скомпрометированы. Именно по этой причине при работе с облачными сервисами я использую шифрованные образы.

Шифрованный образ с сильным паролем защитит вашу информации, находящуюся вне системы. Если бы у меня было доступ к Dropbox, на месте злоумышленников я бы в начале собрал информацию по большим компаниям и знаменитостям. Имея в распоряжении столько учетных записей, я бы не стал тратить слишком много времени на подбор пароля к зашифрованным образам, а сосредоточился бы на том, что находится в открытом виде.

Шаг 1: Запуск Disk Utility

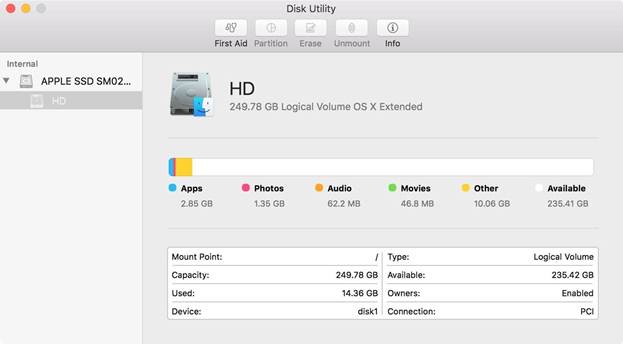

Первый шаг – открыть приложение Disk Utility, находящееся в папке Applications. Для поиска приложений я предпочитаю использовать Spotlight. Просто нажмите комбинацию клавиш Cmd+пробел и введите Disk Utility. Альтернативный вариант: ввести в терминале команду, показанную ниже:

- open /Applications/Utilities/Disk\ Utility.app

Рисунок 1: Дисковая утилита в macOS

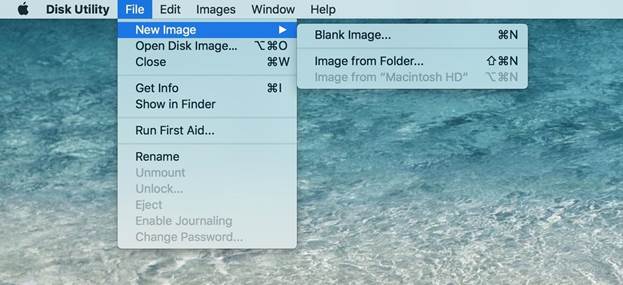

В меню зайдите в раздел File -> New Image -> Blank Image. Если вы создаете образ для уже созданной папки с ценной информацией, выберите "Image from Folder".

Рисунок 2: Создание нового образа

Шаг 2: Настройка образа диска

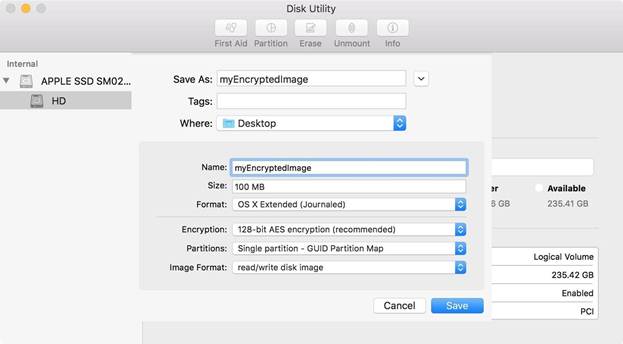

Далее появится множество разных настроек:

- Save As: Имя зашифрованного образа. Я выбрал myEncryptedImage.

- Tags: Я оставил это поле пустым и не стал использовать теги.

- Where: В качестве места для сохранения образа я выбрал Desktop. Вы можете указать любое другое местонахождение.

- Name: Имя образа после подключения.

- Size: Размер образа. Я оставил значение по умолчанию 100 Мб.

- Format: Если вы не хотите использовать стандартную файловую систему OS X Extended (Journaled), можете выбрать другую.

- Encryption: Я использую стандартное 128-битное шифрование. Доступно также 256-битная схема. Далее появится окно для ввода и подтверждения пароля. Старайтесь использовать сильный пароль.

- Partitions: Я оставил стандартную GUID-схему с одним разделом.

- Image Format: Я выбрал режим чтения и записи.

После того как настройка завершена, нажмите кнопку Save.

Рисунок 3: Настройка образа диска

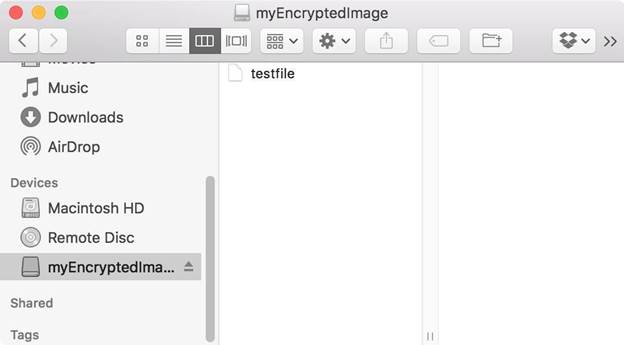

Шаг 3: Добавление тестового файла в образ

Для подключения зашифрованного образа в качестве устройства необходимо дважды щелкнуть по файлу. Далее с целью проверки, что все работает корректно, добавьте файл, а затем отключите образ. Я использовал следующую команду в терминале:

- touch /Volumes/myEncryptedImage/testfile

В этом случае команда touch создает пустой файл (с нужным вам именем) и сохраняет внутри образа диска. Вы можете легко переместить или скопировать любой файл на этот диск при помощи утилиты Finder. После того как файл оказался на диске, отключите образ.

Рисунок 4: Содержимое образа

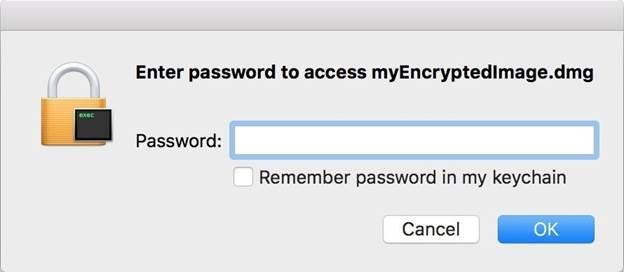

Теперь нам нужно проверить, что файл все еще находится внутри образа. Дважды щелкаем на файле образа для повторного подключения. Появится окно для ввода пароля. Не следует сохранять пароль внутри хранилища keychain. Если пароль будет храниться в keychain, любой, у кого будет доступ к вашей учетной записи, сможет получить доступ к образу.

Рисунок 5: Для подключения образа необходимо ввести пароль

После подключения на диске должен сохраниться созданный ранее файл. Помните, что образ защищает ваши данные, когда компьютер выключен (как и в случае с полным шифрованием). После подключения диска информация доступна каждому, у кого есть доступ к вашей учетной записи, до тех пор, пока вы не отключите диск.

Шаг 4: Извлечение диска

После завершения работы необходимо извлечь образ. Теперь ваши данные находятся в полной безопасности.

Теперь вы умеете создавать зашифрованные образы дисков для защиты конфиденциальной информации. Я в основном использую зашифрованные образы для работы с облачными сервисами, но вы можете найти и другие применения. Зашифрованные образа полезны везде, где есть опасность, что к вашей информации могут получить доступ неавторизованные пользователи. Даже если вы не считаете свои данные конфиденциальными, я бы все равно советовал использовать шифрование, чтобы не было индексации информации, и никто не совал нос в ваши дела.

Создание зашифрованных образов – вполне логичный шаг после освоения полного шифрования диска. В следующих частях мы поговорим о защите паролей и альтернативах приложению Terminal.

Оставайтесь на связи.