Зачем службе безопасности IdM

Как инструменты систем IdM помогают службе ИБ.

Автор: Дмитрий Бондарь, руководитель направления Solar inRights, компании Solar Security.

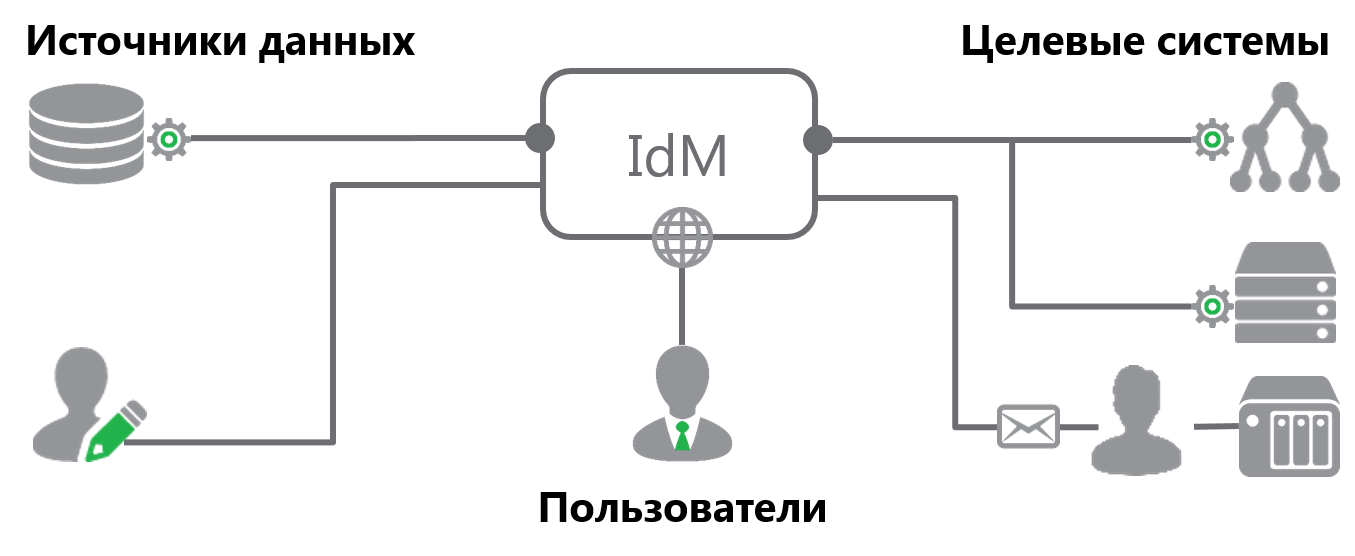

На российском рынке IdM, который в последнее время переживает бурный рост, до сих пор нет однозначного мнения относительно того, для кого предназначены системы IdM: для ИТ или для ИБ. Практика показывает, что заказчиком системы может выступать как служба информационной безопасности, так и служба ИТ. И явного перевеса в ту или иную сторону пока не наблюдается. В статье мы рассмотрим одну сторону вопроса: с какими проблемами прав доступа сотрудников служба ИБ сталкивается в своей ежедневной работе и как инструменты IdM помогают ей их решать.

С точки зрения источников возникновения основные проблемы службы ИБ в части контроля прав доступа сотрудников можно разбить на три взаимосвязанные категории. Это проблемы, связанные с нарушением регламентов, проблемы, связанные с трудоёмкостью контроля, и проблемы, связанные с отсутствием необходимой информации. Для решения этих проблем у IdM есть соответствующие инструменты, такие как автоматизация регламентов, обнаружение нарушений и предоставление исторической информации. Рассмотрим и то, и другое более подробно.

Первая проблема, с которой сталкивается служба ИБ, это несоблюдение регламентов управления доступом. Примером таких нарушений является предоставление сотрудникам полномочий без согласования или согласованных не в установленном порядке. Например, доступ сотруднику может согласовать человек, который формально не является его руководителем: в крупных компаниях это не всегда легко установить. А выясниться это может только при расследовании инцидента.Нередко остаётся активным доступ уволенных сотрудников. Причём бывает так, что этот доступ сохраняют для передачи дел, а служба безопасности об этом не знает. В некоторых компаниях проблему составляет не отозванный вовремя доступ внешних сотрудников. Например, подрядчику предоставляется доступ на время проведения проекта, который остаётся активным и после его окончания. Нередко обеспечение соблюдения необходимых процедур превращается в ежедневную рутину для службы ИБ, связанную со обработкой множества excel-файлов с данными о сотрудниках и учётных записях.

IdM как система автоматизации позволяет службе ИБ добиться исполнения всех необходимых регламентов. В IdM автоматизируются процессы управления доступом сотрудников: приём на работу, перевод по должности, запрос дополнительных прав, уход в отпуск, увольнение и так далее. Процессы могут быть как полностью автоматическими, например, блокировка доступа при увольнении, так и включать предусмотренные шаги согласования, например, при запросе дополнительных полномочий. При этом согласующих система вычисляет на основании данных кадровой системы или специальных справочников, обеспечивая предусмотренный регламентом процесс.

На практике в IdM автоматизируют базовую выдачу полномочий сотрудникам при приёме на работу. Даже если ролевой модели в компании нет (что чаще всего и бывает), то автоматизируют выдачу так называемого «минимального набора полномочий» или МНП. Он представляет собой набор учётных записей и полномочий в информационных системах, который назначают наиболее крупным категориям сотрудников. Например, всем штатным сотрудникам создают учётную запись в домене, почтовый ящик, предоставляют доступ к системе HelpDesk. Автоматическое назначение МПН уменьшает количество заявок, которые проходят согласование у службы ИБ. Помимо этого, автоматизируют процесс увольнения, когда IdM автоматически блокирует все учётные записи сотрудника при наступлении даты увольнения (на основании кадрового приказа). При этом могут отзываться все назначенные полномочия, а учётные записи перемещаться в соответствующие контейнеры. Это исключает наличие активного доступа уволенных сотрудников. Практически всегда автоматизируется процесс согласования дополнительных полномочий. Сотрудник (или его руководитель) создают в IdM заявку на доступ, после чего она проходит предусмотренный процесс согласования. В наиболее общем виде такой процесс обычно состоит из трёх шагов: согласование у линейного руководителя, у владельца информации и у службы ИБ. В такой схеме руководитель сотрудника несёт ответственность за доступ своего подчинённого, а владелец информации за соответствие функции сотрудника запрашиваемому доступу к информации. Служба ИБ при этом согласует предоставление любых дополнительных полномочий сотрудникам и всегда в курсе происходящего. Ещё иногда автоматизируется процесс блокировки доступа сотрудников на период отпуска. IdM автоматически блокирует доступ сотрудника по уходу в отпуск и возобновляет его по окончании (на основании кадрового приказа). Разумеется, это снижает некоторые риски ИБ, но необходимо предусматривать возможность сохранения доступа на период отпуска для отдельных сотрудников. Разумеется, в IdM автоматизируют и другие процессы, но эти самые основные.

Таким образом, заявки проходят необходимый процесс согласования, выданные на время права доступа своевременно отзываются, доступ уволенных сотрудников автоматически блокируется и т.д. Управление доступом осуществляется в полном соответствии с регламентами.

Вторая проблема является продолжением первой – это высокая трудоёмкость соответствующих контрольных процедур. Так, чтобы выявить «забытые» учётные записи и несогласованные полномочия, требуется провести полный аудит. Выяснить, кому принадлежит каждая учётная запись, какие ей назначены полномочия и по какой заявке они назначены. Но в крупных компаниях это занимает столько времени, что к моменту окончания аудита самое время начинать его заново, поскольку данные теряют актуальность. Поэтому зачастую его проводят редко и избирательно, например, только по определённым системам. И в информационных системах накапливаются «мёртвые души» и несогласованные полномочия. Отдельный вопрос – это накопление сотрудниками избыточных полномочий (а иногда конфликтующих!) при переводах между подразделениями. Где-то этот процесс регламентирован, где-то нет. Но часто переводы остаются вне поля зрения службы ИБ и это составляет определённую проблему. Для сокращения избыточных прав доступа многие стандарты информационной безопасности предписывают проведение регулярного пересмотра полномочий сотрудников руководителями. Тот, кто хоть раз пробовал проводить эту процедуру без специальных средств, знает, сколько она отнимает времени и сил, и её стараются не проводить. Поэтому сотрудники зачастую имеют больше полномочий, чем им реально нужно.

IdM позволяет упростить службе ИБ проведение контрольных процедур. Например, IdM может автоматически обнаруживать несогласованные полномочия. При обнаружении нарушения система может автоматически исправить его, а может оповещать об этом (или создавать заявку) службу ИБ (разумеется, она может и никак на него не реагировать). В IdM автоматизируется процесс периодического пересмотра прав доступа сотрудников руководителями. Поскольку в нём, как правило, есть информация о подчинённости сотрудников и их правах доступа, а заявки система создаёт и назначает автоматически, то этот процесс проходит довольно быстро и безболезненно. При переводе между подразделениями IdM позволяет пересматривать полномочия сотрудников. Это реализуется или как автоматическое изменение прав доступа в соответствии с ролевой моделью, или как пересмотр доступа руководителями. Разумеется, есть и промежуточные варианты, когда, например, у сотрудника при переводе отзываются все полномочия сверх минимального набора прав. Разумеется, в IdM можно автоматизировать и другие контрольные процедуры, предусмотренные регламентами компании.

На практике реализуют так называемый процесс сверки, когда IdM при обнаружении несогласованных полномочий автоматически оповещает об этом службу ИБ и создаёт соответствующую заявку для принятия решения. Сотрудники службы ИБ оперативно получают информацию о нарушениях и имеют возможность принять меры: исправить или согласовать несанкционированные изменения. Это дополняется отчётом о сверке, в котором можно посмотреть перечень обнаруженных несогласованных полномочий за указанный период. В компаниях, которые попадают по требования PCI DSS или имеют соответствующие внутренние стандарты, автоматизируют пересмотр прав доступа руководителями. Эта процедура проводится один или два раза в год, в рамках которой каждый руководитель должен проверить актуальность прав доступа своих сотрудников. В IdM на руководителей создаются заявки специального вида, где они могут отметить, какие права являются актуальными, а какие можно отозвать. Помимо соответствия требованиям стандартов, такая процедура помогает существенно сократить количество избыточных полномочий, назначенных сотрудникам. Перевод по должности автоматизируют довольно часто, но и здесь много вариантов. Наиболее распространённый подход заключает в том, что при переводе между подразделениями права доступа сотрудника пересматриваются предыдущим и новым руководителями. Это позволяет предыдущему руководителю снять с себя ответственность, отозвав у сотрудника критичные полномочия, а новому руководителю – корректно взять на себя ответственность за доступ нового подчинённого. Помимо этого, такая процедура снижает объём нежелательных пересечений полномочий, назначенных сотрудникам.

Таким образом, все основные контрольные процедуры автоматизируются, за счёт чего снижается количество нарушений.

Третья проблема – это отсутствие необходимой информации. Прежде всего, это отсутствие полной картины прав доступа к информационным системам. Зачастую сложно оперативно получить информацию о том, куда имеет доступ определённый сотрудник, или кто имеет доступ к определённой системе. Довольно сложно получить историю изменения прав доступа сотрудника, чтобы понять, как и на каком основании доступ менялся во времени и почему человеку назначены те полномочия, которые у него есть. Если дело касается расследования инцидентов, которые произошли значительное время назад, то практически не представляется возможным выяснить, кто/куда имел доступ на эту дату. А это бывает нередко. Кроме этого, у службы ИБ может не быть под рукой такой информации, как список подрядчиков, которые имеют доступ к информационным системам, список технологических учётных записей с ответственными и так далее. Это затрудняет работу службы ИБ: затрудняет контроль, увеличивает длительность расследования инцидентов и замедляет принятие оперативных мер, если это необходимо.

IdM предоставляет службе ИБ всю необходимую информацию о процессе управления правами доступа сотрудников. В IdM можно в любой момент времени получить информацию о том, куда имеет доступ определённый сотрудник, какие ему назначены роли, какие у него учётные записи и полномочия в информационных системах. Можно узнать, кто имеет доступ к определённой информационной системе, кто является владельцем той или иной учётной записи. Система предоставляет историческую информацию о том, что происходило с правами доступа сотрудников, кто им запрашивал и согласовывал доступ. Если необходимо расследовать инцидент, произошедший какое-то время назад, то IdM позволяет получить картину прав доступа сотрудника на заданную дату в прошлом. Помимо этого, в IdM есть множество отчётов на все случаи жизни.

На практике IdM часто используют как справочник сотрудников, чтобы узнать контактную информацию или выяснить, кто яляется руководителем. Часто просматривают информацию о текущем доступе сотрудников и истории его изменения. Довольно часто требуется информация об истории согласования заявок - как собственной, так и других сотрудников. В некоторых случаях требуется информация о доступе сотрудников на определённую дату в прошлом. Помимо этого, почти каждой службе ИБ требуются специфические отчёты по процессу управления правами доступа, которые настраиваются в IdM в рамках проекта внедрения.

Таким образом, IdM предоставляет службе ИБ исчерпывающую информацию, необходимую для эффективного контроля прав доступа сотрудников.

Разумеется, это не все задачи, которые IdM помогает решить службе ИБ. Есть ещё средства оперативной блокировки доступа, сокращение объёма согласования заявок, контроль SoD-конфликтов и многое другое.

В статье мы рассмотрели наиболее распространённые проблемы службы ИБ в части контроля прав доступа сотрудников к информационным системам. Это проблемы соблюдения регламентов, обеспечения контрольных процедур и получения необходимой информации для контроля и расследования инцидентов. Системы класса IdM предоставляют службе ИБ богатый инструментарий для эффективного решения этих проблем и обеспечения полноценного контроля прав доступа сотрудников к информационным системам компании.