Кибератаки-2015: снаружи, изнутри и сбоку

Российские эксперты по информационной безопасности назвали главные тенденции хакерских атак уходящего года.

Павел Седаков, обозреватель Forbes

Источник: http://bis-expert.ru/bdi_source/12/#32

Рост числа таргетированных атак на корпоративные ресурсы, маскировка оных под массовые, взлом компаний через их партнеров и использование уязвимостей «Интернета вещей» – вот лишь некоторые из примет 2015 г., которые отмечают эксперты. «Ломают практически всех, – уверен Владимир Кропотов, руководитель отдела мониторинга компании Positive Technologies и автор доклада «Статистика и тренды кибератак за год». – Просто безопасники делятся на тех, кто знают, что их взломали, и тех, кто об этом даже не подозревают».

Взгляд снаружи: жертвы и методы

«Дорогой, сэр! Я – Пол Коффи, адвокат Mr. Cергеева, который скончался 21 апреля 2003 г. вместе со всей семьей от малярии. Уже несколько месяцев я ищу кого-то из его дальних родственников, чтобы они могли унаследовать 10,5 млн долл.». Примерно так начинается стандартное «нигерийское» письмо, которое мошенники рассылают по электронной почте, социальным сетям и мессенджерам. Цель – заставить жертву переслать деньги, необходимые для оформления документов. Варианты наживок и действия злоумышленников могут быть разными. Иногда в придачу к наследству фигурирует прекрасная нигерийская невеста, которой не хватает денег на билет и визу; в других случаях жертву могут выманить в чужую страну, чтобы затем потребовать выкуп с родственников.

С развитием технологий и социальной инженерии эта старинная афера начала принимать все более изощренные и масштабные формы. Все чаще жертвами «нигерийских» атак становятся не частные лица, а крупные компании, имеющие большие объемы международных поставок. И что самое интересное, успех таких атак не зависит от уровня технической оснащенности жертвы. «Наши исследования показали, что даже современное техническое оснащение не может дать стопроцентной защиты от взлома, если атака идет не напрямую, а в обход. Например, если сначала взламывают партнера атакуемой организации», – рассказывает Владимир Кропотов.

Вот – лишь несколько примеров. Некая компания договорилась с азиатскими партнерами о поставке электронных компонентов. Сделка заключена, получатели просят выставить счет. На электронную почту компании приходят реквизиты для перевода денег. Правда, счет открыт в одном из европейских банков, но это не вызывает подозрений. Компания отправляет деньги по указанным реквизитам, а через несколько дней возникает неловкая ситуация: поставщик спрашивает, когда ему переведут деньги.

Схема мошенничества в данном случае такова. Сначала злоумышленники получают доступ к электронной почте партнера – вероятно, с помощью фишинга. Создается фальшивый сайт, имитирующий почтовый сервис, и ничего не подозревающий пользователь вводит на нем свои логин и пароль. Их получает злоумышленник, который теперь может взять под контроль настоящий почтовый ящик жертвы и вести переписку от ее имени. Затем компании-плательщику присылают «левые» реквизиты, и через цепочку банков деньги попадают в руки мошенников. Ущерб от нескольких подобных атак в 2015 г. составил от 50 тыс. до 5 млн долл.

Известна и иная схема: вместо реквизитов подменяется адрес поставки товара. Одна из компаний после такой подмены отгрузила сырье в порт африканской страны, после чего следы груза затерялись в глубине континента. По мнению экспертов, сама атака проводилась тоже с африканского континента – на это, в частности, указывала привязка к почте сотовых телефонов африканских операторов.

Теперь перенесемся в другую точку земного шара, в Киргизию. Там взломали сайт правительственного учреждения, причем взлом обнаружился не сразу, поскольку целенаправленная атака была замаскирована под массовую. Когда стали разбираться, обнаружилась интересная вещь: при заходе на этот сайт с определенных IP-адресов начинались активные разведывательные действия: какая ОС установлена на машине, какие ПО, антивирусы, обновления, программы и компоненты. Интерес проявлялся к IP-адресам нескольких министерств и силовых структур, а на остальные IP-адреса реакции не было.

Если раньше атаки на крупные компании проводились, как правило, путем взлома рабочих станций, то в нынешнем году 30% проанализированных атак были совершены на корпоративные ресурсы – серверы баз данных, почтовые серверы, внутренние веб-сервисы. Именно атаки на веб-сайты все чаще становятся первым шагом для проникновения в корпоративные сети.

«Сейчас большинство троянов, предназначенных для таргетированных атак, доставляются на компьютеры по почте, что было нехарактерно еще пару лет назад, – отмечает Владимир Кропотов. – Происходит обмен опытом между теми, кто занимаются массовыми преступлениями, и теми, кто организуют целевые атаки. В частности, используются такие продвинутые технологии, как Watering Hole, позволяющие маскировать целевые атаки под массовые».

Достаточно уязвимой оставалась в текущем году и техника из сферы «Интернета вещей» – маршрутизаторы, видеокамеры, «умные» телевизоры, системы отопления, электрооборудование. Пользователи зачастую оставляют на таких устройствах стандартные пароли, установленные производителем (например, 1111), и редко обновляют программное обеспечение, то есть продолжают жить с уязвимостями, уже давно известными хакерам. Однако страшилка о том, что хакер шпионит за пользователем через его фитнес-браслет, пока не так уж актуальна. Более серьезными остаются атаки в ином направлении: злоумышленник получает удаленный доступ к сотням устройств и использует их для проведения DDoS-атак или создания сети ботнетов, оставаясь незамеченным.

«Известен пример использования для организации DDoS-атаки сетевых хранилищ одного из западных университетов, – рассказывает Кропотов. – А недавно мы видели ботнет на сетевых видеорегистраторах, который занимался майнингом биткоинов. Особенность подобных атак состоит в том, что если эти устройства перезагрузить или отключить питание, следы атак будут стерты».

Взгляд изнутри: незакрытые бреши

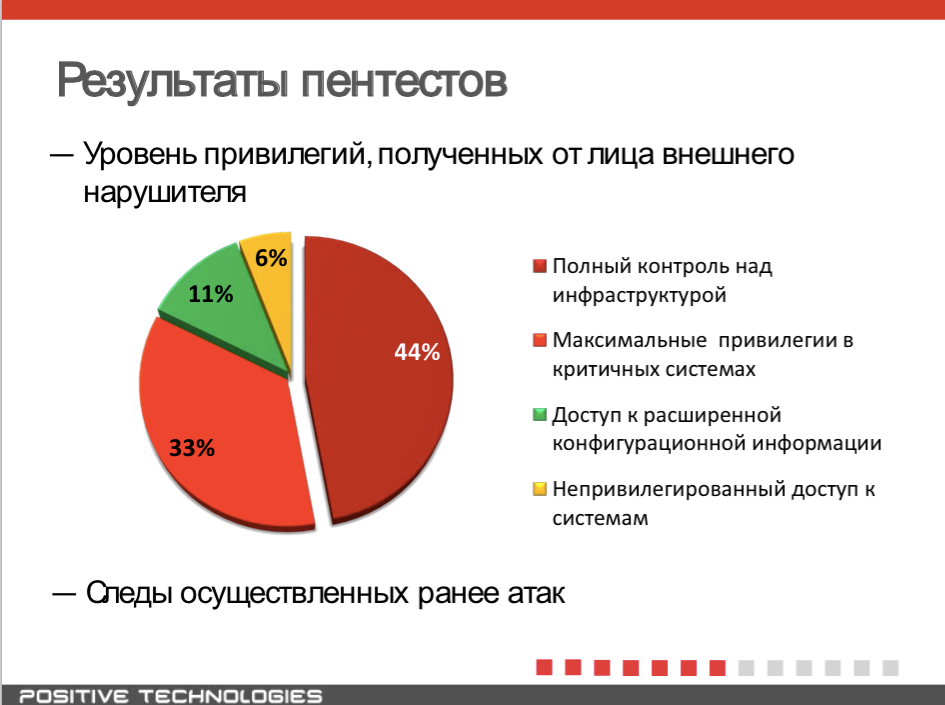

Насколько вероятна кибератака и как именно она может произойти – на эти вопросы помогает ответить внешнее тестирование на проникновение (пен-тест), в процессе которого эксперты по безопасности имитируют возможные действия хакеров и проверяют на практике, насколько система защищена от подобных действий. Ежегодно специалисты Positive Technologies проводят несколько десятков пен-тестов для своих клиентов – финансовых, промышленных, транспортных, телекоммуникационных и энергетических компаний. В результате этих исследований появляются не только рекомендации о том, как можно закрыть уязвимости, не дожидаясь атаки, но и интересная статистика по самим уязвимостям.

Так, в 2015 г. при исследовании 16 информационных систем крупных компаний и государственных организаций (российских и зарубежных) были получены следующие результаты. В 44% случаев пен-тестерам удалось получить извне полный контроль над всеми системами корпоративной структуры, а в 33% случаев – привилегии администратора критически важных ресурсов (баз данных, электронной почта, компьютеров руководителей). В большинстве случаев (56%) взломщики могли проникнуть в систему через известные уязвимости веб-приложений, а в 26% случаях им было достаточно подобрать несложный словарный пароль.

Слабые пароли – одна из самых распространенных уязвимостей внутренних корпоративных сетей. При этом ежегодно в каждой системе выявляются простые пароли администраторов, в том числе хрестоматийная по беззащитности пара – логин admin и пароль password. Далее в списке самых распространенных уязвимостей следуют недостаточный уровень защиты привилегированных учетных записей, хранение важных данных в открытом виде и недостатки антивирусной защиты.

«Многие пренебрежительно относятся к классическим правилам безопасности, – отмечает ведущий аналитик Positive Technologies Евгений Гнедин. – Однако практически все найденные уязвимости задолго до проведения атак могут быть исправлены элементарными способами: не использовать простые пароли, своевременно устанавливать обновления, закрывать доступ к интерфейсам сетевых служб из внешней сети с помощью межсетевых экранов».

Прежде чем провести пен-тест, специалисты обычно интересуются у заказчика, какой объем ресурсов компании доступен извне, через Интернет. Выясняется, что немногие в состоянии объективно оценить защищенность своего периметра или хотя бы его состав. «В периметре многих компаний можно найти сервисы, которые когда-то использовались, а потом были забыты, в том числе целые системы видеоконференц-связи, – рассказывает Гнедин. – А получив контроль над видеокамерой, злоумышленники получат возможность не только увидеть все происходящее в помещениях компании, но и загрузить зараженный файл и всего за один шаг установить контроль над сервером».

Были находки и еще серьезней. Например, сканирование с помощью специализированного поисковика Shodan позволило пен-тестерам без открытого взлома обнаружить в периметре одного из российских банков порядка 80 банкоматов, доступных через Интернет.

Многие ли злоумышленники могут воспользоваться этими возможностями? Более чем в половине случаев (58%) атакующему было достаточно низкой квалификации для получения доступа к критически важным ресурсам. В 26% случаев сложность доступа была средней, и только в 16% злоумышленникам не удалось проникнуть внутрь корпоративной сети.

Взгляд со стороны: кто стучит?

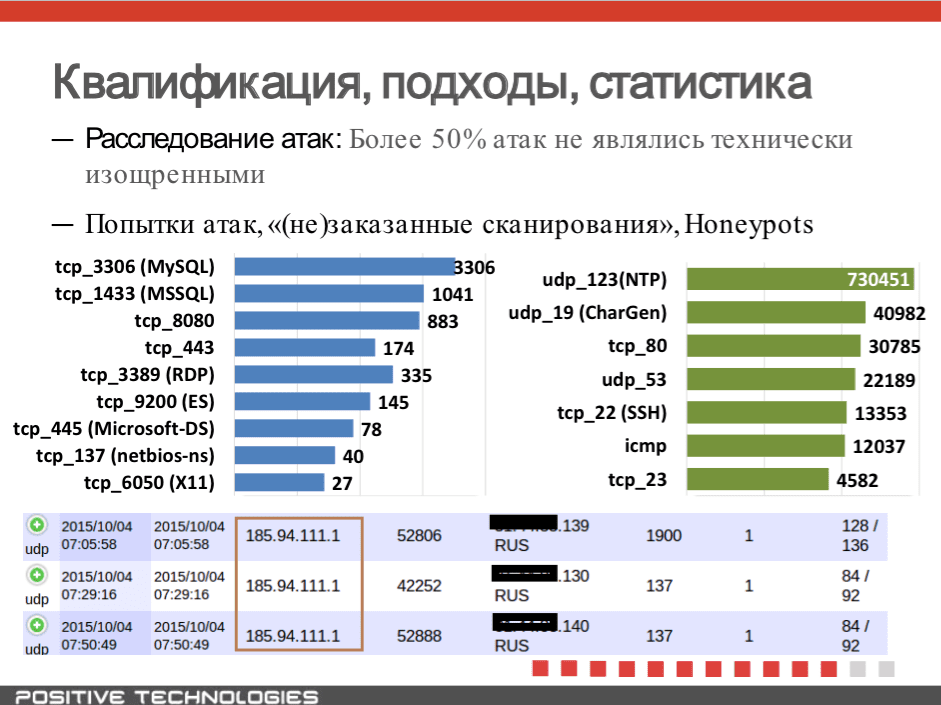

Помимо анализа инцидентов и результатов тестов на проникновение было проведено еще одно исследование: с помощью специальных «ловушек» (honeypots) фиксировалась статистика «незаказанных» сканирований, то есть чужих попыток связаться с устройствами проверяемой сети. Если в прошлом веке хакеры работали «вручную», то сейчас «простукивание» происходит автоматически, с помощью программ, которым не требуется отдых. При этом даже хакер низкой квалификации может пользоваться продвинутыми автоматизированными инструментами, к которым уже вполне применимо понятие «искусственный интеллект».

«Мы смотрели, сколько раз к нам ходят гости. Иногда они просто «стучат», чтобы определить, «кто там», иногда сканируют сеть автоматом в поисках уязвимостей, а порой сразу пытаются использовать наши устройства для DDoS-атак, – поясняет Кропотов. – Вывод получился простым: если вы оставите на Интернет-устройстве пароль по умолчанию, в течение дня его несколько раз взломают».

Но есть и хорошие новости. По оценкам экспертов, более 50% кибератак 2015 г. не были технически изощренными. А использование ранее не известных уязвимостей (zero day) отмечено менее чем в 20% атак. Получается, что в 80% случаев у компаний-жертв была возможность отбить первую волну атаки всего лишь с помощью установки обновлений и применения других классических методов обеспечения безопасности. «Считалось, что целевые атаки – это космос, миллионы долларов вложений и серьезные zero days. Но практика показывает, что злоумышленники чаще всего идут в атаку с минимальными техническими и финансовыми затратами, – резюмирует Кропотов. – Технически изощренные атаки 2015 г. можно пересчитать по пальцам».