Bluetooth и другие способы взлома наручников

В уходящем году одним из главных бумов IT-индустрии стали гаджеты, которые по-русски лучше всего назвать "наручными". С одной стороны, шагомеры и другие сенсоры персональной физической активности стали всё чаще делать в виде браслетов - такова, например, эволюция популярного трекера Fitbit. С другой стороны, старая гвардия тоже включилась в борьбу за человеческие запястья, выпуская умные часы: тут и Android Wear, и Apple Watch, и Microsoft Band. Сегодня мы поговорим о некоторых опасностях этой моды.

Автор: Алексей Андреев, Positive Technologies

В уходящем году одним из главных бумов IT-индустрии стали гаджеты, которые по-русски лучше всего назвать "наручными". С одной стороны, шагомеры и другие сенсоры персональной физической активности стали всё чаще делать в виде браслетов - такова, например, эволюция популярного трекера Fitbit. С другой стороны, старая гвардия тоже включилась в борьбу за человеческие запястья, выпуская умные часы: тут и Android Wear, и Apple Watch, и Microsoft Band. Сегодня мы поговорим о некоторых опасностях этой моды.

Нет, мы вовсе не против здорового образа жизни. Мы даже поддерживаем идею о том, что 1 января лучше не объедаться салатами перед телевизором, а вместо этого принять участие в одном из новогодних забегов. Однако многие отправятся на такие забеги или тренировки с модными фитнесс-браслетами и другими трекерами. Авторы рекламных статьей, расхваливающих эту бижутерию, обычно не задаются вопросами типа "как здесь набрать пароль?" или "где здесь выключатель?". Между тем, эти вопросы вскрывают целый ворох проблем безопасности, которые несёт миниатюризация наручных компьютеров.

Начнём с классики. В 2013 году группа специалистов из университета Флориды опубликовала описание целого ряда уязвимостей популярного шагомера Fitbit. Правда, исследовали они старую (по нынешним меркам) модель Fitbit Ultra, в которой носимый сенсор связывается со своей базой через беспроводной протокол ANT; база подключается через USB к десктопу или ноутбуку, там собранные данные о пользовательской активности попадают в специальное приложение, которое пересылает данные через Интернет в облачное хранилище (своего рода социальная сеть для фитбитофилов).

Исследователи обнаружили, что практически все звенья этой цепочки не защищены. В частности, клиентское приложение Fitbit передаёт на сайт пользовательский логин и пароль открытым текстом, остальной обмен данными с сервером происходит по открытому протоколу HTTP. А используя поддельную USB-базу для беспроводной связи, можно перехватывать пользовательские данные с трекеров в радиусе нескольких метров, и даже изменять эти данные - либо на самих трекерах, либо в аккаунтах на сервере: например, одному пользователю накрутили 12 миллионов лишних шагов.

В качестве решения проблемы авторы исследования рекомендовали использовать шифрование, защищающее связь каждого конкретного трекера с его интернет-аккаунтом. Правда, при этом было признано, что шифрование увеличит нагрузку на трекер и остальные устройства в цепи.

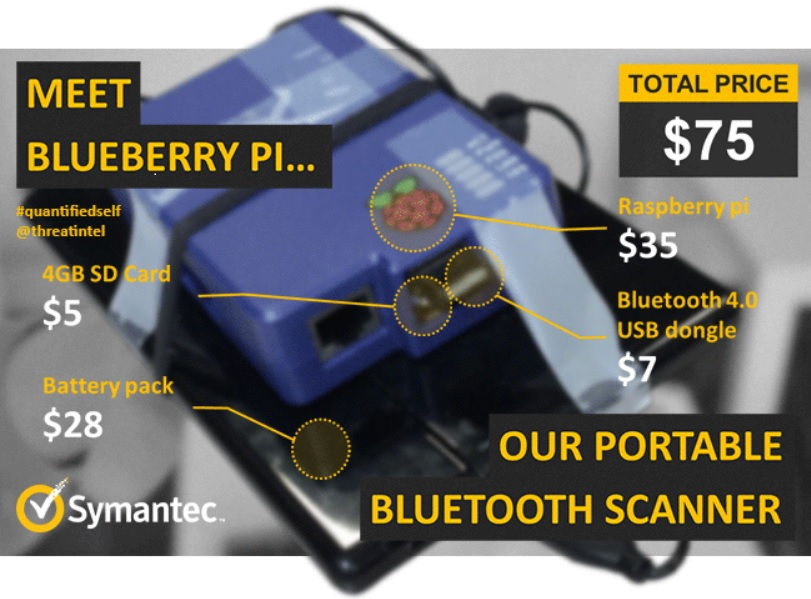

В новых моделях Fitbit для беспроводной связи используется Bluetooth. Это позволило специалистам по безопасности из Symantec раскритиковать целое множество "оздоровительных браслетов", работающих на данном протоколе. Летом 2014 года они собрали несколько Bluetooth-сканеров на основе мини-компьютеров Raspberry Pi (каждый гаджет в итоге стоил всего $75) и расставили их в Дублине и Цюрихе. Cканеры размещали в местах проведения спортивных мероприятий, отдельно изучали бизнес-центры и транспортные узлы.

Всего в ходе эксперимента было "поймано" 563 трекера разных марок, включая браслеты Fitbit Flex (он оказался самым популярным), Jawbone, Nike FuelBand и спортивные часы Polar. Согласно отчёту, сканирование позволило перехватывать не только уникальные идентификаторы устройств и передаваемые персональные данные, но и другую информацию, позволяющую идентифицировать владельцев - например, пользовательское название устройства, часто совпадающее с именем владельца.

Таким образом, следить за перемещениями пользователя, а также за его здоровьем, могут и третьи лица без его ведома. Причём не только во время тренировок: многие наручные трекеры просто не позволяют вам отключить круглосуточно работающий Bluetooth (разве что вы будете каждый раз вынимать батарейку из трекера). Это значит, что потенциальные грабители могут узнать, находитесь ли вы в квартире. Или даже - насколько крепко вы спите в данный момент.

Кроме того, как отмечают исследователи, ни в одном из выслеженных трекеров передача данных не шифровалась. Возможно, производители таким образом просто экономят заряд батареи. Правда, в других случаях они не экономят: то же исследование выявило, что каждое фитнесс-приложение, обычно используемое в паре с трекером, передает пользовательские данные в среднем на 5 разных серверов; часто бывает, что приложение связывается более чем с 10 разными интернет-адресами. То есть, помимо собственного сервера для данного трекера, пользовательская информация передается ряду других компаний.

Специалисты Symantec также обнаружили, что 52% приложений-трекеров вообще не раскрывают пользователю свою политику безопасности персональных данных. Да и большинство остальных, показывая такую политику, обычно отделываются общими фразами типа "ваши данные защищены" вместо конкретных ответов: какие именно данные собираются? где и сколько времени они хранятся? кому передаются? как пользователь может контролировать эти данные?

Однако вернёмся к шифрованию: Bluetooth вполне позволяет такую защиту. Однако и здесь возможны проблемы с безопасностью. В начале декабря 2014 года Ливиу Арсене из Bitdefender сообщил, что может прочитать сообщения, которые передаются на умные часы Samsung Gear Live с пользовательского смартфона, в данном случае - Google Nexus 4. Для этого нужно лишь узнать шестизначный пин-код, который вводится при первом "спаривании" устройств через Bluetooth. По утверждению исследователя, пин-код можно найти простым перебором (brute force), после чего можно прочитать пользовательские SMS, чаты Google Hangouts и прочие приватные сообщения, которые пересылаются на часы.

Правда, заявление это оказалось спорным и вызвало ряд уточнений о необходимости дополнительных условий. Однако исследователь настаивает, что уже скоро появятся боевые эксплойты, которые обходят защиту Android Wear.

Чем тут можно помочь? И Symantec, и Bitdefender вновь называют меры безопасности, которые входят в противоречие с самой миниатюризацией гаджетов.

Например, предлагается использовать дополнительное шифрование - или хотя бы просто включить то шифрование, которое уже доступно для данного вида связи (Bluetooth). Однако, как было отмечено выше, это тормозит процессор и сажает батарейки, которые и так маленькие.

Набирать при каждой сессии надёжный длинный пароль? Но для этого требуется устройство ввода, а не просто красивый ремешок (разве что ремешок научится распознавать отпечатки пальцев… которые, впрочем, тоже подделываются).

Можно использовать для связи технологию NFC, у которой меньше радиус действия, что усложняет перехват. Но это делает устройство дороже, да и в этой технологии уже найдены дыры.

Ну и наконец, можно ещё раз посоветовать пользователям отключать беспроводную связь, когда в этом нет нужды - если только на вашем браслете есть такой выключатель.

В общем, ситуация с безопасностью наручных беспроводных гаджетов в новом году едва ли улучшится. Не исключено, что даже возникнет ретро-мода на проводные соединения (к примеру, через разъём для наушников). В конце концов, никто ещё не умирал оттого, что число его шагов перелетело с одного устройства к другому на пару часов позже.

Но кстати, об умирании. Если вы смотрели сериал «Homeland» - там во втором сезоне был эпизод, когда террористы вырубают вице-президента США через носимый дефибриллятор с беспроводным управлением. Некоторые считали это киношным вымыслом. Однако весной 2014 года журнал Wired опубликовал результаты исследования Скотта Эрвина, который протестировал медицинское оборудование в сотне американских клиник. В ходе тестов действительно найдены дефибрилляторы, которые можно взять под контроль, используя дефолтный пароль на Bluetooth-соединение. У бывшего вице-президента США Дика Чейни был аналогичный дефибриллятор с беспроводным доступом, но в 2007 году эту фичу отключили из соображений безопасности.

Эта история подсказывает общее направление, в котором будут развиваться проблемы с безопасностью фитнесс-браслетов. Пока эти устройства являются в основном лишь фетишем, то есть модной, но не особо полезной игрушкой – поэтому их защита сейчас мало кого заботит. Другое дело, когда они будут иметь серьёзное отношение к здравоохранению, превращаясь в нечто вроде персональной медкарты. Тогда появятся и более серьёзные стандарты безопасности, а пользователи и государство станут активнее требовать от производителей соблюдения этих стандартов. Правда, особенность ситуации в том, что технологические основы этих носимых устройств – вместе с их уязвимостями – закладываются уже сейчас, в нынешней «неопасной» бижутерии. Исправлять их потом будет гораздо тяжелее.