Безопасность IOS-приложений (часть 10) – исследование файловой системы

В этой статье мы будем исследовать файловую систему операционной системы IOS. Будут рассмотрены организация директорий, некоторые важные файлы и способы извлечения информации из базы данных и plist-файлов. Также мы рассмотрим, как приложения хранят данные в своих собственных директориях (песочнице) и способы их извлечения.

Автор: Пратик Джианчандани (Prateek Gianchandani)

В этой статье мы будем исследовать файловую систему операционной системы IOS. Будут рассмотрены организация директорий, некоторые важные файлы и способы извлечения информации из базы данных и plist-файлов. Также мы рассмотрим, как приложения хранят данные в своих собственных директориях (песочнице) и способы их извлечения.

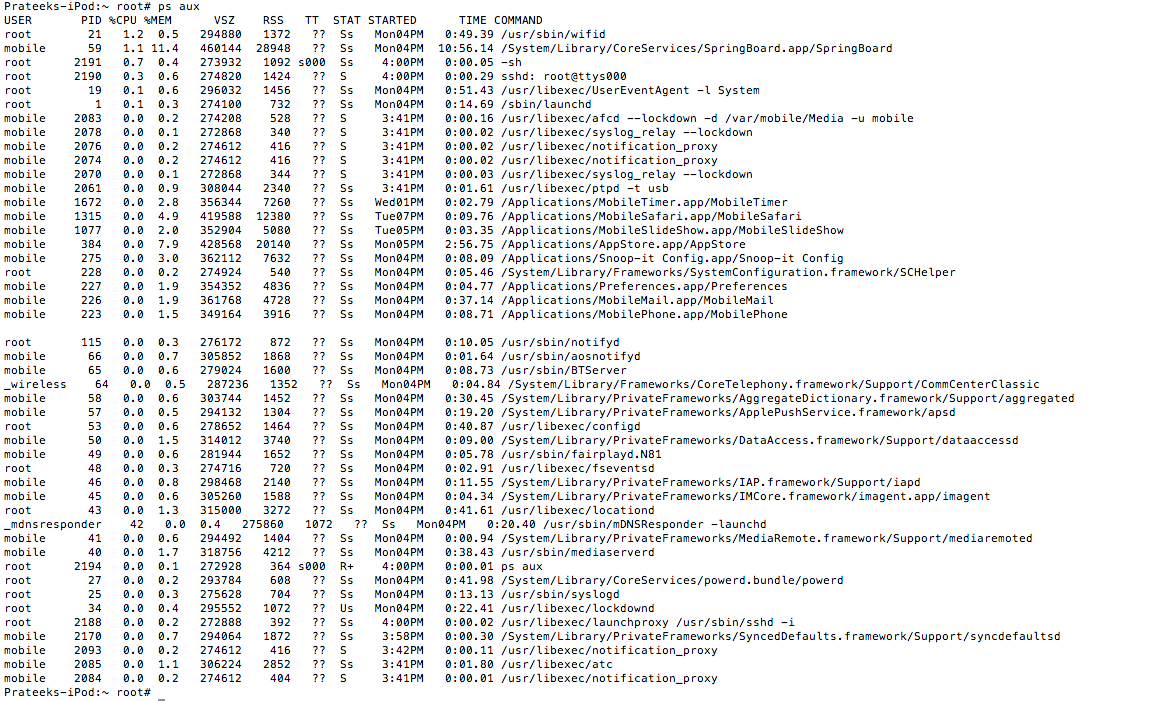

Следует обратить внимание на одну важную деталь. В предыдущих статьях мы работали с устройством под пользователем root. Существует еще один пользователь с именем mobile, у которого уровень привилегий меньше, чем у пользователя root. Практически все приложения (за исключением Cydia и некоторых других, которые требуют привилегий root) работают под пользователем mobile. Некоторые внутренние демоны и сервисы Apple также требуют привилегий root. Чтобы убедиться в этом, выполним команду ps aux. На рисунке ниже показаны параметры процессов системы. В самой левой колонке показана колонка пользователя, из-под которого запущен процесс. Мы видим, что Cydia работает от имени root, в то время как остальные приложения работают под пользователем mobile (например, /Applications/AppStore.app/AppStore). Также в этом списке показаны некоторые демоны (например, /usr/sbin/wifid), запущенные под пользователем root. Некоторые другие приложения, которые вы устанавливаете через Cydia, могут требовать привилегий root. По умолчанию на джейлбрейковом устройстве у пользователей root и mobile один и тот же пароль alpine.

Рисунок 1: Результат выполнения команды ps aux, которая выдает список процессов системы и их параметры

Вы можете сконфигурировать приложения для работы под пользователем root. Более подробно об этом можно узнать из дискуссии на Stack Overflow.

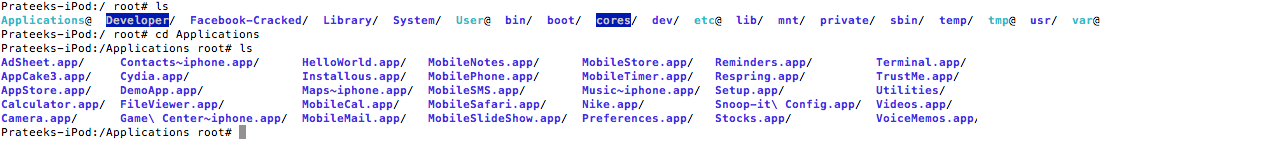

Подключитесь к устройству через ssh и зайдите в директорию /Applications. В этой папке находятся несколько приложений, большинство из которых идут в комплекте с IOS. Также в этой папке есть приложения, установленные через Cydia (например, приложение Terminal). Пожалуйста, обратите внимания, что все приложения из директории /Applications запускаются не в изолированной среде (sandboxed environment), в то время как приложения из папки /var/mobile/Applications запускаются в изолированной среде. О песочнице мы поговорим далее в этой статье. Все эти приложения работают под пользователем mobile, не считая специально сконфигурированных приложений, которые работают под пользователем root.

Рисунок 2: Содержимое папки /Applications

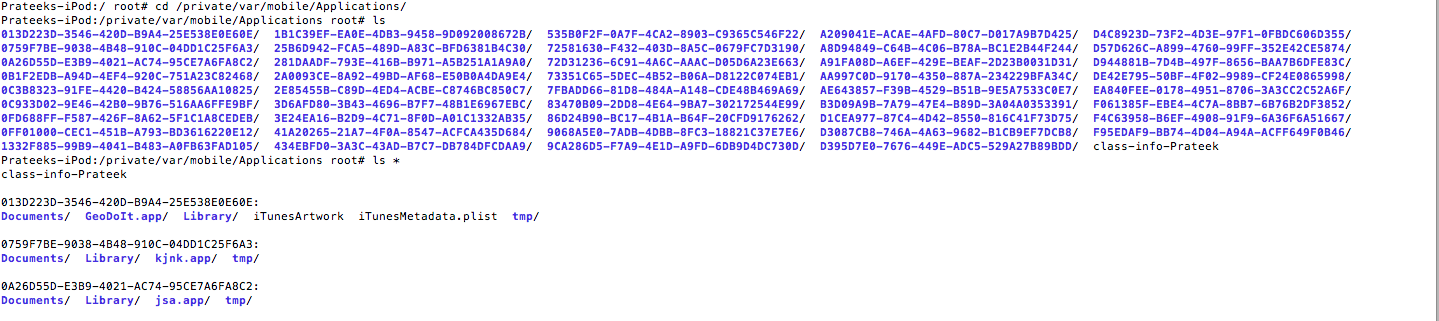

Все приложения, загружаемые из App Store, сразу же попадают в директорию /var/mobile/Applications/. В этой папке также находятся приложения, установленные при помощи утилиты installipa или из внешнего источника наподобие Cydia. Все эти приложения запускаются в изолированной среде.

Рисунок 3: Содержимое папки /var/mobile/Applications/

Обратите внимание, что, начиная с IOS 4, каждое приложение располагается в изолированной среде или песочнице. Это сделано для того, чтобы приложение не могло получить доступ к данным вне изолированной среды. Таким образом, повышается уровень безопасности. Хотя все еще остается возможным получить доступ к определенным пользовательским данным из приложения, если есть соответствующие привилегии. В этот набор включены привилегии для получения пользовательских контактов, фотографий и так далее (на эту тему были и продолжаются дискуссии). К примеру, начиная с IOS 6, приложение может получить доступ к пользовательским контактам после того, как пользователь наделил приложение соответствующими правами. В более ранних версиях приложение могло получить доступ к данным пользователя без ведома самого пользователя, что вызвало жаркие споры в отношении приложения Path.

Кроме того, возможно получить доступ и к другой информации, находящейся вне изолированной среды, при помощи Entitlements (права доступа на ресурсы вне песочницы). Более подробно об этом можно прочитать в документации для разработчиков. Например, для доступа на чтение и запись в календарь пользователя в соответствующий ключ com.apple.security.personal-information.calendars необходимо установить значение YES в файле .entitlements.

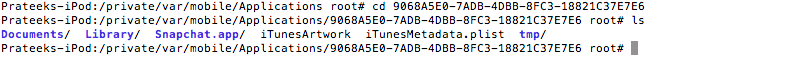

Давайте рассмотрим структуру директории конкретного приложения на примере приложения Snapchat. Для всех остальных приложений структура директорий примерно одинакова.

Рисунок 4: Структура директорий для приложения Snapchat

Рассмотрим содержимое каждой директории более подробно.

- Папка Snapchat.app (и все остальные папки, название которых соответствует шаблону Appname.app) содержит ресурсы (картинки), plist-файлы и бинарный файл приложения.

- Папка Documents используется для хранения любых файлов. Для данных, которые не относятся к контексту приложения (для таких данных используется папка Appname.app), существует отдельная папка. Вот выдержка из документации Apple: Храните в папке / Documents / пользовательские данные и любую другую информацию, которая не может быть воссоздана приложением (пользовательские документы и другие данные, создаваемые пользователем)

- В папке tmp используется для хранения временных пользовательских данных. Разработчику приложения следует заботиться о том, чтобы эта папка не раздувалась до огромных размеров.

- В папке Library хранятся файлы, не относящиеся к пользовательским файлам.

Ниже приводится выдержка из документации Apple, где приводится более подробная информация по структуре директорий приложения.

- Обрабатывайте файлы, которые ваше приложение может загружать, генерировать или воссоздавать, одним из двух способов:

- В iOS 5.0 и ниже кладите эти файлы в папку <Application_Home>/Library/Caches для того, чтобы они не попадали в резервную копию.

- В iOS 5.0.1 и выше кладите эти файлы в папку <Application_Home>/Library/Application Support и внесите их в атрибут com.apple.MobileBackup. Этот атрибут не позволяет добавлять файлы в резервные копии iTunes или iCloud. Если у вас много таких файлов, вы можете хранить их в поддиректории и добавить в атрибут только эту директорию.

- Файлы кэша кладите в папку <Application_Home>/Library/Caches. Например, сюда можно класть файлы (но не только их) кэша базы данных и загружаемого контента, который используется приложениями для просмотра журналов, газет или карт. Ваше приложение должно уметь разруливать ситуации, когда кэш очищается системой для освобождения дискового пространства.

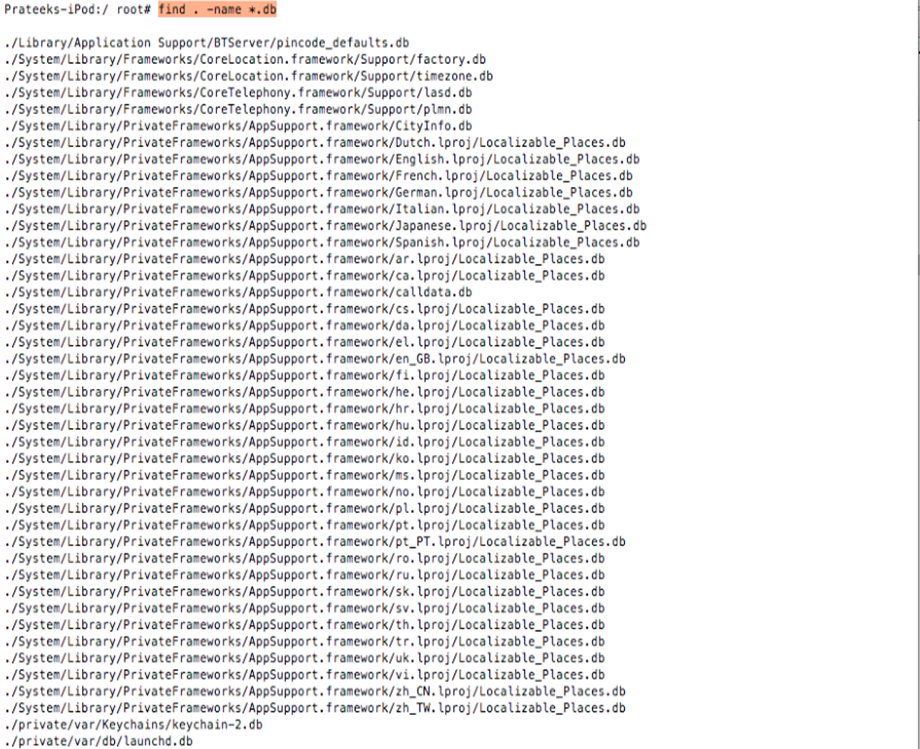

Получение информации из файлов баз данных

Apple использует базы данных sqlite для хранения больших массивов информации. Обычно файлы баз данных содержат расширение .db или .sqlitedb. Разработчикам могут работать с базами данных на низком уровне при помощи множества инструментов (фреймворк Core Data, NSUserDefaults и т. д.). Файлы баз данных могут использоваться для извлечения огромных объемов информации, как в конкретном приложении, так и в операционной системе. Например, это может быть история звонков или электронные письма. Для нахождения всех .db файлов используйте команду find . -name *.db.

Рисунок 5: Получения списка всех .db файлов при помощи команды find . -name *.db

На рисунке выше показан список всех файлов баз данных, которые хранятся на устройстве. Давайте взглянем некоторые важные файлы баз данных.

На моем устройстве установлено приложение gmail. Я заинтересовался файлом, показанным на рисунке ниже.

Рисунок 6: Файл базы данных, используемый приложением gmail

Кажется, файл содержит некоторую важную информацию. Давайте проанализируем его при помощи клиента sqlite. Для этого вам необходимо установить клиент sqlite с именем sqlite3 (если он у вас не установлен). Открываем файл, используя команду sqlite3 file_name.

Рисунок 7: Команда для анализа содержимого файла базы данных при помощи клиента sqlite

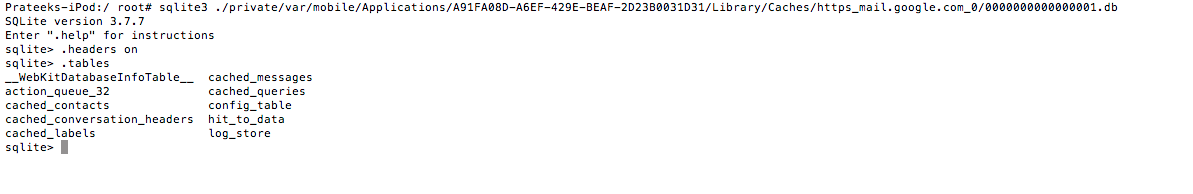

После выполнения команды вы окажетесь в интерпретаторе sqlite. Для начала включим отображение заголовков таблицы. После этого, используя команду .tables, выведем список всех таблиц базы данных.

Рисунок 8: Включение заголовков и вывод списка всех таблиц базы данных

Таблицы cached_contacts, cached_queries и cached_messages представляют для нас определенный интерес. Давайте взглянем на содержимое таблицы cached_messages.

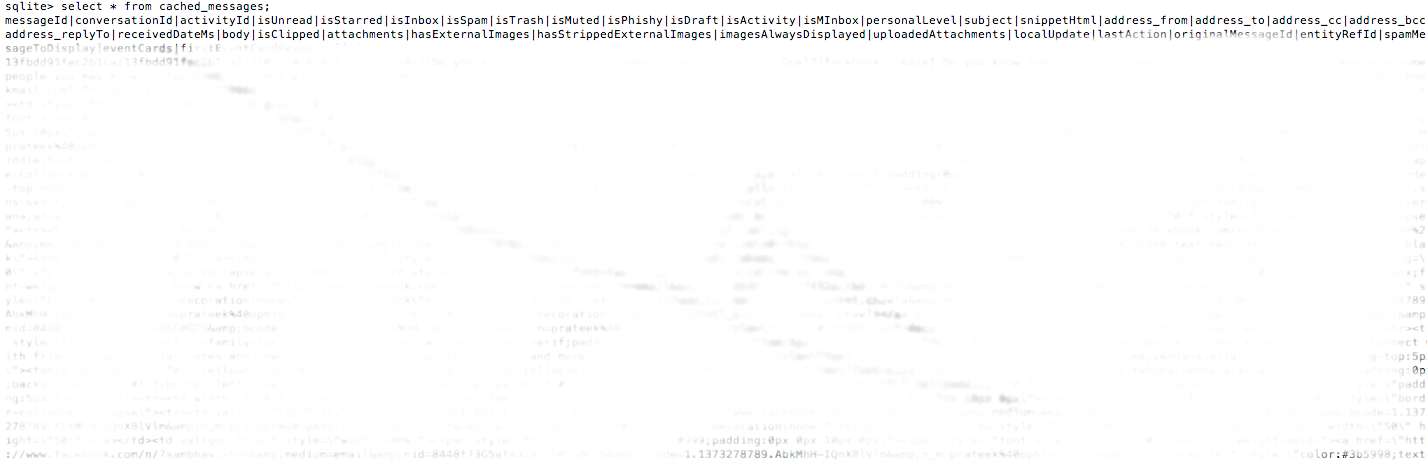

Рисунок 9: Содержимое таблицы cached_messages

Как видно из рисунка выше, в таблице находятся закэшированные электронные сообщения.

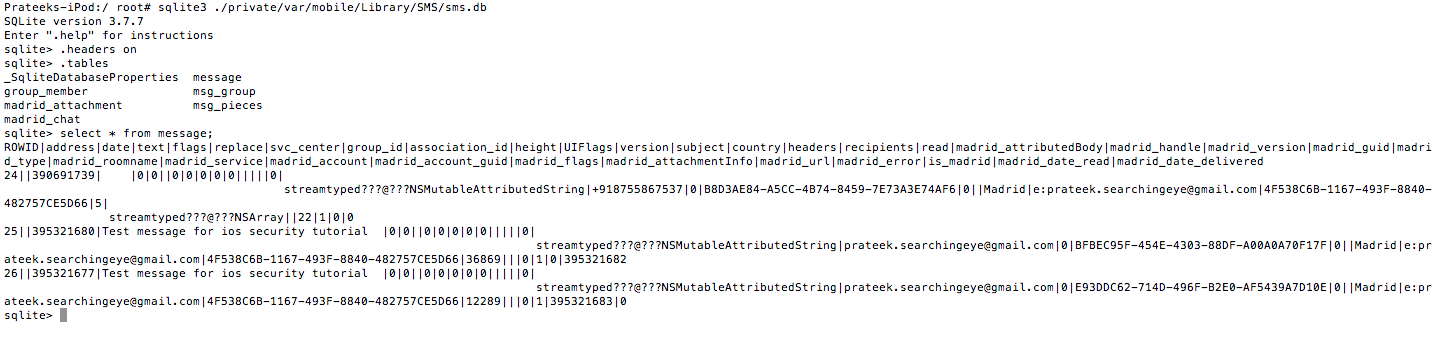

Схожим образом можно выгрузить всю информацию из базы данных, содержащую SMS-сообщения (база данных находится в папке /private/var/mobile/Library/SMS). Как видно из рисунка ниже, в базе данных содержится сообщение с текстом Test message for ios security tutorial.

Рисунок 10: Содержимое таблицы messages базы данных sms.db

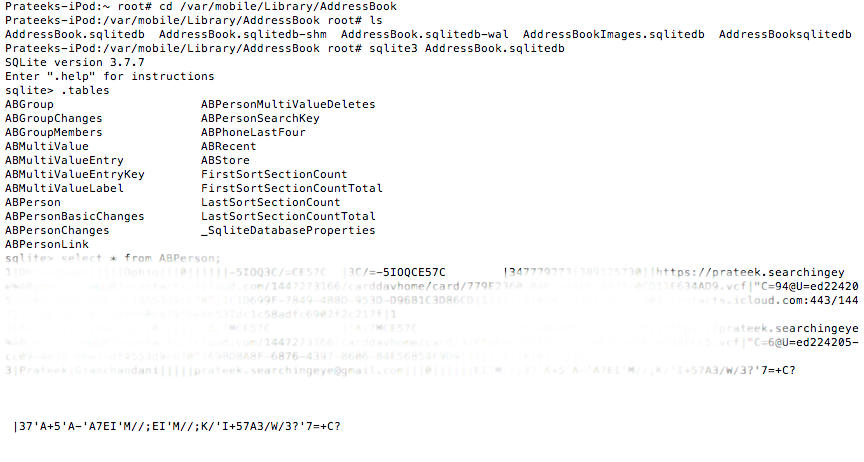

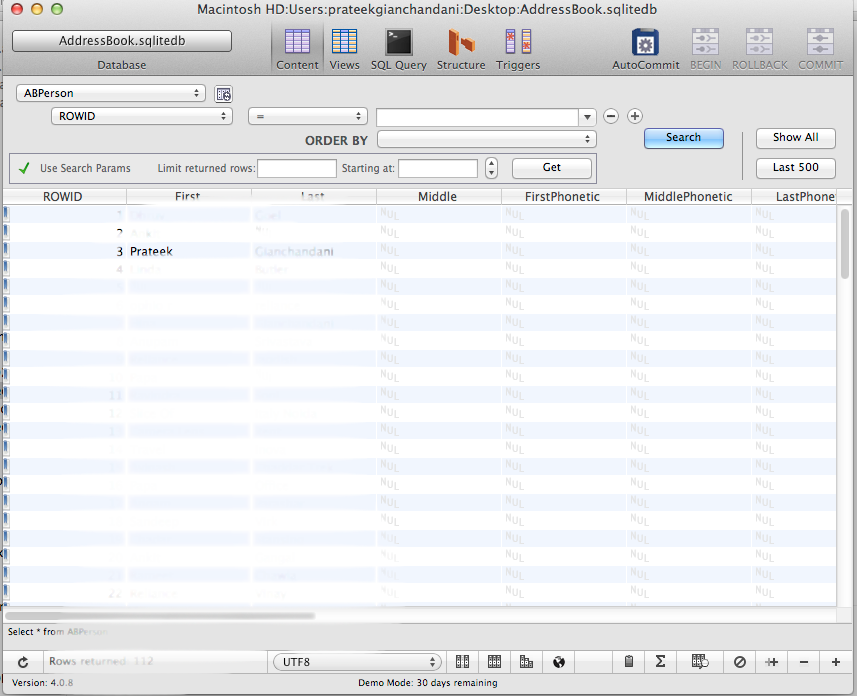

Другой пример: база данных адресной книги, которую можно найти в папке /var/mobile/Library/AddressBook.

Рисунок 11: Содержимое таблицы ABPerson базы данных AddressBook.sqlitedb

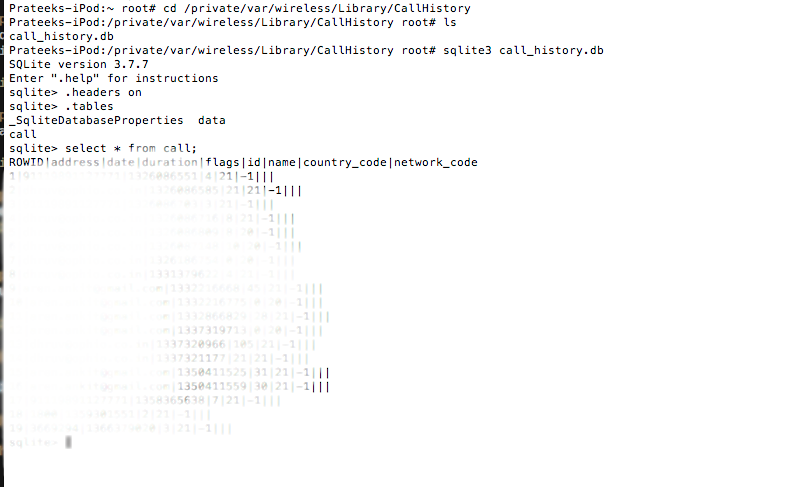

Вы также можете найти историю вызовов (база данных находится в папке /private/var/wireless/Library/CallHistory).

Рисунок 12: Содержимое таблицы call базы данных call_history.db

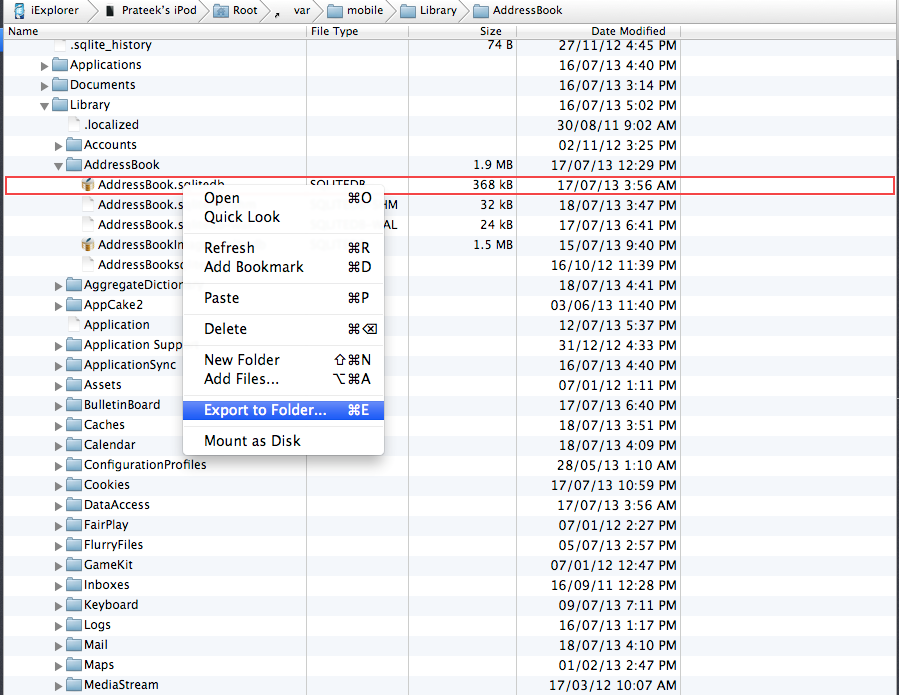

Иногда работа с командной строкой может отнимать много времени и сил. Более простой способ анализа информации – экспорт файла базы данных на рабочий стол. К примеру, давайте экспортируем базу данных адресной книги.

Рисунок 13: Процедура экспорта базы данных

Затем мы можем проанализировать информацию при помощи клиента sqlite с графической оболочкой (в моем случае это MesaSQLite, он бесплатен и прост в использовании). Зайдите в MesaSQLite и в разделе File кликните на Open Database, а затем выберите файл базы данных. Далее переключитесь на вкладку Content, выберите таблицу и кликните на Show All.

Рисунок 14: Просмотр содержимого таблицы при помощи MesaSQLite

Как вы уже могли убедиться, из файлов баз данных можно получить огромный объем информации. Рекомендую вам проанализировать содержимое системных баз данных и баз данных, используемых конкретными приложениями.

Получение информации из plist-файлов

Plist-файлы представляют собой структурированные текстовые файлы, используемые для хранения настроек определенного приложения. Поскольку информация структурирована и хранится по методу «ключ-значение», то легко добавлять новые данные, и разработчики иногда хранят в этих файлах больше информации, чем реально используется в приложении.

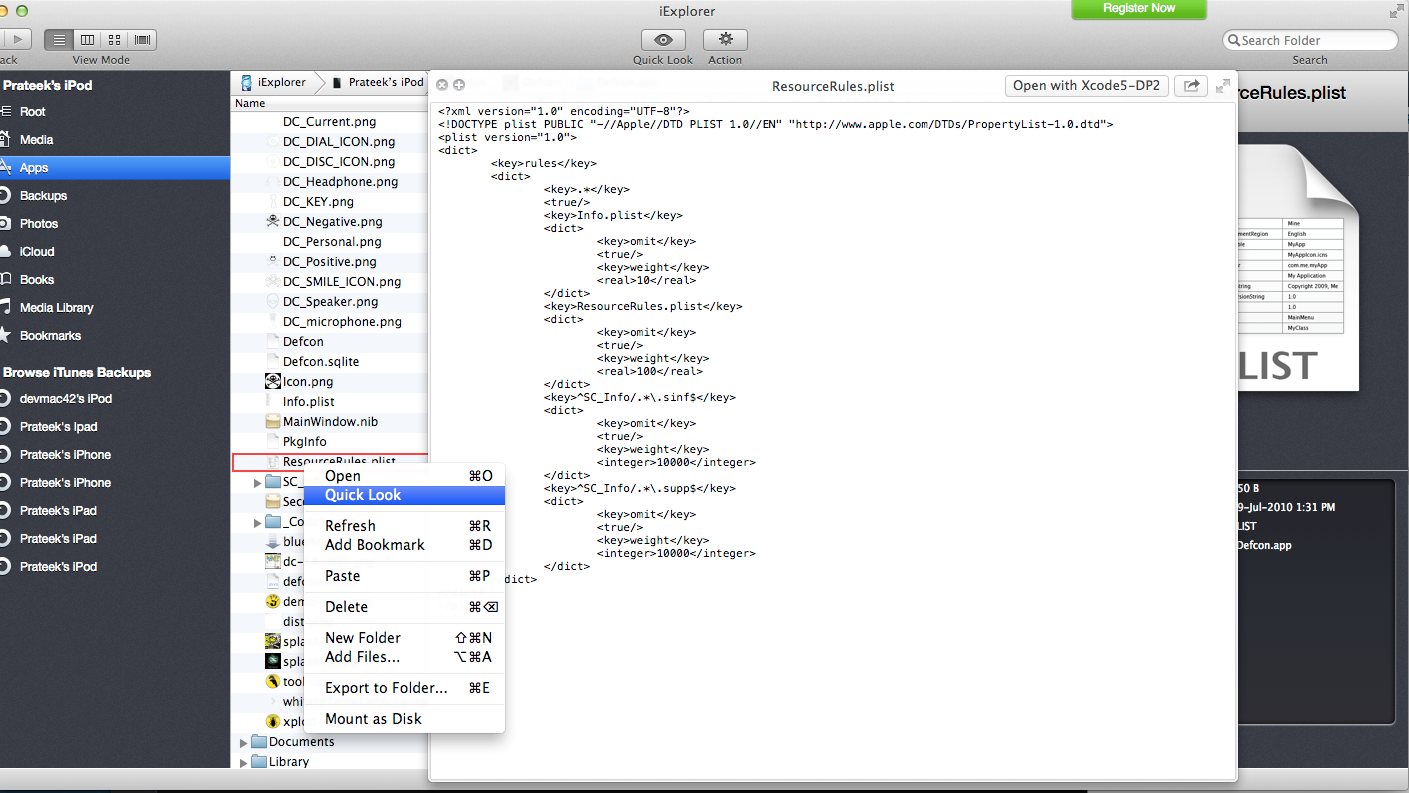

Даже в неджейлбрейковом устройстве plist-файлы можно извлечь при помощи утилиты iExplorer. Вы также можете бегло осмотреть plist-файл, используя iExplorer. На рисунке ниже показано содержимое plist-файла, используемое приложением Defcon.

Рисунок 15: Содержимое plist-файла приложения Defcon

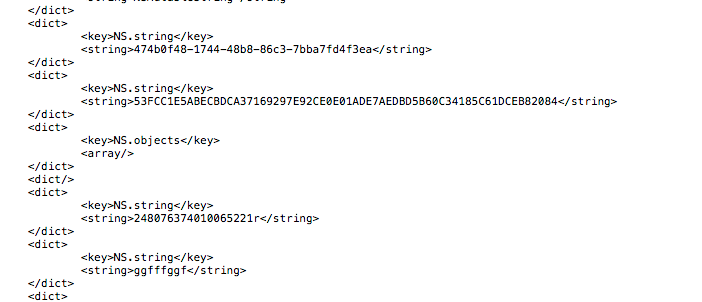

Ниже показан фрагмент файла User.plist для приложения Snapchat, который хранится в папке Documents. Первая помеченная секция хранит информацию об аутентификационном токене конкретного пользователя. Вторая помеченная секция хранит имя пользователя приложения Snapchat.

Рисунок 16: Фрагмент файла User.plist приложения Snapchat

Plist-файлы могут также содержать конфиденциальную информацию (например, имена пользователей и пароли). Тут важно помнить о том, что любой может извлечь информацию из plist-файла с любого устройства (даже если оно неджейлбрековое). Вы также можете извлечь plist-файлы из резервной копии itunes. Последние несколько лет разработчики используют plist-файлы для хранения конфиденциальной информации, что не правильно. Ранее была найдена уязвимость в приложении Linkedin, суть которой заключалась в том, что разработчик как раз использовал plist-файлы для хранения информации об аутентификации пользователя.

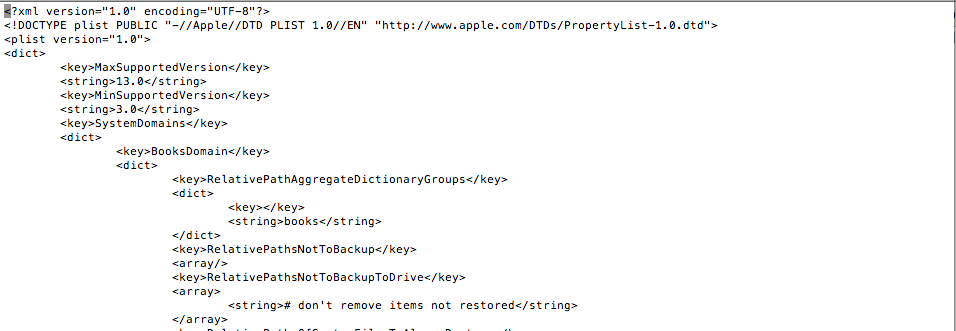

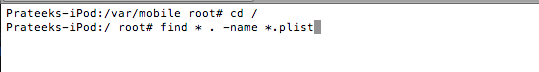

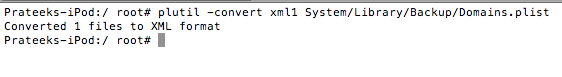

Если вы хотите читать plist-файл прямо из терминала, файл необходимо сконвертировать в формат xml при помощи утилиты plutil (команда plutil -covert xml1 [filename]). Вначале найдем все plist-файлы на устройстве, используя команды, показанные на рисунке ниже.

Рисунок 17: Ищем все plist-файлы на устройстве

Сконвертируем какой-нибудь файл в формат xml.

Рисунок 18: Конвертируем plist-файл в формат xml

Теперь файл находится в удобочитаемом формате. Откроем его, используя vim.

Рисунок 19: Просмотр xml-файла в текстовом редакторе vim

Теперь мы сможем проанализировать plist-файл.

Заключение

В этой статье мы исследовали файловую систему в IOS, изучили структуру директорий приложения, рассмотрели некоторые важные файлы и изучили способы извлечения информации из баз данных и plist-файлов. В следующей статье мы рассмотрим простейшее приложение и при помощи техник, изученных нами в предыдущих статьях, выполним детальный анализ безопасности этого приложения.