Безопасность HTML5 – часть третья

Данный документ содержит выдержки из магистерской диссертации Майкла Шмидта. Здесь отражены рассмотренные в диссертации аспекты HTML5, касающиеся безопасности.

2.4 Оффлайновые веб-приложения

До HTML5 cоздание веб-приложений, которые можно использовать оффлайн, было трудной задачей. Некоторые производители проделали сложную работу, чтобы заставить свои приложения работать оффлайн. Это решалось в основном через дополнения ПА, которые пользователь должен был установить. HTML5 вводит концепцию оффлайновых веб-приложений. Веб-приложение может посылать ПА информацию о том, какие файлы нужны для работы оффлайн. Загрузив нужную информацию однажды, приложение может использоваться оффлайн. ПА распознает оффлайн-режим и загружает данные из кэша.

Чтобы указать ПА, что ему следует сохранить некоторый файл для использования оффлайн, в тэг <html> нужно включить новый HTML-атрибут manifest:

<!DOCTYPE HTML> <html manifest="/cache.manifest"> <body>

Атрибут manifest ссылается на файл манифеста, который определяет такие ресурсы, как HTML и CSS файлы, которые нужно сохранить для оффлайн-использования. Файл манифеста содержит несколько разделов, где указано какие файлы следует кэшировать и сохранить, какие никогда не нужно кэшировать, а какие должны быть загружены в случае ошибки. Файл манифеста может иметь имя и произвольное местоположение на сервере. Нужно лишь, чтобы он имел имя, заканчивающееся на «.manifest», и возвращался сервером с типом контента text/cache-manifest в заголовке. В противном случае ПА не будет использовать содержимое файла для формирования оффлайн-кэша веб-приложения. Более подробную информацию и пример файла манифеста можно найти в разделе 5.3.3.

2.4.1 Уязвимости

С появлением оффлайновых веб-приложений границы безопасности изменились. В веб-приложениях до HTML5 все решения, связанные с контролем доступа к данным и функциям, делались на стороне сервера. С появлением оффлайновых веб-приложений часть проверок прав доступа переместилась на сторону ПА. Для оффлайновых веб-приложений, таким образом, не достаточно реализации защитных мер исключительно на сервере. Цель атаки на веб-приложение больше не ограничена сервером, становится возможным атаковать и клиентскую часть приложения.

Это главным образом нарушает требование "Защита ПА". Однако, при нарушении данного требования неявной угрозе подвергаются все остальные требования безопасности. Например, если имеется возможность нарушить требование «Безопасное кэширование», атакующий сможет внедрить в кэш оффлайнового веб-приложения любое содержимое и использовать его для нарушения других требований безопасности.

2.4.2 Угрозы и сценарии атакВнедрение в кэш вредоносных данных было проблемой безопасности еще до HTML5. Отравление кэша было возможным и ранее, через существующие в HTML4 директивы кэша для файлов JavaScript и других ресурсов. Тем не менее, атаки отравления кэша ПА были ограничены. С появлением в HTML5 оффлайновых приложений атаки отравления кэша получили больше возможностей. В HTML5 усилились следующие угрозы:

- Отравление кэша: стало возможным кэшировать корневую директорию сайта. Поддерживается кэширование как HTTP, так и HTTPS страниц. Это нарушает требования безопасности «Защита ПА» и «Безопасное кэширование».

- Постоянные вектора атак: кэш оффлайнового приложения хранится ПА до тех пор, пока либо сервер не пошлет обновление (что не случится в случае навязанного злоумышленником контента), либо пользователь не удалит кэш вручную. Здесь имеет место та же проблема, что и у Web Storage. ПА разных производителей ведут себя по-разному при удалении недавней истории ("recent history"). Это нарушает требование безопасности "Защита ПА".

- Отслеживание пользователя: информация, хранимая оффлайновым приложением, может быть использована для отслеживания пользователей. Веб-приложения могут содержать в файлах кэша уникальные идентификаторы для отслеживания пользователей. Это нарушает требование безопасности «Конфиденциальность».

Момент и условия удаления кэша оффлайнового приложения зависят от производителя ПА. В разделе 5.4.2 показано поведение различных браузеров при удалении кэша оффлайнового приложения.

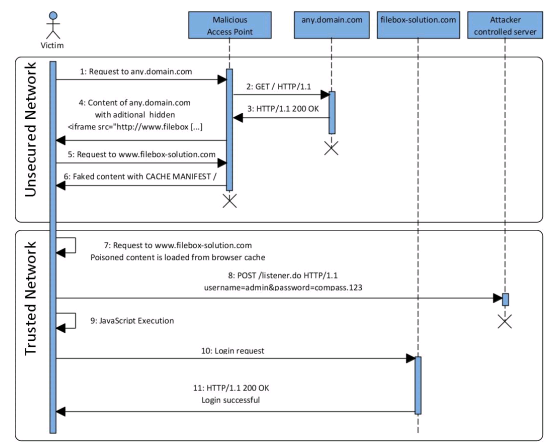

Как уже упоминалось, отравление кэша – наиболее серьезная проблема безопасности для оффлайновых веб-приложений. Поэтому в данном разделе описан возможный сценарий отравления кэша, который основан на идеях статьи из [41]. На рисунке 6 показана диаграмма последовательности, которая иллюстрирует, как атакующий может отравить кэш ПА жертвы. Жертва выходит в Интернет через небезопасную вредоносную сеть и запрашивает какую-нибудь страницу (не обязательно отравляемую). Вредоносная сеть подменяет данные, посылаемые клиенту, и отравляет кэш ПА. Позднее жертва выходит в Интернет через доверенную сеть и обращается к отравленному сайту. Затем происходит собственно атака: жертва загружает из кэша отравленный контент. Предполагаемая топология этой атаки показана в разделе 5.1.3 на высокоуровневой диаграмме.

Рисунок 6 Диаграмма последовательности: отравление кэша оффлайнового веб-приложения

- Жертва обращается к any.domain.com через вредоносную точку доступа (например, открытую беспроводную сеть).

- Через вредоносную точку доступа посылается HTTP GET-запрос на any.domain.com.

- Any.domain.com возвращает ответ.

- Точка доступа добавляет к ответу от any.domain.com скрытый Iframe с адресом источника src=http://www.filebox-solution.com.

- Этот скрытый Iframe заставляет ПА послать фоновый запрос на www.filebox-solution.com (пользователь о нем не извещается).

- Запрос к www.filebox-solution.com перехватывается вредоносной точкой доступа и возвращает фальшивую страницу входа, содержащую вредоносный JavaScript. HTML-страница содержит объявление манифеста кэша. Файл cache.manifest настроен на кэширование корневой директории www.filebox-solution.com (сам файл cache.manifest возвращается с управляющим кэшированием HTTP-заголовком Expires, установленным на некоторую дату в будущем).

- Жертва открывает свой ПА в доверенной сети и вводит www.filebox-solution.com в адресной строке. Поскольку запрашиваемая страница уже существует в кэше оффлайн-приложения, ПА берет ее оттуда, включая вредоносный JavaScript. Запрос к www.filebox-solution.com не посылается.

- После того, как пользователь введет свои аутентификационные данные в фальшивую форму входа (оффлайнового приложения), эти данные передадутся на сервер, контролируемый атакующим (выполняется JavaScript-код).

- JavaScript производит запрос входа на www.filebox-solution.com (с данного пункта шаги необязательны; они выполняются, чтобы скрыть атаку от пользователя).

- Запрос входа посылается на www.filebox-solution.com.

- Происходит успешный вход на сайт (пользователь не замечает атаку).

Доказательство возможности этой атаки приведено в разделе 5.2.5. Этот раздел показывает подробности данной атаки отравления кэша, включая соответствующий HTML-код, дамп сетевого трафика и снимки экрана браузера.

Кто-то может заметить, что подобная атака была осуществима стандартными HTML-средствами. Это так, но атака на оффлайн-приложение имеет два преимущества:

- Возможно кэширование корневой директории: если пользователь открывает отравленный сайт, ПА не пошлет в сеть ни одного запроса и загрузит отравленный контент из кэша. Если же корневая директория кэширована с помощью кэш-инструкций HTML4, запрос на сервер будет послан как только пользователь нажмет на обновление (сервер пошлет либо HTTP-код 304 "не изменялось", либо HTTP 200 "ОК" и страница будет загружена с сервера, а не из кэша).

- SSL-ресурсы также могут быть кэшированы. В HTML4 были возможны атаки типа «человек посередине», но пользователь в этом случае должен был обращаться к сайту из небезопасной сети. С оффлайновыми приложениями стало возможным кэшировать корень HTTPS-сайта; пользователю не нужно открывать сайт. Пользователь может установить небезопасное соединение (проигнорировав предупреждение о сертификате) в недоверенной сети, поскольку он не посылает критичных данных. Настоящая атака происходит, если пользователь возвращается обратно в доверенную сеть, чувствуя себя в безопасности, и совершает вход в отравленное ранее приложение.

2.4.3 Контрмеры

Поставщики веб-приложений не могут избежать угроз «Постоянные вектора атак» и «Отравление кэша». Эти угрозы определены в спецификации HTML5. Чтобы решить эту проблему, нужно научить пользователей очищать кэш своих ПА всякий раз после выхода в Интернет через незащищенную сеть перед тем, как они хотят обратиться к странице, которой передаются конфиденциальные данные. Далее пользователям нужно научиться понимать значение предупреждений безопасности и признавать оффлайновые веб-приложения только от доверенных сайтов.

2.5 Web Messaging

Современные, богатые возможностями сайты все больше нуждаются в подключении так называемых гаджетов от третьих сторон. Эти гаджеты, как правило, являются JavaScript-приложениями с определенным назначением (пример – погодный информер). HTML4 предоставляет только два способа решения этой проблемы.

Первый способ – подключать гаджеты с помощью Iframe-ов, что безопасно, но неудобно для пользователя. Сайт, загруженный с домена domainA.csnc.ch, не может получить доступ к элементам Объектной Модели Документа (DOM) встроенного Iframe-a, загруженного с домена domainB.csnc.ch, и наоборот. Если пользователь уже ввел ZIP-код в приложение, ему придется повторно ввести ZIP-код в Iframe, что не является примером дружественного интерфейса.

Второй способ заключается в использовании встроенного JavaScript кода, что является мощным, но небезопасным решением. JavaScript из внешнего источника запускается в контексте домена, в который он встраивается, и, таким образом, имеет доступ ко всей DOM, включая любые введенные данные вроде ZIP-кода. Этот подход является дружественным для пользователя, поскольку нет нужды повторно вводить данные, но зато таит в себе опасность. Внешнему скрипту доступны номера кредитных карт, персональные и любые другие данные, введенные на сайте. Поставщикам веб-приложений приходится доверять внешнему источнику JavaScript-кода, который они встраивают в свое приложение. Это рискованно, поскольку они не могут контролировать встроенный код постоянно. Содержимое внешнего JavaScript-файла может быть проверено на изъяны безопасности в определенный момент, но трудно проверять файл каждый раз, когда он запрашивается ПА. Поставщик может изменить содержимое файла и случайно, либо намеренно проделать бреши в безопасности (подобно проблеме TOCTOU в программировании [42]).

HTML5 вводит новую возможность, называемую Cross Document Messaging (Передача сообщений между документами), которая позволяет документам взаимодействовать друг с другом, даже если они с различных доменов. Это делает возможным взаимодействие между сайтом и встроенным в него Iframe-ом и улучшает безопасность веб-приложений по сравнению с использованием встроенного JavaScript. Cross Document Messaging открывает новый путь решения вышеупомянутых проблем взаимодействия. Iframe-ы с различных доменов могут посылать друг другу сообщения, используя новый API:

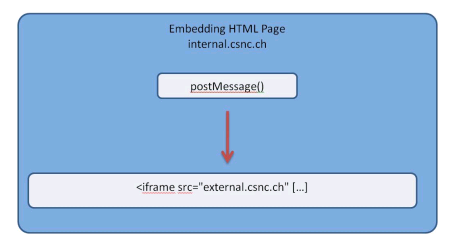

Рисунок 7 Cross-Document Messaging

В разделе 5.2.6 представлено демонстрационное приложение, которое использует метод postMessage() так, как это показано на рисунке 7. Это приложение загружается с домена internal.csnc.ch и встраивает Iframe с external.csnc.ch. После нажатия на кнопку в приложении встроенному Iframe-у (external.csnc.ch) может посылается сообщение от встраивающего его сайта (internal.csnc.ch).

Помимо Cross-Document Messaging, HTML5 предоставляет еще одну возможность для взаимодействия Java-скриптов, запущенных в разных контекстах доменов, – Channel Messaging (Передача сообщений по каналу). Однако, с точки зрения безопасности они очень похожи, поэтому в данном разделе рассмотрен только Cross-Document Messaging.

2.5.1 Уязвимости

Web Messaging повышает безопасность интеграции в приложение элементов из внешних источников, но также рождает новые проблемы безопасности. Содержимое веб-страницы больше не ограничено содержимым с исходного домена, и сервер не может контролировать все данные, посылаемые и получаемые его страницами. С Web Messaging веб-страница может получать содержимое других доменов без участия своего сервера. Обмен данными между Iframe-ами происходит внутри ПА. То есть, можно обойти проверку данных на стороне сервера и послать вредоносный контент от одного Iframe-а другому напрямую.

Это может привести к нарушению требования безопасности «Проверка данных». Нарушение этого требования безопасности открывает для атакующего возможность нарушить несколько других требований. В зависимости от данных, которые атакующий может подсунуть в приложение, он может запустить JavaScript-код и обратиться к приложению с правами пользователя, чтобы нарушить другие требования безопасности.

2.5.2 Угрозы и сценарии атак

Описанная в разделе 2.5.1 проблема безопасности выливается в две следующих угрозы:

- Раскрытие конфиденциальных данных: конфиденциальные данные могут быть посланы не тому Iframe-y. Это нарушает требование безопасности «Конфиденциальность».

- Расширение поверхности атаки на ПА: Iframe-ы могут посылать сообщения любому другому Iframe-у. Если Iframe-получатель не проверяет источник или некорректно обрабатывает входные данные, против него может быть запущена атака. Это нарушает требование безопасности «Проверка данных».

Данные угрозы эксплуатируются в следующем сценарии атаки, в котором предполагается, что веб-приложение построено из нескольких Iframe-ов из разных источников. Первая версия веб-приложения содержала лишь два Iframe-а с различных доменов, которые разработчики могли контролировать и которые находились в доверенной среде. Поэтому разработчики позволили передачу сообщений (Cross-Document Messaging) между этими двумя Iframe-ами без ограничений.

- Цель postMessage() установлена в *, поскольку оба Iframe-а используют введенные данные и разработаны так, чтобы обрабатывать их корректно. Конфиденциальные данные также передаются через Web Messaging.

- Iframe-ы не проверяют источник при получении сообщений. В этом нет необходимости, поскольку ожидается, что он единственный.

- Для облегчения разметки страницы разработчики решили использовать часть введенных данных как innerHTML. Так они могут влиять на то, как введенные данные рендерятся в получающем Iframe.

Во второй версии разработчики решили подключить гаджет из внешнего источника. Они изучили исходный код этого гаджета и обнаружили, что он не использует никаких функций cross-document messaging. По этой причине они не меняли ничего в передаче данных между Iframe-ами.

Атакующий не может обнаружить уязвимости в веб-приложении, но он может эксплуатировать XSS-уязвимость в гаджете (а может и вовсе быть поставщиком этого гаджета). Это позволяет атакующему передать веб-приложению через гаджет JavaScript-код и запустить произвольный JavaScript-код в контексте веб-приложения. Далее атакующий вставляет JavaScript-код, который прослушивает сообщения, передаваемые между Iframe-ами (вспомним, что цель сообщений установлена в *) и крадет конфиденциальную информацию, передаваемую между ними.

2.5.3 Контрмеры

Чтобы смягчить угрозы «Раскрытие конфиденциальных данных» и «Расширение поверхности атаки на ПА», недостаточно проверки данных на сервере. Получаемые данные должны проверяться и на клиенте. Чтобы безопасно использовать Cross Document Messaging, необходимо реализовать следующие моменты:

- Цель (второй аргумент) в postMessage() следует определять явно, а не устанавливать ее в *, чтобы избежать получения конфиденциальных данных не тем Iframe.

- Полученное сообщение следует проверять, а не использовать напрямую в качестве innerHTML или аргумента JavaScript-функции eval.

- Принимающему Iframe-у также следует проверять домен отправителя (например e.origin == "http://internal.csnc.ch").

Альтернативное решение проблемы встраивания внешнего контента состоит в использовании санитайзера вроде Caja [43].

2.6 Специальные обработчики схем и типов контента

HTML5 позволяет установить специальные обработчики схем и типов контента. Веб-приложения могут регистрироваться в качестве обработчиков для определенных протоколов1, например, факсов, электронных писем, SMS. Когда пользователь нажимает на ссылку, ассоциированную со специальным обработчиком, ПА будет открывать соответствующее, однажды зарегистрированное в качестве обработчика веб-приложение.

HTML5 позволяет регистрировать обработчики не только для протоколов, но и для конкретных MIME-типов (Multipurpose Internet Mail Extensions или многоцелевые расширения интернет-почты) вроде text-directory или application/rss+xml.

2.6.1 Уязвимости

С появлением специальных обработчиков схем и типов контента расширяется поверхность атаки на ПА. Регистрация специальных обработчиков схем и типов контента оказывает влияние лишь на стороне клиента, поэтому защита от атак на эту возможность HTML5 не может быть обеспечена поставщиком веб-приложений. Таким образом, в основном под угрозой находится требование безопасности "Защита ПА".

Тем не менее, нарушение требования безопасности "Защита ПА" в данном контексте влечет за собой нарушение требований «Конфиденциальность» и «Целостность». Если атакующий может зарегистрировать вредоносный домен в качестве специального обработчика схемы и типа контента, на этот домен могут посылаться конфиденциальные данные. Помимо кражи этих данных, вредоносный домен может манипулировать ими перед последующей обработкой. Через раскрытие личных данных пользователя также может быть нарушено требование безопасности «Защита личных сведений».

2.6.2 Угрозы и сценарии атак

Возможность регистрировать любой сайт в качестве специального обработчика протокола или типа контента позволяет вредоносным приложениям обманом заставлять пользователей зарегистрировать их в качестве обработчиков. Это создает следующие угрозы:

- Раскрытие конфиденциальных данных: пользователь может ненамеренно зарегистрировать вредоносное веб-приложение как обработчик протокола электронной почты. Посылая электронные письма через это веб-приложение, пользователь дает атакующему доступ к сожержимому этих писем. Это нарушает требование безопасности «Конфиденциальность».

- Отслеживание пользователей: веб-приложения могут использовать уникальный идентификатор во время регистрации протокола или типа контента. Этот идентификатор можно затем использовать для отслеживания пользователя каждый раз когда он запрашивает зарегистрированный протокол или тип контента. Это нарушает требование безопасности «Защита личных сведений».

- Рассылка спама: регистрация многих обработчиков протоколов или типов контента может злоупотребляться спамерами. Они могут вставлять их собственный контент перед тем как доставить или обработать настоящее содержимое. Это нарушает требование безопасносоти «Защита ПА».

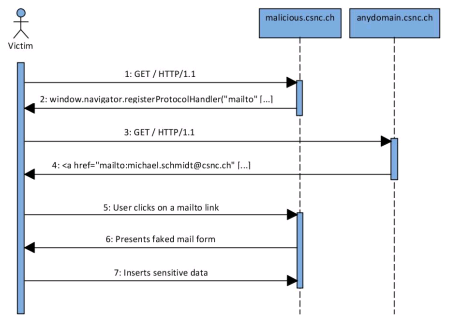

Следующий сценарий атаки показывает, как пользователи могут быть обманом заставлены зарегистрировать вредоносный сайт в качестве обработчика протокола, что приводит к утечке конфиденциальных данных. Пользователь открывает malicious.csnc.ch и получает в качестве ответа JavaScript-код, который регистрирует обработчик протокола для ссылок mailto. Если пользователь подтвердит регистрацию этого обработчика и нажмет на mailto-ссылку, ему будет задан вопрос (либо, он сразу будет перенаправлен, точное поведение зависит от настроек ПА) о том, какой обработчик следует использовать. После этого пользователь будет перенаправлен на malicious.csnc.ch. Это может привести к утечке конфиденциальных данных. Malicious.csnc.ch может ответить на запрос фальшивой формой отправки почты, выглядящей в стиле любимого почтового приложения жертвы. Диаграмма последовательности, представленная на рисунке 8, иллюстрирует данную атаку.

Рисунок 8 Диаграмма последовательности: Создание специального обработчика протокола

- Возможный сценарий атаки:

- Жертва открывает сайт с домена malicious.csnc.ch.

- В ответе malicious.csnc.ch содержится JavaScript-код, который определяет специальный обработчик протокола mailto и обманом заставляет пользователя установить этот обработчик. Далее, в процессе регистрации, malicious.csnc.ch также сохраняет уникальный идентификатор, чтобы отслеживать пользователя.

- Жертва открывает anydomain.csnc.ch.

- В ответе anydomain.csnc.ch помимо прочего контента содержится ссылка типа mailto.

- Пользователь нажимает на ссылку и автоматически перенаправляется на malicious.csnc.ch.

- Malicious.csnc.ch распознает жертву, нажавшую на ссылку mailto, и отображает фальшивую форму отправки электронного письма (например, клон формы популярного поставщика почтовых веб-сервисов).

- Жертва может не обнаружить атаку и вводит в эту форму конфиденциальные данные.

Специальные обработчики протоколов и типов контента не удаляются вместе с кэшем ПА. То, когда и как они удаляются, зависит от реализации ПА. PoC-приложение, иллюстрирующее изображенную на рисунке 8 атаку, показано в разделе 5.2.7. Детали этой атаки, включая соответствующие скриншоты браузеров и дампы сетевого трафика, можно найти в том же разделе.

Подобные атаки возможны и через регистрацию специальных обработчиков типов контента. Сайты могут попытаться зарегистрироваться в качестве обработчика для, например, типа данных video/mpeg и перед проигрыванием видео показывать рекламу. Регистрация как можно большего числа обработчиков протоколов может быть использована для рассылки спама. Тем не менее, на момент написания этого отчета только некоторые ПА поддерживали регистрацию специальных обработчиков типов контента, да и то лишь для RSS-каналов. По этой причине можно было доказать только то, что отслеживание пользователей возможно путем регистрации обработчиков RSS-каналов. Другие атаки, вроде регистрации специального обработчика для video/mpeg, тоже нельзя сбрасывать со счетов, но их возможность зависит от будущих реализаций ПА (в разделе 5.4.3 дан обзор ПА, которые поддерживают регистрацию специальных обработчиков для типов контента).

2.6.3 Контрмеры

Угроз "Раскрытие конфиденциальных данных", "Отслеживание пользователей" и "Рассылка спама" нельзя избежать путем безопасной реализации веб-приложений на сервере. Эти угрозы затрагивают ПА, поэтому конечные пользователи должны научиться не регистрировать вредоносные домены в качестве специальных обработчиков протоколов или типов контента.

1 Ранее в документе автор по-видимому называл их специальными обработчиками схемы (прим. пер.)

Список источников:

[41] Lavakumar Kuppan, Attack and Defense Labs. (2010, Jun.) Chrome and Safari users open to stealth HTML5 AppCache attack. [Online]. http://blog.andlabs.org/2010/06/chrome-and-safari-users-open-to-stealth.html

[42] J. Viega and M. Messier, Secure Programming Cookbook for C and C++. Sebastopol, United States of America: O'Reilly, 2003.

[43] Google Inc.. (2011) Google Caja. A source-to-source translator for securing Javascript-based web content. [Online]. http://code.google.com/p/google-caja/

Conference