Что такое информационная безопасность для руководителя небольшой компании

Цель этой статьи - рассказать руководителям компаний, что представляет собой «информационная безопасность», зачем и как именно следует защищать компьютеры в ваших компаниях.

Марчук Валерий

Microsoft MVP Enterprise Security

Введение

Взлом, кибервойны, хакеры, вирусы, черви, троянские кони и еще много страшных слов… Мы все их слышим почти каждый день от наших коллег/друзей, читаем о них на новостных сайтах, смотрим репортажи по телевиденью. Для решения проблем с компьютерами мы зовем человека, именуемого «компьютерщиком», который за скромные деньги может установить «суперзащиту» (как правило, это обычный антивирус) или переустановить операционную систему, если совсем «ничего не помогает». Такова суровая действительность многих представителей малого бизнеса.

Цель этой статьи - рассказать руководителям компаний, что представляет собой «информационная безопасность», зачем и как именно следует защищать компьютеры в ваших компаниях.

Что такое «Информационная безопасность»?

Информационная безопасность – это состояние информационных систем, полученное вследствие выполненных работ, направленных на обеспечение безопасности вашего бизнеса. Это состояние продолжается до того момента, пока ваши системы не будут скомпрометированы.

Следует понимать, что не существует такого понятия, как «абсолютная безопасность», так как любые средства защиты можно обойти тем или иным способом.

Зачем нужна безопасность?

Прежде чем что-либо защищать, необходимо понимать, что именно мы будем защищать и от чего. Если в вашей компании есть несколько компьютеров, которые используются исключительно для чтения анекдотов, просмотра погоды на неделю и игры в косынку, тогда вам безопасность совершенно не нужна. Т.к. неработоспособность или взлом ваших систем никаким образом не повлияет на ведение вашего бизнеса. Вы можете время от времени приглашать все того-же «компьютерщика» для установки бесплатного антивируса или переустановки операционной системы.

Но если ваши сотрудники используют компьютеры для доступа к платежным online системам/системам управления банковским счетом, хранения базы ваших клиентов и другой ценной информации, злоумышленник может потенциально похитить важные данные и воспользоваться ими в личных целях или уничтожить их. В этом случае, для вас будет выгоднее потратить определенные средства на обеспечение безопасности, чтобы максимально защититься от злоумышленника и не дать ему возможность получить контроль над вашими счетами и своровать у вас деньги/информацию.

Угрозы для бизнеса

Прежде чем рассказывать о различных угрозах для гипотетической компании я попрошу читателя представить себе, что может произойти, если злоумышленник получит полный доступ ко всем компьютерам в вашей компании и сможет незаметно для вас выполнять те же действия с данными, которые хранятся на этих компьютерах, что и обычные сотрудники. Если вам стало страшно, тогда читаем дальше.

Согласно исследованию компании Perimetrix, специализирующейся на расследованиях инцидентов безопасности, самыми опасными угрозами ИБ в 2009 году были:

- Утечка данных

- Халатность служащих

- Вирусы

- Хакеры

- Кража оборудования

- Спам

- Аппаратные и программные сбои

- Саботаж

Правильным решением по борьбе с инцидентами безопасности является их предотвращение. Для того, чтобы иметь возможность предотвратить потенциальные утечки данных, защитится от вирусов и хакеров необходимо понимать, откуда исходят угрозы и что они из себя представляют.

Источники угроз

Условно все источники угроз можно разделить на следующие типы: атаки общей направленности и целенаправленные атаки.

Атаки общей направленности

Если ваши компьютеры подключены к сети Интернет, они постоянно подвергаются различным автоматизированным атакам. Цель этих атак – получить максимальный доступ к компьютерам компании, найти на них потенциально важные данные (пароли к различным сервисам в Интернет, социальным сетям, банковским счетам и пр.) и подключить компьютеры к своей бот-сети. Бот-сеть – это сеть, состоящая из зараженных компьютеров, контролируемых злоумышленниками. Зараженные системы могут использоваться для проведения атак на другие компании, рассылки спама и прочего.

Этому типу атак подвергаются абсолютно все пользователи сети Интернет. Для защиты от этого типа атак в большинстве случаев помогают общие рекомендации, описанные ниже в этой статье.

Источником утечек ценной информации могут стать также похищенные ноутбуки, телефоны, накопители информации, документы и прочее.

Список основных угроз ИБ, которым ежедневно может подвергаться компания:

- Вредоносное ПО

Это самая распространенная угроза. Вредоносные приложения проникают на компьютеры компании, используя существующие бреши безопасности в используемом программном обеспечении или используя недостаточную осведомленность сотрудников компании, которые устанавливают вредоносное ПО самостоятельно.

Основные источники проникновения вредоносного ПО на компьютеры: - Web сайты

Многие пользователи считают, что вредоносное ПО может распространяться только через сайты порнографической направленности и другие сомнительные ресурсы. Это не так. Источником заражения компьютера может стать любой Web сайт. В последние годы злоумышленники используют уязвимости на вполне легитимных сайтах для распространения вредоносного ПО. В качестве примера можно привести инциденты, связанные с взломом сайта антивирусной компании Trend Micro, взломом сайта проекта Microsoft DreamSpark (http://www.securitylab.ru/news/387817.php).

Использование браузера, отличного от Internet Explorer на компьютерах компании не повысит уровень защищенности от этой угрозы, т.к. большинство атак нацелены не на уязвимости в браузерах, а на уязвимости в используемых браузерами компонентах. Например, Java, Adobe Flash Player, Adobe Reader, различные мультимедийные плееры, которые устанавливают на систему плагины для отображения видео непосредственно в браузере. - Flash накопители, сетевые папки

Огромное количество вредоносного ПО распространяется через внешние накопители. Как правило, эти приложения используют функционал автозапуска и начинают свое проникновение на систему, как только пользователь откроет Flash накопитель у себя на компьютере. Точно таким же образом вредоносное ПО может попасть на компьютер через общедоступные сетевые папки. - Уязвимости операционных систем, сетевых приложений

Существует множество сетевых червей, которые используют уязвимости сетевых компонентов операционных систем для проникновения на системы пользователей. Для того, чтобы вредоносное ПО проникло на компьютер достаточно просто подключить этот компьютер к общедоступной сети. - Социальная инженерия

Рассылка писем, сообщений по ICQ и в социальных сетях, ссылки на сайтах, призывающие установить то или другое ПО, просмотреть видеоролик, для которого необходимо установить специальный проигрыватель – все это способы обманом заставить пользователя посетить потенциально опасный сайт или скачать и установить вредоносное ПО. - Email рассылки вредоносного ПО

Этот тип угроз уходит в прошлое, в настоящий момент очень редко email письма используются для распространения вредоносного кода, т.к. большинство почтовых серверов оснащены фильтрами, блокирующими исполняемые файлы, да и почтовые приложения уже давно и успешно помогают пользователям справляться с подобной угрозой. Тем не менее, необходимо понимать, что файлы, отправленные неизвестным отправителем, являются опасными и их не следует запускать на системе. - Спам

Сложно представить пользователей, которые никогда не получали по электронной почте рекламных сообщений. Подобные сообщения называются спамом. Большое количество таких сообщений мешает сотрудникам компании качественно выполнять свою работу. - Фишинг атаки

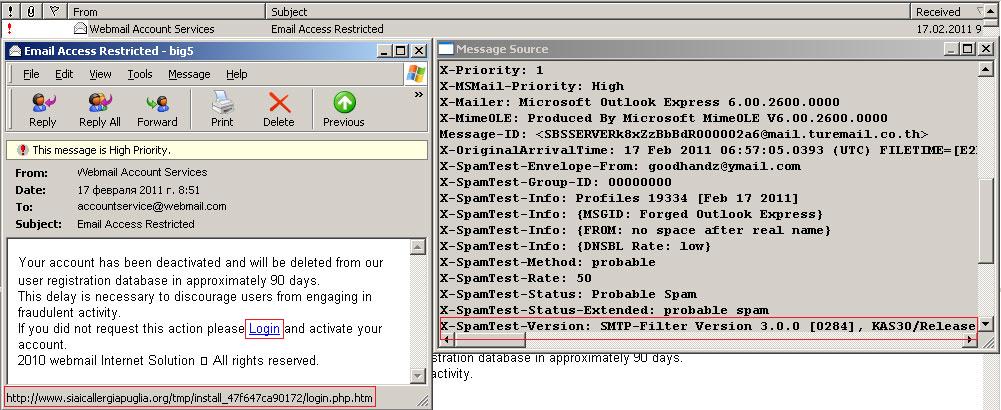

Это атаки с использованием элементов социальной инженерии, с помощью которых злоумышленники могут заполучить доступ к банковским счетам жертвы, к паролям для доступа к почтовым учетным записям, социальным сетям и пр. Например, пользователю приходит письмо с уведомлением о том, что его счет в Webmoney был заблокирован и, чтобы разблокировать его, необходимо посетить ссылку в письме и изменить свои логин и пароль. Ссылка заведомо указывает на сайт, контролируемый атакующим, который может выглядеть в точности как настоящий сайт. После того, как пользователь вводит свои старые учетные данные, программное обеспечение может автоматически воспользоваться имя для получения доступа к кошелькам, и, например, осуществить денежные транзакции.

Пример фишинг атаки:

Рис.1 Фишинг атака с элементами социальной инженерии

Внимание, не посещайте ссылку, указанную в письме!

Это письмо было получено на почтовый ящик, защищенный спам-фильтром от Лаборатории Касперского. Как видно по результату, злоумышленникам удалось обойти спам-фильтр. При наведении курсора мыши на ссылку, присутствующую в письме, мы можем увидеть путь к сайту. Поскольку я никогда не был на этом сайте, моей учетной записи на нем также нет. При нажатии на ссылку мы попадем на скомпрометированный сайт, который запросит у нас учетные данные. После ввода учетных данных, эти данные будут сохранены злоумышленником, а нас перенаправят на сайт email.com. Это стандартный метод сбора учетных данных для проведения последующих атак.

Целенаправленные атаки

Это атаки, направленные непосредственно на системы или сотрудников вашей компании. В большинстве случаев целью подобных атак является доступ к данным и частичное или полное нарушение нормальной работы компании. Не зависимо от мотивов атакующего, успешные атаки приводят, как правило, к финансовым потерям компании. Защититься от подобных атак довольно сложно и зачастую они оканчиваются успехом для опытного хакера. Для целенаправленных атак характеры те же угрозы, что и для атак общей направленности, но в этом случае злоумышленник владеет некоторой информацией о компании, которая может увеличить вероятность успешного взлома.

Существенную угрозу для безопасности бизнеса представляют также недобросовестные сотрудники. Согласно отчету E-Crime за 2007 год 37% успешных атак было осуществлено сотрудниками компаний (далее, инсайдеры). В исследовании за 2010 год 64% компаний опасались кражи важных данных инсайдерами или бывшими сотрудниками.

Рейтинг угроз безопасности от инсайдеров в 2008 году (по данным компании Perimetrix (http://www.securitylab.ru/analytics/368176.php)):

- Утечка данных – 55%

- Искажение информации (включая несанкционированные бухгалтерские операции) - 54%

- Кража оборудования – 25%

- Саботаж – 21%

- Утрата информации – 19%

- Сбои в работе компьютерных систем – 12%

Общие рекомендации по улучшению состояния безопасности

Теперь, когда мы знаем, чего следует опасаться, мы может определиться с тем, как защищать свой бизнес.

Рекомендации по защите от атак общей направленности

Защита ОС

- Не зависимо от используемых операционных систем, на всех системах должны быть установленные все исправления безопасности.

- Не позволяйте сотрудникам компании работать с административными привилегиями на системе. Чем выше привилегии у пользователя ОС, тем больше вероятность проникновения вредоносного ПО на систему.

- Всегда используйте логин/пароль для локального входа в систему.

- Всегда используйте брендмауэр (встроенный или стороннего производителя).

- Для защиты от обычных вредоносных приложений используйте антивирус известного вам производителя. Не рекомендуется скачивать и устанавливать антивирусы неизвестных вам компаний. Для защиты от вирусов подойдет как платное, так и бесплатное антивирусное решение. У Microsoft также есть свой антивирус – Microsoft Security Essentials (http://www.microsoft.com/security_essentials/), который бесплатно доступен для SMB компаний. Также могу порекомендовать продукты от Лаборатории Касперского, Symantec, Trend Micro, Panda Software, Eset.

- Не предоставляйте пользователям доступ к документам, службам, которые им не требуются.

Защита паролей

- Не используйте один и тот же логин/пароль для доступа к различным ресурсам.

- Для хранения паролей пользуйтесь менеджерами паролей – приложениями, которые умеют безопасно сохранять пароли для доступа к различным ресурсам.

- Не храните пароли в браузерах! Современные браузеры не обеспечивают надежную защиту учетных данных. Потому используйте специализированные менеджеры паролей для хранения этой информации.

Защита приложений

- Всегда устанавливайте исправления безопасности. Большинство производителей программного обеспечения внедрили в свои продукты функционал автоматического обновления. Не забывайте устанавливать исправления.

- Для проверки наличия уязвимостей в программном обеспечении можно воспользоваться Secunia PSI или Secunia OSI.

- Чтобы оценить реальное состояние безопасности компьютеров от угроз, распространяемых через Web сайты, можно воспользоваться следующими online ресурсами:

http://www.mozilla.com/en-US/plugincheck/

Эти сайты позволяют обнаружить уязвимые компоненты на ваших системах и дать рекомендации по устранению уязвимостей. Проверка осуществляется путем анализа информации, отправляемой браузером.

- Изолируйте важные приложения

Во всех современных операционных системах есть возможность запускать приложения от имени другого пользователя. Если по какой-то причине вы работаете на системе с привилегиями администратора или опытного пользователя, не обязательно запускать все приложения с этими привилегиями. Вы можете запускать, например, браузер с привилегиями гостевой учетной записи.

Для доступа к банковским счетам или платежным online системам я рекомендую использовать отдельные компьютеры или виртуальную ОС с ограниченным доступом к сети на рабочем месте и к сети Интернет. Компания Microsoft выпустила Windows Virtual PC – это приложение, которое позволяет запустить внутри себя любую операционную систему, работая в основной ОС. Из этой системы вы можете, например, осуществлять платежи, управлять счетами. После окончания работы с банковским приложением, вы останавливаете работу Virtual PC. Если на основной системе присутствуют вредоносные приложения, они не смогут получить доступ к виртуальной системе и похитить потенциально важные данные. Кроме того, многие вредоносные приложения преднамеренно не запускаются в виртуальной среде. Это объясняется тем, что виртуальные системы используются аналитиками антивирусных компаний для изучения поведения вредоносного ПО. С точки зрения обеспечения безопасности личных данных, этот недостаток можно использовать в своих полезных целях.

Защита информации

- Не следует пользоваться бесплатными почтовыми сервисами (mail.ru, yandex.ru,gmail.com и пр.) для обмена электронными сообщениями, содержащими конфиденциальные данные.

- Не следует использоваться социальные сети для хранения коммерческих данных.

- Не следует пересылать конфиденциальные данные по ICQ, Jabber и др. Например, QIP хранит всю историю переписок свои пользователей у себя на серверах. В случае компрометации ресурса, потенциально важные данные могут оказаться у ваших конкурентов.

- Не используйте общедоступные сети/Интернет кафе для доступа к корпоративным ресурсам.

- Если компания использует беспроводную сеть, доступ к ней должен быть защищен паролем.

- Если сотрудники компании пользуются ноутбуками, на которых содержится важная для компании информация, и выносят их за пределы офиса, необходимо шифровать данные, чтобы в случае кражи ноутбука, злоумышленники не могли получить доступ к этой информации. Одним из приложений, предназначенных для этих целей, является PGP Desktop.

- Необходимо постоянно напоминать сотрудникам компании, какая информация является конфиденциальной и какую информацию не следует распространять.

Также у Microsoft есть комплексное решение по защите от угроз, ориентированное на небольшие компании – Microsoft Forefront Security Suite.

Рекомендации по защите от целенаправленных атак

После выполнения всех рекомендаций по защите от атак общей направленности, можно приступить к защите от целенаправленных атак. Следует понимать, что от подобных атак полностью защититься невозможно. Существует возможность лишь максимально увеличить расходы атакующего на проведение самой атаки и тем самым сделать эту атаку нерентабельной. Никто не будет тратить десятки тысяч долларов для того, чтобы получить информацию, которая этих денег не стоит.

Утечка данных

Утечка данных (преднамеренная и случайная) исходит, как правило, от сотрудников компании. Существуют средства противодействия утечкам информации или DLP (Data Leakage Prevention) системы.

Ниже приведена обзорная таблица подобных решений от разных производителей.

|

Приложение |

Производитель |

Стоимость |

Примечание |

|

McAfee Host DLP |

McAfee |

5400$ |

стоимость 100 рабочих мест без интеграции |

|

Trend Micro DLP for Endpoint |

Trend Micro |

4700$ |

стоимость 100 рабочих мест без интеграции |

|

Symantec DLP |

Symantec |

от 25000$ |

|

|

Дозор-Джет |

|

от 25$/почтовый ящик |

|

|

Check Point DLP |

Check Point |

от $3000 |

встраиваемое лезвие в устройства Check Point |

|

SearchInform |

SearchInform |

от 13000$ |

Стоимость для 100 хостов |

В случае корректно внедрения, эти приложения способны обнаружить и предотвратить утечку данных.

В качестве обязательного превентивного средства является подписание соглашения о неразглашении конфиденциальной информации с сотрудниками компании.

Разграничение доступа

Корректное разграничение доступа пользователей к информационным ресурсам позволяют минимизировать потенциальный урон от атаки.

Защита периметра сети

Кроме стандартного набора антивируса и брендмауэра на каждой рабочей станции в сети должна присутствовать система обнаружения/предотвращения вторжения (IDS/IPS). Наличие подобной системы при условии ее корректного внедрения, позволит минимизировать риски, связанные с хакерскими атаками и усложнить процесс взлома.

Резюмируя вышеизложенное, я бы хотел озвучить 2 самых главных правила информационной безопасности:

- Любую атаку можно отразить

- Любую защиту можно обойти

Это две диаметрально противоположные аксиомы, которыми в настоящий момент руководствуется индустрия информационной безопасности. Атака целесообразна тогда, когда злоумышленнику будет выгодно потратить определенные средства на достижение своей цели. Чем выше стоимость взлома – тем ниже вероятность его успеха.

Заключение

В этой статье была сделана попытка кратко изложить суть проблемы информационной безопасности и дать общие рекомендации по защите от угроз ИБ.