Статьи - страница 52

К какому типу CISO вы относитесь? Как подобрать компанию под свой стиль ведения дел?

Эффективность руководитель отдела кибербезопасности во многом зависит и от компании, где он работает.

SOAR: что это такое и зачем нужно в кибербезопасности

SOAR — это технология для быстрого и эффективного реагирования на кибератаки. В этой статье расскажем, что такое SOAR-система и чем она отличается от SIEM-решений, а также опишем преимущества технолог...

Как связаны изменение климата и кибератаки?

Помимо вымирания животных и спада экономики, изменение климата также провоцирует и кибератаки на организации, которые либо не установили киберзащиту, либо разработали её без учёта катаклизмов.

10 самых распространенных заблуждениях об Альберте Эйнштейне

Альберт Эйнштейн - один из самых известных и влиятельных физиков в истории науки. Его теория относительности изменила наше понимание пространства, времени и материи. Однако вокруг его личности и научн...

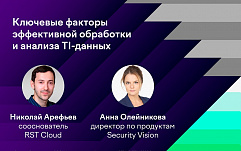

Ключевые факторы эффективной обработки и анализа TI-данных

Предыдущий год показал, насколько простыми и в тоже время изощренными могут быть способы кибератак. Для защиты от них необходимо знать методы атакующих и работы ВПО; опираясь на эти знания, разрабатывать...

Как FreeBSD стала одной из лучших операционных систем с открытым кодом за 30 лет

FreeBSD: операционная система с открытым кодом, которая делает мир лучше.

Как защитить детей от онлайн-игр в интернете: польза, вред и контроль

Волшебство онлайн-игр заманивает не только детей и подростков, но и взрослых в нашем быстро меняющемся цифровом мире. Они открывают двери в пугающие, но в то же время завораживающие виртуальные вселенные,...

Как цифровой рубль изменит вашу жизнь: все, что нужно знать о новой валюте

Узнайте, что такое цифровой рубль, как он отличается от привычных наличных, безналичных средств и криптовалют, и какие преимущества и недостатки он может предложить гражданам, бизнесу и государству.

Как избавиться от календарного вируса на Mac, Windows и Android: полное руководство

Вы когда-нибудь получали странные приглашения и напоминания в календаре своего устройства? Например, о том, что ваш iPhone заражен вирусом, или что вы выиграли iPhone 13? Если да, то вы столкнулись с ...

Что такое стеганография или как обычная картинка может стать ключом к вашим данным?

Стеганография позволяет злоумышленнику спрятать вредоносный код в безобидном файле или изображении на вашем сайте. В этой статье мы расскажем, как происходит атака и каких последствий стоит ожидать.

Как стать пентестером: часть 2. Реальная история становления специалистом

Полезные советы от американского военного, внезапно ставшего экспертом по безопасности.

Эдвард Сноуден: десять лет после разоблачений

В день, когда наш календарь отмечает десятую годовщину с момента одного из самых громких открытий в истории цифрового века, мы возвращаемся к прорывному акту Эдварда Сноудена, человека, смело противос...

Volt Typhoon: хакеры, поддерживаемые Китаем, которые атакуют критическую инфраструктуру в США и Азии

Группа кибершпионажа, которая поддерживается китайским правительством, использует фишинг, эксплойты и скрытность для сбора информации и нарушения коммуникационной инфраструктуры.

Симпатичная девушка или коварный мошенник? Как не попасться на удочку в интернете

Интернет – это замечательное место для общения, знакомств и развлечений. Но также и для обмана, вымогательства и шантажа. К сожалению, в сети полно мошенников, которые хотят развести вас на деньги или...

Интернет-опасности для детей: как не дать украсть свои персональные данные

Рассказываем о том, что такое персональные данные и какие опасности они несут для детей в сети, а также дадим практические советы для родителей и школы по обучению детей основам безопасности в интернете....