Статьи - страница 46

Добро и зло. Как отличить плохих ботов и выбрать наиболее эффективную защиту

В статье анализируются полезные и вредные боты, их роль в интернет-трафике и методы защиты от хакерских атак.

Как безопасный файловый обмен и DLP помогают приблизиться к концепции Zero Trust

Чтобы файлы не утекли: частное облако вместо публичного и контроль каналов коммуникации. Что учитывать при выборе EFSS и DLP?

Пять инновационных достоинств, которые обеспечивают межсетевые экраны следующего поколения

В вашей организации ещё не интегрирован NGFW? Может, самое время прокачать свою защиту?

Объединение силы и интеллекта: XDR как единое решение для надёжной киберзащиты

Обезопасьте вашу ИТ-инфраструктуру комплексно и бескомпромисно.

Сравнение систем класса External Attack Surface Management

В статье рассматриваются системы класса ASM и производится их сравнение. В качестве критериев для сравнения используются как количественные, так и качественные характеристики. Проверяется точность как...

Что такое Secure Shell (SSH) и как его правильно использовать

Лучшие практики безопасности куда проще, чем кажутся на первый взгляд.

Устанавливаем обновления Microsoft Exchange правильно

Что стоит знать, чтобы случайно не ликвидировать почтовый сервер организации?

Кампания EtherHiding — сокрытие вредоносного кода в смарт-контрактах Binance

Статья описывает процесс заражения целей через блокчейн, а также то, почему именно блокчейн стал лучшим хостингом для размещения вредоносного кода.

Сквозное шифрование: что это и почему это так важно?

В современном цифровом мире конфиденциальность становится не роскошью, а необходимостью, поскольку наши цифровые следы могут быть перехвачены злоумышленниками. Как же защитить свои личные сообщения от...

Как нейтрализовать любой электромагнитный сигнал: принцип действия клетки Фарадея

Иногда, чтобы пропасть с радаров кибернаблюдения, необходимо прибегнуть к необычным методам.

Подстановка учётных данных – кибератака, которую проще всего избежать

Возможно, вы никогда раньше не слышали термин Credential stuffing. Однако, это не значит, что вы не стали целью широко распространенной и эффективной кибератаки. В нашей статье расскажем, что это за а...

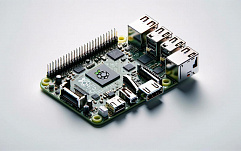

Pi-Hole — мощная антишпионская шкатулка на Raspberry Pi

Что это, как работает и сможет ли защитить вас от реальной слежки?

Путеводитель по операционным системам Raspberry Pi: от кинотеатра до хранилища данных

Богатый выбор разных ОС позволяет полностью раскрыть потенциал Raspberry Pi для эффективной работы и конкретных целей.

5 наиболее опасных атак на Wi-Fi-сети

Статья освещает 5 самых опасных атак на беспроводные сети, их механизмы и последствия для пользователей. Также предложены рекомендации по повышению уровня защиты Wi-Fi, чтобы было легче понять риски и...

PEAP против EAP: какому протоколу доверить защиту своей беспроводной сети

Рассмотрим принцип работы и преимущества решения, к которому склоняются всё больше специалистов.