«Черный лебедь» кибербезопасности: чего ждать российским компаниям в 2024 году?

Хакеры используют все более изощренные методы атак, которые могут привести к серьезным последствиям для бизнеса и государства.

Российская компания F.A.C.C.T., разработчик решений для кибербезопасности, опубликовала ежегодный отчет о киберугрозах в России и СНГ. Авторы исследования прогнозируют, что в 2023-2024 годах российские компании и госучреждения столкнутся с новыми мощными кибератаками от хакерских группировок, хактивистов и вымогателей на фоне продолжающегося геополитического конфликта.

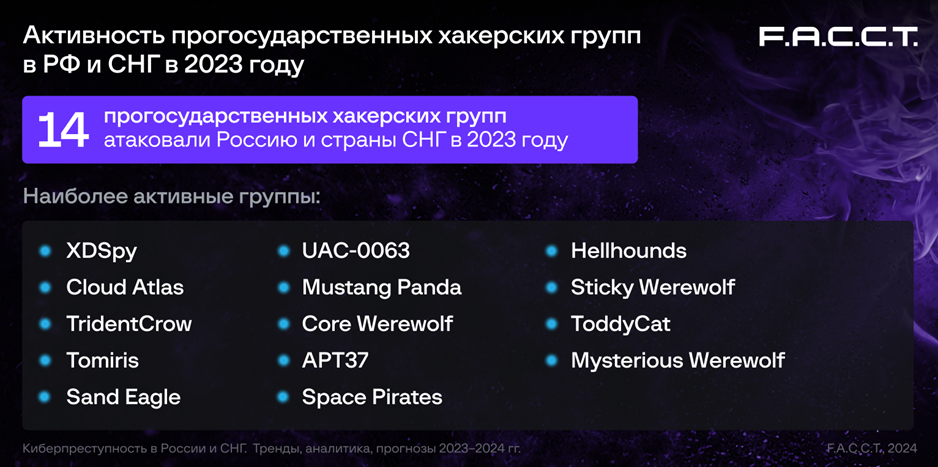

В 2023 году эксперты зафиксировали 14 прогосударственных хакерских групп, которые атаковали организации на территории России и стран СНГ. Наибольшее количество инцидентов произошло в России (28 атак), Азербайджане (6 атак), Беларуси, Киргизии и Казахстане (по 4 атаки). В основном, мишенями атакующих оказывались госучреждения, организации, связанные с критически важной инфраструктурой, военные ведомства и предприятия оборонно-промышленного комплекса.

Как выяснили в F.A.C.C.T., за большинством DDoS-атак и публикацией скомпрометированных баз данных российских компаний в 2023 году стояли проукраинские хактивисты. В то же время кибершпионажем в России и СНГ по-прежнему занимаются и группировки из не участвующих прямо в конфликте стран, например, Китая или Северной Кореи.

Отмечены случаи саботажа российской IT-инфраструктуры бывшими сотрудниками, находящимися за рубежом.

Количество атак вымогателей в прошлом году подскочило на 160%. Средний размер выкупа вырос до 53 млн рублей. Чаще других страдают ритейлеры, производственные, строительные, туристические и страховые компании.

Особое внимание в отчете уделено преступному синдикату Comet (Shadow) — Twelve, который был назван «открытием года». Эта группа продемонстрировала новую тенденцию — появление групп «двойного назначения», которые преследуют как финансовые, так и политические цели. Одной из новых тактик злоумышленников стала кража учетных записей в Telegram на устройствах жертв, что уже после проведения атаки позволяло шпионить за сотрудниками атакованной компании.

Кроме того, некоторые группировки, включая Shadow (Comet) и Werewolves, впервые в России начали использовать собственные DLS-ресурсы для публикации данных об атакованных российских компаниях. Этот метод, давно применяемый за рубежом, стал новым инструментом давления на российские цели, угрожая публикацией украденных данных.

Эксперты F.A.C.C.T. прогнозируют, что в 2024 году программы-вымогатели сохранят лидирующие позиции среди киберугроз для российских компаний. Успех их атак обусловлен, в том числе, растущим теневым рынком продажи скомпрометированных доступов к инфраструктуре потенциальных жертв, что существенно облегчает подготовку и реализацию атак.

В отчете также освещена роль облаков логов (UCL) как ценного источника данных для злоумышленников. В 2023 году количество таких облаков выросло в три раза, достигнув около 300, что свидетельствует об их популярности среди киберпреступников. Особенно тревожным является пятикратный рост количества данных, связанных с крупными банками России и СНГ, что подчеркивает важность усиления мер безопасности в финансовом секторе.

Андеграундные маркеты, на которых продаются данные банковских карт, доступы к серверам и аккаунтам пользователей, также получили значительное развитие. Среди стран СНГ, чьи скомпрометированные данные были выставлены на продажу на андеграундных маркетах, кроме России, оказались Азербайджан (5523), Узбекистан (2183) и Армения (798).

Согласно прогнозам компании, в наступившем 2024 году российские компании и госучреждения снова столкнутся с повышенной активностью кибершпионов, атаками программ-вымогателей, утечками данных, DDoS и дефейсами сайтов в исполнении хактивистов

Устали от того, что Интернет знает о вас все?