Фишинг в открытом море: хакеры GroundPeony пудрят мозги своим жертвам, мастерски подделывая ссылки

Ваше любимое средство для сокращения URL может быть использовано против вас.

Эксперты по кибербезопасности из компании nao-sec обнаружили масштабную кампанию кибератак, направленную на правительственные организации Тайваня. За атаками, как сообщается, стоит китайская хакерская группа, отслеживаемая специалистами под кодовым названием «GroundPeony». Группировка имеет очень много сходств с киберпреступной группой «UNC33471», поэтому, вполне вероятно, речь идёт об одних и тех же хакерах.

Цепочка атаки GroundPeony

В большинстве атак GroundPeony использует уязвимость CVE-2022-30190 под кодовым названием Folina. Цепочка атаки начинается с отправки фишингового электронного письма с вложенным DOC-файлом. В качестве темы своих фишинговых писем хакеры GroundPeony использовали морское сообщение между Тайванем и США, чтобы сделать их более убедительными для жертвы.

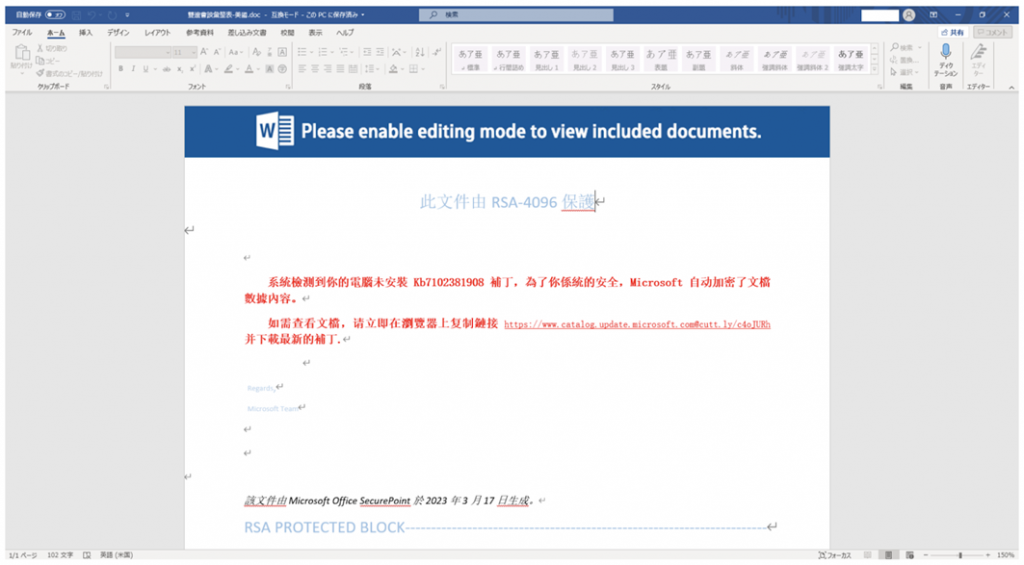

Безобидное вложение с «сюрпризом» внутри

При запуске прикреплённого файла потенциальная жертва видит оповещение об ошибке, что содержимое файла нельзя просмотреть без установки специального обновления. В этом же «оповещении» содержится ссылка на якобы официальный сайт Microsoft, откуда можно загрузить нужное обновление. Но по факту, каталог принадлежит мошенникам, а для маскировки URL-адреса хакеры использовали сервис сокращения ссылок Cuttly.

Ссылка, ведущая на архив с вредоносным ПО

Загруженный ZIP-архив содержит исполняемый EXE-файл и DLL-библиотеку для заражения компьютера вредоносным ПО. Запуск программы открывает злоумышленникам канал, по которому они способны доставить на скомпрометированное устройство любую полезную нагрузку, будь то инфостилеры, программы-вымогатели, вайперы и прочие вредоносные программы.

Анализ технических деталей атак показал, что группа GroundPeony действует с 2021 года и нацелена в первую очередь на правительственные организации Тайваня и Непала. Эксперты полагают, что хакеры обладают высоким уровнем мастерства и доступом к 0-day уязвимостям.

Специалистам кибербезопасности, чьи организации находятся в зоне риска, рекомендуется усилить меры защиты от фишинга и тщательно проверять подозрительные файлы и ссылки. Однако лишь повышенная бдительность поможет точно не стать жертвой хитроумных мошенников.

Если вам нравится играть в опасную игру, присоединитесь к нам - мы научим вас правилам!