Китайские учёные выяснили, что Android-смартфоны уязвимы для брутфорса отпечатков пальцев

Эксперты смогли за 3 часа подобрать отпечаток пальца пользователя, обойдя все системы защиты.

Команда исследователей из Tencent Labs и Университета Цзянсу представила новый метод атаки под названием «BrutePrint», который позволяет методом перебора подбирать отпечатки пальцев на смартфонах и обходить аутентификацию для получения контроля над устройством.

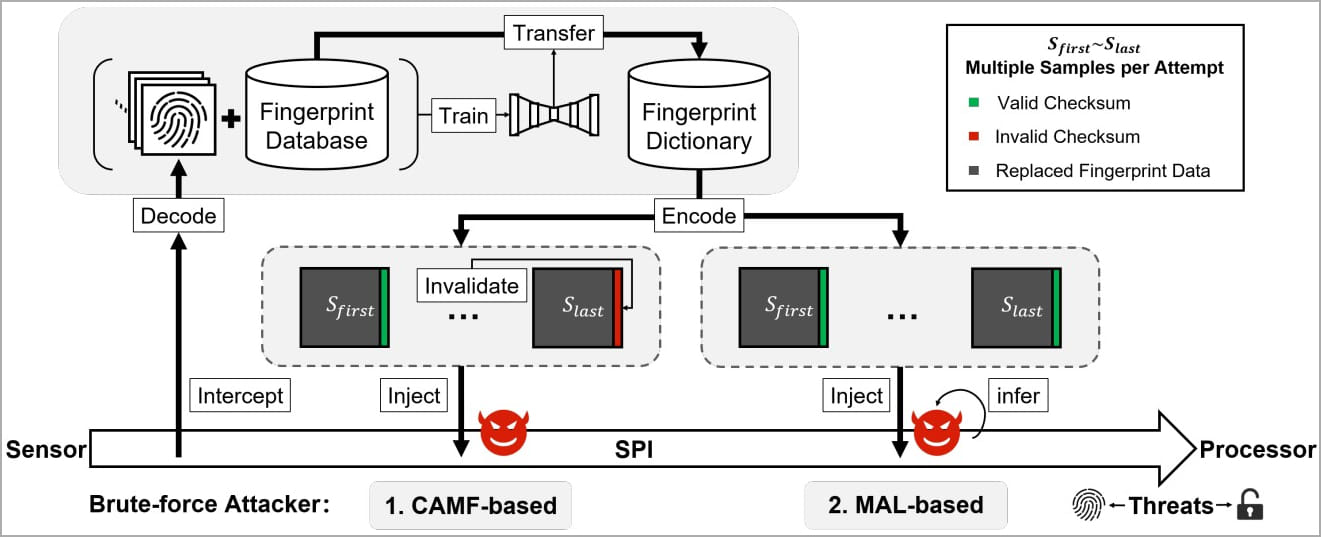

Китайские ученые смогли преодолеть существующие защитные механизмы на смартфонах – ограничение количества попыток и обнаружение активности, которые предотвращают атаки перебором (брутфорс). Для этого эксперты использовали, как они сами назвали, две уязвимости нулевого дня – Cancel-After-Match-Fail (CAMF) и Match-After-Lock (MAL).

Схема атаки BrutePrint

Суть BrutePrint заключается в том, чтобы производить неограниченное количество отправок изображений отпечатков пальцев на целевое устройство до тех пор, пока не будет найдено совпадение с отпечатком пользователя.

Для запуска атаки BrutePrint злоумышленнику необходимо получить:

- физический доступ к целевому устройству;

- доступ к базе данных отпечатков пальцев, которую можно получить из академических наборов данных или утечек биометрических данных;

- необходимое оборудование, стоимостью около $15.

Что касается программных требований:

- BrutePrint использует уязвимость CAMF для отключения системы защиты, которая регистрирует неудачные попытки разблокировки. Это предоставляет хакеру бесконечное количество попыток подбора;

- Уязвимость MAL позволяет хакеру перебирать отпечатки, даже если на устройстве включилась блокировка после нескольких неудачных попыток входа;

- Последний компонент атаки BrutePrint — это использование системы «передачи нейронного стиля» для преобразования всех изображений отпечатков в базе данных так, чтобы они выглядели, как будто их просканировал датчик устройства. Это делает изображения валидными и тем самым повышает шансы успеха.

Исследователи провели эксперименты на 10 устройствах Android и iOS и обнаружили, что все они подвержены хотя бы одной уязвимости. На iOS же безопасность аутентификации намного более надежна.

Что касается MiTM-атаки на SPI-интерфейс датчиков отпечатков пальцев, которая позволяет перехватить изображения отпечатка пользователя, все протестированные устройства Android подвержены ей, а iPhone снова оказался надёжнее. Исследователи объясняют, что iPhone шифрует данные отпечатка на SPI, поэтому любой перехват не представляет ценность в контексте атаки.

Время перебора отпечатков пальцев

Эксперименты показали, что для успешного выполнения BrutePrint необходимо от 2,9 до 13,9 часов, когда пользователь зарегистрировал один отпечаток пальца. Если на целевом устройстве зарегистрировано несколько отпечатков пальцев, время перебора сокращается до 0,66 – 2,78 часа, поскольку вероятность создания совпадающих изображений увеличивается в геометрической прогрессии.

На первый взгляд BrutePrint может показаться не очень опасной атакой из-за необходимости длительного доступа к целевому устройству. Однако эта атака представляет большую ценность для злоумышленников и правоохранительных органов.

Киберпреступник может разблокировать украденный смартфон и извлечь ценные личные данные, а в случае с полицией – атака поднимает вопросы о правах на конфиденциальность и этике использования таких методов для обхода безопасности устройств в ходе расследований. Исследователи также предлагают программные и аппаратные меры по устранению уязвимостей.

Наш контент расширяется быстрее Вселенной!

Большой взрыв знаний каждый день в вашем телефоне