Слитый исходный код Hive послужил основой новому бэкдору

Хакеры использовали наработки ЦРУ, чтобы написать зловред покруче.

Неизвестные злоумышленники разработали новый бэкдор, функции которого позаимствовали у мультиплатформенного пакета вредоносных программ Hive, принадлежащего ЦРУ США. Исходный код Hive был опубликован WikiLeaks в ноябре 2017 года.

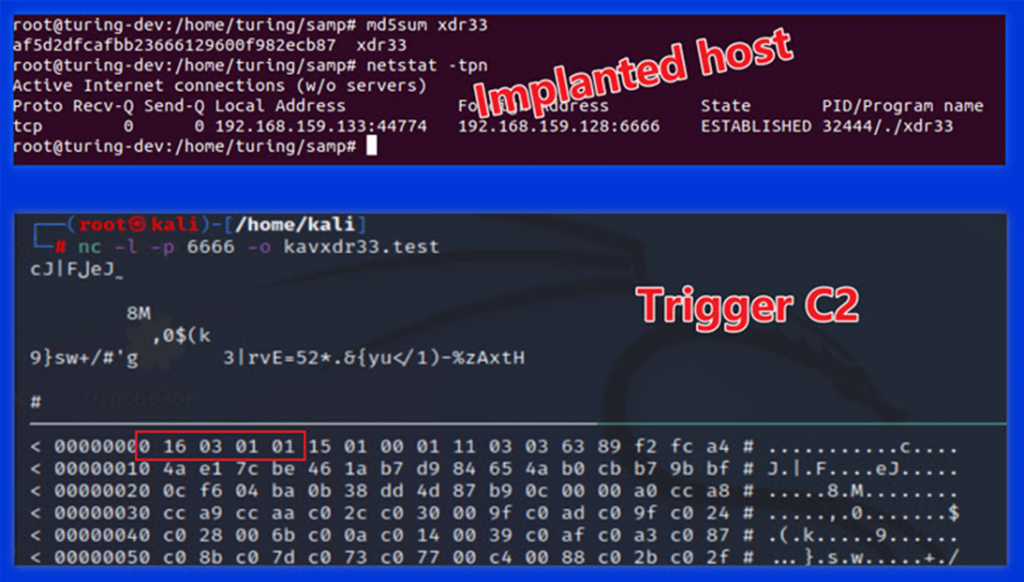

«Мы впервые встречаем в открытом доступе зловред на основе ЦРУ-шной Hive. Мы назвали его xdr33 в честь встроенного сертификата CN=xdr33», — сообщили Алекс Тьюринг и Хуэй Ван из сетевой лаборатории Qihoo 360 в техническом отчете, опубликованном на прошлой неделе.

Сообщается, что xdr33 распространяется путем использования неуказанной уязвимости безопасности. Он взаимодействует с сервером контроля и управления (C2) по протоколу SSL, при помощи поддельных сертификатов «Лаборатории Касперского».

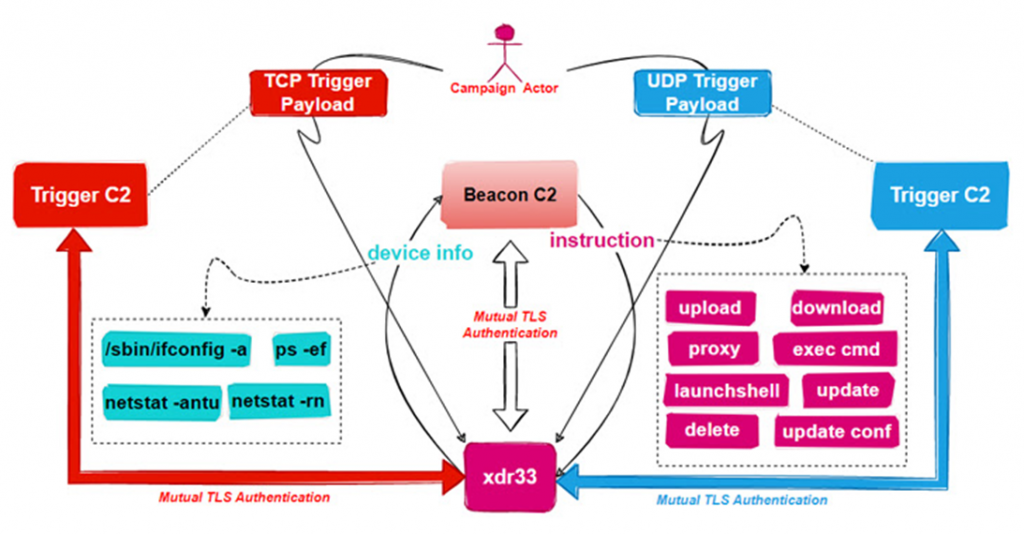

Цель бэкдора, согласно отчёту Qihoo 360, состоит в том, чтобы собрать конфиденциальную информацию и подготовить почву для последующих атак. Хакеры нехило прокачали первоначальную структуру Hive, добавив в неё новых C2 инструкций и функций.

Рассмотренный исполняемый файл работает в том числе как маяк. Он периодически передаёт системные метаданные на удаленный сервер и выполняет команды, поступающие от C2.

Такая схема работы позволяет бэкдору производить полноценный обмен файлами, выполнять операции с командной строкой, запускать другие программы и даже стирать свои следы со скомпрометированного устройства.

Большой брат следит за вами, но мы знаем, как остановить его