Организации в РФ лишились свыше 200 млн рублей из-за трояна TwoBee

Злоумышленники смогли похитить деньги путем простой подмены реквизитов в платежных поручениях.

Специалисты «Лаборатории Касперского» обнаружили новую вредоносную финансовую кампанию, направленную на организации в РФ. В рамках кампании злоумышленники использовали вредоносное ПО TwoBee, с помощью которого редактировали текстовые файлы для обмена данными между бухгалтерскими и банковскими системами. Согласно информации ЛК, преступники смогли похитить более 200 млн рублей у российских организаций путем простой подмены реквизитов в платежных поручениях.

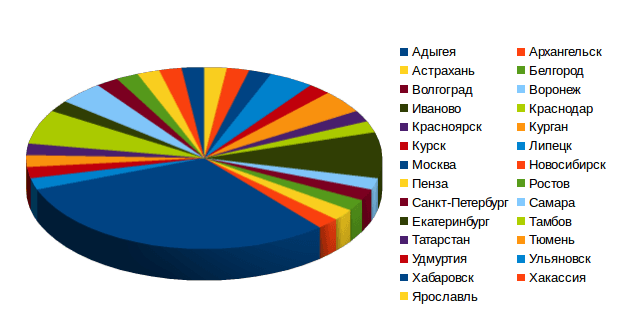

Львиная доля (89,8%) атак пришлась на компании малого и среднего бизнеса, 2% - на госпредприятия и 2% на организации в сфере образования. Москва лидирует по числу пострадавших организаций (25%), далее по количеству заражений следуют Екатеринбург и Краснодар.

Вредонос TwoBee устанавливается на компьютеры жертв при помощи других программ, например, BuhTrap. Также были зафиксированы случаи, когда установка осуществлялась при помощи средств удаленного администрирования, в частности, LiteManager.

Целью атакующих были типовые текстовые файлы, используемые для обмена данных между бухгалтерскими и банковскими системами. По умолчанию эти файлы имеют стандартные имена, что позволяет легко найти их. Информация попадает в данные файлы до того, как деньги уйдут по указанным реквизитам, предоставляя злоумышленникам возможность изменить получателя платежа. В настоящее время авторы вредоноса используют десятки счетов, на которые переводят средства.

«Техника подмены реквизитов в платежных поручениях в свое время сошла на нет благодаря массовому распространению технологий шифрования в большинстве финансовых систем. Вероятно, тот же способ будет эффективен и в борьбе с TwoBee – защищенные выгрузки не позволят троянским программам так просто менять реквизиты в денежных переводах. Именно поэтому мы советуем всем компаниям передавать финансовую информацию в зашифрованном виде», - отметил эксперт ЛК Денис Легезо.

Евгений Лифшиц, руководитель Агентства кибербезопасности

Эта тема не нова. Появляться подобные махинации начали еще в 2000-х годах, когда в банковской системе стал активно развиваться ритейл и дистанционное банковское обслуживание (ДБО). После 2010-х годов банки стали предлагать пользователям хранить электронные ключи не в виде файлов, содержимое которых легко скопировать, а на специализированных криптоносителях (токенах). На какое-то время это помогло защищаться от атак, но мошенники находили новые способы краж и подмен. И так каждый раз, ИТ-специалисты вводят и придумывают способы защиты, злоумышленники – как их обойти. Поэтому данная проблема будет актуальна всегда.