Уязвимость в северокорейской ОС позволяет удаленное внедрение команд

Эксперты тестировали свой эксплоит на RedStar 3.0 с версией браузера Naenara 3.5.

Red Star представляет собой операционную систему на базе ядра Linux, разработанную и используемую в КНДР. Несколько версий северокорейской ОС для настольных ПК и серверов ранее уже попадали в поле зрение команды исследователей Hacker House. Эксперты обнаружили ряд уязвимостей, позволяющих получить на системе права суперпользователя, и в годовщину утечки Red Star раскрыли подробности об уязвимости, с помощью которой можно удаленно внедрить произвольные команды.

Проблема существует на стороне клиента и может быть вызвана из интернета/интранета. Злоумышленник может проэксплуатировать уязвимость, заставив жертву нажать на вредоносную ссылку и тем самым установив на ее компьютере вредоносное ПО. Несколько векторов атак связаны со встроенным в Red Star браузером Naenara.

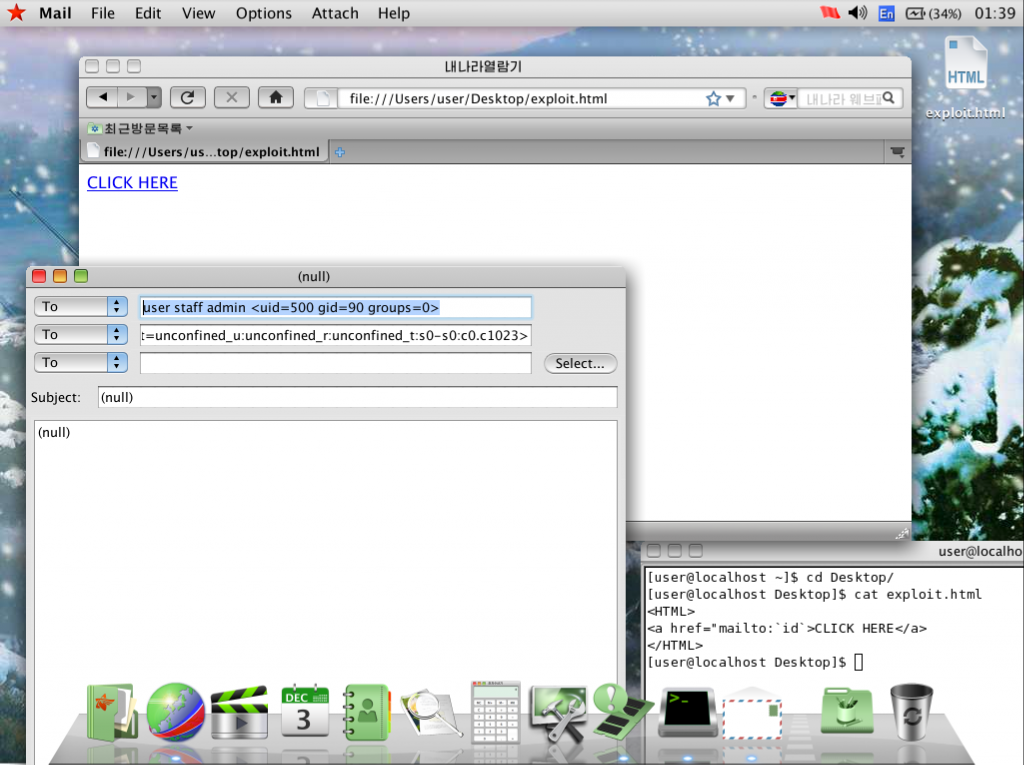

Эксперты тестировали свой эксплоит на RedStar 3.0 с версией браузера Naenara 3.5. Как обнаружилось во время исследования браузера на наличие уязвимостей, обработка URL осуществлялась утилитой командной строки “/usr/bin/nnrurlshow”. Приложение принимает аргументы URI для зарегистрированных обработчиков URI при обработке таких запросов, как “mailto” и “cal”.

При обработке данных запросов Naenara не проверяет командную строку, поэтому атакующий может выполнить код, лишь отправив nnrurlshow особым образом сконфигурированную ссылку. Злоумышленник способен заставить пользователя выполнить произвольные команды, убедив нажать на ссылку, ведущую на mailto: `cmd`. Команды будут выполнены как аргументы. Ниже представлен пример эксплуатации уязвимости.