Процессоры Intel поставляются с бэкдором с 2006 года

Исследователи из Boing Boing описали принцип работы технологии Intel Management Engine.

Последние модели процессоров от Intel содержат отдельный чип со скрытым механизмом контроля. Об этом в своем блоге заявили исследователи Boing Boing.

Intel Management Engine (ME) – подсистема управления, состоящая из отдельного 32-битного ARC-микропроцессора, физически расположенного внутри чипсета. Впервые была представлена для 2-х ядерных процессоров Intel в 2006 году и с этого времени используется во всех современных моделях.

Исследователи называют этот чип «дополнительным компьютером с собственной прошивкой, предназначенном для управления системами в корпоративной среде».

ME работает полностью автономно от компьютера, даже когда основной процессор находится в режиме низкого потребления электричества. Некоторые прошивки ME содержат функционал Active Management Technology (AMT), использующийся для удаленного управления компьютером. AMT имеет доступ к любому участку памяти на системе и оснащен собственным TCP/IP сервером. Технология позволяет осуществить установку или обновление программного обеспечения даже когда компьютер полностью выключен, а также перехватить весь сетевой трафик и получить доступ к любым данным, хранящимся в памяти.

По словам исследователей, подлинность прошивки ME проверяется секретным загрузчиком, встроенным в чипсет. Сначала проверяется контрольная сумма публичного ключа с помощью SHA256-хеша, а затем осуществляется проверка RSA-подписи прошивки. Таким образом, известных способов обхода проверки подписи не существует, поскольку осуществляющий проверку код находится на постоянном запоминающем устройстве внутри чипа.

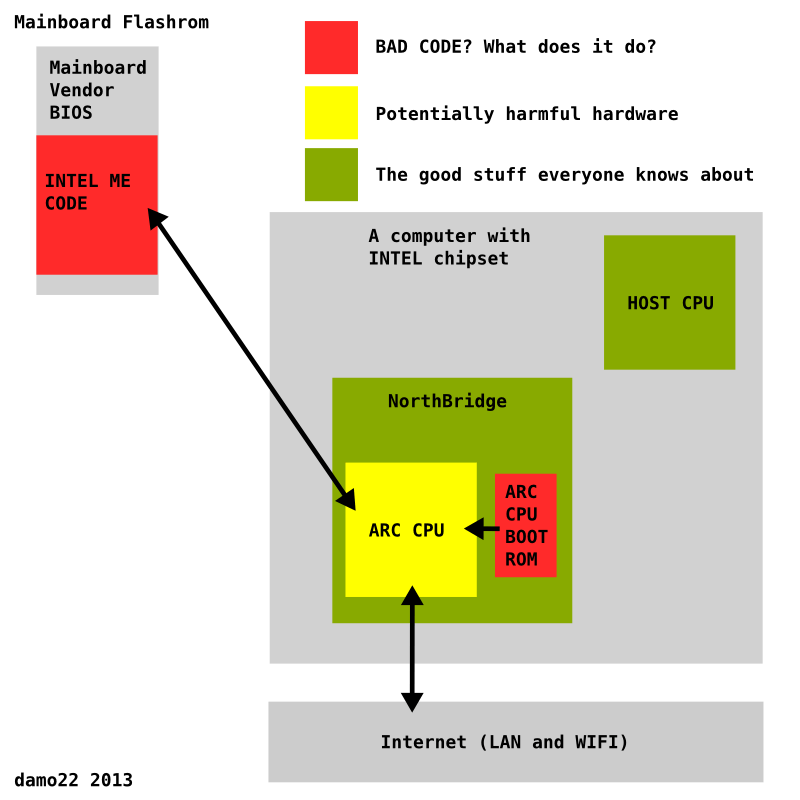

На следующем рисунке показана упрощенная схема работы старых версий ME:

Из-за использования 2048-битного RSA шифрования исследователи не сумели найти способы выполнения собственного кода на секретном процессоре от Intel. Однако злоумышленники или спецслужбы, владеющие всем необходимыми ключами, сумеют использоваться эту технологию для осуществления шпионажа.