Антивирусы под прицелом: большая дыра в ESET и атака на Касперского

Британская GCHQ изучала продукты ЛК для того, чтобы помешать антивирусам выявлять атаки спецслужб.

Месяц июнь оказался богат на новости, посвященные компроментации двух лидеров российского рынка антивирусного ПО. Первую из этих историй рассказала сама «Лаборатория Касперского», не без юмора назвав отчёт Duqu Bet и как бы намекая на израильское происхождение атакующих. Однако два дня назад появились более серьезные материалы на ту же тему: издание Intercept опубликовало очередное откровение Сноудена, в котором рассказывается, что американские и британские спецслужбы ещё в 2008 году «отчитались о проделанной работе» по взлому анивирусных продуктов Касперского.

Согласно этим документам, британская GCHQ изучала продукты ЛК для того, чтобы помешать антивирусам выявлять атаки спецслужб. А американская NSA искала уязвимости в антивирусе для того, чтобы следить за пользователями благодаря высоким привилегиям доступа, которые получает защитное ПО на компьютерах своих пользователей.

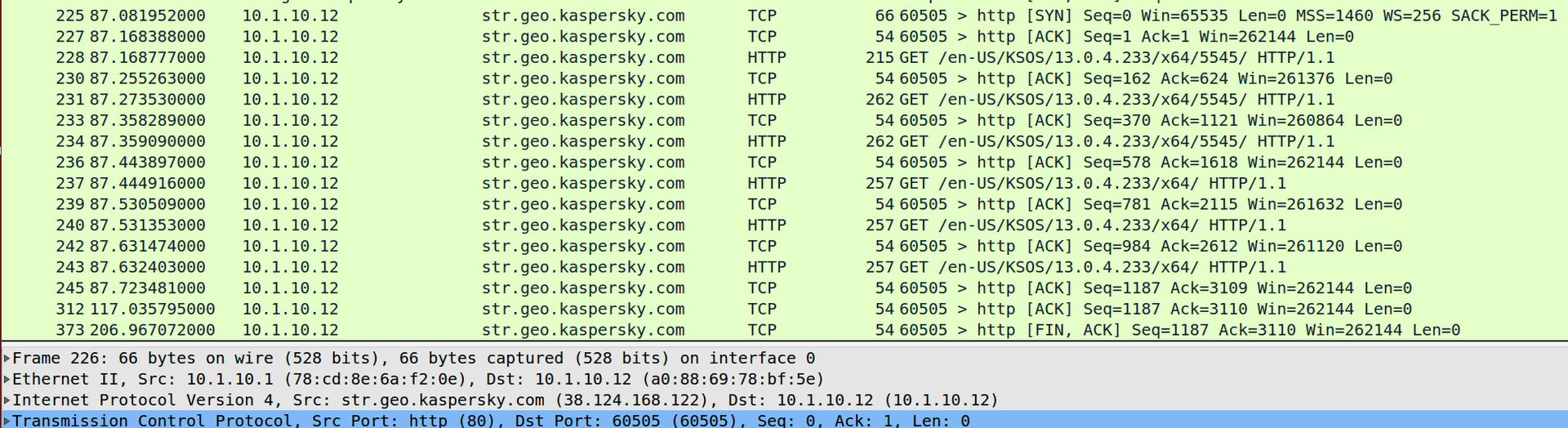

В частности, хакеры NSA обнаружили, что могут перехватить пользовательские данные, которые передаются от клиента-антивируса к серверам ЛК в строке User-Agent в заголовке HTTP-запроса. Издание Interсept утверждает , что месяц назад протестировало эту возможность на продукте Kaspersky Small Business Security 4, и «хотя часть трафика была зашифрована, детальная информация о конфигурации хоста и установленном ПО передавалась на серверы Касперского без защиты». В качестве доказательства приведён скриншот (картинка кликабельна):

Эти данные журнал Interсept опубликовал позавчера, 22 июня. А буквально на следующий день, 23 июня, команда исследователей из Google (Project Zero) опубликовала отчёт о более серьезной уязвимости в антивирусе ESET NOD32 . Благодаря данной уязвимости атакующий может обмануть эмулятор, который используется для проверки исполняемых кодов. Атака позволяет читать, модифицировать и удалять любые файлы на компьютерах, где установлен ESET, а также инсталлировать любые другие программы удалённо, получать доступ к любым периферийным устройствам (камеры, микрофоны), записывать всю системную активность, и т.д.

Угроза затрагивает все версии ESET и все платформы, на которых работает ESET (Windows, Mac, OS X). При этом, как подчёркивают исследователи, эксплуатация данной уязвимости не требует пользовательского участия, зато использует высокие системные привилегии, которые даются сканеру ESET — то есть является идеальным кандидатом для создания самоходного червя (например, почтового). В отчёт включён пример рабочего рутового эксплойта, а также ролик, который демонстрирует атаку на ESET через браузер:

Закрыть уязвимость можно патчем ESET , выпущенным 22 июня — а до этого можно избежать атаки, если отключить всё сканирование в ESET (плановое, в реальном времени и ручное). И хотя данная публикация исследователей из Google произошла уже после выхода патча, всё равно складывается ощущение, что обнародование этой дыры как-то «специально подгадали» к общей кампании против антивирусов из Восточной Европы.