ЛК: Управляющие серверы HackingTeam находятся в США, Казахстане и Эквадоре

Проведя глубокий анализ вредоносных программ, специалистам ЛК удалось обнаружить характерный признак, способный помочь при идентификации серверов RCS.

Эксперты «Лаборатории Касперского» опубликовали отчет под названием «HackingTeam 2.0: слежка теперь возможна и через мобильные устройства». В нем специалисты сообщают о развитии шпионской программы Remote Control System (RCS) от итальянской компании HackingTeam, а также о ряде новейших троянских вирусов для мобильных платформ iOS и Android. Отметим, впервые о ПО стало известно в прошлом году.

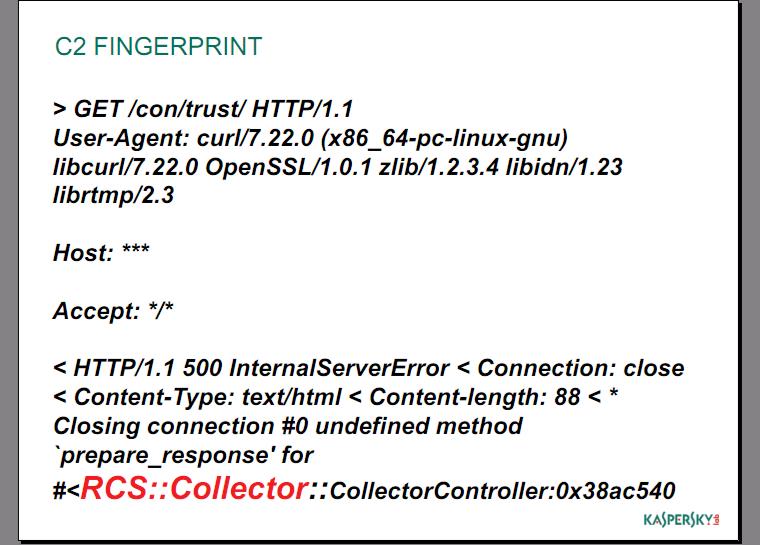

Проведя глубокий анализ вредоносных программ, специалистам ЛК удалось обнаружить характерный признак, способный помочь при идентификации серверов RCS. В частности, когда на сервер отправляется запрос, то он выдает сообщение об ошибке:

«Во-первых, сразу обращает на себя внимание кодовое слово «RCS». У нас были сомнения по поводу того, что может в данном ответе означать слово «Collector». Вероятно, это связано с тем, что сервер «собирает» информацию с зараженных компьютеров, - сообщается в отчете. - Имея в виду этот характерный признак, мы просканировали все пространство IPv4 и нашли IP-адреса всех командных серверов RCS по всему миру. Местоположение найденных серверов мы нанесли на карту. Всего обнаружилось 326 командных серверов».

По данным экспертов антивирусной компании, наибольшее количество серверов расположено на территории США, Казахстана и Эквадора. Неизвестно, используют ли их спецслужбы государства, в которых находятся серверы. Однако, ЛК удалось выяснить, что они имеют отношение к государственным организациям.

В своем отчете специалисты компании также отметили вредоносное ПО для мобильных телефонов. Хотя разработки HackingTeam являются весьма редким явлением в этой сфере. Тем не менее, в этом году в Сети не раз разворачивались кампании, направленные на пользователей устройств под управлением Android, iOS, Windows Mobile и BlackBerry. При этом подчеркивается, что злоумышленники управляют модулями вирусов при помощи конфигурационных файлов одинакового формата. Модули способны контролировать передачу данных по Wi-Fi, GPS и GPRS, перехватывать SMS, MMS и электронные письма, сookie-файлы, а также многое другое.

Более подробно ознакомиться с отчетом «Лаборатории Касперского» можно здесь .

Ваш провайдер знает о вас больше, чем ваша девушка?