К успешным кибератакам на банки приводят слабость периметра и незащищенность ДБО от фрода

К успешным кибератакам на банки приводят слабость периметра и незащищенность ДБО от фрода.

23 апреля Центральный банк РФ принял решение обязать банки ужесточить борьбу с киберпреступлениями. Среди причин называются увеличение числа кибератак на системы финансовых организаций и рост финансовых потерь клиентов из-за хакерских программ.

В письме первого зампреда Центробанка Алексея Симановского, выдержки из которого опубликованы на сайте «Известий», отмечается, что банки должны разработать внутренние регламенты борьбы с хакерскими атаками. Результаты мониторинга кибербезопасности кредитной организации рекомендовано оценивать не реже чем раз в квартал.

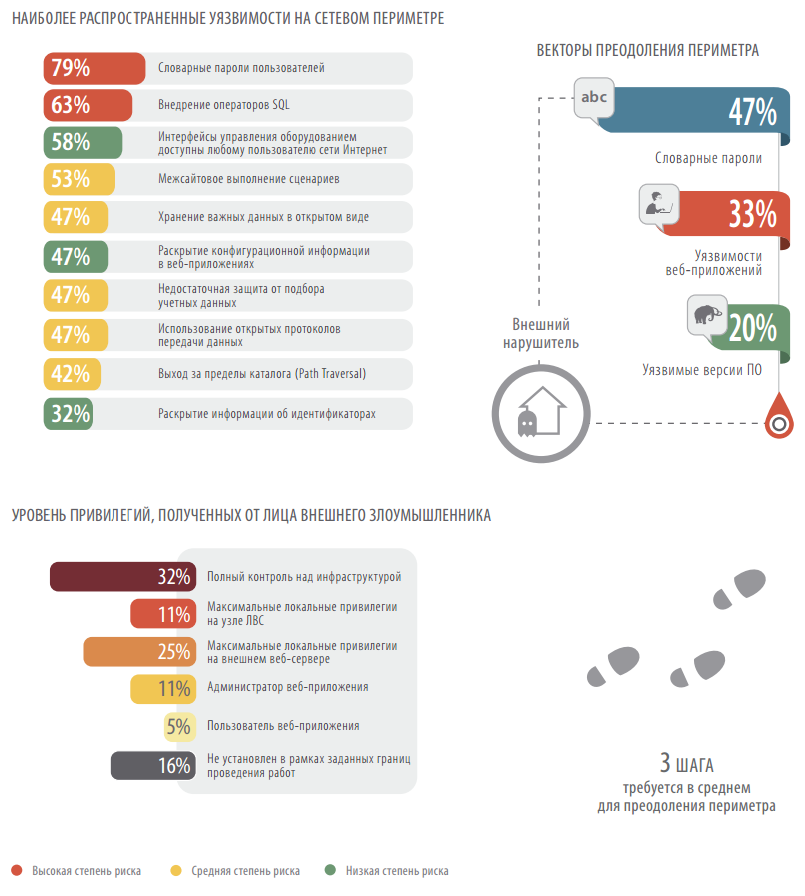

Исследования, проводимые компанией Positive Technologies, давно свидетельствуют о необходимости подобных мер. Важнейшие IT-системы крупных корпораций, в том числе банков, по-прежнему имеют низкий уровень защищенности. К примеру, для преодоления периметра корпоративной сети в среднем требуется использовать всего три уязвимости, которые несложно выявить на интернет-системах крупнейших компаний. Эксплуатация ошибок разработки и управления уязвимостями более чем в 80% случаев позволяет продемонстрировать получение несанкционированного доступа к ресурсам корпоративной сети.

Внутреннему нарушителю для доступа к критическим ресурсам организации потребуется 7 шагов. На публичных ресурсах, доступных из интернета, в 79% систем использовались словарные пароли, которые легко подобрать. Такие пароли используются как на уровне веб-приложений, так и для доступа к различному сетевому оборудованию и серверам. Обо всем этом свидетельствуют результаты работ по тестированию на проникновение, проведенных специалистами Positive Technologies в 2011 и 2012 годах для крупнейших государственных и коммерческих организаций (в том числе, входящих в рейтинг 400 крупнейших компаний по версии агентства «Эксперт»).

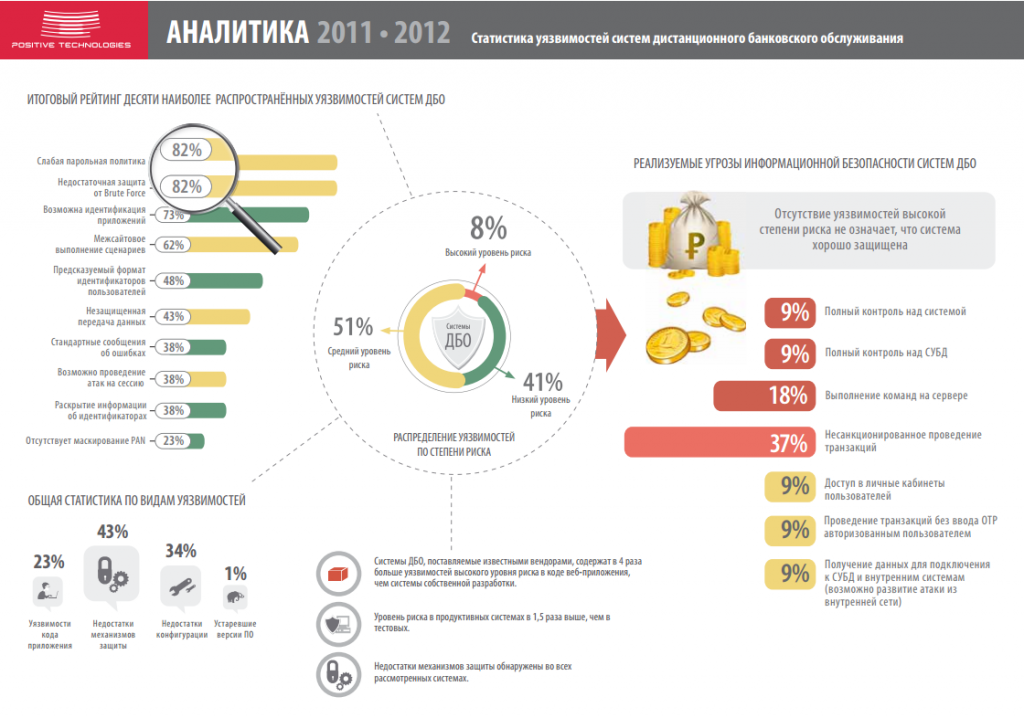

37% систем ДБО не защищены от фрода

Проводя в 2011 и 2012 годах масштабное исследование систем дистанционного банковского обслуживания, эксперты Positive Technologies обнаружили, что 37% систем ДБО позволяют осуществлять несанкционированные транзакции на уровне пользователей. Кроме того, в каждой третьей системе возможно было получение доступа к ОС или СУБД сервера, в ряде случаев — полного контроля над ними. Каждая из рассмотренных систем содержит уязвимости среднего уровня риска.

В половине систем ДБО есть критические уязвимости

В 2013 году ситуация существенно не изменилась. Каждая вторая система дистанционного банковского обслуживания, попавшая в отчет «Статистика уязвимостей веб-приложений (2013 г.)», (он будет представлен 21 и 22 мая на международном форуме по практической безопасности Positive Hack Days IV), содержала уязвимости высоко уровня риска. Наиболее распространенными проблемами систем ДБО в 2013 году оказались уязвимости «Межсайтовое выполнение сценариев» и «Идентификация приложений», каждая из которых встречается в 75% рассмотренных систем.

Помимо того, требованиям стандарта PCI DSS, который аккумулирует лучшие практики по защите информации, полностью не соответствовала ни одна из исследованных систем ДБО.

«Информационные системы банков защищены относительно неплохо — но только если сравнивать их с системами в других отраслях. В целом же средний уровень защиты корпоративный сетей все еще достаточно низок. Однако и финансовые риски, и количество атак, и мотивация злоумышленников в случае с атаками на банки гораздо выше, и это заставляет Центробанк реагировать, — отмечает заместитель генерального директора Positive Technologies Сергей Гордейчик. — Могу только приветствовать внедрение обязательных широкомасштабных мероприятий по предотвращению киберпреступлений — если, конечно, этот процесс не выльется в подмену реальной защищенности формальными документами».

«Статистика уязвимостей систем дистанционного банковского обслуживания (2011—2012)»: http://www.ptsecurity.ru/download/Analitika_DBO.pdf

«Статистика уязвимостей корпоративных информационных систем за 2011—2012 годы»: http://www.ptsecurity.ru/download/Analitika_pentest.pdf