Разработчик обнаружил брешь в Android-приложении крупного украинского банка

Уязвимость позволяла перехватывать конфиденциальную информацию клиентов онлайн-банкинга.

Как сообщает AIN.UA, украинский разработчик Алексей Мохов обнаружил серьезную уязвимость в Android-приложении для осуществления банковских операций онлайн - «Приват-24».

Уязвимость позволяет получить доступ к личной информации любого пользователя, который авторизован в приложении. Приложение «Приват24» обменивается данными с банком и все данные пересылаются в зашифрованном виде. Для того чтобы перехватить пересылаемую информацию Молохов создал два поддельных приложения, которые распознают протокол общения «Приват24» с банком, и перехватывают всю информацию от банка, не зная даже телефона/пароля в «Приват24». В этом случае банк не подозревает о вредоносной деятельности.

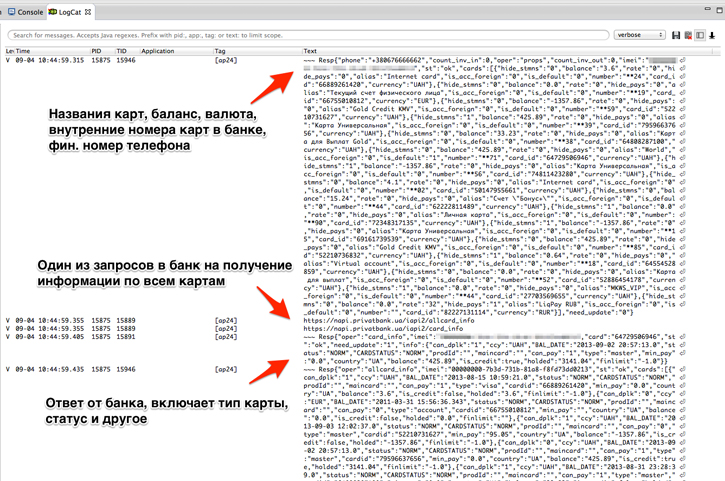

Технически это реализовывается как запрос от приложения к банку, содержащий некоторые параметры (appkey (секретный ключ приложения), IMEI (не стандартный IMEI, специальный приватовский идентификатор) и еще некоторые параметры. Этот запрос с определенными параметрами Мохов вставил в поддельные приложения. Все данные, которые получает приложение показаны на скриншоте.

Разработчик отмечает, что вредоносные приложения получившие разрешение в ОС Android не должны постоянно отправлять запросы в банк для проверки авторизации пользователя. Если во вредоносном приложении будет такое разрешение, то оно сможет определить, что пользователь запустил «Приват24» и будет ожидать процесса авторизации.

Уведомление об обнаруженной уязвимости было отправлено в службу безопасности банка. Через некоторое время представители «ПриватБанка» заявили об устранении бреши.