Компьютерное мошенничество. День сегодняшний

Каждый день приносит нам все больше и больше новостей о все новых и новых атаках на пользователя, использующих доверчивость и желание получить что-то бесплатно.

Безмалый В.Ф.

MVP Consumer Security

Microsoft Security Trusted Advisor

Каждый день приносит нам все больше и больше новостей о все новых и новых атаках на пользователя, использующих его доверчивость и желание получить что-то бесплатно. Причем таких атак становится все больше и больше с каждым днем.

Так по сообщению Byron Acohido, USA TODAY

(http://www.usatoday.com/community/tags/reporter.aspx?id=88 ) согласно данным IBM's X-Force research team количество фишинговых атак за период с мая по сентябрь 2009 выросло на 200%.

По словам Fred Rica, руководителя подразделения безопасности корпорации

PricewaterhouseCoopers', действительные e-mail адреса, используемые для входа в учетные записи Windows Live, Gmail, YahooMail или AOL сегодня стоят на черном рынке $2, что более чем вдвое дороже, чем номера кредитных карт.

Почему так происходит? Да, прежде всего, потому, что киберпреступники осознают, что многие люди используют свои бесплатные почтовые адреса для того, чтобы работать в социальных сетях, оплачивать некоторые финансовые счета и т.д. Поэтому нужно понимать, что ваш адрес электронной почты это ключ к вашим персональным данным и относиться к нему соответственно.

Однако как показал недавний обзор Sophos, только 33% опрошенных используют один и тот же пароль для работы со всеми сервисами Интернет, а 48% используют всего несколько различных паролей. Т.е. происходит парадоксальная ситуация. Большинство людей используют одни и те же пароли на многих интернет-ресурсах.

Очень жаль, что большинство пользователей не осознает при этом, какой опасности они подвергают как себя, так и своих собеседников, ведь от их имени злоумышленники могут рассылать как письма с весьма разнообразным содержанием, так и вредоносное ПО, а собеседники будут уверены, что письмо пришло именно от вас.

Кроме того, многие web-ресурсы требуют подтверждения регистрации с помощью электронной почты, а если ваш адрес находится в руках злоумышленника, кто сможет ему помешать им воспользоваться? Никто!

Овладев вашим почтовым адресом и паролем, злоумышленники могут выполнить серию прибыльных (для себя, а не для вас) действий. Причем вы сами существенно облегчаете им работу, если используете один и тот же пароль для различных адресов. Например, они, от вашего имени, могут разослать письма от вашего имени адресатам в вашей адресной книге, чтобы попытаться узнать их адреса и пароли. Более того, ведь можно обыскать вашу базу писем, чтобы найти ответ на вопрос, какой социальной сетью вы пользуетесь, какими интернет-банками? Затем следует взлом соответствующих учетных записей, смена ваших паролей и письмо к вам с требованием оплаты, для того чтобы вы снова смогли пользоваться своим почтовым ящиком или своей учетной записью в социальной сети.

Почему так происходит? Прежде всего, потому, что многие он-лайн службы требуют ввести почтовый адрес, чтобы удостоверить вас в сети. При этом пароли в случае их смены, как правило, высылают на тот же почтовый адрес. Великолепно для злоумышленника, не правда ли?

Фишеры могут продать вашу оригинальную учетную запись злоумышленникам, которые в дальнейшем воспользуются ею для отсылки инфицированной электронной почты вашим контактам из адресной книги. Самое неприятное, что все будут уверены, что виноваты именно вы.

Более того, ваше письмо может содержать в себе ссылку для загрузки троянского ПО и атакующий сможет таким образом перехватить управление, а затем использовать уже следующий ПК для рассылки объявлений о фальшивых антивирусах или другого вредоносного ПО.

Сегодня данный вид мошенничества уже поставлен на поток. Стартовые комплекты с законченными фальшивыми страницами входа основных бесплатных почтовых интернет-служб или социальных сетей доступны бесплатно. В результате уже не нужно быть крутым специалистом, чтобы заниматься данным мошенничеством. Фактически новичок-фишер только поставляет веб-сайт и собирает захваченные пароли.

Фактически каждая уникальная запись электронной почты сегодня это новая возможность делать деньги на ваших неприятностях.

Другие атаки, порожденные запросами на действующие адреса

Запрос на действительные почтовые адреса почты сети сегодня вырос настолько, что уже появляются различные типы атак для того чтобы удовлетворить спрос. При этом некоторые злоумышленники специализируются в заражении законных web-страниц специальными троянскими программами кейлоггерами.

Другая атака заключается во взломе баз данных популярных сайтов занятости или любых других, на которых собираются правильные почтовые адреса.

Что можно посоветовать в связи с подобными преступлениями? Только регулярную смену паролей и, естественно, уникальные устойчивые пароли для каждой учетной записи сети.

Мошенничество в социальных сетях

Волна мошеннических отправлений затопила популярную сеть Twitter, сделав невозможным доверие даже к тем людям, сообщениям которых мы всегда доверяли. «Сегодня мы видим как старые методы мошенничества успешно перемещаются в социальные сети»,- говорит Matt Marshall, ведущий исследователь Redspin.

«Атаки начались после того, как злоумышленники создали учетные записи в Twitter, затем началась рассылка, которая содержала ссылки на страницы с рекламой фальшивых антивирусов»,- говорит Mikko Hypponen, сотрудник F-Secure. (http://content.usatoday.com/topics/topic/F-Secure).

Одна атака генерировала сообщения с темами, которые входили в TOP-10 лучших тем Twitter, другая копировала сообщения, посланные реальными людьми. При этом в поддельных сообщениях содержались ссылки на фальшивые антивирусы, говорит Бет Джонс (компания Sophos) (http://content.usatoday.com/topics/topic/Sophos).

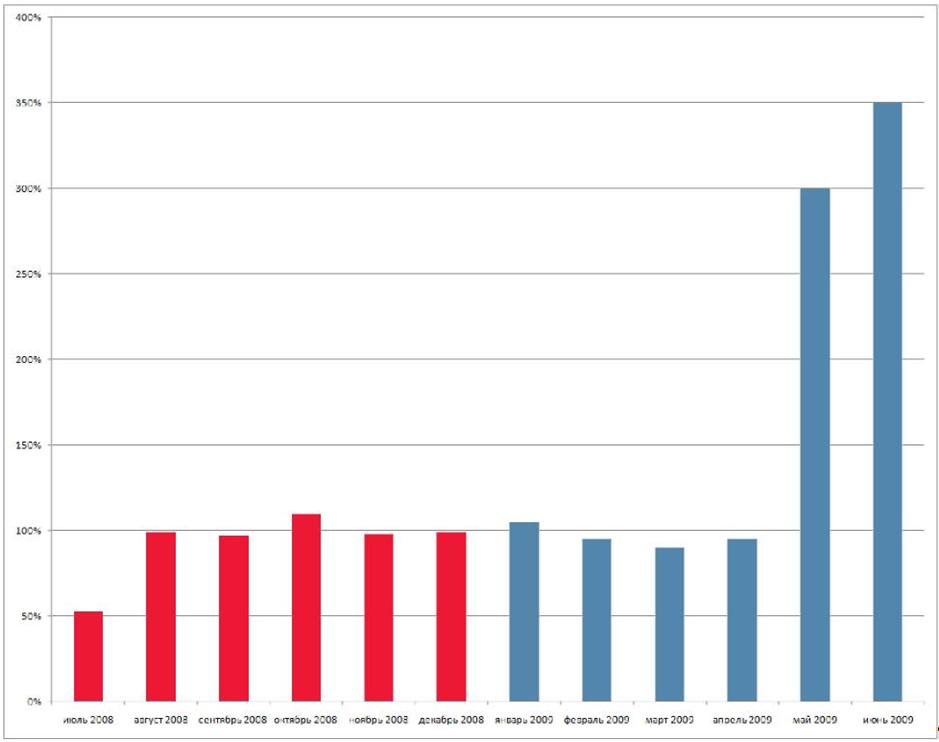

Согласно отчету компании Microsoft по безопасности, выпуск 7 (январь — июнь 2009 г.) в первом полугодии 2009 г. количество просмотров фишинговых страниц значительно возросло, главным образом по причине увеличения количества фишинговых атак, направленных на социальные сети.

Фишеры атаковали более широкий круг веб-сайтов, чем в первом полугодии 2009 г.; наиболее часто атакам подвергались игровые сайты, порталы, а также интернет-ресурсы крупных корпораций.

Количество просмотров сохранялось приблизительно на одном уровне в течение второго полугодия 2008 года и в начале 2009 г., затем возросло почти в четыре раза в апреле 2009 г. и еще больше - в июне 2009 года частично по причине проведения кампании или кампаний, нацеленных на социальные сети.

Рисунок 1 Количество просмотров фишинговых страниц, помесячно по сравнению с январем 2009 г.

Основной целью мошенников остаются финансовые организации, социальные сети и веб-сайты, посвященные электронной коммерции. Кроме того атаки начали распространение на сайты других организаций, например, на сайты онлайн-игр, веб-порталы, а также на крупные компании-производители программного обеспечения и телекоммуникационного оборудования.

Что такое «фишинг»?

Приведем определение «фишинга», данное специалистами компании DrWeb (http://support.drweb.com/faq/a5/#fish).

Фишинг (Phishing) — технология интернет-мошенничества, заключающаяся в краже личных конфиденциальных данных, таких как пароли доступа, данные банковских и идентификационных карт и т.д. В декабре 2005 года отмечен резкий рост числа фишинговых сайтов (на 65%, в ноябре 2005 года 4630, а в декабре уже 7197). По мнению экспертов APWG такой рост стал возможен благодаря появлению так называемых «phishing kit» - утилит, которые позволяют в короткие сроки создать фишинг-сайт.

По сведениям компании Websense, один из наиболее популярных инструментов для конструирования фишинг-ресурсов называется Rock Phish Kit. В настоящее время ситуация с фишингом напоминает ситуацию в области написания вирусов несколько лет назад, в момент появления конструкторов вирусов.

Вкратце суть фишинга можно свести к следующему. Мошенник обманывая пользователя заставляет его предоставить свою конфиденциальную информацию: данные для выхода в Интернет (имя и пароль), информацию о кредитных картах и т.д. При этом необходимо отметить, что все действия жертва выполняет абсолютно добровольно, не понимая, что она делает на самом деле. Для этого используются технологии социальной инженерии.

На сегодняшний день фишинг можно разделить на три вида – почтовый, онлайновый и комбинированный. Почтовый – самый старый. При этом по электронной почте присылается специальное письмо с требованием выслать какие-либо данные.

Под онлайн фишингом подразумевается, что злоумышленники копируют какие-либо сайты (наиболее часто это это Интернет-магизины онлайновой торговли). При этом используются похожие доменные имена и аналогичный дизайн. Ну а дальше все просто. Жертва, попадая в такой магазин, решает приобрести какой-либо товар. Причем число таких жертв достаточно велико, ведь цены в таком «несуществующем» магазине будут буквально бросовыми, а все подозрения рассеиваются ввиду известности копируемого сайта. Покупая товар, жертва регистрируется и вводит номер и прочие данные своей кредитной карты.

Такие способы фишинга существуют уже достаточно давно. Благодаря распространению знаний в области информационной безопасности они постепенно превращаются в неэффективные способы «отъема денег».

Если же вы думаете, что фишинг-атаки актуальны лишь для дальнего зарубежья, то вы ошибаетесь.

Первая попытка фишинга на территории СНГ была зарегистрирована в 2004 году. Жертвами ее стали клиенты московского Ситибанка.

На Украине жертвами фишинговых атак стали клиенты «Приват-банка» и компании «Киевстар».

В случае с клиентами компании «Киевстар» мошенники осуществляли рассылку электронных сообщений потенциальным жертвам и сделали рекламные постинги в популярных украинских Интернет-форумах о «возможном» пополнении счета, который должен нанести ущерб оператору мобильной связи "Киевстар" (предлагалось осуществить специальный набор USSD команд, который приводит к списанию денег со счета доверчивого абонента), от этого страдают сами абоненты. Некоторые эксперты считают подобную Интернет-рассылку первой серьезной украинской фишинг-атакой, поскольку она опирается на использование новой услуги оператора мобильной связи компании "Киевстар", которая позволяет пересылку сумм со счета одного абонента на другой.

Банки и другие организации, использующие для голосовой связи IP-телефонию, рискуют подвергнуть себя фишинг-атакам, для профилактики которых в настоящее время нет никаких средств. Об этом заявил эксперт в области информационной безопасности, называющий себя The Grugq, на конференции Hack In The Box Security Conference (HITB) в Малайзии.

«Преступники получат возможность проникать в банковские сети и устанавливать контроль над их телефонными каналами», - убежден The Grugq. Использование протокола VoIP становится все более популярной технологией, которая помогает снизить расходы на телефонную связь. Вместе с тем VoIP делает сети компаний более уязвимыми для атак. По мнению эксперта, фишинг-атаки через VoIP будут зафиксированы до конца этого года. Преступники получат доступ к персональным данным, в том числе номерам кредитных карт и учетной банковской информации, и лишь небольшое количество специалистов в области информационной безопасности сможет им помешать. «Теоретически, вы звоните в свой банк, а клиентская телефонная линия уже захвачена хакерами», - допустил The Grugq.

В случае развития событий по такому сценарию хакер попросит клиента сообщить учетную информацию перед тем, как связаться с представителем службы поддержки клиентов. «Нет никакой технологии, которая позволяет компаниям справиться с проблемой», - заявил эксперт, отметив, что существующие системы для выявления атак не способны определить факт VoIP-атаки. Для ее организации хакерам сейчас будет достаточно обычного софта для поддержки IP-телефонии или биллинга телефонных разговоров.

Как защититься от этого? Прежде всего с помощью здравого смысла, а именно:

- Ваш банк (или кредитная компания, картой которой вы пользуетесь) обычно обращается к клиенту по имени и фамилии, как по телефону, так и по электронной почте. Если это не так, то, скорее всего, это мошенничество;

- Нельзя звонить по вопросам безопасности кредитной карты или банковского счета по предложенному вам номеру телефона. Для звонков в экстренных случаях вам предоставляется телефонный номер на обратной стороне вашей платежной карточки. Если звонок законный, то в банке сохраняется его запись и вам помогут;

- Если же вам звонит некто, представляющийся вашим провайдером, и задает вопросы, касающиеся ваших конфиденциальных данных - повесьте трубку.

Издание Switched привело типичные признаки фишинговых писем.

- Просьбы о предоставлении личной информации

- Опечатки или орфографические ошибки

- Ссылки в электронной почте

- «Исследование рынка» с просьбой предоставить информацию личного характера

- Советы по инвестициям от случайных людей или компаний

- Файлы-вложения в электронных письмах от незнакомцев

- Электронные письма без слов

- Устаревшая информация

- Фразы-запреты

- Приветствия общего характера

Как же бороться с фишингом?

В случае если вы используете Internet Explorer 8.0, вам стоит учесть, что несмотря на то что антифишинговый фильтр существовал в Internet Explorer 7.0, в IE 8 защита усилена.

Антифишинговую защиту объединили с защитой от вредоносного ПО с помощью SmartScreen® Filter. Это поможет пользователям не поддаться на уловки фишеров. Данный фильтр предупредит пользователя о том, что он находится на фишинговом сайте или сайте, распространяющем вредоносное ПО. Это позволит пользователям самим участвовать в улучшении Интернет-сети, сообщая информацию о потенциальных фишинг-сайтах или сайтах, распространяющих вредоносное ПО. Однако не стоит забывать о том, что у вас всегда есть возможность включить или выключить данный фильтр в любое время.

Проверка веб сайта вручную с помощью фильтра

Если функция автоматической проверки веб-узлов не выбрана, будет отображен значок антифишинга в строке состояния Internet Explorer. Для проверки веб-узла щелкните значок и выберите Проверить веб-узел. Кроме того, проверка веб-узлов в Internet Explorer может производится следующим образом.

- Откройте Internet Explorer.

- Перейдите на проверяемый веб-узел.

Нажмите кнопку Сервис, выберите пункт Фильтр фишинга и щелкните Проверить веб-узел. (рис.2)

Рисунок 2 Фильтр SmartScreen

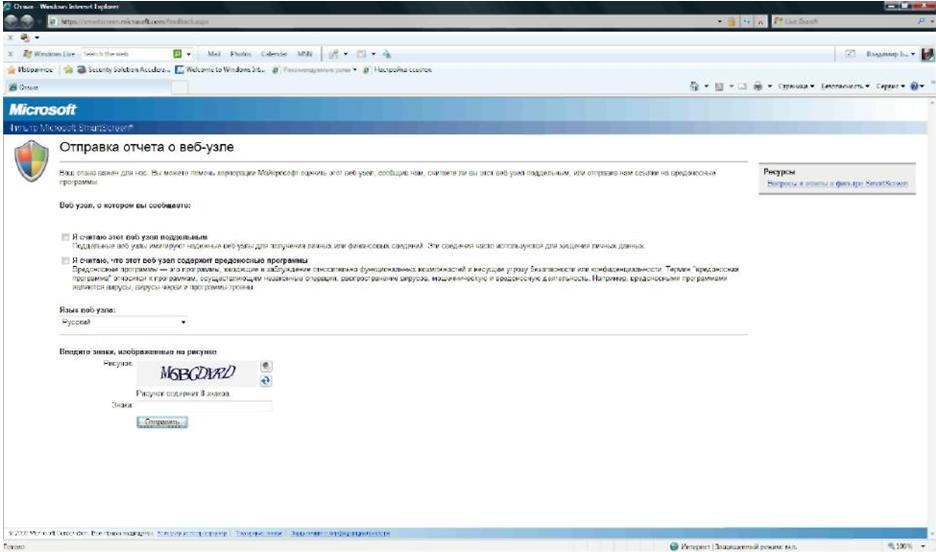

Если же вы все же считаете этот сайт фишинговым или распространяющим вредоносное ПО, то вы можете отослать сведения об этом в корпорацию Microsoft вручную (рис.3).

Рисунок 3 Отправка сведений о фишинговом сайте

Вы можете отметить, что таким образом появляется лазейка для пользователей-злоумышленников, которые могут заявить о сайте для того, чтобы просто очернить его репутацию. Однако не все так легко.

Антифишинг блокирует только узлы, удостоверенные как поддельные рецензентами корпорации Майкрософт или сотрудниками сторонних поставщиков данных. Антифишинг также предлагает веб-систему отзывов и предложений, чтобы помочь пользователям и владельцам веб-узлов передавать отчеты об ошибках как можно быстрее.

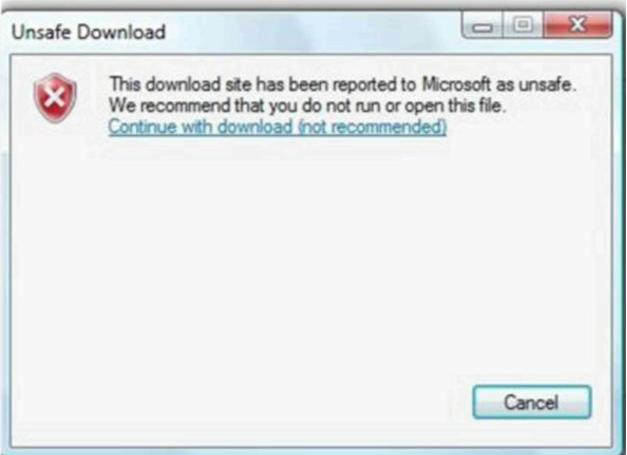

Кроме того, необходимо отметить возможность блокирования загрузки вредоносного ПО с помощью SmartScreen® Filter (рис 4).

Рисунок 4 Попытка загрузки вредоносного ПО

Рисунок 5 Запрет загрузки вредоносного ПО с помощью SmartScreen® Filter

Фильтр SmartScreen® проверяет сайт загрузки с помощью базы данных известных злонамеренных вебсайтов.

Антифишинговые технологии в Kaspersky Internet Security 2010

Технологии, в той или иной степени противодействующие фишингу и входящие в состав KIS 2010:

- Фильтрация по URL

- Межсетевой экран (файервол)

- Анализ подозрительной активности процессов

Фильтрация URL

С помощью данного фильтра блокируется доступ к некоторым URL. В Лаборатории Касперского постоянно обновляется база URL, доступ к которым нежелателен простым, неподготовленным пользователям. Вернее таких баз несколько. Собственно база Phishing адресов - по таким адресам обычно находятся сайты обманки собирающие пароли, номера кредитных карт, банковские аккаунты и т.п. И база "зловредных" адресов - по таким адресам обычно находятся вирусы, или нечто способствующее заражению ими. Фильтрация этих двух типов URL разделена и может быть включена в продукты по раздельности.

Если пользователь пытается зайти фишинговый сайт или в письме встречается подобная ссылка, то соответственно блокируется доступ к сайту или письмо соответствующим образом помечается.

Увы, если URL будет отсутствовать в базах, то на сегодня нет никакой возможности детектировать сайт обманку в текущих продуктах (более мощные технологии уже разработаны и ждут внедрения в новых версиях продуктов)

Файрвол (Сетевой экран) - простейший способ не допустить утечки данных через интернет. Он позволяет заблокировать исходящие соедниения тем самым не позволить программе передать данные злоумышленникам. Например, в KIS "Сетевой экран" по умолчанию включен и предупреждает пользователя, когда какая-либо программа пытается установить соединение с другим компьютером.

Анализ активности процессов может зафиксировать, когда какой-то неизвестный процесс что-то читает с дисков и после этого пытается отправить какие-то данные наружу. Если такое поведение повторяется - налицо попытка воровства данных с компьютера пользователя.

Таким образом первая технология пытается обезопасить пользователя, когда он заходит на фишинговый сайт через обычные браузеры, а две другие - не позволить несанкционированную кражу данных с помощью вредоносного ПО, которое все таки попало на компьютер пользователя.

Однако, несмотря на все многообразие антифишинговых технологий, все же хотелось бы предостеречь пользователей, что ничто и никогда не заменит здравого смысла. Поэтому все же хотелось бы чтобы пользователи были внимательнее и осторожнее!

Большой брат следит за вами, но мы знаем, как остановить его