Ознакомился с обзором ЦБ, подготовленным по результатам сбора отчетности в 2012 г. по форме 0403203.

Ссылка на обзор: http://cbr.ru/today/payment_system/analytics/analysis_12.pdf

Вообще надо сказать появление подобной статистики это уже огромный шаг вперед по сравнению с ее полным отсутствием ранее. Но все же есть в обзоре вещи которые лично меня смутили.

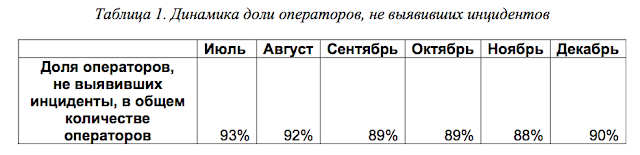

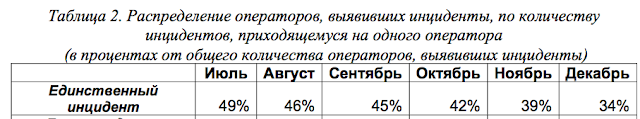

Во-первых, статистика отчетности. Почти 90% отчитавшихся не выявили ни одного инцидента, из оставшихся почти половина сообщила только об одном инциденте.

На мой взгляд это говорит о том, что либо информация об инцидентах замалчивается (что более вероятно), либо для служб безопасности банков они проходят незамеченными. Говорю я так на основании того, что множество экспертов за последние годы отмечало рост кибер-преступности, хищений в ДБО и даже ходили разговоры об угрозе устойчивости банковской системы. А тут, раз, и вроде как только около 10% банков сталкиваются с инцидентами. Странно...

Во-вторых, смутила разбивка по типам инцидентов

Согласно статистике львиную долю инцидентов составляют переводы денежных средств лицами, не обладающими правом распоряжения этими денежными средствами. А вот, например, воздействие вредоносного кода, приводящее к осуществлению переводов денежных средств с использованием искаженной информации, содержащейся в распоряжениях клиентов, всего 6%, т.е в 7 раз меньше. Если я правильно понимаю, то ко второму типу относятся инциденты подмены платежных поручений - один из основных способов атаки на юрлиц в настоящий момент.

Получается что чаще всего пытаются украсть деньги за счет кражи данных банковских карт (номер, пин, CVV), либо самих карточек, либо паролей доступа к системе ДБО ? Или тут есть пересечение ? К какому типу относится инцидент при котором злоумышленник, используя вредоносный код, получает удаленный доступ к компьютеру бухгалтера и проводит несанкционированную транзакцию через банк-клиент ? Вроде и вредоносный код используется, и платежное поручение не искажается, а просто создается новое преступником, не имеющим полномочия его создавать.

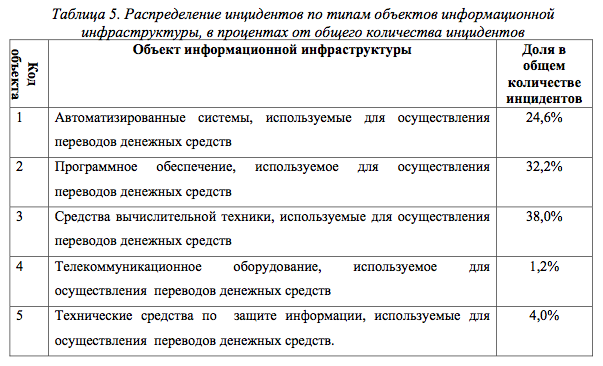

Ну и в-третьих, статистика по объектам воздействия. Тут вообще все непонятно.

В моем представлении автоматизированные системы, используемые для осуществления переводов денежных средств, это сочетание программного обеспечения и СВТ (если под этим понимать аппаратное обеспечение), и почему эти объекты разделены на 3 пункта я не очень понял. Если кто-то может пояснить, напишите в комментариях.

Кстати, в новой форме отчетности, которая должна быть скоро принята и которая анонсировалась в конце прошлого года, все стало более структурировано и понятно, так что в будущем думаю что вопросов к статистике будет меньше.

В завершение, снимаю шляпу перед коллегами из ЦБ, которые запустили работу по сбору информации об инцидентах информационной безопасности. Думаю, что механизмы контроля за корректностью отчетности ЦБ будет дальше совершенствовать (и может быть ужесточать), чтобы отчетность не превратилась в профанацию.