Но вот этот день настал, что в итоге удалось рассмотреть:

- ч.1: COBIT от ISACA ();

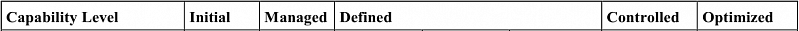

- ч.2: SSE-CMM от ISO/IEC и ISSEA ();

- ч.3: CMM от SMI Carnegie Mellon и EIM MM от Gartner ();

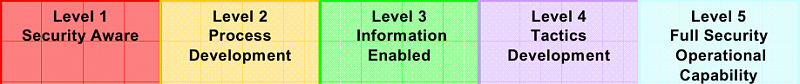

- ч.4: вендорные шкалы от RSA, HP, Symantec, EclecticIQ, Cisco и IBM ();

- ч.5: PRISMA от NIST ();

- ч.6: уровни корпоративной культу в ИБ-команде на базе материалов от Дэйва Логана, Джона Кинга, Хэли Фишер-Райт ().

Стоит отметить, что конечно же есть ещё и другие подходы, например:

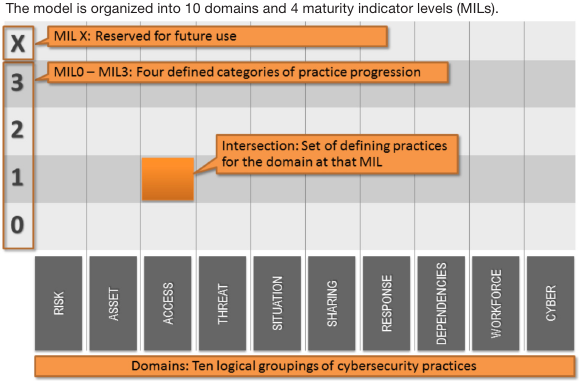

- Cybersecurity Capability Maturity Model от Министерства внутренней безопасности США (Department of Homeland Security)

- Community Cyber Security Maturity Model (CCSMM) от The Center for Infrastructure Assurance and Security The University of Texas at San Antonio

- Open Information Security Management Maturity Model (O-ISM3) от The Open Group

- Cybersecurity Capability Maturity Model от Carnegie Mellon University

Но рассматривать их до бесконечности не имеет смысла, пора делать выводы.

В итоге, на мой взгляд, всё вращается вокруг различных CMM от Software Engineering Institute Carnegie Mellon University и Systems Security Engineering CMM (SSE-CMM) от International Systems Security Engineering Association, что действительно здраво, зачем каждый раз "изобретать велосипед".

Уровней практически всегда 6, если считать первым (нулевым) – отсутствие какой-либо деятельности в области информационной безопасности. Стоит отметить, что есть парочка трехуровневых моделей (у IBM и Department of Homeland Security), что, на мой взгляд, путем «склеивания» двух соседних уровней получается из любой шестиуровневой модели.

При этом стоит отметить, что с точки зрения терминологии идет постоянное перемешивание понятий «Managed» и «Defined».

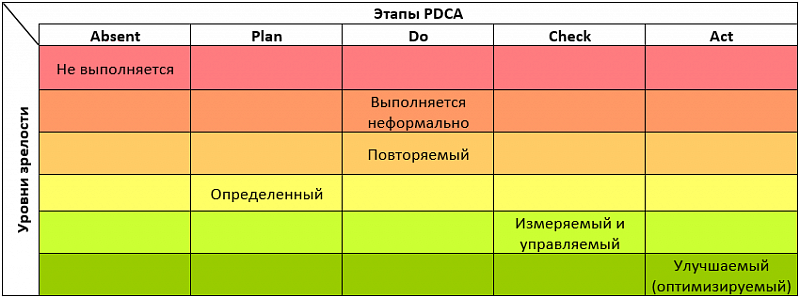

Для себя оставил следующие описания уровней, которые можно применять к любой сущности в области информационной безопасности (в первую очередь к процессу):

- «0»: Не выполняется (отсутствует);

- «1»: Выполняется неформально;

- «2»: Повторяемый;

- «3»: Определенный;

- «4»: Измеряемый и управляемый;

- «5»: Улучшаемый (оптимизируемый).

Плюс, увязал это с циклом Деминга, т.к. получается странная ситуация, с одной стороны мы постоянно оперируем данным циклом непрерывного совершенствования, а с другой – никак не увязываем его с результатами оценки по уровням зрелости.

На мой взгляд, эти вещи находятся в самой прямой зависимости:

В завершении хотел обратить внимание, что погоня за повышением уровня зрелости может быть не всегда уместной, а местами даже губительной.

Успехов на пути развития и оценки вашей деятельности в рамках обеспечения информационной безопасности организаций!