Люди как цифры или знакомство с Privacy Engineering

С развитием информационных технологий проблема конфиденциальности данных приобрела огромную значимость.

Автор: Дмитрий Смирнов, бизнес-партнёр по информационной безопасности Сбербанка

Право на неприкосновенность частной жизни, включающее в себя запрет на сбор, хранение, использование и распространение информации о частной жизни, а также право на защиту персональных данных в европейских странах активно культивируется с периода буржуазных революций. С развитием информационных технологий проблема конфиденциальности данных приобрела огромную значимость. В частности, добросовестные компании столкнулись с рядом проблем. Как решить вопрос необходимой достаточности данных, то есть сделать так, чтобы при хранении и обработке данных уполномоченные сотрудники имели доступ только к тем данным, которые необходимы им для работы? Как безопасно разрабатывать приложения, чтобы они не собирали лишние данные о клиенте и не отдавали лишние данные о компании? Ответы на эти вопросы дает новое направление – Privacy Engineering. Специалисты Службы кибербезопасности Сбербанка активно изучают новую дисциплину как одно из перспективных направлений в области обеспечения безопасности банка и своих клиентов.

Почём данные?

IV информационная революция объединила человечество в единое информационное поле и…породила множество проблем, касающихся приватности данных – их сбора, обработки и хранения. Начиная с последней четверти XX века, массив данных непрерывно растёт. Если в 2013 году общий объем данных в мире составлял 4.4 зеттабайта, то к 2020 году, по данным компании IDC, этот показатель приблизится к 44 зеттабайтам. Персональная информация быстро обрела свою ценность: в 2015 году Европейская Комиссия оценила, что к 2020 персональные данные европейских граждан (население - 450 млн) будут стоить 1 триллион евро, а мировой рынок больших данных и бизнес-аналитики к этому периоду, по прогнозам компании IDC, достигнет 150,8 млрд долларов.

Данные нужны компаниям, чтобы формировать бизнес прогнозы, разрабатывать стратегии продаж и рекламные компании, формировать методы взаимодействия с населением и т.п. Поэтому по всему миру данные активно собираются, обрабатываются, передаются и используются. Проблема в том, что не всегда законным путём.

Проблемы

1. Компании собирают и используют данные субъектов без их ведома

Так, в течение нескольких десятилетий американская компания Target Corporation, управляющая сетью магазинов розничной торговли, анализировала данные кредитных карт и чеков и составляла шоппинговые досье на своих клиентов. Подобным образом информацию собирают многие сети, и мало кто задумывается об этической стороне вопроса. Однако, когда один из клиентов Target Corporation начал постоянно получать рекламные предложения на товары для беременных, случился скандал. Оказалось, что несовершеннолетняя дочь этого мужчины беременна, и раньше всех об этом узнал… магазин.

2. Компании собирают излишнюю информацию о клиентах

Ритейлеры, например, тот же Target Corporation часто используют данные о личной жизни людей и пополняют свои досье сведениями, которые на первый взгляд никак не связаны с продажами – возраст, состояние в браке, адрес и другие демографические данные. Анализ этих данных позволяет извлечь значительную выгоду. Формально никакие местные законы при этом не нарушаются. Однако, мало кто знает, как еще используются полученные данные и не продаются ли они третьей стороне. Поэтому такие компании стараются не афишировать досье на своих клиентов и сам факт их создания.

3. Приложения собирают излишнюю информацию о пользователях

В начале этого года появилась новость о том, что суперпопулярное (1 млрд пользователей) приложение Meitu для создания «няшных» селфи запрашивает много лишней информации. Так, оно запрашивает разрешение на совершение звонков. Для каких целей необходима эта функция в фоторедакторе, неизвестно. По мнению специалистов, собранные данные разработчики приложения могут продавать на рынке компаниям, которые занимаются торговлей данными (брокеры данных). Впоследствии на основе проданных данных, будет производится тартегированная реклама, профилирование и т.д.

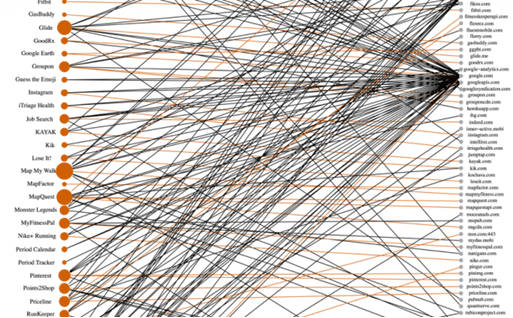

В своём исследовании "Who Knows What About Me? A Survey of Behind the Scenes Personal Data Sharing to Third Parties by Mobile Apps" авторы проанализировали 110 приложений (как Android, так и iOS) и пришли к выводу, что персональные данные пользователей этих приложений передаются третьим лицам достаточно часто.

Согласно исследованию, подавляющее большинство проверенных приложений предоставляют Google, Apple и третьим лицам такие данные, как e-mail, имена и координаты своих пользователей. В среднем одно приложение Android отсылает данные такого рода по 3,1 адресам (доменам), а iOS приложение делает то же самое для 2,6 адресов (доменов). При этом исследователи отмечают, что пользователя, как правило, просто не уведомляют об уровне распространения его личных данных среди третьих лиц.

3% Android-приложений отсылают e-mail пользователя, 49% из них отправляют имена пользователей, 33% передают GPS-координаты, 25% передают адреса, и 24% рассылают IMEI телефона.

Рис.1 Чувствительные данные, которые Android-приложения (слева) отправляют на сторонние домены (справа)

Что касается iOS, то наиболее часто третьим лицам отправляется текущее местоположение – в 47% случаев за время исследования. Кроме того, 18% проверенных IOS-приложений отправляли имена пользователей, и еще 16% − пересылали e-mail адреса.

4. Сотрудники компаний, имеющие полномочия на доступ к данным, могут «сливать» их третьим лицам

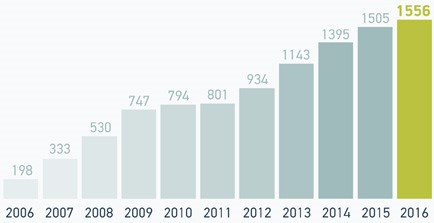

По данным аналитического центра InfoWatch в 2016 году в мире было зарегистрировано 1556 случаев утечки конфиденциальной информации, что на 3,4% превышает количество утечек, зарегистрированных годом ранее. Рост в 3,4% - сравнительно не большой, но кол-во утечек растет из года в год.

Рис.2 Количество утечек по годам (данные компании InfoWatch)

В 36% случаев виновными в утечке информации оказались сотрудники, а в 2,2% − высшее руководство организации. 93% утечек были связаны с компрометацией персональных данных и платежной информации.

77,6% руководителей и 85% специалистов IT-служб и служб информационной безопасности, опрошенных InfoWatch, считают основной опасностью для бизнеса их работодателя внутренние угрозы, связанные с утечкой информации ограниченного доступа, а также нелояльным или преступным поведением сотрудников.

Приватность данных

Согласно исследованию шведского специалиста по праву, Ли Бигрейва (Lee A. Bygrave), рост технологий вывел тему приватности на новый виток популярности, когда политики и законотворцы начали активно обсуждать проблему приватности данных (data privacy).

Под приватностью данных понимают надлежащее использование данных, в том числе при их обработке, передаче и т.д. Этот термин определяет, какие данные и какими методами можно или нельзя собирать и обрабатывать. Кроме того, это право субъекта контролировать данные о себе. Приватность данных можно описать с помощью таких категорий, как невмешательство, ограничение доступа, контроль информации, чувствительные данные. Это понятие нужно отличать от понятия безопасность данных.

Безопасность данных – это осуществление контроля доступа к данным с помощью таких классических методов, как аутентификация пользователя, обеспечение сетевой безопасности, обучение сотрудников, обеспечение безопасности рабочих мест, аудит и т.д.

Защита приватности

Законы, регулирующие процессы защиты приватности, есть практически во всех странах. Например, в России – Федеральный закон от 27 июля 2006 г. N 152-ФЗ "О персональных данных", в Евросоюзе General Data Protection Regulation (GDPR, вступает в силу 25 мая 2018, сейчас действует Директива по защите данных 95/46/EC). Также в Евросоюзе действуют новые законы по защите данных, например, немецкий German Federal Data Protection Act (BDSG).

Где-то эти законы носят национальный, а где-то региональный характер. В некоторых странах, таких как США и Россия, осуществляется функциональное управление вопросами защиты приватности. Например, в России, регулируется защита для 50 видов тайн для различных отраслей экономики (банковская тайна, врачебная тайна, персональные данные т.д.).

Для разъяснения неоднозначных моментов регулирующие органы многих стран выпускают большое количество методических указаний. При создании информационных систем эти указания играют ключевую роль, так как четко определяют спорные места в текстах законов. Их примеры приведены в таблице ниже.

Рис. 3 Примеры методологических указаний по приватности данных

Privacy engineering

При безопасной разработке ИТ-систем, необходимо руководствоваться требованиями регуляторов. «Перевести» их с юридического языка на язык технический для того, чтобы использовать при написании кода, помогает дисциплина, которая называется privacy engineering (инженерные практики по приватности).

Privacy engineering – это новая дисциплина в области ИТ. В ее задачи входит предоставление методологий, инструментов и методов при создании ИТ-систем, для обеспечения необходимого уровня конфиденциальности данных. При этом понятие «необходимости» определяется индивидуально, исходя из конкретных задач.

Принято считать, что privacy engineering как дисциплина зародилась в 2014 году, когда были опубликованы две книги: «Privacy Engineer’s Manifesto», авторы – Джонатан Фокс, Том Финнеран, Мишель Деннеди и «Privacy Engineering», автором которой являлся инженер компании Nokia – Ян Оливер. В этих книгах описаны общие подходы к управлению приватностью и разработке политик в области приватности, методика по разработке требований по приватности, сама методология по применению инженерных практик по приватности и т.д. Также в них приведены примеры применения privacy engineering при разработке программного кода.

Сейчас развитием дисциплины privacy engineering занимаются частные компании такие, как Cisco, Nokia и т.д., а также международные организации (IEEE, ISO WG 5 JTC1 SC27 Identity Management & Privacy Technologies) и некомерческие структуры (MITRE, NIST и т.д. ).

Они выпускают различные материалы для конференций, организуют выступления. Например, на конференции RSA в феврале 2017 года, компания Cisco выступила с докладом на тему privacy engineerig, где привела ряд практических примеров, как Cisco внедряет методы и подходы privacy engineering в своих продуктах.

В связи с тем, что эта дисциплина сравнительно новая, нельзя назвать основного идеолога и лидера по её развитию, который разрабатывает терминологию, методы и т.д. Более того, само определение «privacy engineering» различается в зависимости от автора. Например, у NIST и Nokia различные определения данной дисциплины, но направление деятельности по её развитию примерно одно и то же.

Новейшее определение понятия privacy engineering опубликовал в этом году Национальный институт стандартов и технологий (NIST), где отметил, что главную задачу этой дисциплины составляет предоставление рекомендаций по снижению рисков конфиденциальности. С помощью этих рекомендаций организации могут эффективно внедрять средства контроля за движением информации в ИТ-системах. Privacy engineering вносит системный подход к внедрению практик по защите приватности данных.

Privacy engineering – это синтез двух направлений – правового и инженерного. Специалисты правового направления занимаются интерпретацией законов для инженеров, а специалисты инженерного – пишут код и создают ИТ-системы.

Privacy engineering нужен, во-первых, для соблюдения требований законодательства при сборе и передаче данных через ИТ-системы и приложения. Во-вторых, для того чтобы сотрудники, работающие с собранными данными в ИТ-системах, не видели излишней персональной информации, которую они могли бы использовать в личных целях. В-третьих, чтобы создавать такие ИТ-системы и приложения, которые не смогут собирать или отдавать лишние данные.

Основные практики privacy engineering

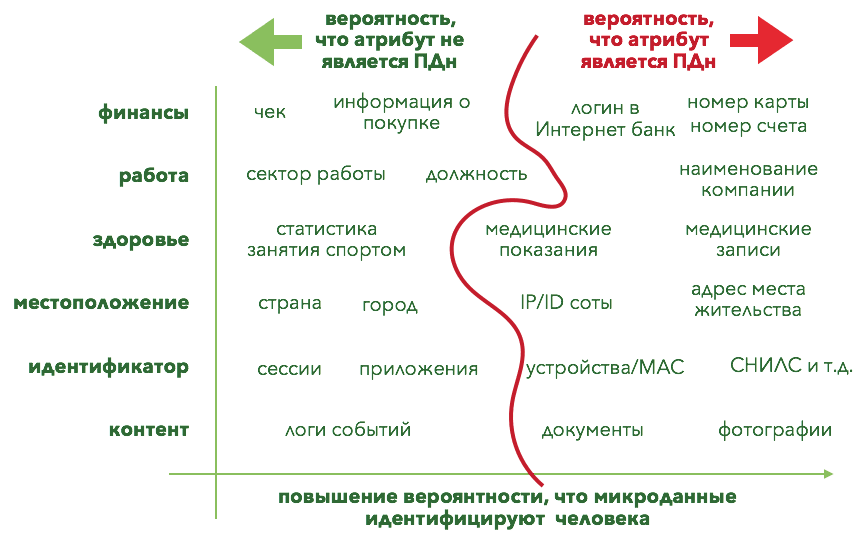

Privacy engineering включает в себя множество областей: определение требований, оценку риска, управление приватностью, семантический анализ, моделирование потоков данных и т.д. Две последние из них составляют основу этой дисциплины.

В результате семантического анализа получается составленный каталог данных (микроданных). То есть, становится понятно, что мы будем защищать. Например, если приложение обрабатывает номер телефона, то это необходимо задокументировать. Также

в каталоге следует особо отметить те данные, которые могут быть отнесены к персональным. (рис. 3).

Рис.3 Семантический анализ данных в приложении

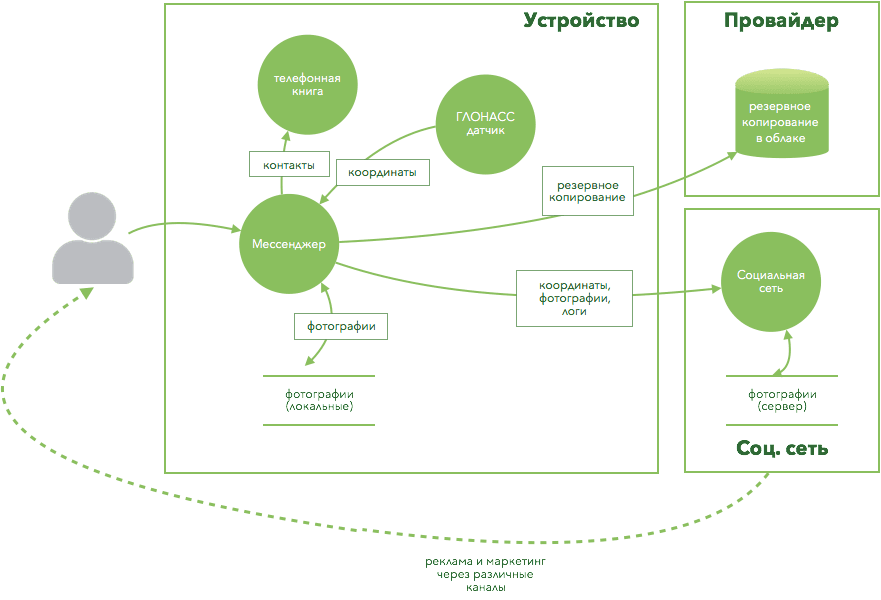

В результате моделирования потоков данных формируется диаграмма информационных потоков, по которым передаются микроданные. Это позволяет выявить потенциальные каналы утечки.

Рис.4. Моделирование потоков данных в приложении

Модель потоков данных помогает а) разобраться в том, какие данные передаются за периметр вашей ИТ-системы или приложения; б) сделать оценку рисков приватности вашей ИТ-системы или приложения; в) также модель потоков полезна, когда необходимо не допустить утечки персональных данных в другие ИТ-системы или приложения.

Когда становится понятно, какие данные мы защищаем и как они могут утечь – можно начинать прорабатывать меры по снижению риска утечки – где-то замаскировать или зашифровать передаваемые данные, где-то вообще не передавать их.

Выводы

Динамика регулирования законов, защищающих приватность, стремительный рост объема данных и их утечек заставляет добросовестные компании искать новые способы обеспечивать приватность данных своих клиентов и сотрудников. Privacy engineering – один из них. Преимущество этой дисциплины заключается в том, что она позволяет системно подойти к вопросам защиты приватности, максимально сблизить юридические требования к обеспечению приватности и ее техническую реализацию на уровне кода.

Как любая молодая дисциплина, privacy engineering постоянно развивается и не имеет устойчивой терминологии. Пройдут годы, прежде чем терминология и методы данной дисциплины будут стандартизованы на уровне ISO.

Несмотря на это, мы считаем, что privacy engineering должна стать частью безопасной разработки ИТ-систем. Более того, уже сегодня, компаниям, которые стремятся к технологическому лидерству, стоит самостоятельно развивать практики по защите приватности данных внутри компании.

Не ждите, пока хакеры вас взломают - подпишитесь на наш канал и станьте неприступной крепостью!