Антивирус как крокодил

Фоторепортаж с презентации новых продуктов McAfee.

О недопустимой фрагментированности средств информационной безопасности и необходимости становиться «кибер-охотниками» говорили в конце октября в Амстердаме специалисты McAfee (подразделения Intel Security) на презентации новых продуктов, разработанных для эффективного противодействия компьютерным атакам. Подробности — в нашем фоторепортаже.

Технологический центр McAfee Intel Security расположен в самом центре Европы, примерно в 20 км от Амстердаме, в непосредственной близости от аэропорта Схипхол. За три часа можно добраться из Москвы на самолете, от аэропорта курсирует бесплатный автобус (10 минут), в ста метрах от офиса — гостиница. На двух этажах здания работают около 150 специалистов, которые осуществляют консалтинг, техническую поддержку и демонстрируют новые разработки.

В 2010 году, когда Intel купила McAfee за 7.7 млрд. долларов, основной целью слияния была разработка абсолютно новой системы защиты, сочетающей аппаратные возможности крупнейшего разработчика процессоров и компании №2 на рынке антивирусного ПО. Долговременная стратегия Intel Security заключается в построении технологий аппаратной защиты для миллиардов устройств из серии IoT, от холодильников до платежных терминалов, тогда как усилия исследователей McAfee больше направлены на предотвращение наиболее актуальных угроз уже сегодня.

Рядом со стойкой ресепшен запаркован олдскульный чоппер без какого-либо упоминания об Intel.

Несмотря на несколько одиозное поведение создателя компании McAfee, Джона Макафи, предлагавшего стрелять в ноутбук для удаления одноименного антивируса и делавшего с помощью жвачки пластику челюсти для побега из Белиза в Гватемалу, в Intel пока не планируют полностью откреститься от известного бренда. Какие-то продукты будут выпускаться под маркой McAfee, часть — под именем Intel Security. К примеру, блокноты для журналистов были не красными или синими, а абсолютно черными.

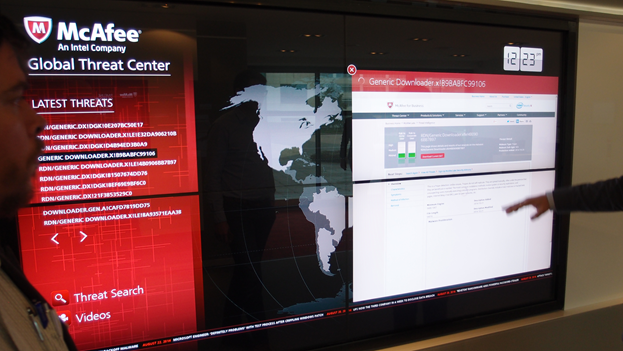

Одна из комнат на первом этаже здания называется War Room — в ней отрабатывают реальные сценарии инцидентов, проверяют новые продукты на 0-day атаках, проводят нагрузочные тестирования.

У стеклянных стен покрытие с изменяющимся уровнем прозрачности — чтобы не подсматривали.

Программные продукты развернуты в соседнем помещении на семи серверных стойках, которые имеют очень внушительный вид и также прячутся за «умными» стеклянными стенами, последние используются в том числе для презентаций.

Слева от серверной — стол со встроенными сенсорными панелями и вехи в истории вредоносных программ кибервоенного назначения — от Operation Aurora до Dark Seoul.

На экране ниже — информация об уязвимостях.

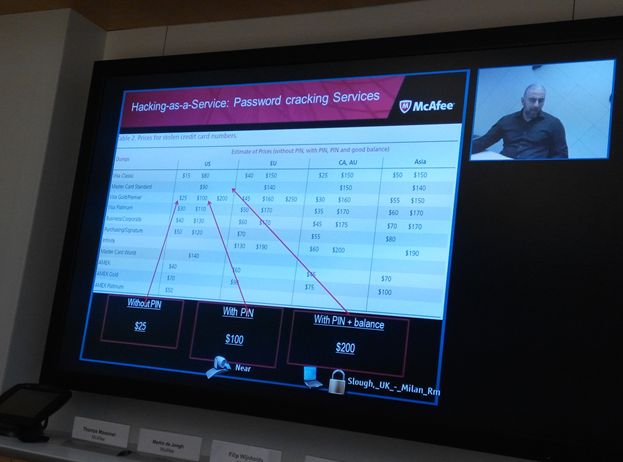

Сегодня просто быть хакером

«В мире около ста по-настоящему опасных хакеров-разработчиков», — говорит Ратиндер Ахуджа (Ratinder Ahuja), технический директор и вице-президент подразделения McAfee/Intel, ссылаясь на недавнее выступление главы центра по киберпреступности Европола Тролса Эртинга. Тем не менее, столь небольшое число хакеров генерирует зловредные программы с огромной скоростью, что позволяет заниматься преступной деятельность миллионам непрофессионалов в области программирования, которые пользуются этими инструментами, не вдаваясь в технические детали, как Скайпом или Фэйсбуком. Сервисы «хакинг как услуга» весьма прибыльный бизнес, и воспользоваться им может практически любой желающий. К примеру, стоимость данных кредитной карты с положительным балансом и пин-кодом стартует от $200.

50 тысяч адресов e-mail доступны за 7 евро, причем в цену могут быть включены услуги по написанию фишинговых писем на языке оригинала.

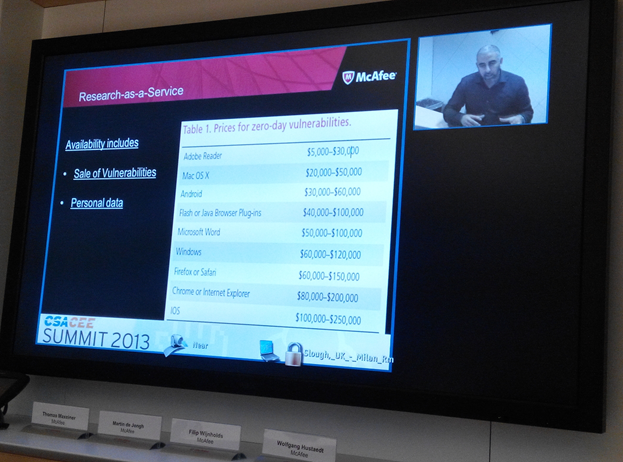

Цена на уязвимости нулевого дня на черном рынке начинается от $5 тысяч.

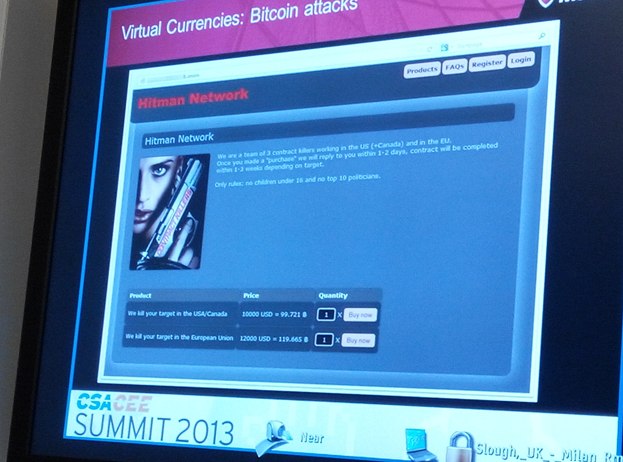

А где-то рядом предлагают свои услуги киллеры: по $10 тысяч за голову.

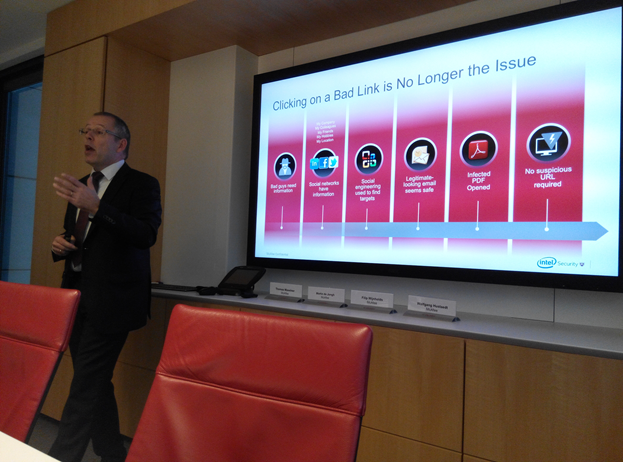

«Сегодня потери от целенаправленного взлома оцениваются в среднем от $1 млн до $2 млн для одной компании», — отмечает Вольфганг Хастдат (Wolfgang Hustaedt), технический специалист решений ИБ для предприятий подразделения решений сетевой безопасности в EMEA McAfee/Intel. Преступные группировки тщательно готовят атаки, активно используют социальную инженерию и не останавливаются, как раньше, на первом уровне, если что-то не получилось сразу. Избежать целенаправленного нападения невозможно, уверен эксперт, важнее вовремя на него среагировать и быстро определить источник угрозы. Согласно опросу McAfee, 83% клиентов уже были атакованы, причем оставшиеся 17% возможно еще не знали об атаках — распознавания в некоторых случаях занимает недели, месяцы, а то и годы.

«Киберпреступники всегда оставляют следы, своего рода цифровое ДНК, и вопрос в том, какую информацию мы можем о них собрать», — говорит Филип Уинхолдс (Filip Wijnholds), руководитель практики безопасности на предприятиях в центре EBC и подразделения решений сетевой безопасности (ETS).

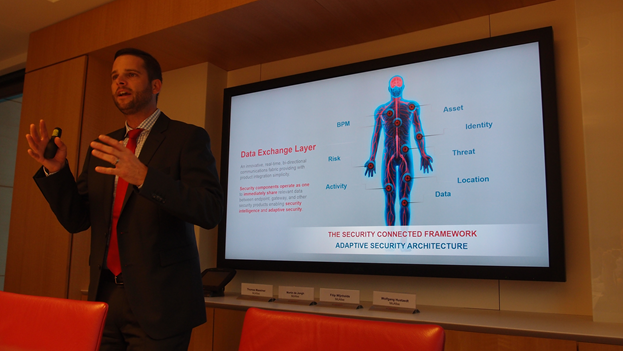

Эксперт приводит аналогию с человеческим телом, которое получает информацию из внешнего мира посредством шести органов чувств. Маленький ребенок может положить руку на горячую плиту и обжечься, но в следующий раз он уже узнает угрозу. Между тем различные компоненты систем компьютерной безопасности очень «эгоистичны» — они не «делятся» друг с другом информацией — причем нередко даже в рамках одной компании.

Интегрированный подход

Конкуренция в области информационной безопасности имеет ту же природу, что и в медицине, поэтому соперничество должно служить общим целям, уверены в McAfee, призывая все 165 ведущие компании в области ИБ работать на созданием партнерской экосистемы открытого ПО и стандартов.

«Отдельные системы против целенаправленных атак сегодня неэффективны. Антивирус можно сравнить с крокодилом, чертовски опасным охотником, моментально реагирующим на малейший запах жертвы, — говорит Павел Эйгес, региональный директор McAfee по России и странам СНГ. — Почему же в клетках в зоопарках живут не люди, а крокодилы? Дело в том, что если добыча пахнет не так, крокодил промахивается. В мире каждую секунду появляются три новых вируса, и сигнатурные решения пропускают атаки. При этом справочник (или, если хотите, база знаний) не добавляет крокодилу интеллекта, а как только мы заставляем крокодила мыслить – он пропускает “удар”, потому что не успевает. Проблема SIEM заключается в объемах информации. Три года назад можно было собрать события и скоррелировать их в инциденты, но сейчас такие системы просто захлебываются — количество инцидентов стало слишком велико».

Интегрированная платформа McAfee, по словам экспертов компании, немного похожа на иммунную систему человека.

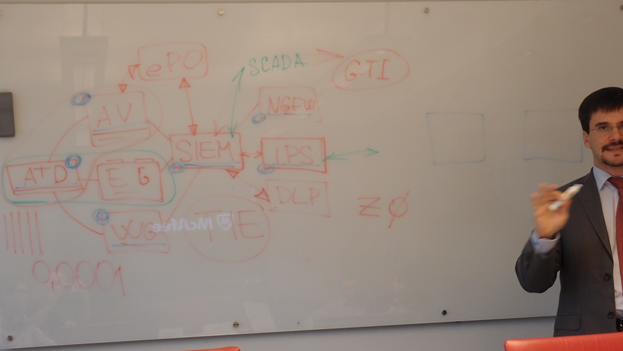

Продукты компании, включая инструменты для противодействия угрозам нулевого дня в режиме реального времени, взаимодействуют примерно по таким схемам (снизу и сверху).

Спасибо за внимание!