Эксплоиты для уязвимостей нулевого дня, дорогое удовольствие

NSS Labs выпустили отчет «Известный неизвестные», в котором анализируется динамика рынка эксплоитов уязвимостей нулевого дня.

Недавно я рассуждал о необходимости определения модели «кибер-конфликта» для категоризации основных проблем, относящихся к использованию кибер-инструментов и кибер-оружия в контексте информационной войны. Сегодня я решил предоставить своим читателям больше информации о кибер-арсенале правительства. Правительство позиционирует использование кибер-оружия как дополнение к обычным видам вооружения. Любая из вредоносных программ может быть использована для саботажа или кибер-шпионажа, а также для взлома определенного программного обеспечения (например, SCADA в рамках критической инфраструктуры). Или же их можно использовать для крупномасштабных операций по заражению тысяч компьютеров и эксплуатации уязвимости нулевого дня в одинаковом приложении (например, Java платформе или Adobe).

Недавно я рассуждал о необходимости определения модели «кибер-конфликта» для категоризации основных проблем, относящихся к использованию кибер-инструментов и кибер-оружия в контексте информационной войны. Сегодня я решил предоставить своим читателям больше информации о кибер-арсенале правительства. Правительство позиционирует использование кибер-оружия как дополнение к обычным видам вооружения. Любая из вредоносных программ может быть использована для саботажа или кибер-шпионажа, а также для взлома определенного программного обеспечения (например, SCADA в рамках критической инфраструктуры). Или же их можно использовать для крупномасштабных операций по заражению тысяч компьютеров и эксплуатации уязвимости нулевого дня в одинаковом приложении (например, Java платформе или Adobe).

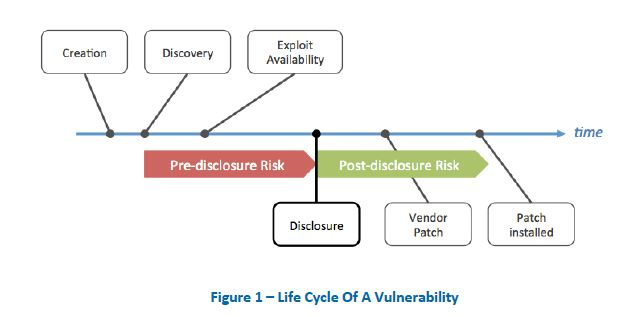

Уязвимости нулевого дня являются самыми важными компонентами при разработке кибер-оружия, поэтому правительства различных стран не так давно создали обособленные кибер-подразделения для поиска и эксплуатации неизвестных общественности уязвимостей. В большинстве случаев правительства покупают эти данные у частных лиц (имена которых не раскрываются), таким образом, становясь основными покупателями на растущем рынке уязвимостей нулевого дня. Но они не являются единственными покупателями, эксплоиты, использующие подобные уязвимости, также покупаются и негосударственными представителями. По подсчетам, данный рынок способен предоставлять 85 экплоитов каждый день, довольно пугающее число для индустрии IT безопасности.

Исследователи уязвимостей нулевого дня являются независимыми хакерами, но, в то же время, в большинстве случаев они представляют собой структурированные фирмы, занимающиеся безопасностью. В ходе своей работы они проводят анализ разного программного обеспечения на предмет наличия уязвимостей, которыми можно воспользоваться при кибер-атаке, информацию о которых можно выгодно продать, не важно, частной компании для борьбы с конкурентами или иностранному правительству.

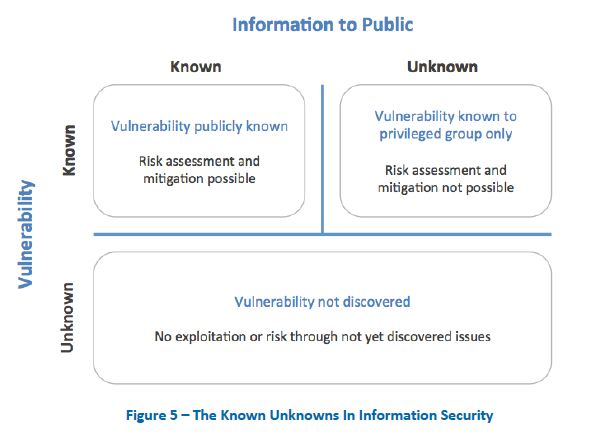

Не так давно NSS Labs опубликовала интересный отчет под названием «Известные неизвестные». В отчете сказано, что каждый день на протяжении всего периода исследования, который длился три года, состоятельные покупатели получали доступ минимум к 60 уязвимостям в целевых продуктах, созданных Adobe, Apple, Microsoft и Oracle.

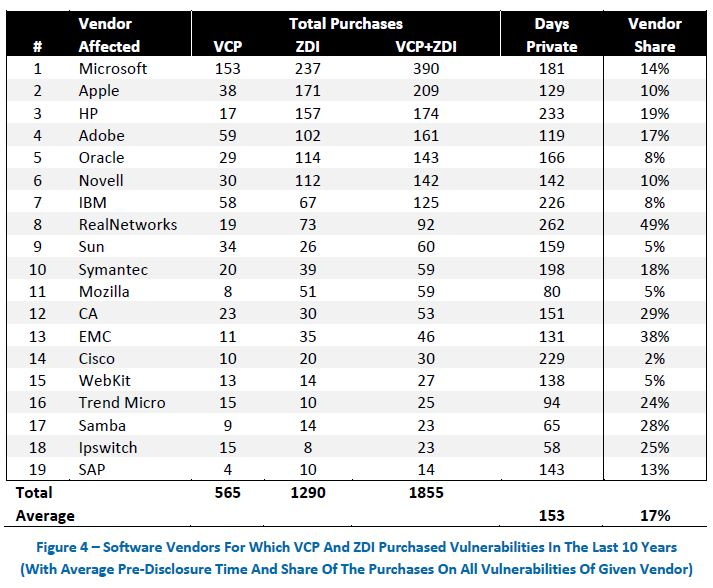

«NSS Labs проанализировала данные за десять лет для двух основных программ по продаже уязвимостей. Результаты показали, что каждый день на протяжении последних трех лет, привилегированная группа покупателей получала доступ как минимум к 58 уязвимостям продуктов Microsoft, Apple, Oracle или Adobe. Более того, было обнаружено, что данные уязвимости не были представлены огласке, в среднем, еще 151 день после этого. Эти числа являются минимальным приближением отчета, как и вероятность того, что кибер-преступники, брокеры и агенты правительств когда-либо предоставят информацию о своих действиях.

Специализированные компании предлагают оплату за подписку на уязвимости нулевого дня, что является выгодным при планировании бюджета для определенных покупателей (например, ежедневно получать информацию о 25 уязвимостях нулевого дня на протяжении одного года за 2,5 миллиона долларов). Это разрушило историческую монополию государств по отношению к владению новейшими кибер-технологиями. В общей сложности полдюжины продавцов уязвимостей могут предоставлять более 100 эксплоитов в год.»

Согласно оценки каждый год исследователи уязвимостей нулевого дня совместно создают около 100 эксплоитов в результате чего каждый день готовы к использованию 85 неизвестных общественности эксплоитов. Данная оценка не учитывает работу независимых групп хакеров, чья активность известна мало.

Согласно BusinessWeek эксплоит под ОС Windows на черном рынке стоит до 250 000 долларов. Неплохой стимул для хакеров, чтобы сфокусироваться на поиске подобных уязвимостей.

Тревожит тот факт, что во многих случаях субъект, обнаруживший уязвимость, пытается максимизировать прибыль, предлагая полученную информацию враждебным правительствам. Они в свою очередь используют купленные сведения для преследования диссидентов или для проведения атак на своих врагов.

Рынок уязвимостей подчиняется своим собственным правилам: его товары обладают высоким разрушающим потенциалом, сделки происходят мгновенно, а соглашения между продавцом и покупателем носят весьма деликатный характер.

«Согласно недавно опубликованной статье The New York Times, такие фирмы, как VUPEN (Франция), ReVuln (Мальта), Netragard, Endgame Systems и Exodus Intelligence (США) предлагают купить у них информацию об уязвимостях для кибер-шпионажа. Средняя цена варьируется от 40 до 160 тысяч долларов. И хотя некоторые фирмы ограничивают круг своих клиентов по стране происхождения или же просто определяют правительства, которым они намерены продавать информацию, вероятность обхода такой политики очень высока (например, через прокси). Согласно публично доступных информации и отчетов компаний, они могут предоставлять своим клиентам минимум 100 эксклюзивных эксплоитов в год.»

В частности, подрядчик правительства США - Endgame Systems – публиковал годовой отчет о продаже 25 эксплоитов на сумму 2,5 миллиона долларов.

Информацию об уязвимости нулевого дня можно купить на черном рынке или получить через систему «bug bounty». Далее приведу интересные примеры в рамках подобных программ:

- За три года Google заплатила около 580 000 долларов за информацию о 501 уязвимости в Chrome (28 % исправленных уязвимостей за тот же период)

- За три года Mozilla заплатила около 570 000 долларов за 190 уязвимостей, обнаруженных в Firefox (24% исправленных уязвимостей за тот же период)

- Начиная с 2011 года Facebook заплатил приблизительно 1 миллион долларов.

- С запуска программы по поиску уязвимостей в своих продуктов в июне 2013 Microsoft заплатила около 100 000 долларов

Я посчитал данный отчет очень интересным. Вместе с тем нам нужно осознать недостаток информации для дальнейшей количественной оценки «известных неизвестных», находящихся в руках кибер-преступников, или разработанных в частном порядке согласно договоренностей и контрактов. Утверждение о 100 эксплоитах, доступных привилегированной группе лиц каждый день, должно стать разумным минимумом при оценке данной привилегированной группы.

Бесконтрольная и нерегулируемая продажа уязвимостей нулевого дня определяет действующую угрозу безопасности для правительственных организаций, частных компаний и обычных пользователей. Очень сложно в текущем положении представить сценарий развития событий.

Если вам нравится играть в опасную игру, присоединитесь к нам - мы научим вас правилам!