Пентестинг приложений iPhone – часть 3

Цель статьи – рассмотреть всю методологию пентестинга приложений на реальном устройстве (под управлением iOS 5), а не на симуляторе.

В первой части данной серии мы обсудили анализ трафика приложения. Во второй части были рассмотрены проблемы приватности и хранения данных в списках свойств. Данная статья посвящена детальному анализу хранения данных в связке ключей. Apple заложила в связку ключей множество механизмов защиты пользовательских данных, однако эти механизмы имеют недостатки на всех уровнях. Так что, полное понимание связок ключей, средств обеспечения их безопасности и их слабых сторон поможет пентестерам во время оценки безопасности iOS-приложений.

Хранение данных в связке ключей

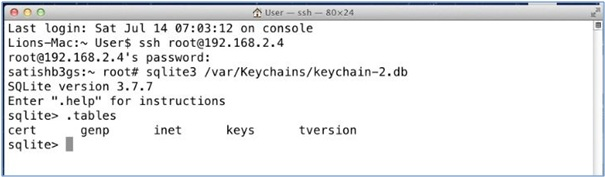

Связка ключей – зашифрованная (используется 128-битный шифр AES) централизованная база данных Sqlite, в которой хранятся учетные данные пользователей для множества приложений и сетевых сервисов с ограниченными правами доступа. На iPhone связка ключей используется для хранения небольших объемов конфиденциальных данных вроде имен пользователей, паролей, ключей шифрования, сертификатов и закрытых ключей. Как правило, приложения хранят учетные данные пользователей в связке ключей, чтобы обеспечить прозрачную аутентификацию и не спрашивать эти данные у пользователя при каждом запуске. Для чтения и модификации данных связки ключей приложения iOS используют API-вызовы сервисной библиотеки (методы secItemAdd, secItemDelete, secItemCopyMatching и secItemUpdate). Разработчики применяют данный API, чтобы указать системе, что конфиденциальные данные должны храниться в связке ключей, а не в списке свойств или текстовом файле конфигурации. Местоположение БД связки ключей в файловой системе: /private/var/Keychains/keychain-2.db.

Связка ключей содержит некоторое количество элементов, и каждый элемент содержит зашифрованные данные и набор незашифрованных атрибутов, которые описывают эти данные. Набор атрибутов, связанных с элементом связки ключей, зависит от типа элемента (kSecClass). В iOS элементы связки ключей разбиваются на 5 классов – пароли общего назначения (kSecClassGenericPassword), пароли для Интернет-приложений (kSecClassInternetPassword), сертификаты (kSecClassCertificate), ключи (kSecClassKey) и цифровые "личности" (digital identity) (kSecClassIdentity, цифровая личность = сертификат + ключ). Все элементы связки ключей iOS хранятся в четырех таблицах: genp, inet, cert и keys. Таблица genp содержит пароли общего назначения, таблица inet – пароли Интернет-приложений, а cert & keys содержат сертификаты, ключи и цифровые личности.

Таблицы связки ключей

База данных связки ключей зашифрована аппаратным ключом, уникальным для каждого устройства. Аппаратный ключ не может быть извлечен из устройства, поэтому данные, хранимые в связке ключей, доступны только на исходном устройстве и не могут быть перемещены на любое другое. Поскольку база данных связки ключей привязана к устройству, злоумышленник, обратившийся к связке ключей, имея физический доступ или выполнив удаленную атаку, не может расшифровать и просмотреть содержимое ее файлов.

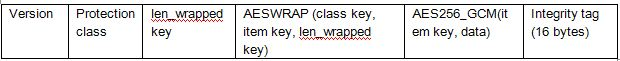

Формат файла связки ключей

Элементы связки ключей, созданные различными приложениями, отделены друг от друга: одно приложение не может обратиться к данным связки ключей, связанным с другим приложением. Данные, хранимые приложением в связке ключей, также отделены от песочницы приложения. Разграничение доступа приложений к связке ключей осуществляется за счет системного процесса securityd. Права доступа приложения к элементам связки ключей хранятся в виде пар ключ-значение, называемых entitlements. Службы связки ключей используют данную информацию для выдачи приложениям разрешений на доступ к их собственным элементам связки ключей. Права приложения определяют его доступ к связке ключей, некоторым механизмам iOS вроде push-уведомлений, возможность взаимодействия с сервисом iCloud и т. д. Права приложения указывают на особые возможности или разрешения безопасности. Файл, описывающий права приложения, которое хранит данные в связке ключей, содержит идентификатор приложения (application-identifier) и может содержать несколько констант keychain-access-groups. Каждое приложение iOS наделяется уникальным идентификатором. На основе этих идентификаторов служба связки ключей разграничивает доступ к элементам связки. По умолчанию приложения могут обращаться только к данным, связанным с их собственным идентификатором. Для того, чтобы к элементу связки могли обращаться несколько приложений, существуют группы доступа к связке ключей (keychain-access-groups). Приложения, в правах которых прописана одна и та же группа доступа, могут разделять доступ к элементам связки ключей. Права доступа приложения встроены в его двоичный файл в незашифрованном виде. Так что, на подвергшемся джейлбрейку iPhone права приложения можно извлечь из файла приложения с помощью команд grep или sed (sed, stream editor, можно загрузить из Cydia).

Чтобы получить список прав приложения iOS, соединитесь с iPhone по SSH, перейдите в домашнюю директорию приложения (/var/mobile/Applications/[unique-id]/) и запустите указанную ниже команду.

sed -n '/<dict>/,/<\/dict>/p' [AppDirectory]/[ApplicationBinary]

Пример. Данная команда перечислит права приложения Facebook:

sed -n '/<dict>/,/<\/dict>/p' Facebook.app/Facebook

<dict>

<key>application-identifier</key>

<string>T84QZS65DQ.com.facebook.Facebook</string>

<key>aps-environment</key>

<string>production</string>

<key>keychain-access-groups</key>

<array>

<string>T84QZS65DQ.platformFamily</string>

</array>

</dict>

* Приложение Facebook скомпилировано для двух архитектур (ARM6 и ARM7), так что указанная команда выведет права дважды.

Вывод команды показывает, что приложение Facebook использует для хранения данных в связке ключей группу доступа 'T84QZS65DQ.platformFamily'.

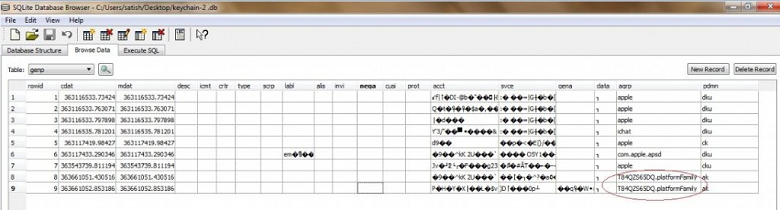

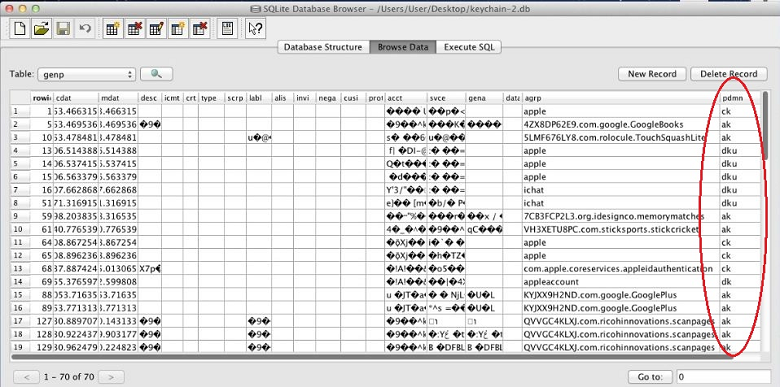

Когда приложение добавляет в связку ключей новый элемент, идентификатор приложения или его группа доступа записываются в столбец agrp соответствующей записи БД. Позднее, когда приложение пытается обратиться к элементу связки, служба связки ключей, чтобы принять решение о предоставлении доступа, сравнивает идентификатор приложения или его группу доступа со значением столбца agrp. На рисунке 3 показан пример содержимого файла keychain-2.db; выделена группа доступа приложения Facebook.

Записи связки ключей, связанные с приложением Facebook

*Для получения данного скриншота понадобилось скопировать файл keychain-2.db с подвергшегося джейлбрейку iPhone и открыть его в Sqlite browser.

Замечание: приложения, которые скомпилированы для запуска в симуляторе, используют одну и ту же группу доступа по умолчанию. Поэтому в симуляторе все приложения могут обращаться ко всем элементам связки ключей.

С введением в iOS механизма защиты данных конфиденциальные данные связки ключей стали защищаться еще одним слоем шифрования, который привязан к паролю пользователя. Ключи шифрования, использующиеся для защиты данных (ключи класса защиты данных) получаются на основе аппаратного ключа и ключа, сгенерированного из пароля пользователя. Так что, надежность шифрования, предлагаемого API защиты данных, соответствует надежности пользовательского пароля. Механизм защиты данных разработан для защиты данных в случае утери или кражи устройства. Защита данных для элемента связки ключей может быть включена путем передачи уровня доступности в атрибут kSecAttrAccessible методов SecItemAdd или SecItemUpdate. Уровень доступности определяет, когда элемент связки может быть прочтен приложением. Он также определяет, можно ли передать данный элемент на другие устройства. В ходе создании резервной копии iTunes на компьютер попадают все данные, хранящиеся на устройстве iOS, включая базу данных связки ключей. В резервных копиях iTunes база данных связки ключей хранится в виде списка свойств (Keychain-backup.plist). Элементы связки ключей, которые сохранены с опцией "iTunes encrypted backup", могут быть перемещены/загружены на другое устройство. Однако, на другое устройство не могут быть перемещены элементы связки ключей, защищенные константой ThisDeviceOnly.

Вот список уровней доступности элемента связки ключей:

- kSecAttrAccessibleWhenUnlocked

- Элемент доступен только после разблокировки устройства

- Ключи класса защиты данных, необходимые для расшифровки элемента, загружаются в память только после разблокировки устройства и автоматически удаляются из нее через 10 секунд после блокировки.

- kSecAttrAccessibleAfterFirstUnlock

- Элемент связки ключей доступен с момента первой разблокировки устройства вплоть до перезагрузки

- Ключи класса защиты данных, необходимые для расшифровки элемента, загружаются в память только после того, как пользователь разблокирует устройство после перезагрузки и остаются там до следующей перезагрузки устройства.

- kSecAttrAccessibleAlways

- Элемент доступен даже когда устройство заблокировано

- Ключи класса защиты данных, необходимые для расшифровки элемента, всегда присутствуют в памяти.

- kSecAttrAccessibleWhenUnlockedThisDeviceOnly

- Элемент доступен только после разблокировки устройства и не может передаваться между устройствами.

- kSecAttrAccessibleAfterFirstUnlockThisDeviceOnly

- Элемент связки ключей доступен с момента первой разблокировки устройства вплоть до перезагрузки и не может передаваться между устройствами.

- kSecAttrAccessibleAlwaysThisDeviceOnly

- Элемент доступен даже когда устройство заблокировано и не может передаваться между устройствами.

- Файл, в котором перечислены все группы доступа к связке. Для создания такого файла можно выбрать из базы все группы доступа, выполнив запрос "select agrp from genp" и поместив результат в файл.

- Файл, в котором для указания групп доступа используется маска "*".

- Файл, в котором прописана группа доступа com.apple.keystore.access-keychain-keys.

- Выполните jailbreak устройства.

- Установите openssh из Cydia.

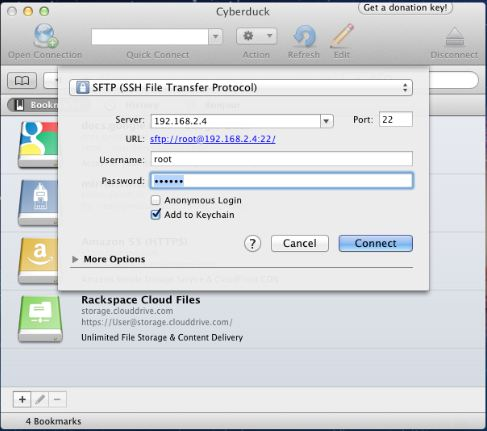

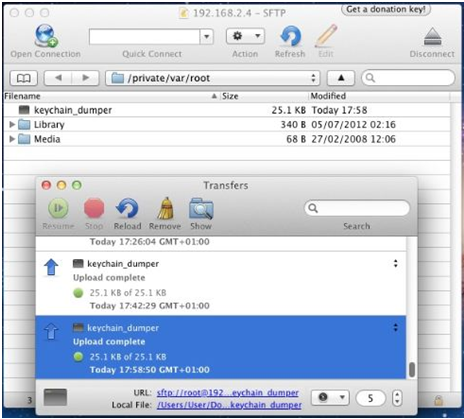

- На машине с Mac OS X загрузите утилиты keychain_dumper и cyberduck.

- Подключите компьютер и iPhone к одной сети Wi-Fi.

- На Mac OS X запустите Cyberduck и соединитесь с iPhone, введя IP-адрес устройства, логин root и пароль alpine.

- Скопируйте исполняемый файл keychain_dumper в корневую директорию iPhone.

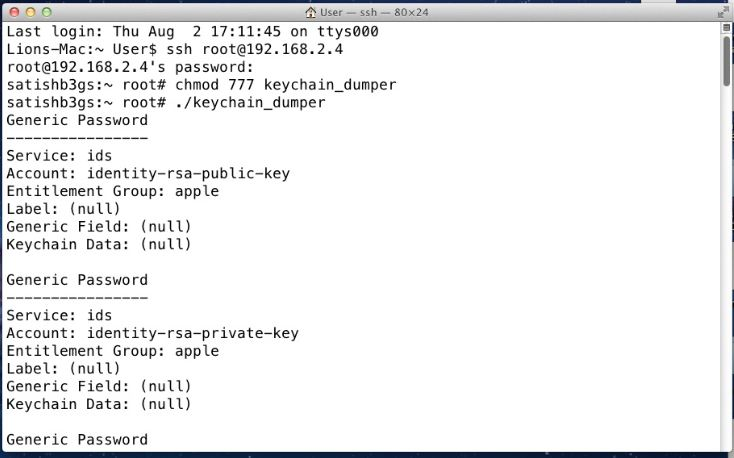

- Запустите терминал и подключитесь к iPhone по SSH, введя IP-адрес устройства, логин root и пароль alpine.

- В SSH-терминале выполните команды

chmod 777 keychain_dumperи./keychain_dumper. В результате будет запущена утилита keychain_dumper, которая выведет все элементы связки ключей из таблиц genp и inet.

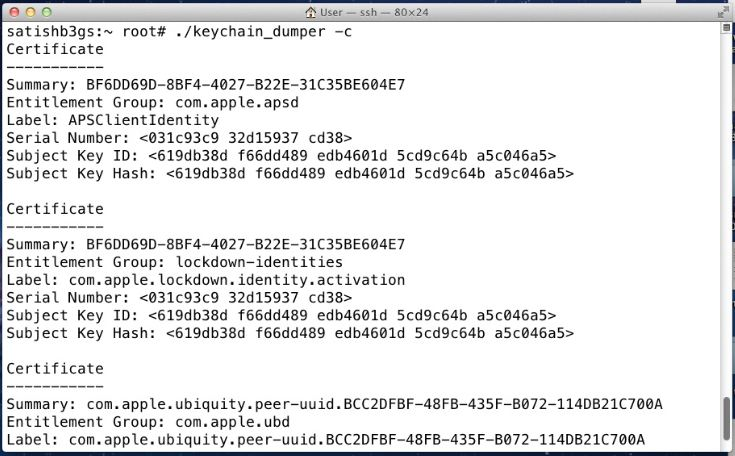

- Команда

./keychain_dumper –cпозволит выгрузить записи таблиц cert и keys.

- Утилиты для защиты данных iPhone

http://code.google.com/p/iphone-dataprotection/ - FAQ по слабостям связки ключей iOS

http://sit.sit.fraunhofer.de/studies/en/sc-iphone-passwords-faq.pdf - Принципы сервисов связки ключей

https://developer.apple.com/library/ios/#documentation/Security/Conceptual/keychainServConcepts/02concepts/concepts.html - keychain dumper Патрика Туми

https://github.com/ptoomey3/Keychain-Dumper

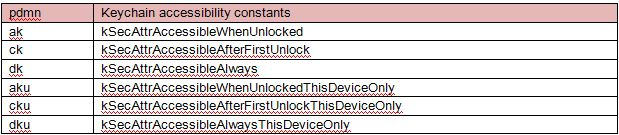

Уровни доступности элемента связки ключей хранятся в столбце pdmn (protection domain) таблиц связки ключей genp, inet... Соответствие уровней доступности и значений столбца pdmn показано в следующей таблице:

На рисунке 4 показан файл keychain-2.db, в котором выделен столбец pdmn.

Таблицы связки ключей

* Для получения данного снимка экрана понадобилось скопировать файл keychain-2.db с подвергшегося джейлбрейку iPhone на машину с OS X и открыть его в Sqlite browser.

Как правило, чтобы не запрашивать учетные данные у пользователя при каждом входе и не терять их при переустановке или обновлении, сторонние приложения хранят учетные данные в связке ключей незашифрованными. Поэтому в ходе тестирования на проникновение нам нужно просматривать элементы связки ключей, чтобы понять, какую информацию приложение в них хранит. Однако, сервисы связки ключей не позволяют просмотр элементов связки какого-либо приложения без соответствующих прав. На устройстве, подвергшемся джейлбрейку, можно обойти это ограничение и выгрузить все элементы связки путем подписывания приложения вместе с одним из следующих видов файлов прав:

Для подписи приложения в связке с файлом прав можно использовать редактор ldid из Cydia: ldid –Sentitlements.xml [app-name]

Патрик Туми разработал утилиту keychain_dumper, которая позволяет выгружать все элементы связки ключей с устройства, подвергшегося джейлбрейку. Для доступа ко всем элементам связки свежая версия данной утилиты использует второй подход – маску "*". Рассмотрим порядок использования keychain dumper.

Использование keychain dumper:

Утилита keychain dumper

Замечание. Для выгрузки всех элементов связки ключей также можно использовать утилиты keychain-dump и keychain viewer. Чтобы выгрузить все элементы связки, данные инструменты, разработанные Жаном Сигвальдом, используют группу доступа com.apple.keystore.access-keychain-keys.

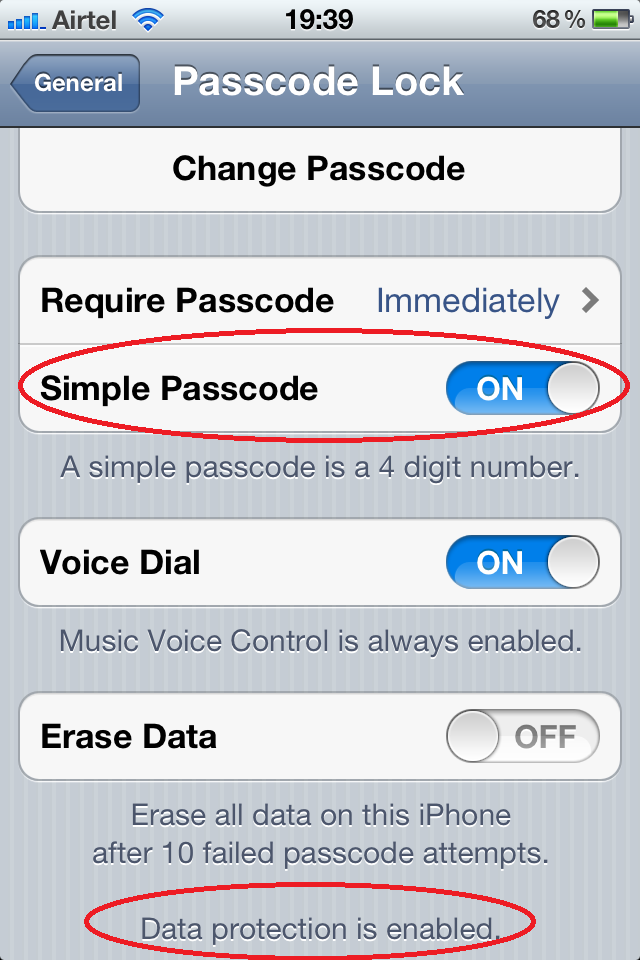

Сторонние приложения также устанавливают уровни доступности при добавлении элементов в связку ключей, чтобы те были доступны только после разблокировки. Механизм защиты данных позволяет защитить данные, не находящиеся в использовании, за счет добавления еще одного слоя шифрования. Защита данных привязана к парольному коду и работает, только если пользователь установит его, как показано на рисунке:

При получении физического доступа к устройству, не защищенному парольным кодом, злоумышленник может выгрузить все элементы связки ключей путем выполнения джейлбрейка и запуска утилит вроде keychain dumper. Так что, даже если стороннее приложение использует API защиты данных, в случае отсутствия парольного кода неиспользуемые данные не будут защищены – за их безопасность отвечает конечный пользователь.

Даже если пользователь установит простой парольный код, злоумышленник все еще сможет прочесть все элементы связки ключей, взломав пароль перебором. Простой 4-значный парольный код может быть взломан менее чем за 20 секунд при загрузке устройства со специального RAM-диска. Более подробно процесс взлома парольного кода описан в статье iPhone Forensics. Защита данных применима только когда пользователь устанавливает сложный пароль (состоящий не менее, чем из 6 цифробуквенных символов).

Замечание. Для загрузки устройства со специального RAM-диска необходима уязвимость на уровне загрузчика. На момент написания данной статьи данная уязвимость не была обнаружена в устройствах на базе чипов A5, используемых в iPhone 4s и iPad 2. Поэтому сейчас взлом парольного кода перебором на этих устройствах неосуществим.

Методы, рассмотренные выше, показывают, что элементы связки ключей находятся в безопасности только в том случае, когда пользователь устанавливает сложный парольный код, а сами элементы имеют уровень доступности, который позволяет обращаться к ним только после разблокировки.

Итоги

Хотя Apple наделила связку ключей iOS мощными механизмами безопасности, ее защита несовершенна на всех уровнях. Методы, рассмотренные в данной статье, демонстрируют, что элементы связки ключей могут быть выгружены при условии физического доступа к устройству. Также не составляет большого труда разработать сетевое приложение (нацеленное на устройства, подвергнутые джейлбрейку), которое будет считывать данные связки ключей и отправлять их на удаленный сервер. В недавних версиях iOS (4 и 5) по умолчанию данные связки ключей хранятся с уровнем доступности kSecAttrAccessibleWhenUnlocked. Однако, защита данных эффективна только при установке хорошего парольного кода, то есть, безопасность конфиденциальных данных напрямую зависит от пароля, выбранного пользователем. Приложения iOS, однако, не могут заставить пользователя установить безопасный пароль. Так что, если приложение iOS полагается на защитные средства ОС, при нарушении безопасности ОС его безопасность также будет нарушена. Улучшить защищенность приложений можно, поняв недостатки текущей реализации средств безопасности и разработав свою реализацию, в которой эти недостатки будут учтены. Применительно к связке ключей безопасность приложения можно повысить, если при добавлении нового элемента, помимо использования стандартного механизма защиты данных, добавить свой слой шифрования (на основе встроенного CryptoAPI). При этом ключ, использующийся в собственном слое шифрования, не рекомендуется хранить на устройстве.

Видео

Это третья часть серии статей о пентестинге приложений iPhone. В четвертой части я рассмотрю файлы, хранящиеся в домашней директории приложения, проблемы кэширования и анализ журнала ошибок.